漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140465

漏洞标题:E家洁逛网严重设计不当(给任意用户预约下单/13888888888土豪账户演示)

相关厂商:1jiajie.com

漏洞作者: 牛 小 帅

提交时间:2015-09-11 14:30

修复时间:2015-10-26 18:16

公开时间:2015-10-26 18:16

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-11: 厂商已经确认,细节仅向厂商公开

2015-09-21: 细节向核心白帽子及相关领域专家公开

2015-10-01: 细节向普通白帽子公开

2015-10-11: 细节向实习白帽子公开

2015-10-26: 细节向公众公开

简要描述:

程序员要被掉打!

对不起土豪哥哥,每次受伤的都是你!

详细说明:

下单地址

http://www.1jiajie.com/quickorder.html?stype=3&slist=1

直接填上1388888888土豪账户,来个预约下单

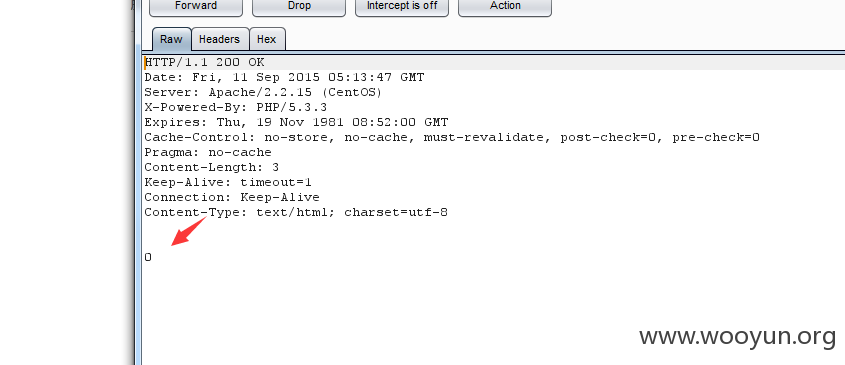

抓包返回0,直接改为1,ok成功

提交订单

漏洞证明:

下单地址

http://www.1jiajie.com/quickorder.html?stype=3&slist=1

直接填上1388888888土豪账户,来个预约下单

抓包返回0,直接改为1,ok成功

提交订单

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-09-11 18:15

厂商回复:

多谢您,费心了

最新状态:

暂无

![[3A]821)FY]STE2[DIA@HGL.png](http://wimg.zone.ci/upload/201509/1113165882ddca5f2df87f0439083bfb441e833d.png)