漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140063

漏洞标题:魅族某运维人员安全意识不足可进一步获取魅族安全响应中心部分漏洞详情

相关厂商:魅族科技

漏洞作者: getshell1993

提交时间:2015-09-09 23:30

修复时间:2015-10-09 10:59

公开时间:2015-10-09 10:59

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-09: 细节已通知厂商并且等待厂商处理中

2015-09-10: 厂商已经确认,细节仅向厂商公开

2015-09-20: 细节向核心白帽子及相关领域专家公开

2015-09-30: 细节向普通白帽子公开

2015-10-09: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

密码真的不是用来记的,是用来折磨自己,锻炼自己记忆力的!

这句话我喜欢!!!

详细说明:

下面涉及敏感的信息已打码,如果厂商觉得还有地方需要打码的联系乌云官方帮忙吧。

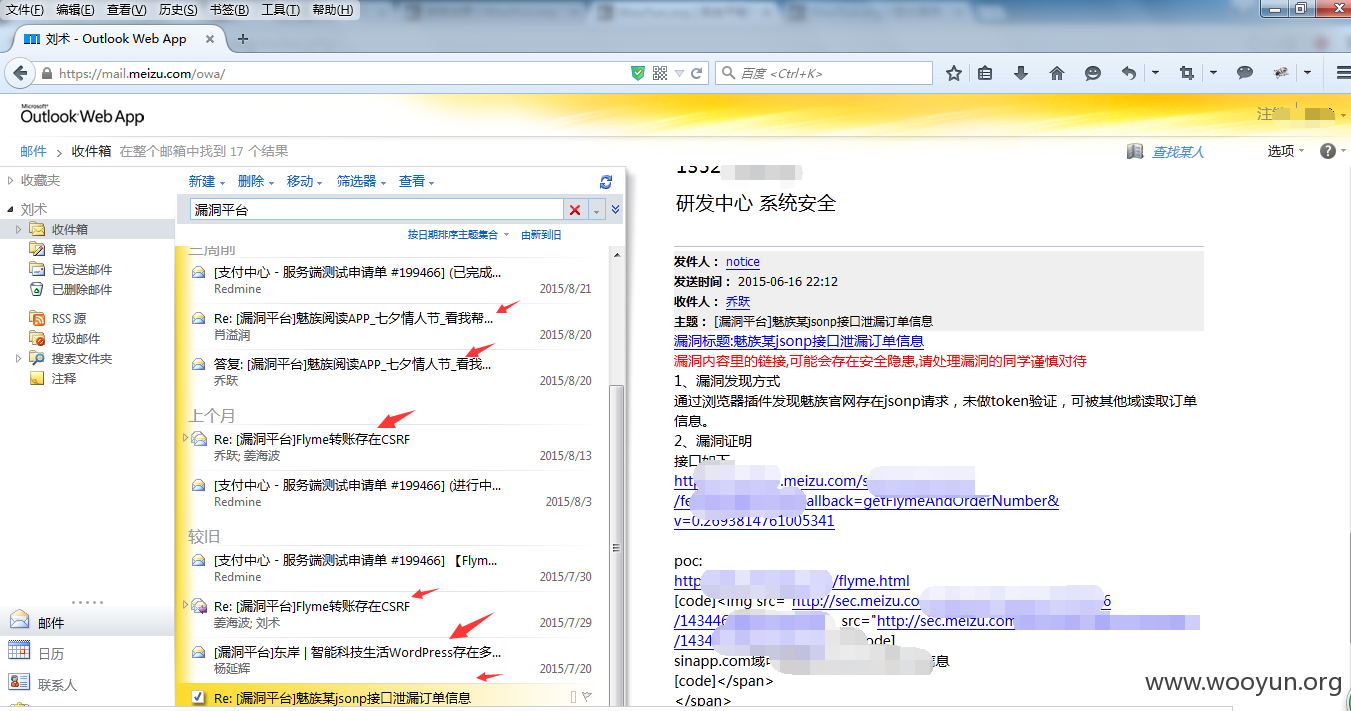

liushu/abcd.1234

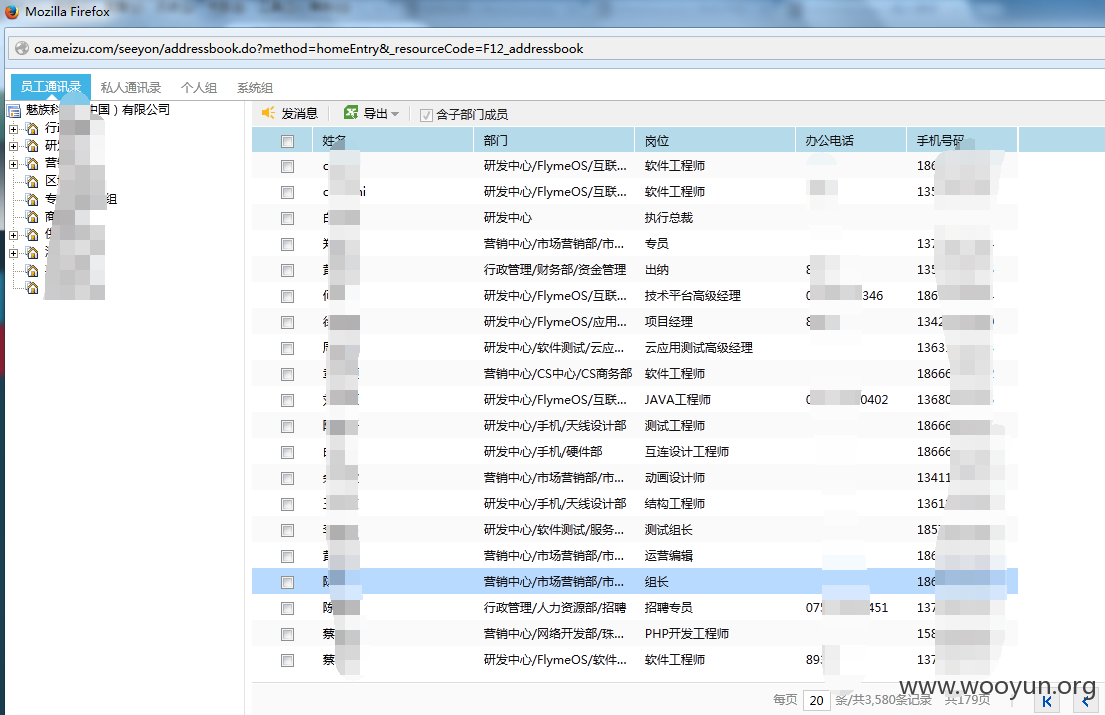

登陆进来后发现是名安全人员或运维人员,魅族应急响应中心的漏洞细节都会抄送到这邮箱里。

7-9月的应急中心的漏洞细节都可以获取

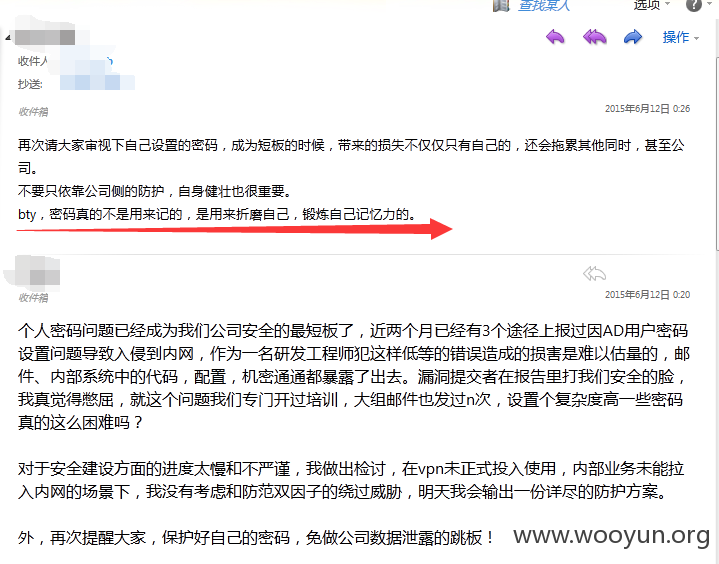

密码真的不是用来记的,是用来折磨自己,锻炼自己记忆力的!

确实如此,不过推动起来真的很难,每个员工90天必须修改密码,这次不是弱口令说不定下次又是弱口令了。

因为中国人普遍这样:)

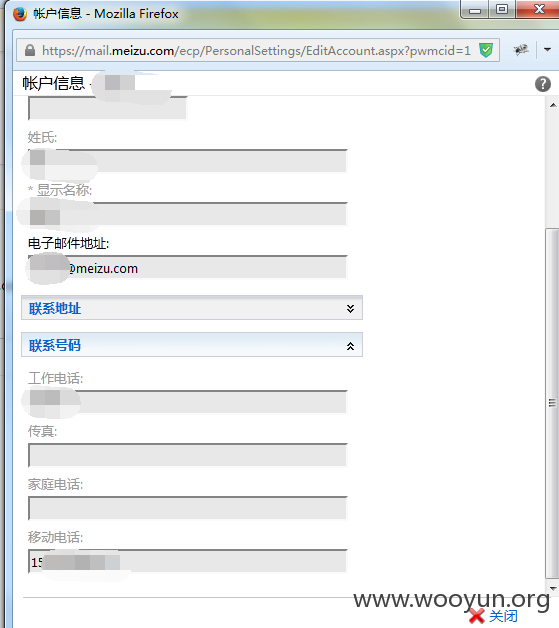

有点可惜 mail现在做了调整,不能跟管管侠一样修改手机号突破vpn

漏洞证明:

修复方案:

改密码,还送手机吗 =。=

版权声明:转载请注明来源 getshell1993@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-10 10:21

厂商回复:

感谢反馈,弱口令的员工是研发,泄露的漏洞内容都是他们部门的漏洞,已经全部修补。

最新状态:

2015-10-09:已修补完成,并作脱敏处理。