漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138419

漏洞标题:一处缺陷引发xss,导致qq、企业邮、126、163、yeah、189等邮箱接连躺着中枪

相关厂商:PC机web邮箱厂商

漏洞作者: 路人甲

提交时间:2015-09-03 18:03

修复时间:2015-12-05 09:14

公开时间:2015-12-05 09:14

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-03: 细节已通知厂商并且等待厂商处理中

2015-09-06: 厂商已经确认,细节仅向厂商公开

2015-09-09: 细节向第三方安全合作伙伴开放

2015-10-31: 细节向核心白帽子及相关领域专家公开

2015-11-10: 细节向普通白帽子公开

2015-11-20: 细节向实习白帽子公开

2015-12-05: 细节向公众公开

简要描述:

如题,你躺了我躺,我躺了他躺。来个闪电和$吧奥特曼。

详细说明:

安装office软件后,打开里面的pptx文件,随意输入一些文字,然后复制--》选择字体,在字体里面输入expression(if(!window.x){alert(10);window.x=1}),保存后以附件形式在邮件中预览,发现expression被过滤,但是里面其他符合均存在,果断进行16进制转换expression(alert(\xss\))为\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\2f\78\73\73\2f\29\29继续将\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\2f\78\73\73\2f\29\29以字体形式保存,完了作为附件发送,打开预览,触发如图:

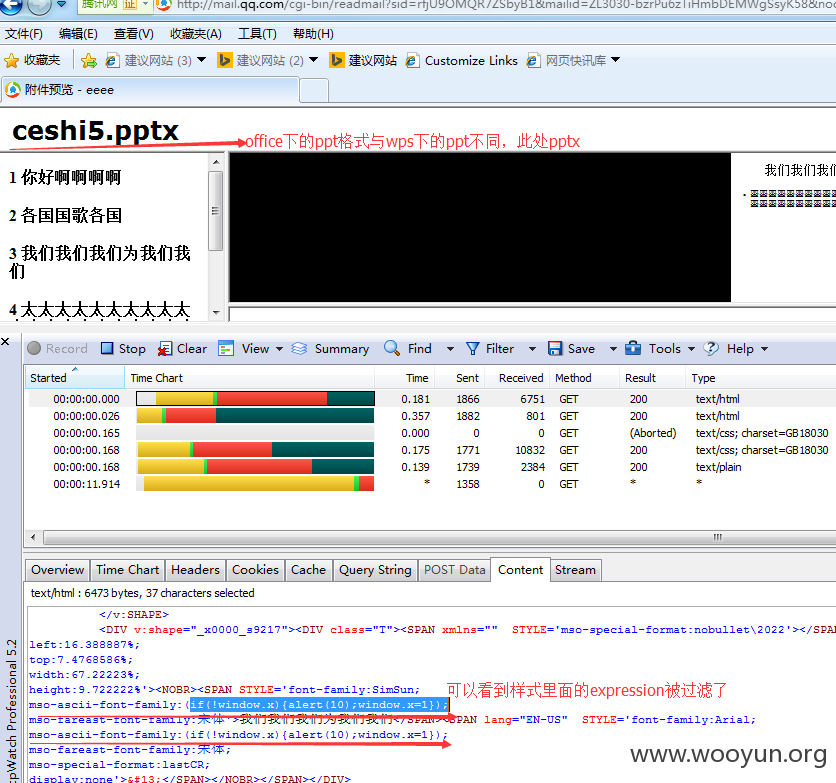

qq邮箱

过滤了expression的:

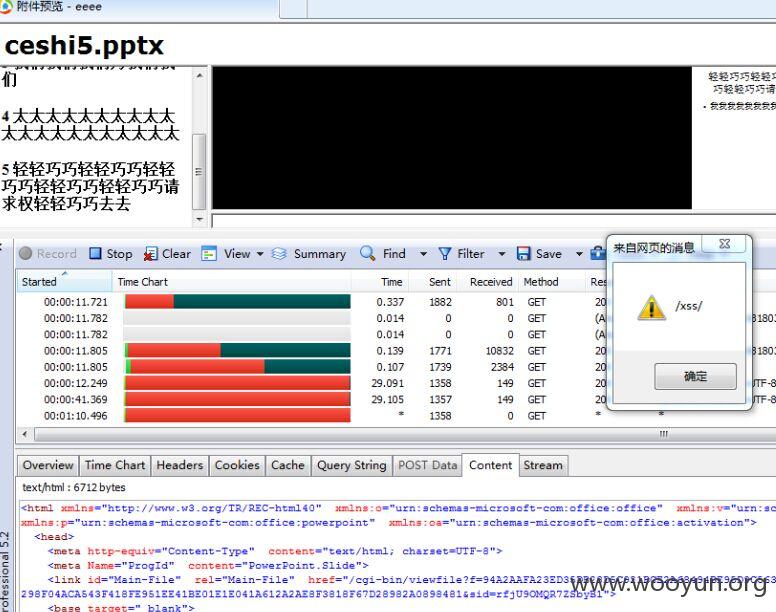

16进制转码后:

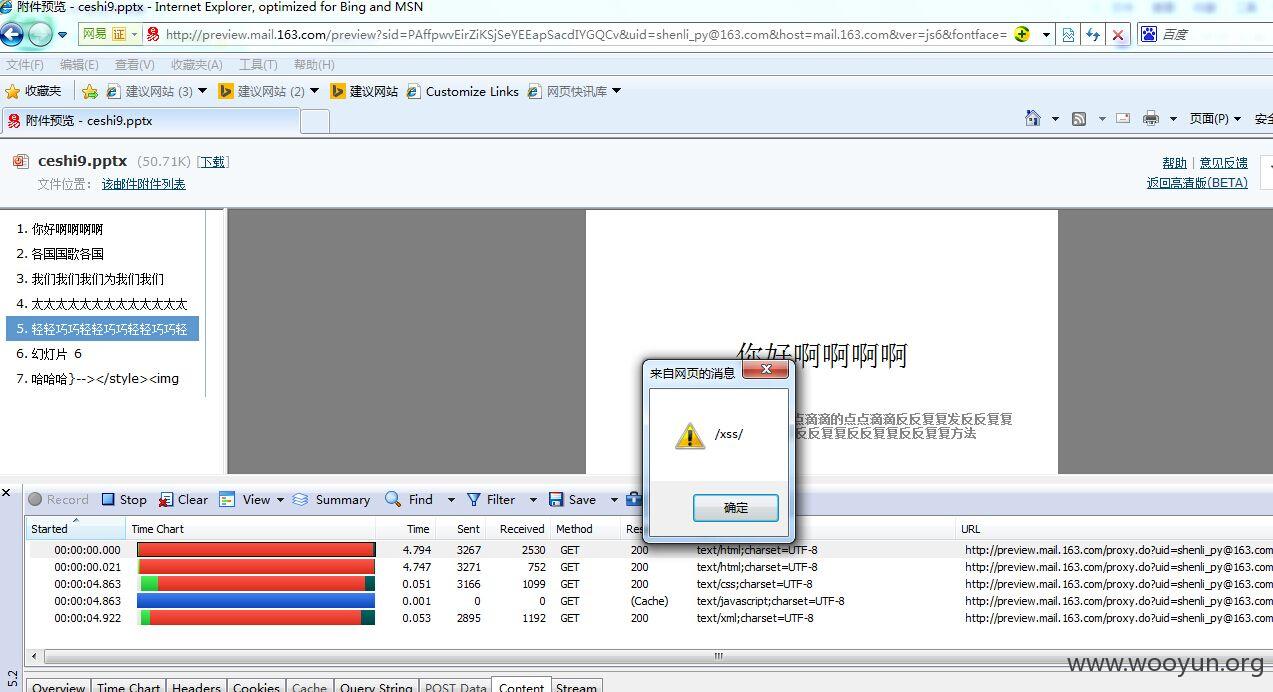

163邮箱截图:

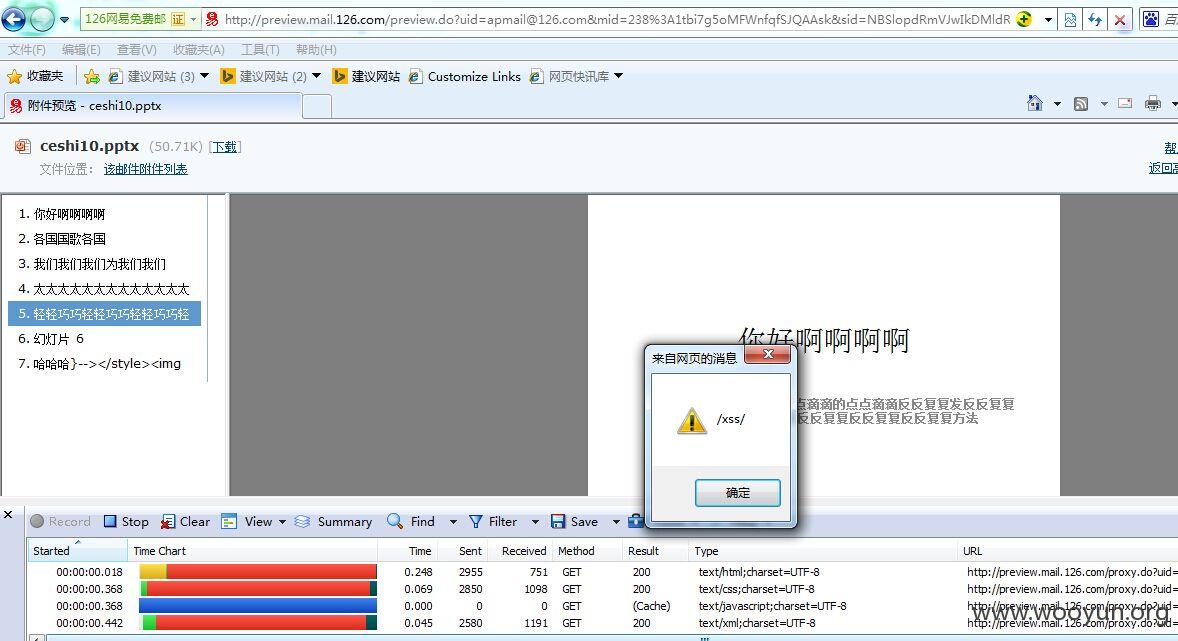

126截图:

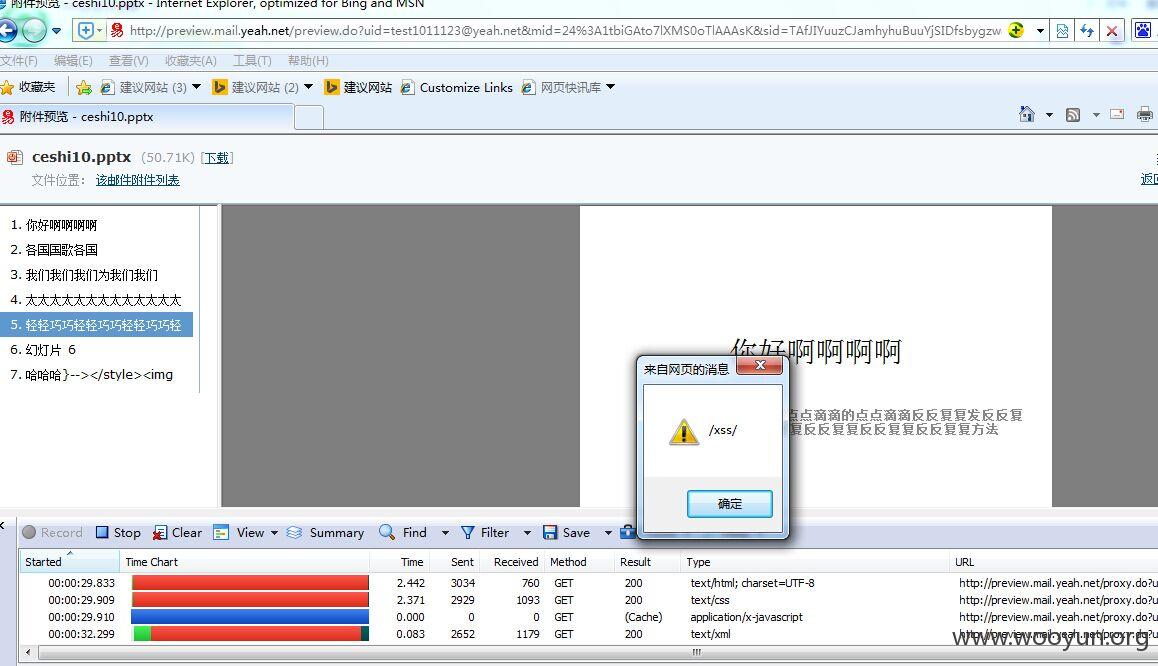

yeah截图:

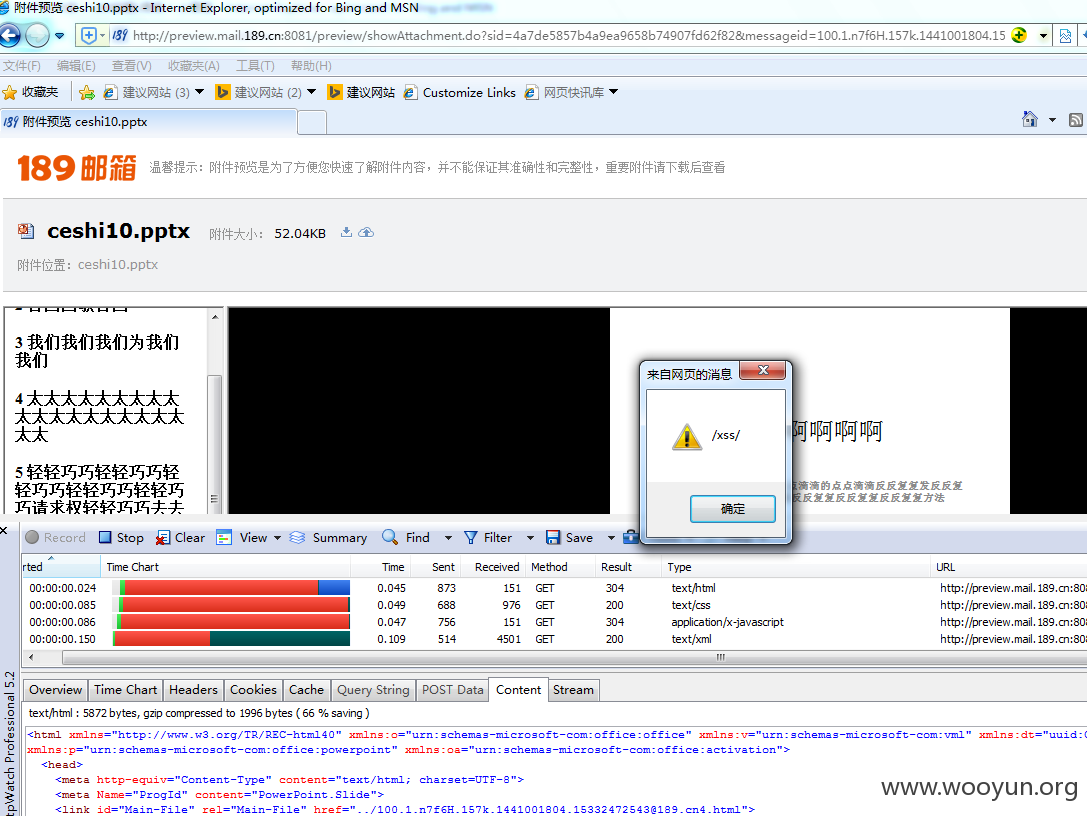

电信189邮箱截图:

漏洞证明:

安装office软件后,打开里面的pptx文件,随意输入一些文字,然后复制--》选择字体,在字体里面输入expression(if(!window.x){alert(10);window.x=1}),保存后以附件形式在邮件中预览,发现expression被过滤,但是里面其他符合均存在,果断进行16进制转换expression(alert(\xss\))为\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\2f\78\73\73\2f\29\29继续将\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\2f\78\73\73\2f\29\29以字体形式保存,完了作为附件发送,打开预览,触发如图:

qq邮箱

过滤了expression的:

16进制转码后:

163邮箱截图:

126截图:

yeah截图:

电信189邮箱截图:

修复方案:

各自修复各自漏洞过滤下

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-09-06 09:12

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

2015-09-06:更正处理状态,CNVD确认所述情况,已由CNVD向涉及腾讯\网易\中国电信等邮件服务提供商通报.

2015-09-06: