漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137816

漏洞标题:创维彩电某系统配置不当可getshell(大量敏感信息泄露)

相关厂商:深圳市酷开网络科技有限公司

漏洞作者: 深度安全实验室

提交时间:2015-08-31 08:44

修复时间:2015-08-31 15:18

公开时间:2015-08-31 15:18

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-31: 细节已通知厂商并且等待厂商处理中

2015-08-31: 厂商已经确认,细节仅向厂商公开

2015-08-31: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

rt

详细说明:

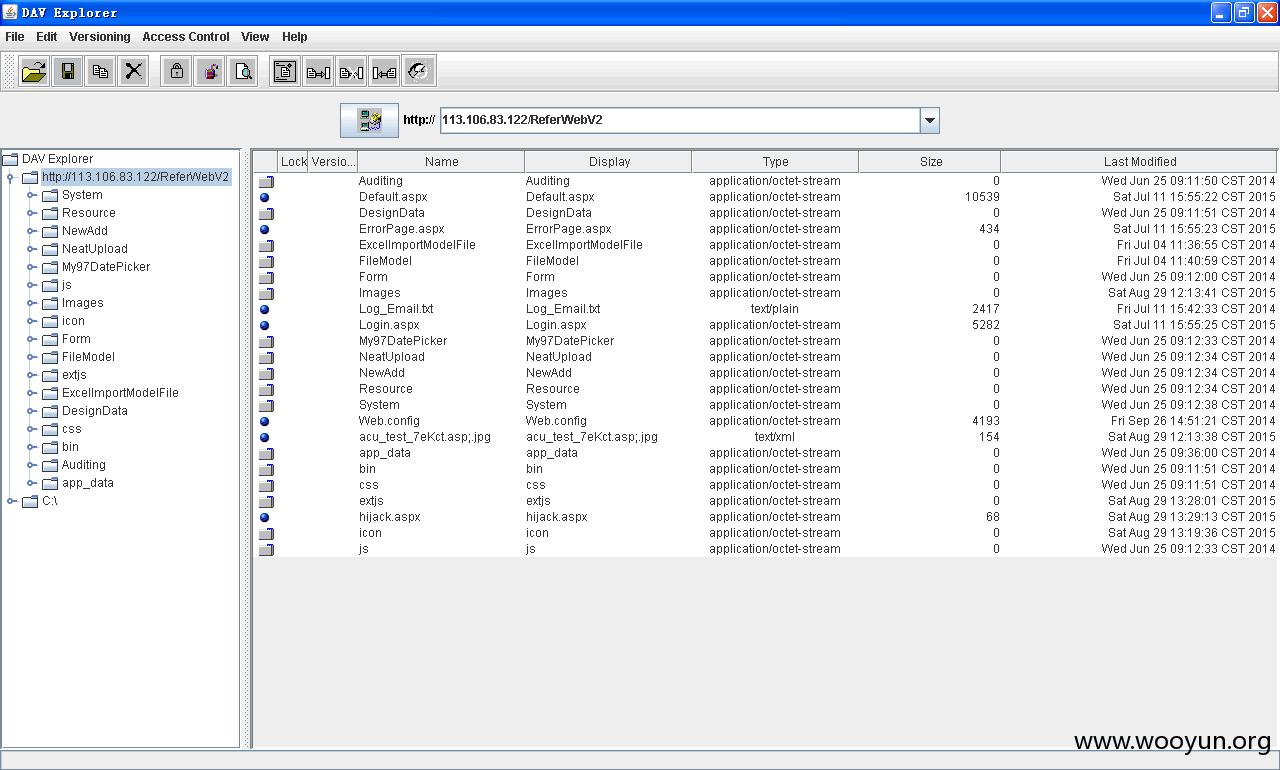

创维集团彩电事业本部 设计技术资料管理系统

由于配置不当,导致WebDAV可读、可写

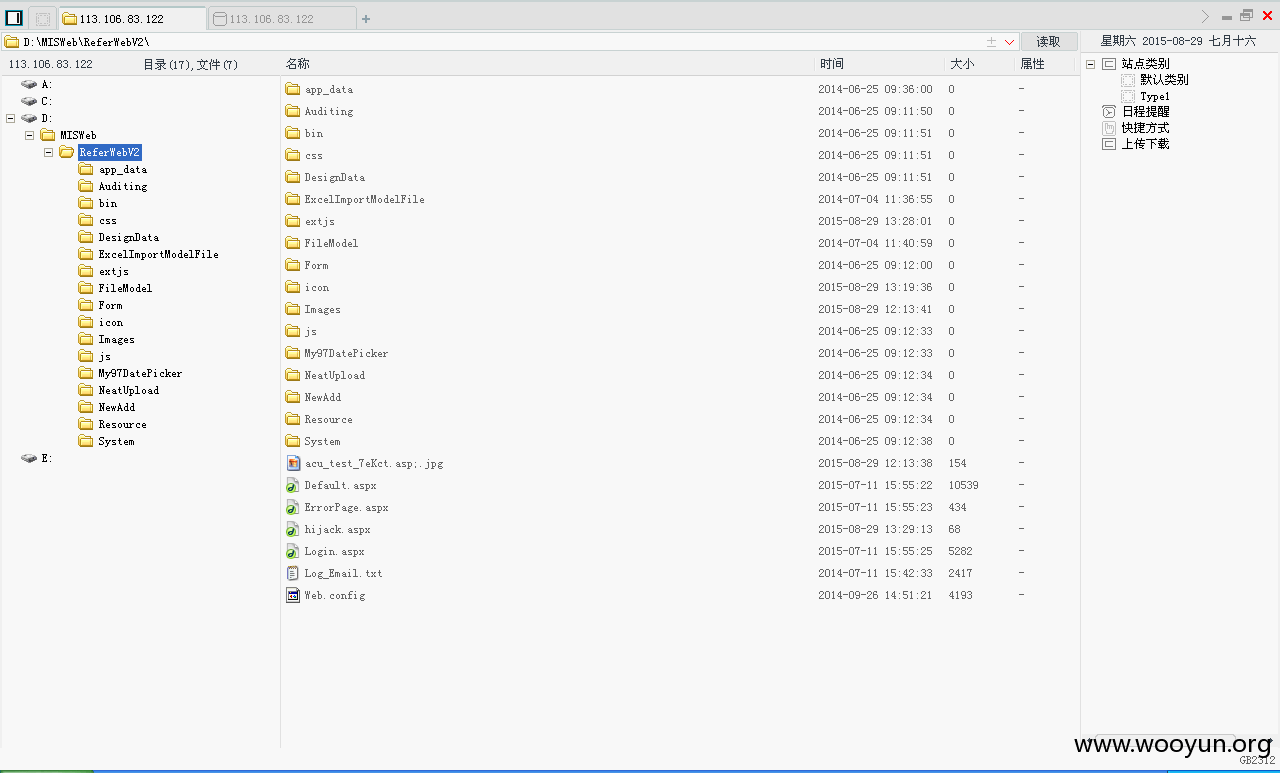

由于WebDAV可写,直接拿shell

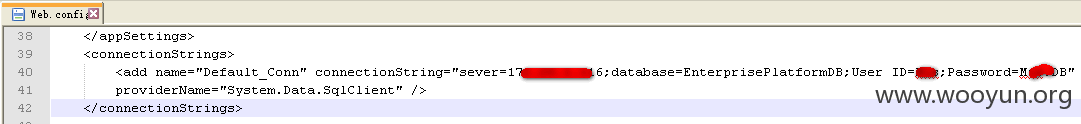

顺利找到数据库配置信息

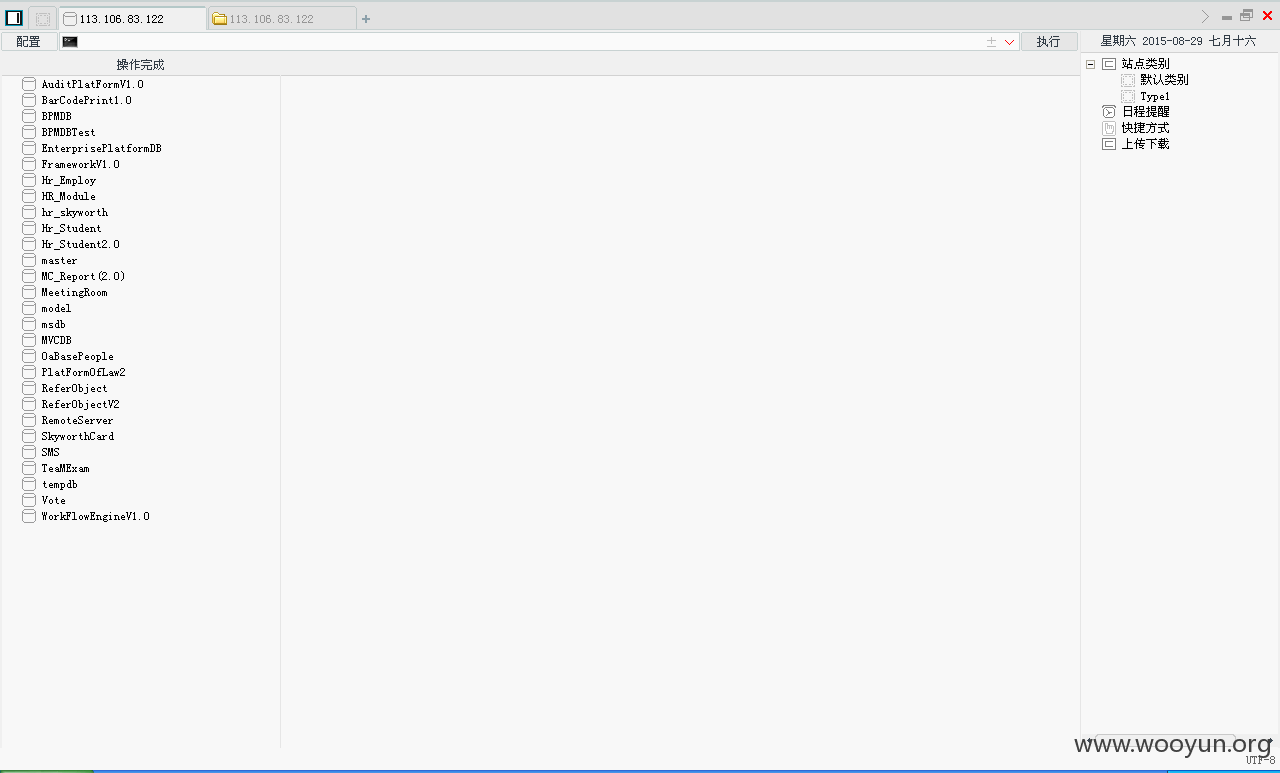

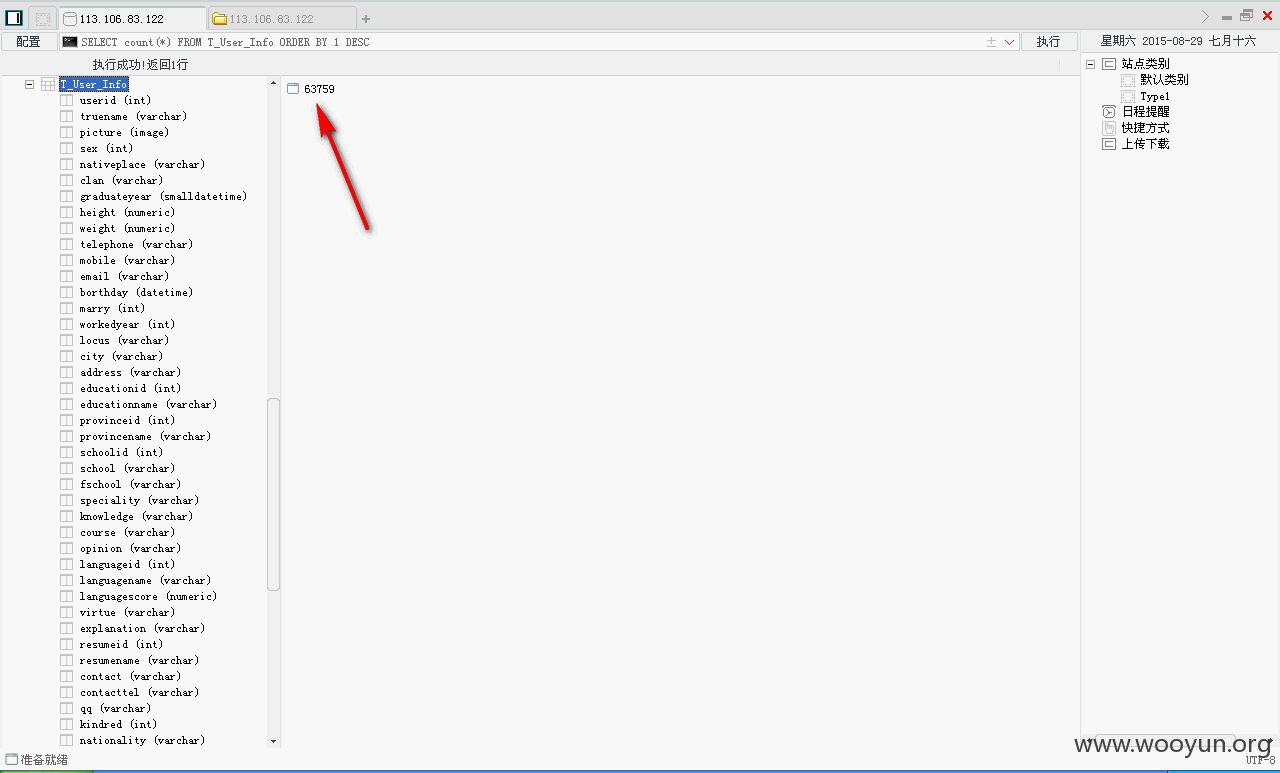

成功连接到数据库

系统管理员账号和密码泄露

6万多份简历泄露,包括:姓名、电话、邮箱、毕业院校、专业、个人简介等等敏感信息

漏洞证明:

修复方案:

版权声明:转载请注明来源 深度安全实验室@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-31 13:46

厂商回复:

谢谢。已转给创维相关人员处理

最新状态:

2015-08-31:该系统为测试环境,已下线