漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130775

漏洞标题:返利网逻辑审计错误可重置任意用户密码

相关厂商:返利网

漏洞作者: 0x 80

提交时间:2015-08-02 20:55

修复时间:2015-09-20 11:20

公开时间:2015-09-20 11:20

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-02: 细节已通知厂商并且等待厂商处理中

2015-08-06: 厂商已经确认,细节仅向厂商公开

2015-08-16: 细节向核心白帽子及相关领域专家公开

2015-08-26: 细节向普通白帽子公开

2015-09-05: 细节向实习白帽子公开

2015-09-20: 细节向公众公开

简要描述:

返利网任意用户密码重置漏洞

详细说明:

inurl:http://huodong.fanli.com/xunlei?xluserid=

获取用户账号的思路,迅雷网页交互

打开

http://huodong.fanli.com/xunlei?xluserid=138800632&xlaccount=311456982&cachetime=0.9165479822770544

泄露迅雷账号,手机号

这时候注意这里

这是返利登陆的手机号码

我们思路是重置他的密码

思路我慢慢来讲

=================================================================

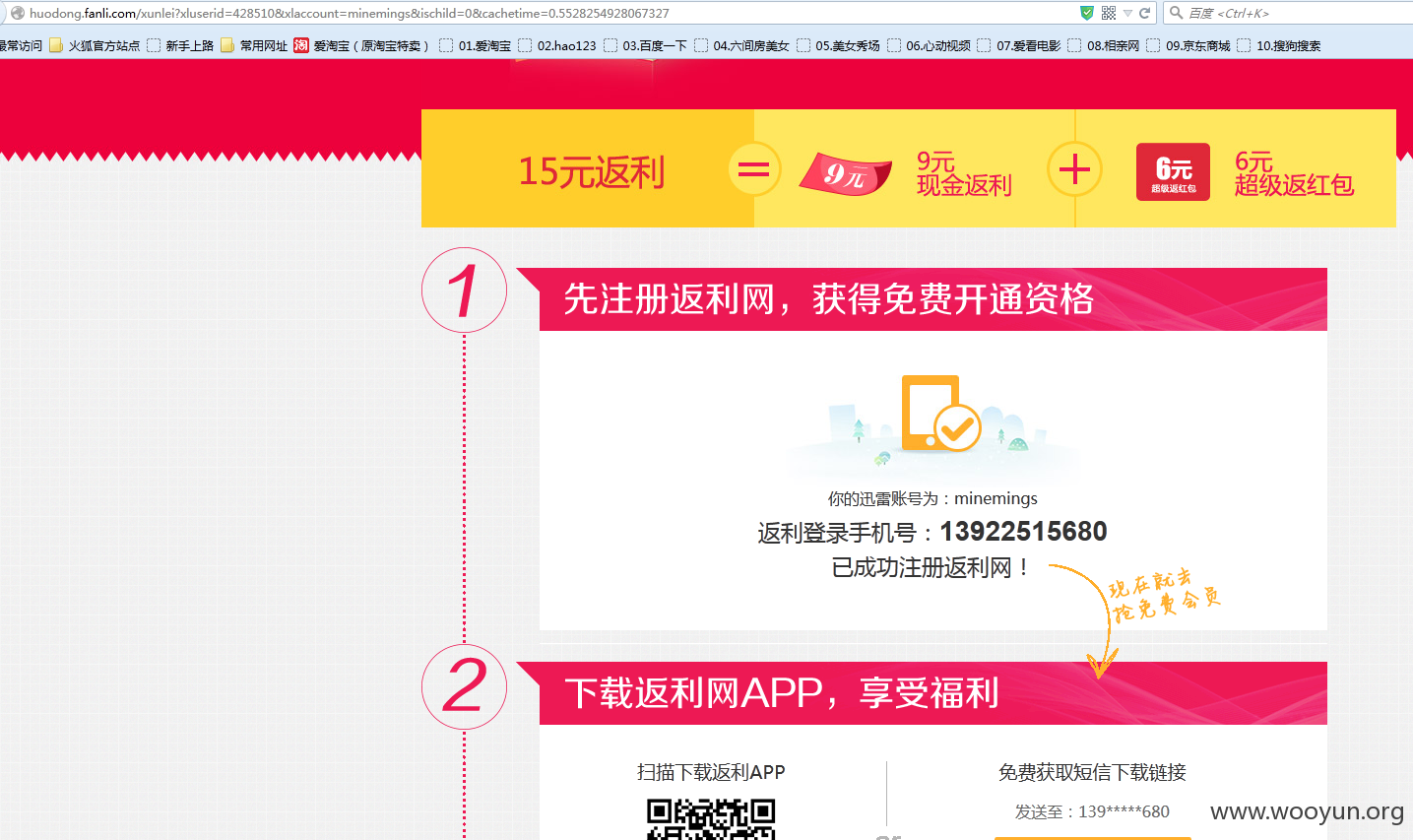

案例:http://huodong.fanli.com/xunlei?xluserid=428510&xlaccount=minemings&ischild=0&cachetime=0.5528254928067327

记录下:

返利登录手机号:13922515680

我们来到官网

点忘记密码

这个时候,我用burp抓包尝试了很多次

无用

=================================

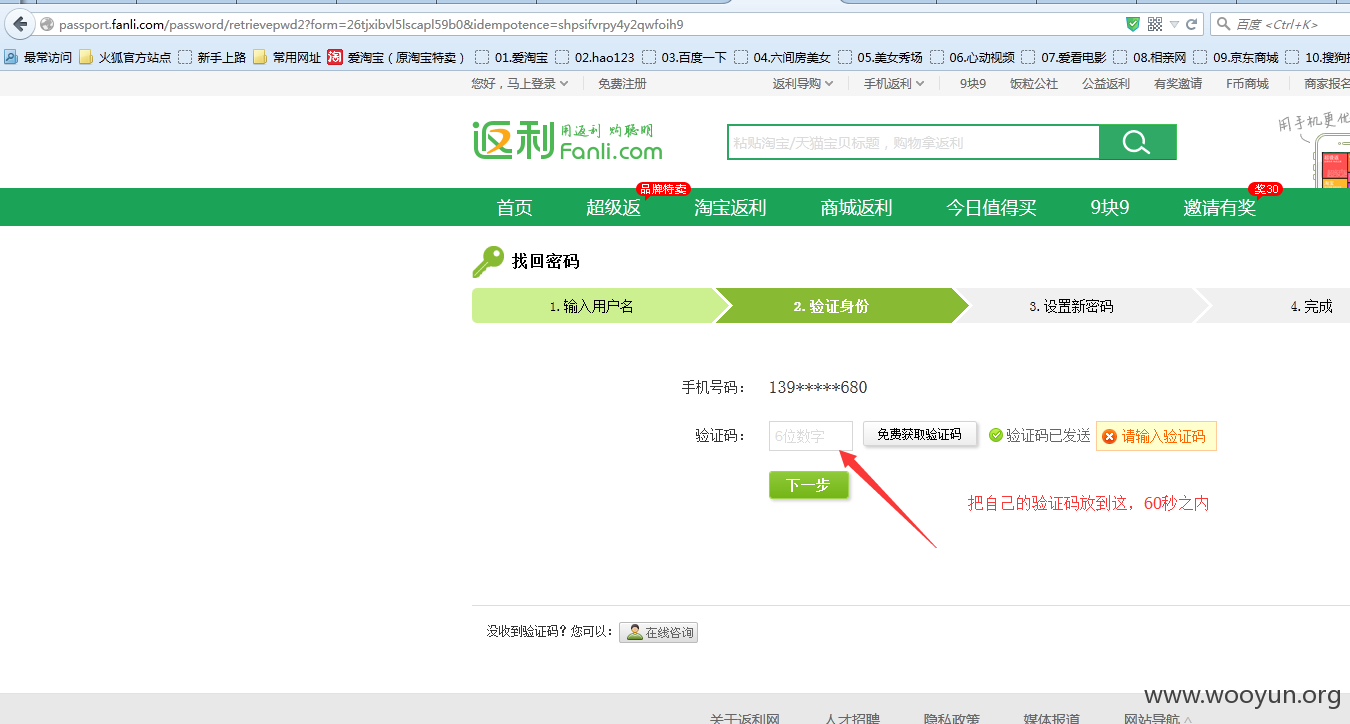

这个页面,不用动

留着

接着,我们自己用手机注册1个号

我的已经注册好了

这时候,我们同样点忘记密码

给自己发验证码

发送一次自己的验证码

这时候手机会收到验证码,这时候,我们把验证码

放入这里

别人的验证码这里

接着,提交看看

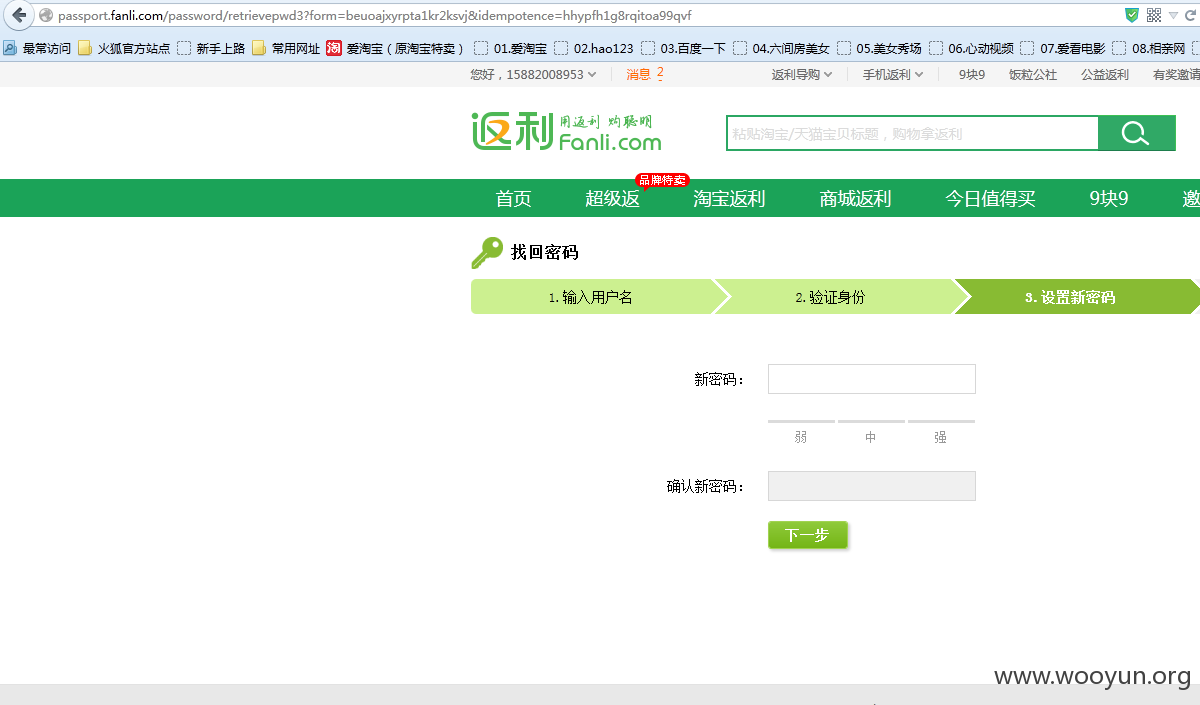

改成7788250aa吧

成功了

登陆看看

13922515680

7788250aa

一览无遗

=====================================================================

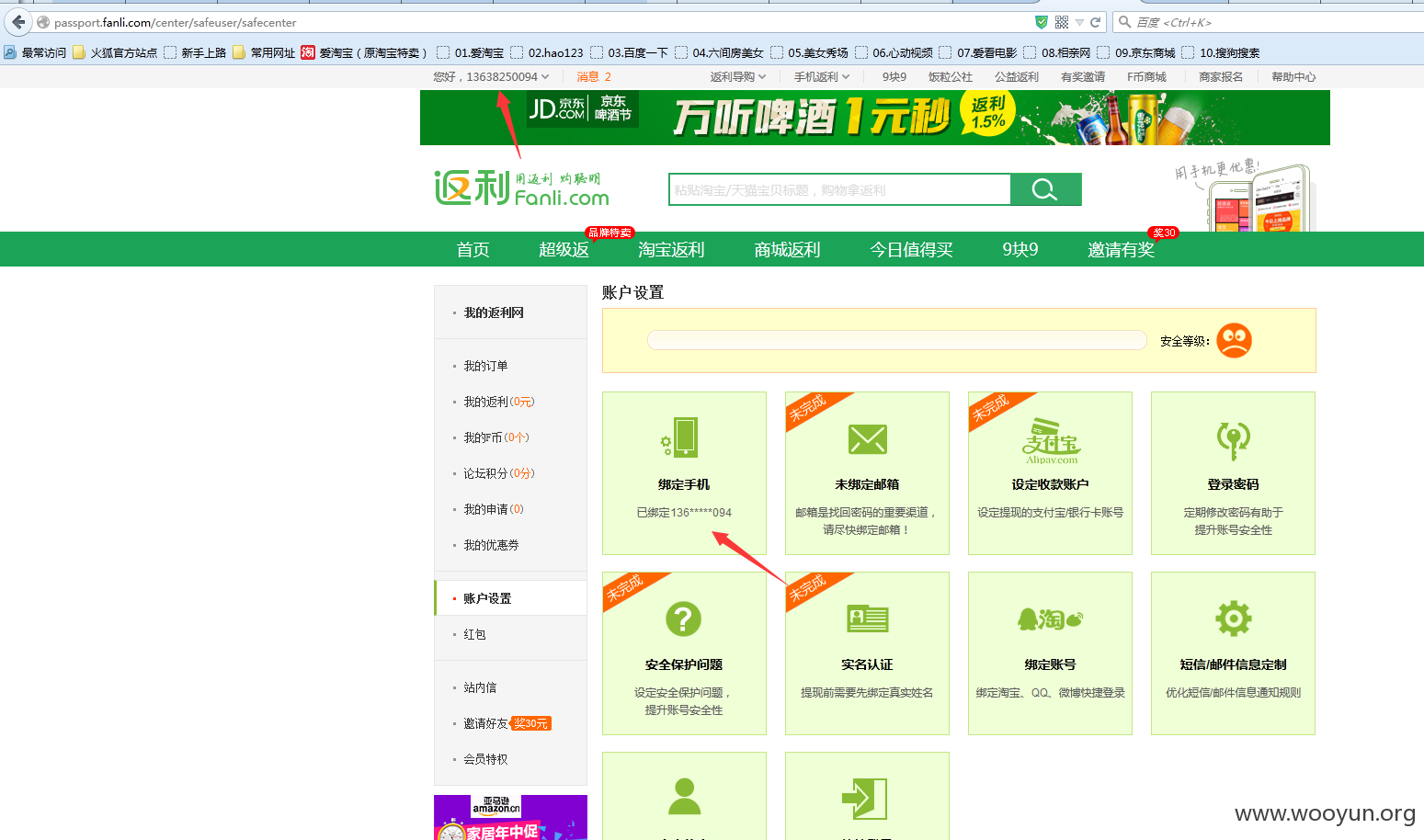

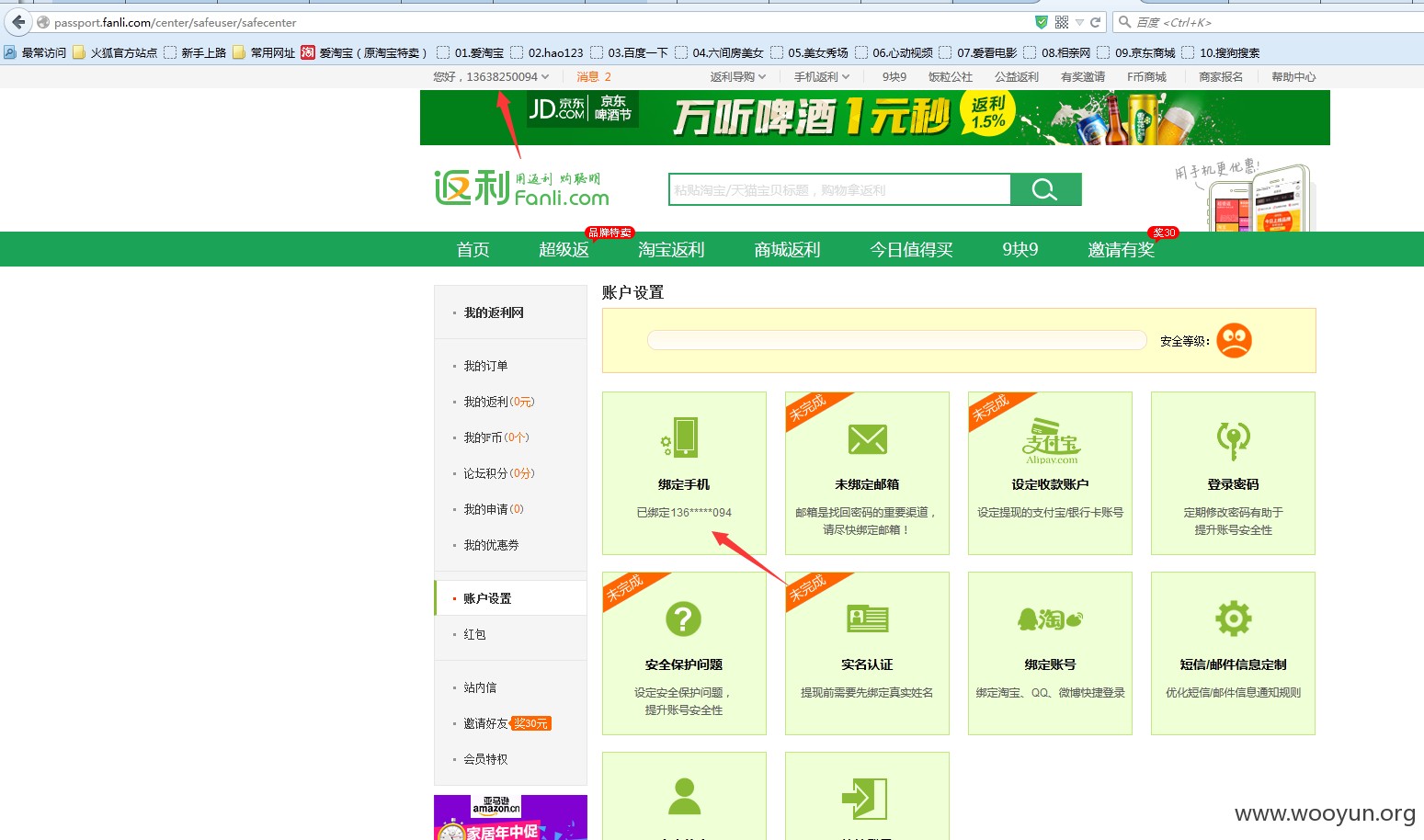

再来一次吧

案例2:

http://huodong.fanli.com/xunlei?xluserid=135044542&xlaccount=267905322&ischild=0&cachetime=0.5916803723666817

记录下:

返利登录手机号:13638250094

接着,老规矩

点忘记密码

这时候,我们还是给自己手机发验证

老规矩7788250aa

记录下

13638250094

7788250aa

登陆看看

一览无遗

漏洞证明:

修复方案:

二次验证做一些过滤

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-06 11:19

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无