漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130076

漏洞标题:大型教育机构尚德存高危漏洞可导致海量数据告急(200余万用户数据)

相关厂商:sunlands.com

漏洞作者: 路人甲

提交时间:2015-07-29 10:06

修复时间:2015-09-12 10:56

公开时间:2015-09-12 10:56

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-29: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

大型教育机构尚德存高危漏洞可导致海量数据告急(200余万用户数据)

详细说明:

中国领先的互联网教育公司——尚德机构(北京尚佳崇业教育科技有限公司),是中国最大的职业教育机构之一,自2001年成立,尚德机构迎来了黄金发展的13年。尚德机构的培训课程和服务范围广阔,从职业资格认证、技能培训,到与职业相关的就业服务;尚德致力于提高学员的职场竞争力,客户遍及中国很多个大中城市,已培训十余万名学员。

尚德机构旗下有嗨学网(haixue.com)、 悦成3G,、狐逻学院、 对啊网(duia.com)等主营业务,在全国17大城市设有学校,北京设有8大分校,课程的市场占有率最高达70%。13年来,机构学员数量呈几何倍数增长,尚德为各行业培养出优秀的人才,毕业学员在职场中占据重要位置。

尚德设有3大教育方向—职业资格证书培训、学历教育培训、IT培训,其中职业资格证书培训设有人力、心理、会计、注会、PMP、建造。学历教育培训包括自考、成考、MBA。IT培训包括IOS、andriod等。 爱平等、爱自由、爱梦想是尚德人的口号。

尚德机构拥有7个信条——异于常人的雄心、有价值的阅读、怀疑精神和独立思考、迅猛的行动、审慎的自省、不怕出错敢于担当、惊人的意志力——机构鼓励尚德人与学员们在漫漫人生航行中找寻正确的方向。 我们有信仰,所以我们有希望,尚德机构关心每一位学员的成长,为学员创造价值就是尚德的价值。

漏洞证明:

涉及的全国各地的地区有:

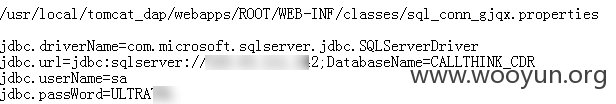

此台服务器命令执行后可内网漫游,服务器上有太多的系统,各种数据库连接池,部分数据库连接池还能外网直接链接,还是sa权限,也就是除了此台之外,所有sa权限的数据库还可继续提权

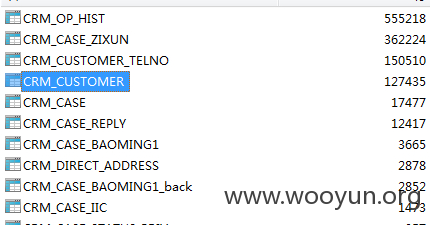

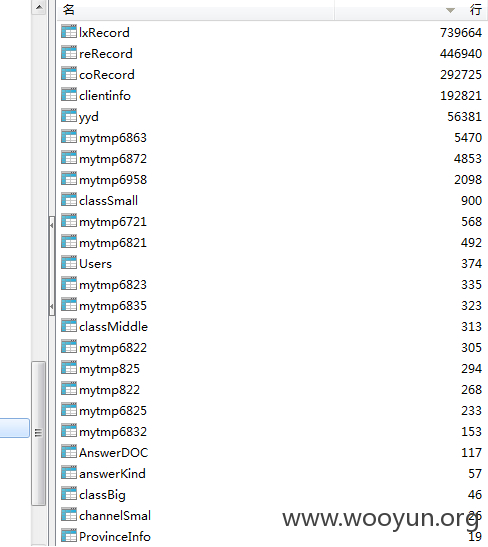

数据连接池非常多:

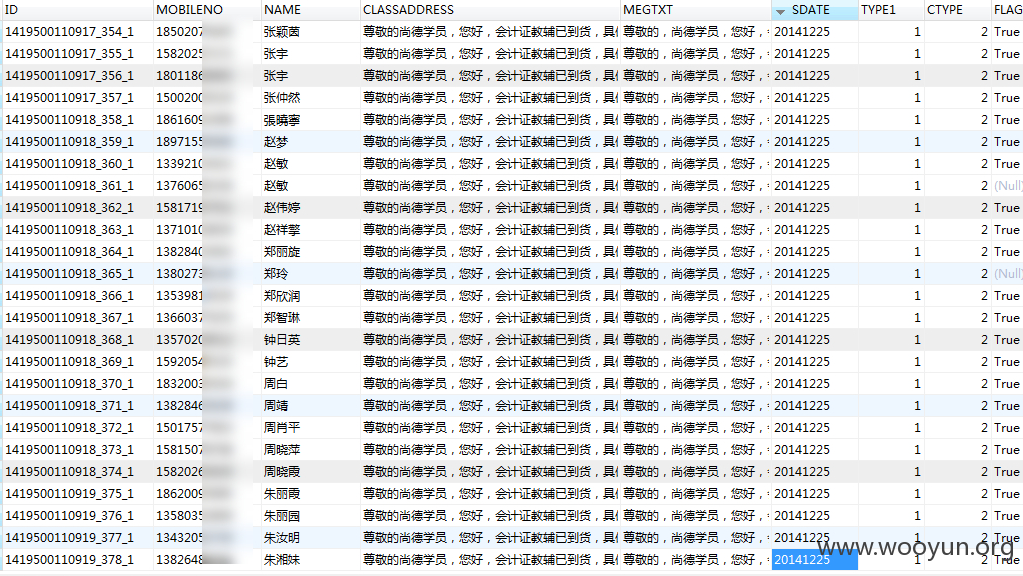

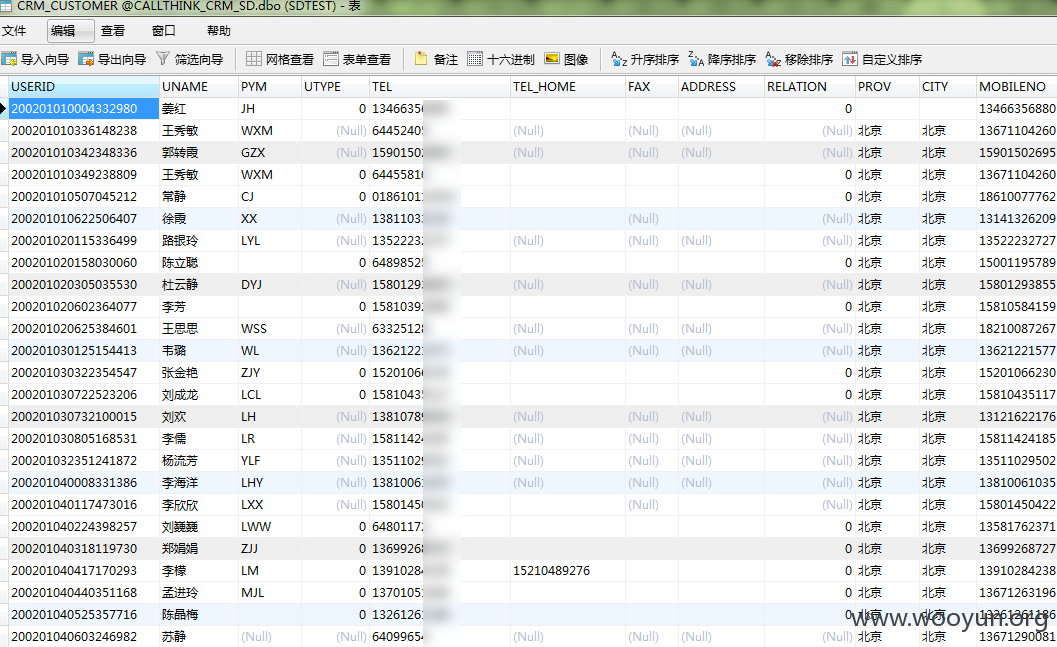

翻了几张表,不敢再看了,看到朋友的了。。

刚才只是一个连接池,这台服务器上连接池太多了,还是sa权限,也就是除了此台之外,所有sa权限的数据库还可继续提权

尽快修复

修复方案:

尽快修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-07-29 10:55

厂商回复:

感谢您对尚德机构的关注,并提出问题。

最新状态:

暂无