漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129423

漏洞标题:知名大保健APP “点到” 订单遍历漏洞

相关厂商:diandao.org

漏洞作者: 土夫子

提交时间:2015-07-27 19:13

修复时间:2015-09-13 17:26

公开时间:2015-09-13 17:26

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-27: 细节已通知厂商并且等待厂商处理中

2015-07-30: 厂商已经确认,细节仅向厂商公开

2015-08-09: 细节向核心白帽子及相关领域专家公开

2015-08-19: 细节向普通白帽子公开

2015-08-29: 细节向实习白帽子公开

2015-09-13: 细节向公众公开

简要描述:

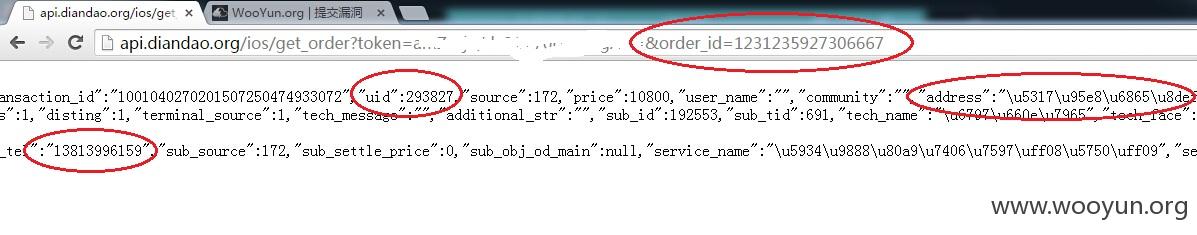

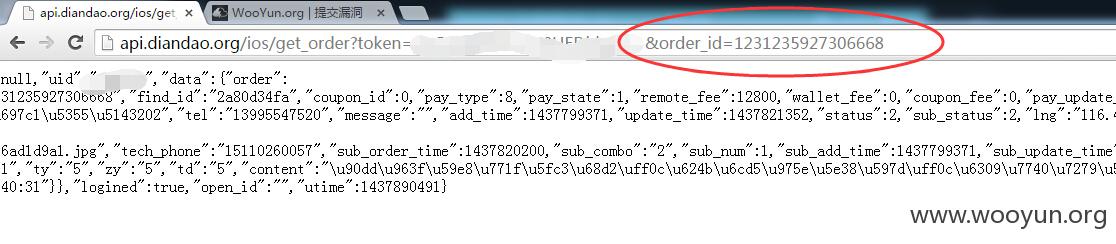

在“点到”上订了一个大保健,顺道发现订单漏洞一枚。可遍历所有订单信息(用户id、订单号、手机号、住址)

【“点到”是一款线上预约按摩师上门进行按摩服务的手机软件,用户可以在手机客户端预约线下的健康护理服务。上门O2O“点到按摩”已完成A轮融资,由58到家和盈动投资领投,高榕资本跟投,金额为500万美元。】

详细说明:

1、手机上登录点到,成功下单后点击,点击订单信息,抓包

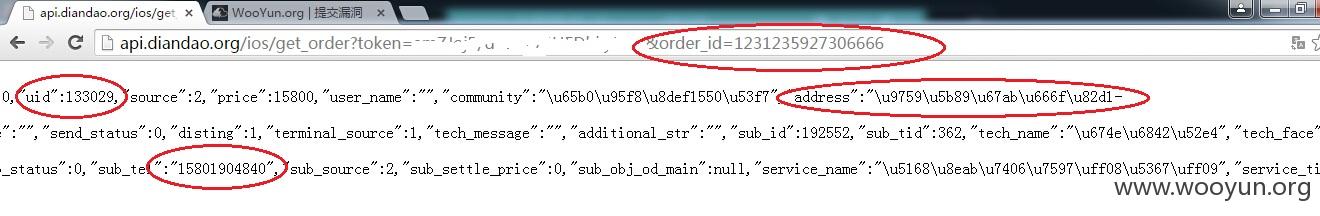

2、抓包后得到如下URL,order_id值后四位数字可以遍历(注:token为我自己的,已做处理)

http://api.diandao.org/ios/get_order?token=xxxxxxxxxxxxxxxx&order_id=1231235927303333

漏洞证明:

如上

修复方案:

调整验证机制

版权声明:转载请注明来源 土夫子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-07-30 17:25

厂商回复:

第二次出现这个问题了,已打死某人

最新状态:

暂无