漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044491

漏洞标题:通用漏洞# 华为光纤路由器HG8245任意命令执行漏洞(通过web界面执行系统命令)

相关厂商:华为技术有限公司

漏洞作者: Hxai11

提交时间:2013-11-30 10:35

修复时间:2014-02-28 10:35

公开时间:2014-02-28 10:35

漏洞类型:命令执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-30: 细节已通知厂商并且等待厂商处理中

2013-12-02: 厂商已经确认,细节仅向厂商公开

2013-12-05: 细节向第三方安全合作伙伴开放

2014-01-26: 细节向核心白帽子及相关领域专家公开

2014-02-05: 细节向普通白帽子公开

2014-02-15: 细节向实习白帽子公开

2014-02-28: 细节向公众公开

简要描述:

因为家里用的就是这款路由器,所以稍稍做了下检测,看看有什么漏洞

详细说明:

HG8245这款路由器是华为出品的一款光纤wan接口的路由器,我家因为是铁通移动的,所以就默认送了一个,于是就有了以下的一些检测。。

首先此款路由的wan是光纤接口,功能还蛮多的,有一个普通用户,一个超级用户,一般来说普通用户的登陆是

user:root

pass:admin

这是默认的,我们今天就用普通用户测试吧

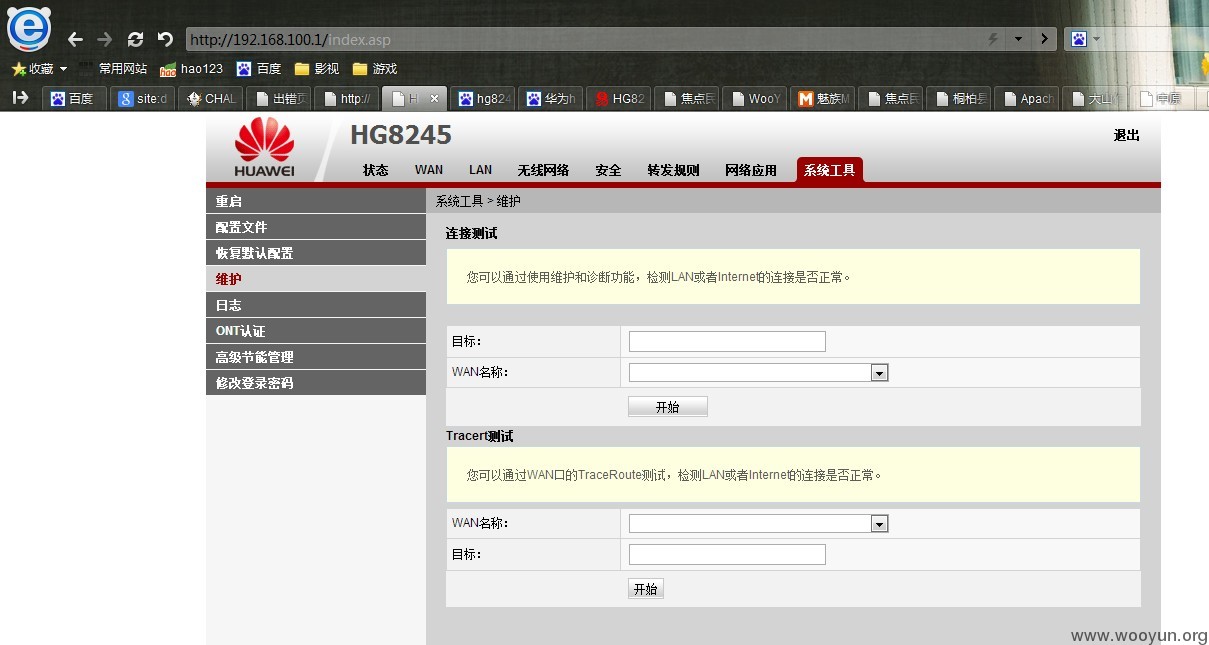

首先我们登陆web管理界面先

之后我们点击系统工具再点击维护

看到这里,或许有些童鞋已经知道了,没做,我当时在想,这里测试连接,ping,那么,可能是通过cgi脚本之类的执行系统中的ping命令在返回数据,我是我开始了测试

这里我填入回环地址,之后进行抓包,果然如此,是通过脚本运行命令,于是嘿嘿,我们直接改其他命令执行试试看。。

这整个命令的意思就是id > /var/tmp/xbb.txt

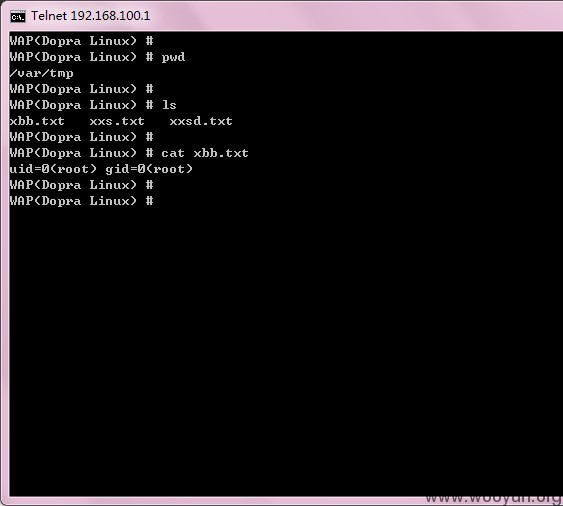

之后执行,现在我们回到shell中看看命令是否执行成功

ok,直接执行成功shell命令,而且还是root权限哦!!!

这样子,一个任意代码执行就成功了,可以在用户不知道shell密码的情况下执行命令,各种操作啊!!!

漏洞证明:

修复方案:

你们懂

版权声明:转载请注明来源 Hxai11@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-02 16:03

厂商回复:

感谢白帽子的支持,该漏洞为华为历史版本问题,目前发货的版本已经修复了该问题。

最新状态:

暂无

![ZCY9WMAAL32VBM4R1%]QK8D.jpg](http://wimg.zone.ci/upload/201311/30101308821939a33e42920f532d1e7dc99924f1.jpg)