漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128130

漏洞标题:小小书屋某处弱口令一枚(权4)

相关厂商:小小书屋

漏洞作者: 路人甲

提交时间:2015-07-21 17:57

修复时间:2015-09-04 17:58

公开时间:2015-09-04 17:58

漏洞类型:后台弱口令

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

弱口令

详细说明:

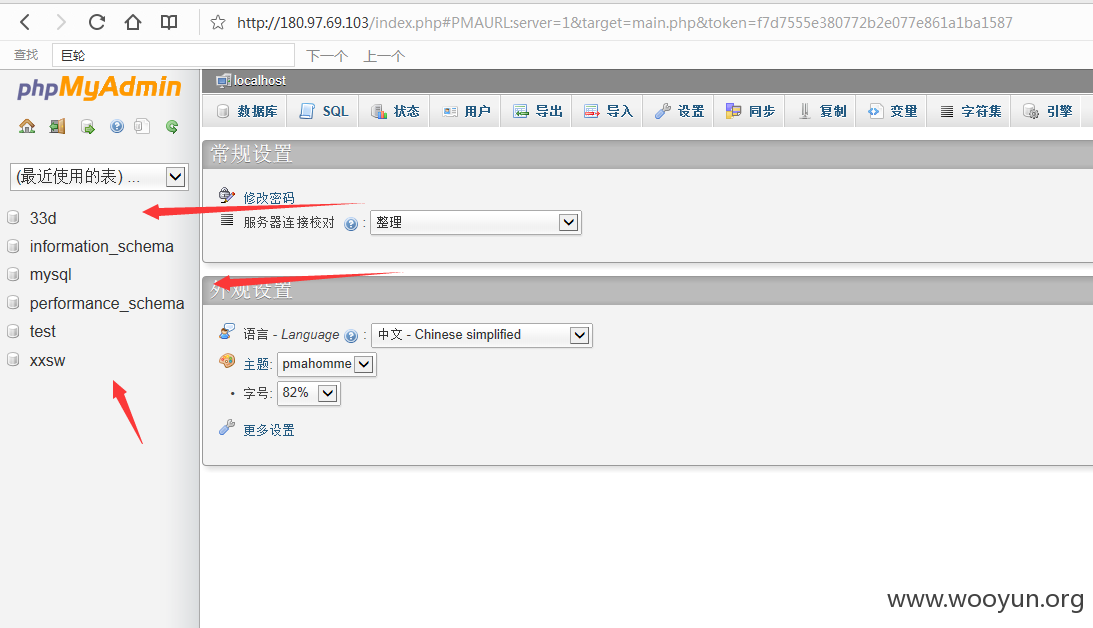

c段某站的时候发现的,这个点:

http://180.97.69.103/querywindow.php?token=8c67d878f4bc809f2a69902fd13de08d&db=xxsw&table=jieqi_system_users&init=1

用户名密码都是root,因为c段时候是ip,所以不知道是哪个网站的,或许是废弃站点之类的也不一定

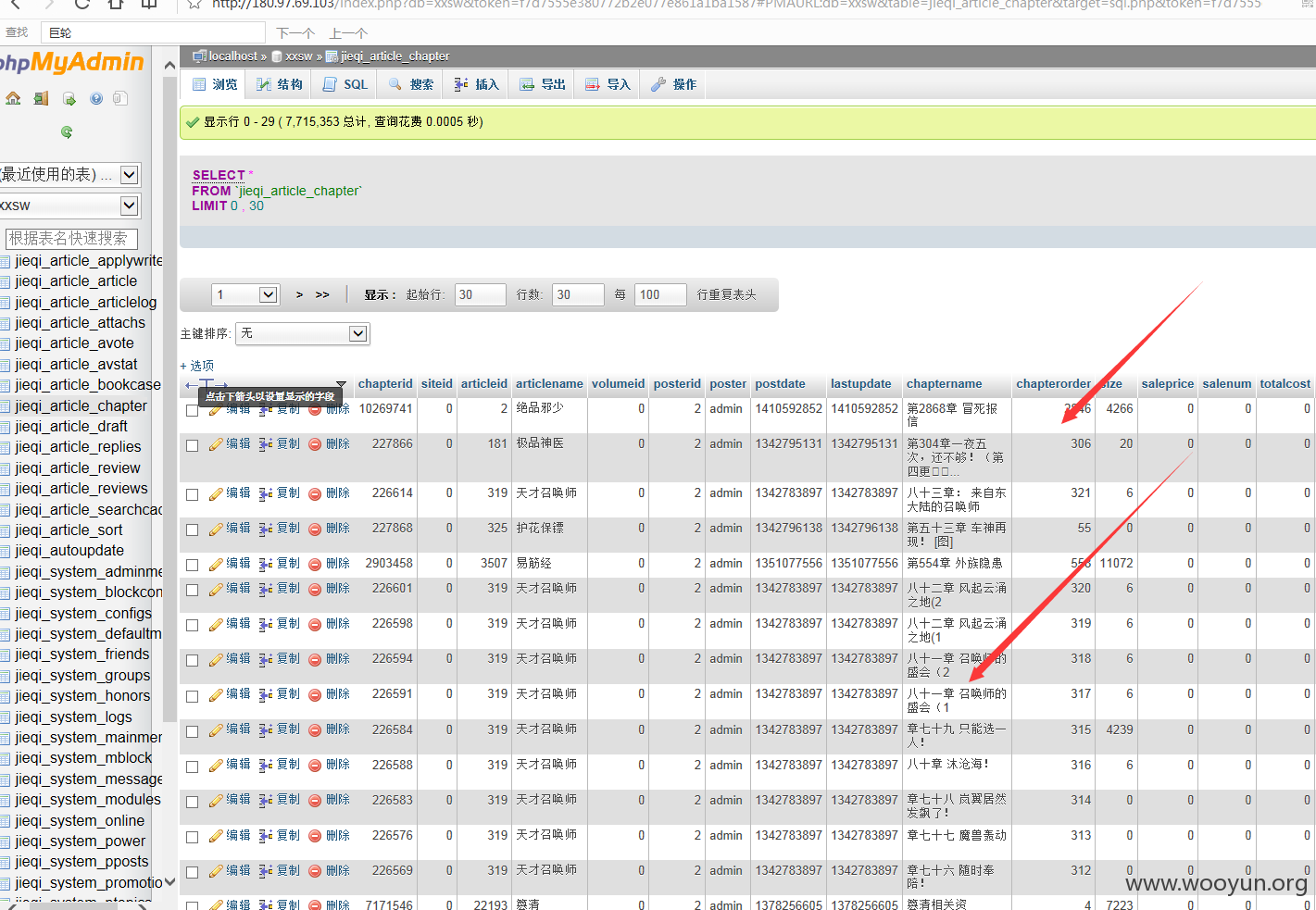

机制的我翻了翻表名和用户之类的,发现和小说有关,小说网站那么多,我怎么知道是哪个

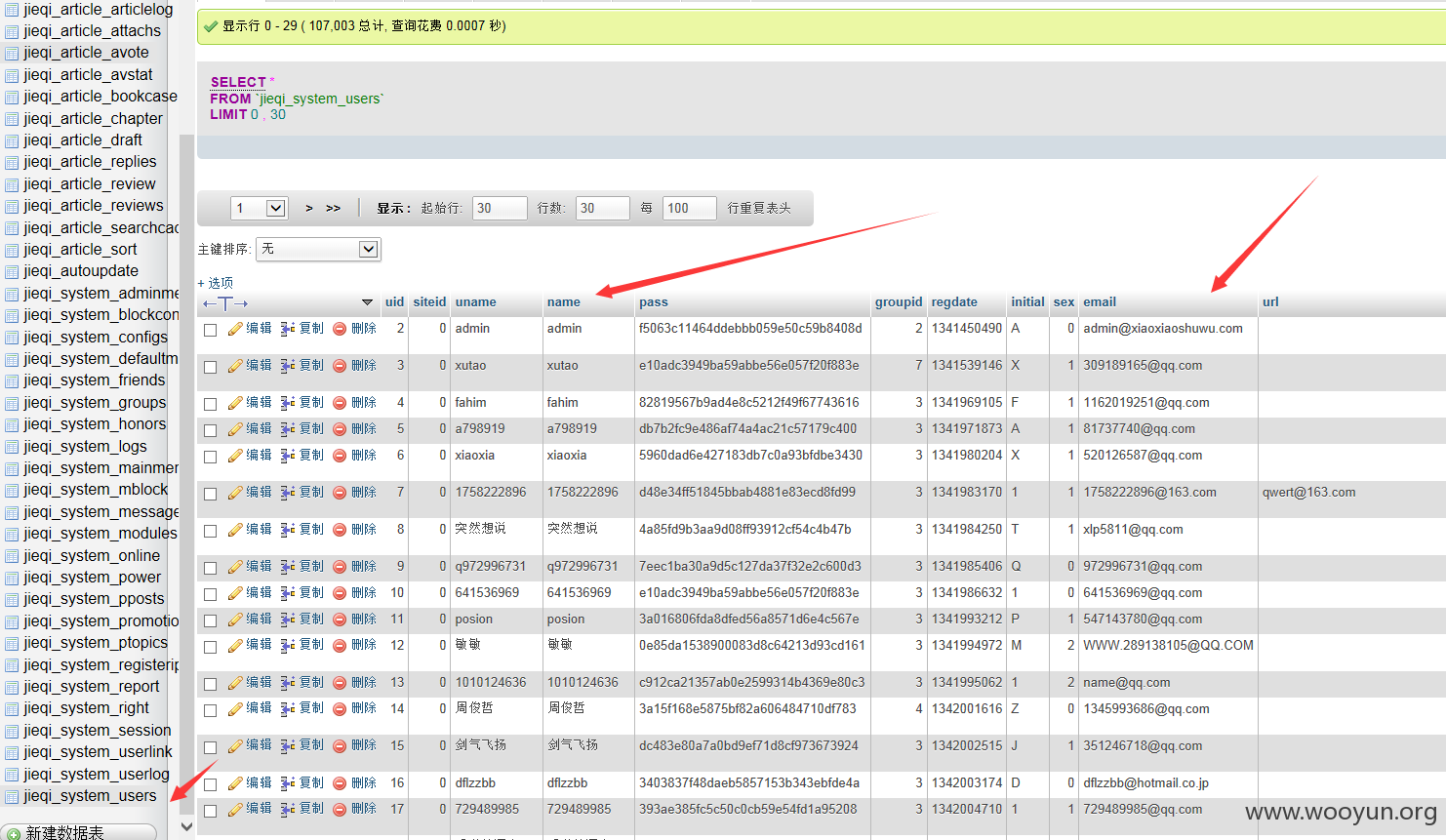

然后机制的我又看到了admin的邮箱就知道了。。

看了一下权4吓一跳,phpmyadmin的root权限不多说了

漏洞证明:

c段某站的时候发现的,这个点:

http://180.97.69.103/querywindow.php?token=8c67d878f4bc809f2a69902fd13de08d&db=xxsw&table=jieqi_system_users&init=1

用户名密码都是root,因为c段时候是ip,所以不知道是哪个网站的,或许是废弃站点之类的也不一定

机制的我翻了翻表名和用户之类的,发现和小说有关,小说网站那么多,我怎么知道是哪个

然后机制的我又看到了admin的邮箱就知道了。。

看了一下权4吓一跳,phpmyadmin的root权限不多说了

修复方案:

拒绝弱口令,phpmyadmin别对外开放

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝