漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122952

漏洞标题:美餐网存在设计缺陷危急用户账户安全(包括个人信息和外卖订单信息)

相关厂商:美餐网

漏洞作者: 高小厨

提交时间:2015-06-26 17:31

修复时间:2015-08-10 17:32

公开时间:2015-08-10 17:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

想订个外卖,无意就找到了你

详细说明:

这个一个重置密码漏洞,两种姿势重置密码:

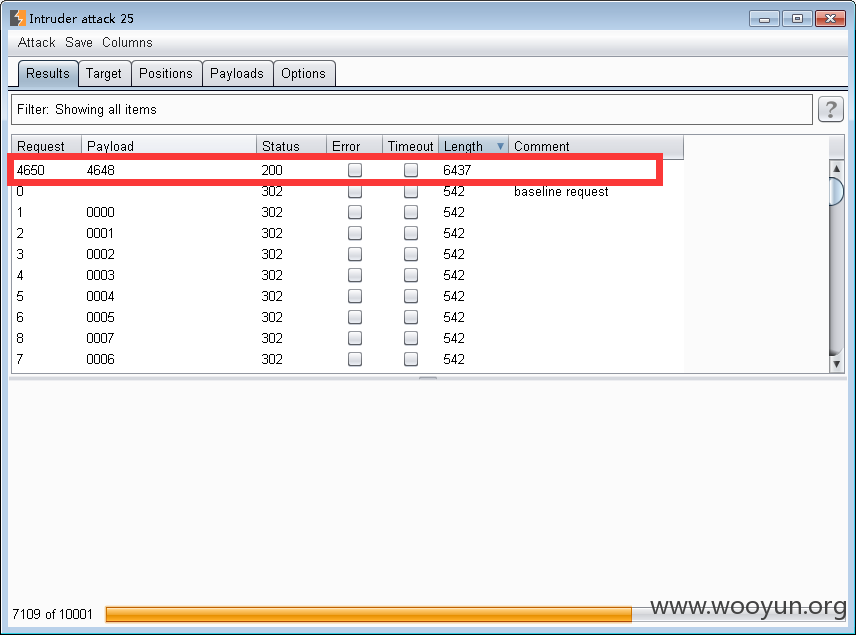

1、用户重置:由于是四位短信验证码,且无尝试次数限制,从而可暴力破解之;

2、手机号码重置:下发的临时验证码为4位,未限制尝试次数,从而可暴力破解;

漏洞地址;

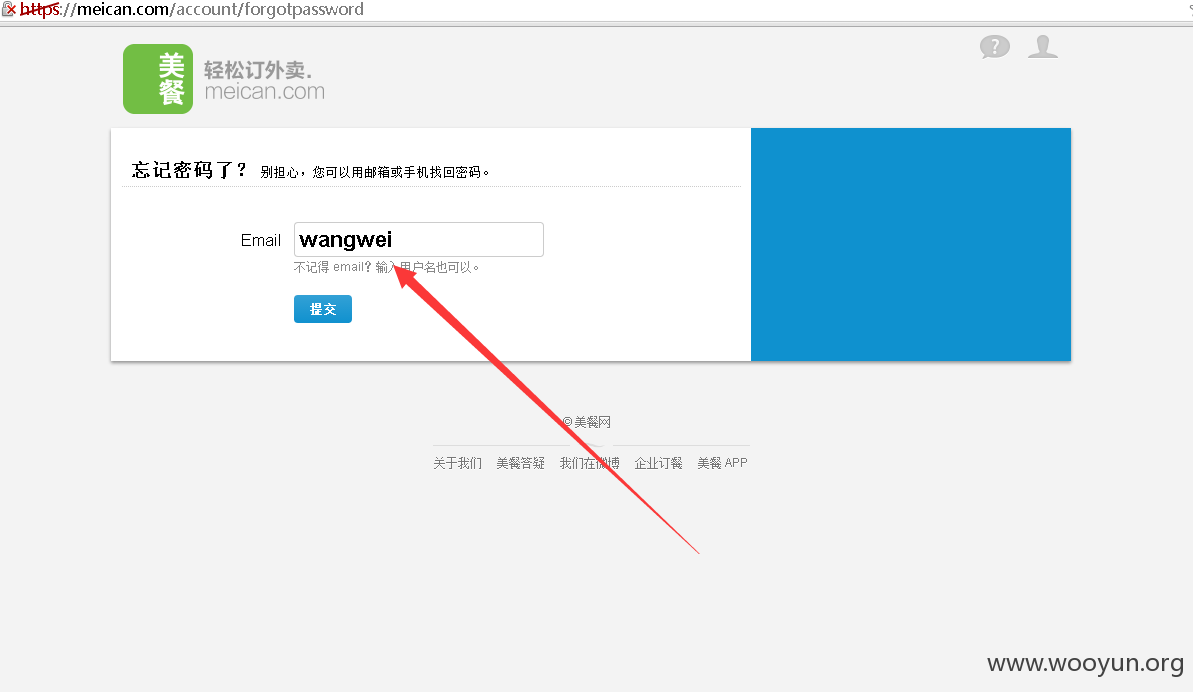

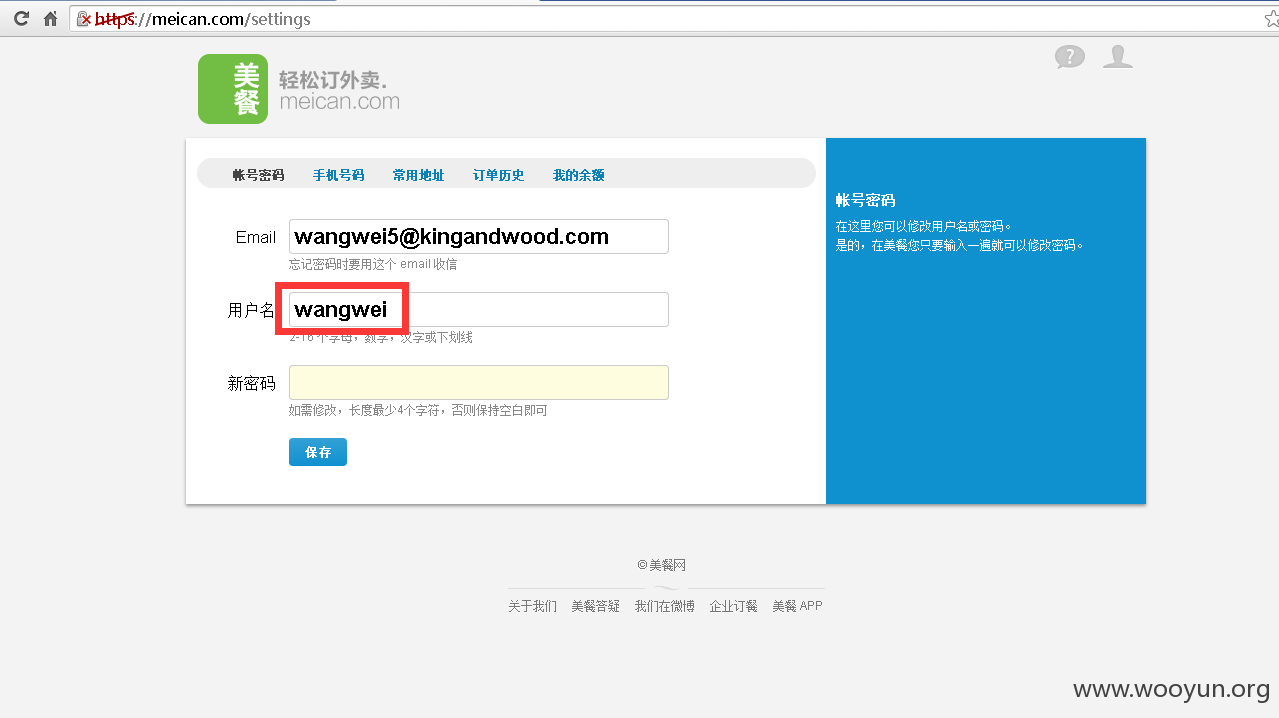

第一种:用户名:

1、输入存在的一个用户名,提交进入下一步;

2、暴力破解验证码,得到正确的验证码4648;

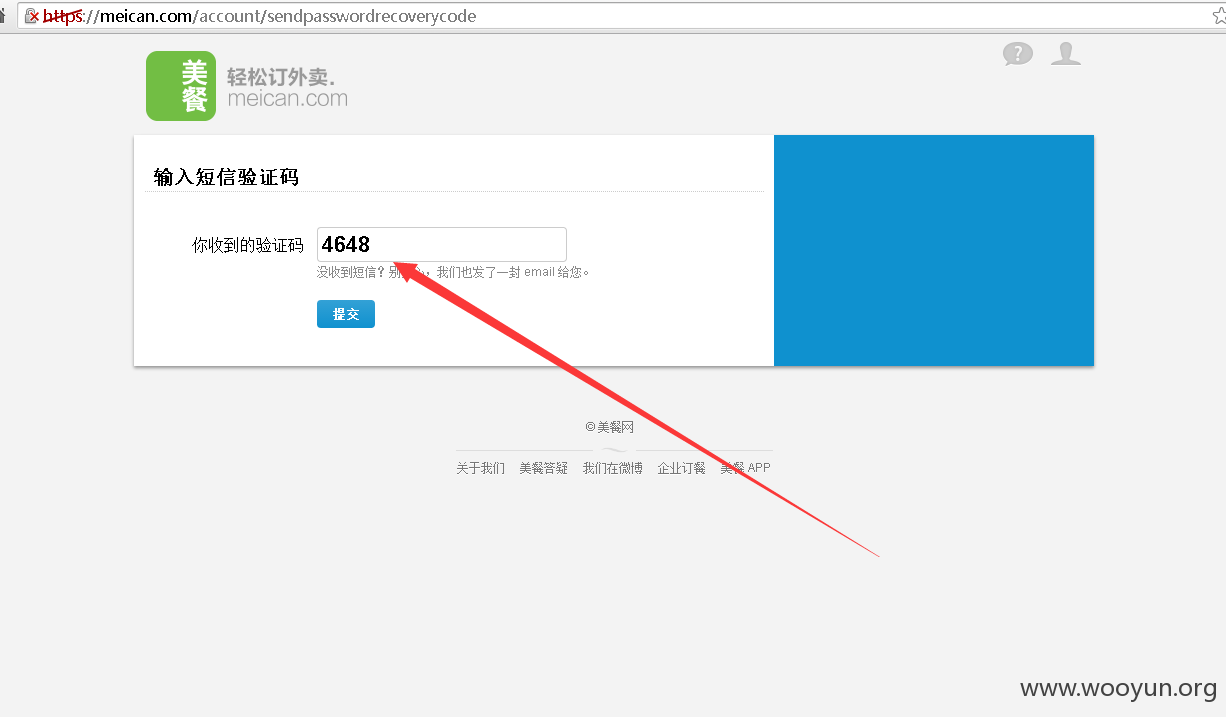

3、输入得到的验证码,提交,即可进入下一步;

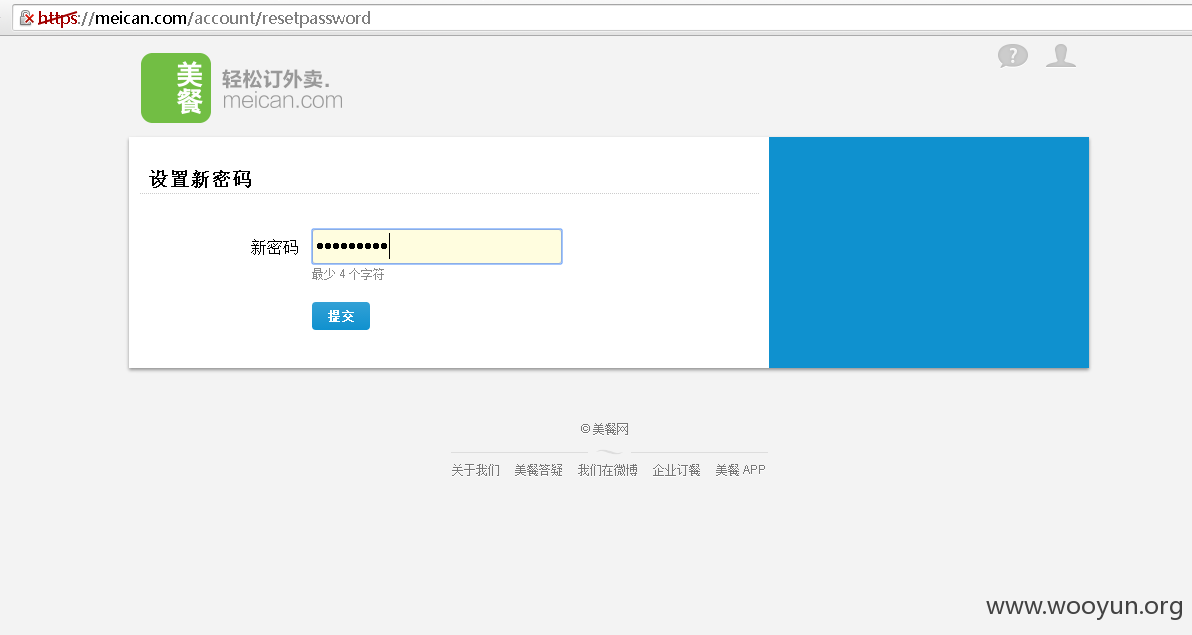

输入新密码,提交,密码重置成功,直接跳到已登陆订餐界面;

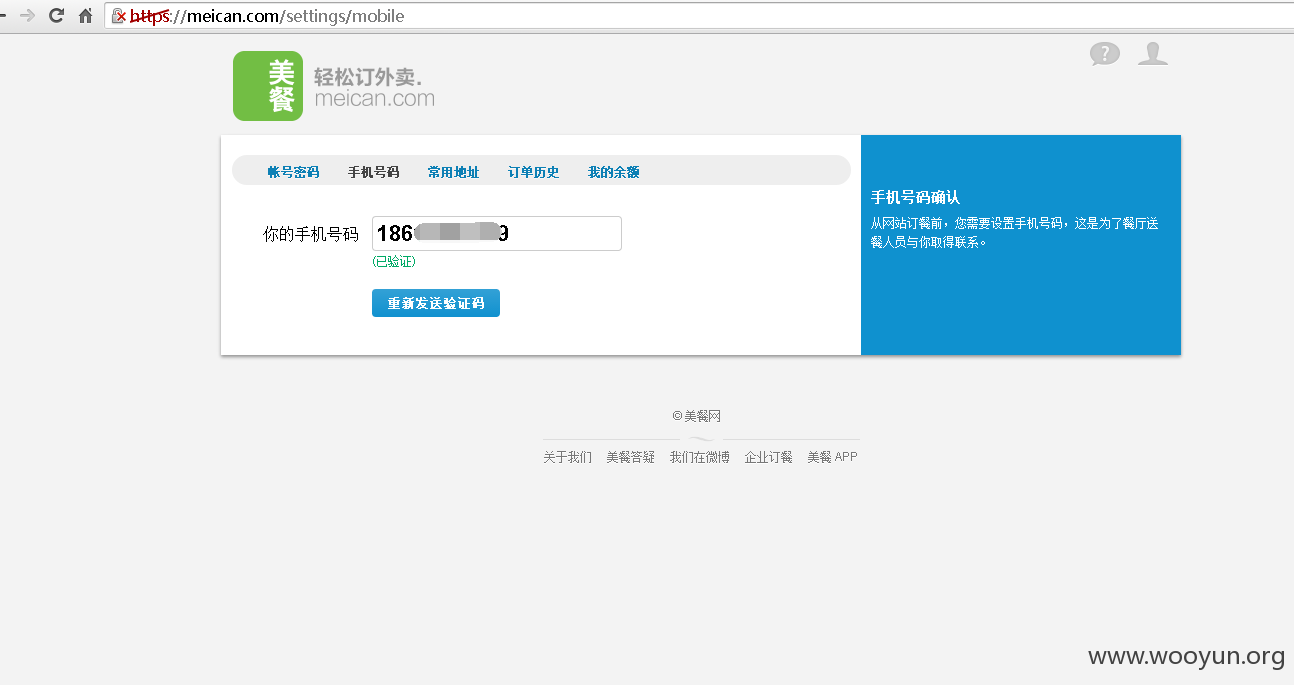

方法2:手机号码重置

漏洞地址:

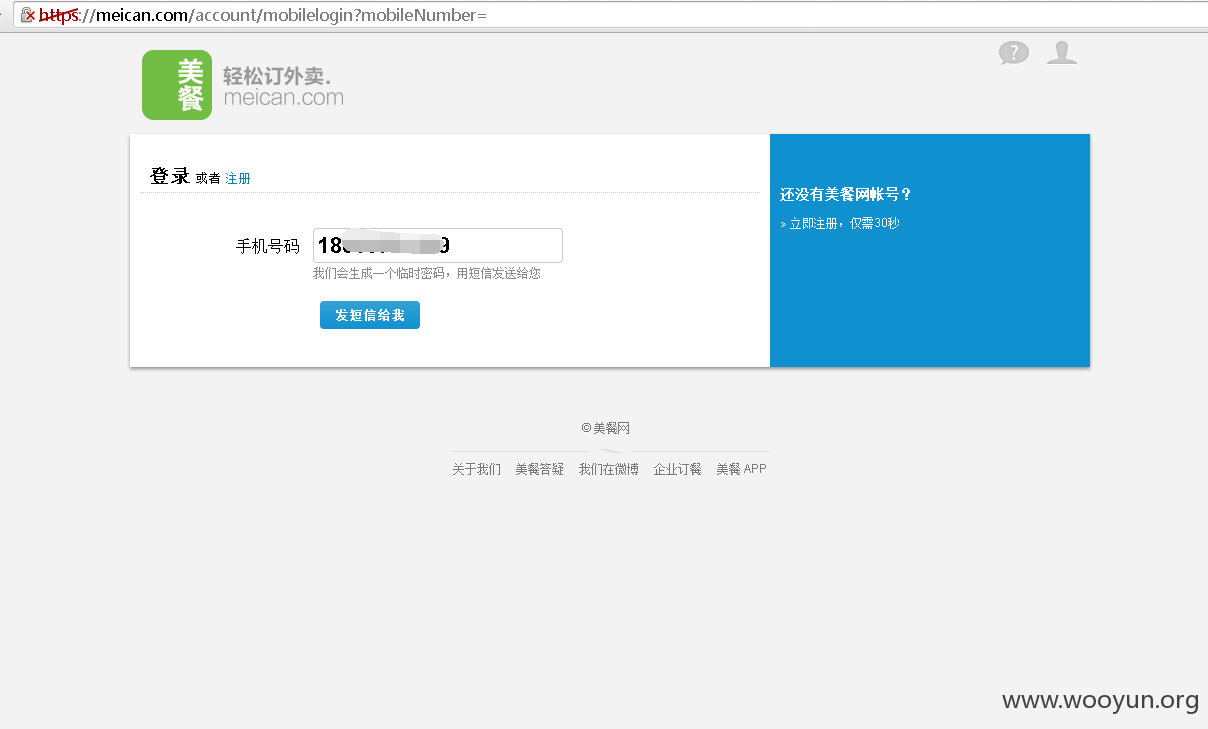

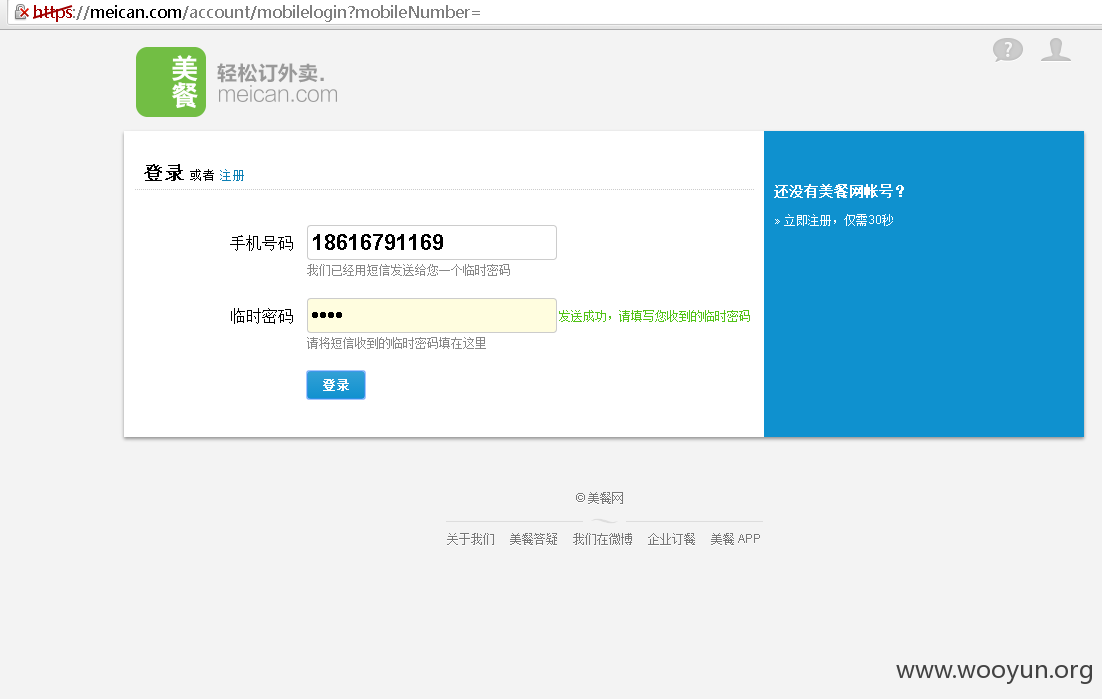

1、输入目标手机号码,下发4位的临时短信验证码,进入下一步;

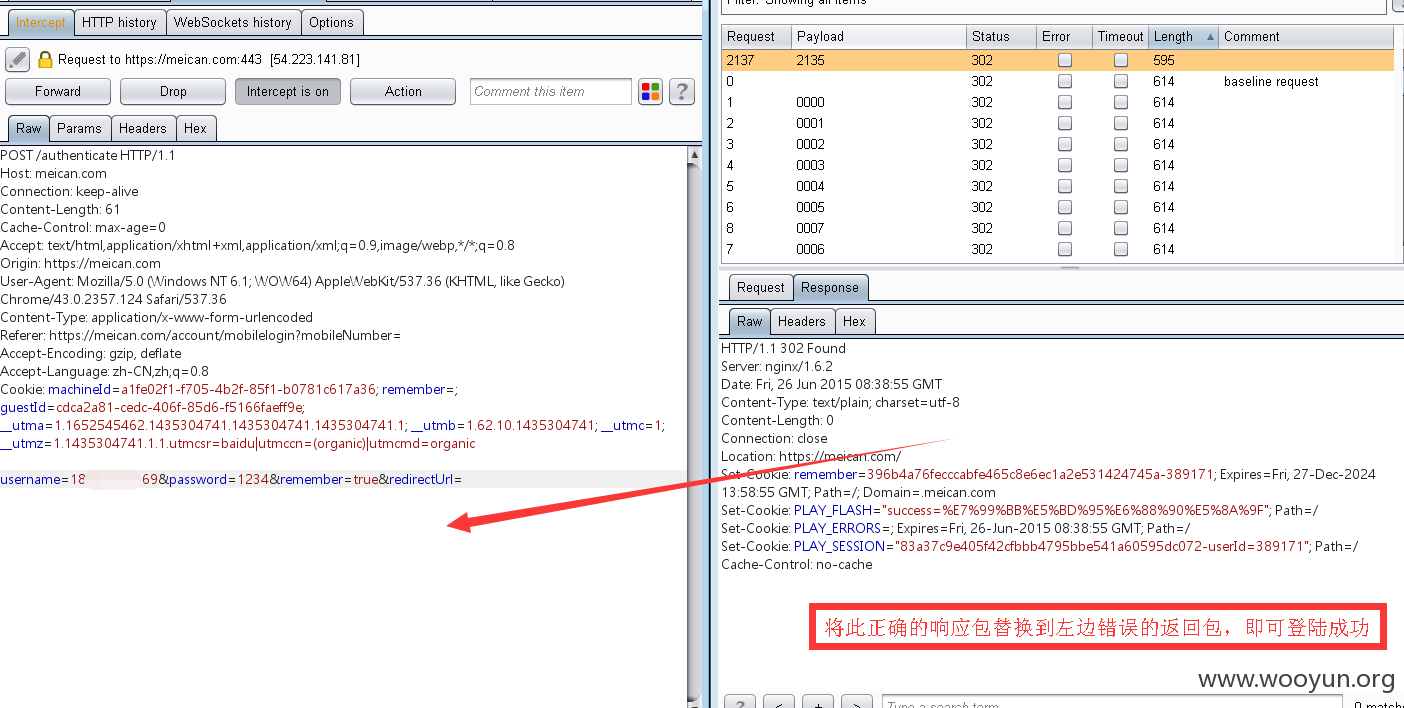

2、对验证码进行爆破,得到正确验证码2135,将正确验证码的响应包替换到我们错误验证码的返回包。

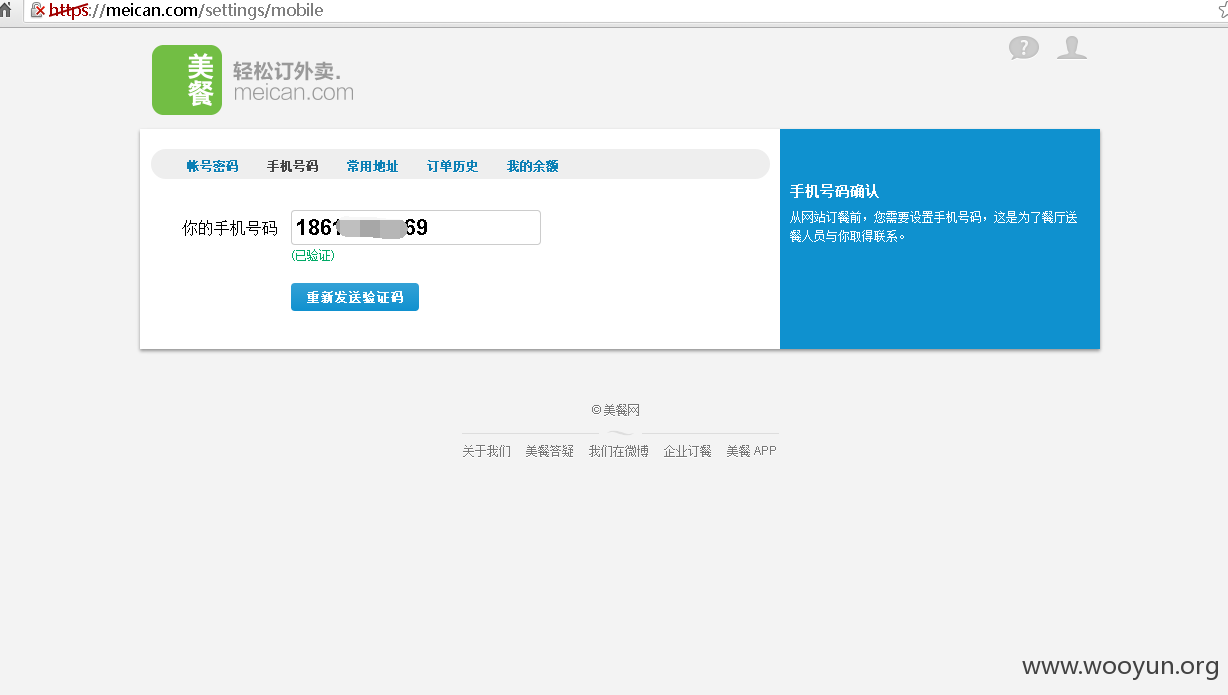

3、登陆成功

漏洞证明:

修复方案:

1、验证码设置为6位,临时密码设置为数字与字母的组合。

2、设置密码最大尝试次数,如5次

版权声明:转载请注明来源 高小厨@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝