漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122007

漏洞标题:蚂蜂窝旅游社交分享网站存储XSS两枚(可获取cookies)

相关厂商:蚂蜂窝

漏洞作者: 帅克笛枫

提交时间:2015-06-29 11:23

修复时间:2015-08-13 12:06

公开时间:2015-08-13 12:06

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-29: 细节已通知厂商并且等待厂商处理中

2015-06-29: 厂商已经确认,细节仅向厂商公开

2015-07-09: 细节向核心白帽子及相关领域专家公开

2015-07-19: 细节向普通白帽子公开

2015-07-29: 细节向实习白帽子公开

2015-08-13: 细节向公众公开

简要描述:

~~怪你过分美丽~如毒蛇狠狠箍住彼此关系~仿佛心瘾无穷无底,终于花光心计,信念也都枯萎~怪我过分着迷,换来爱过你那各样遗憾~一想起你如此精细,其他的一切,没一种矜贵~

详细说明:

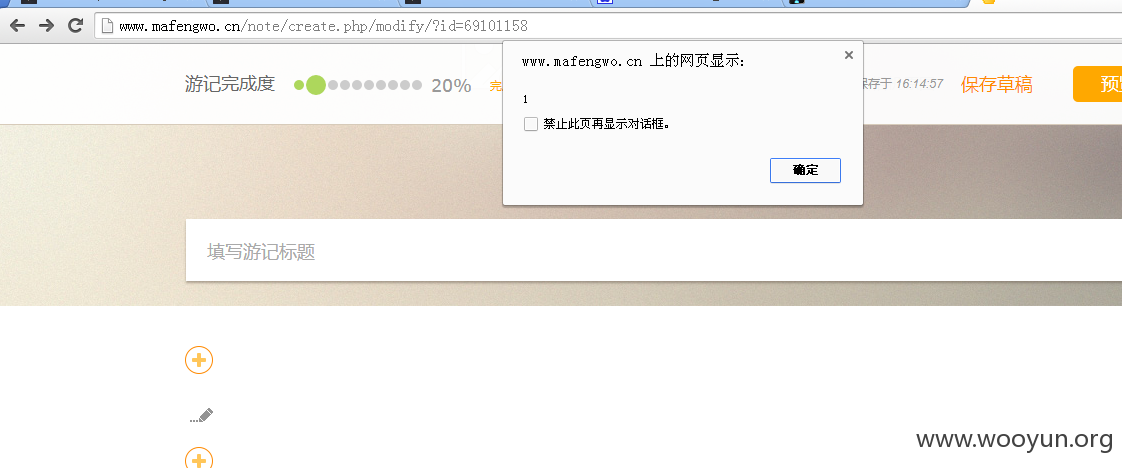

搜索了下,有人提交过可,但是这个是新版的游记中,结果还是存在xss问题。访问网址:http://www.mafengwo.cn/note/create.php/modify/?id=69100555,新版游记中,如图所示:

如图所示:

写游记处,如图所示:

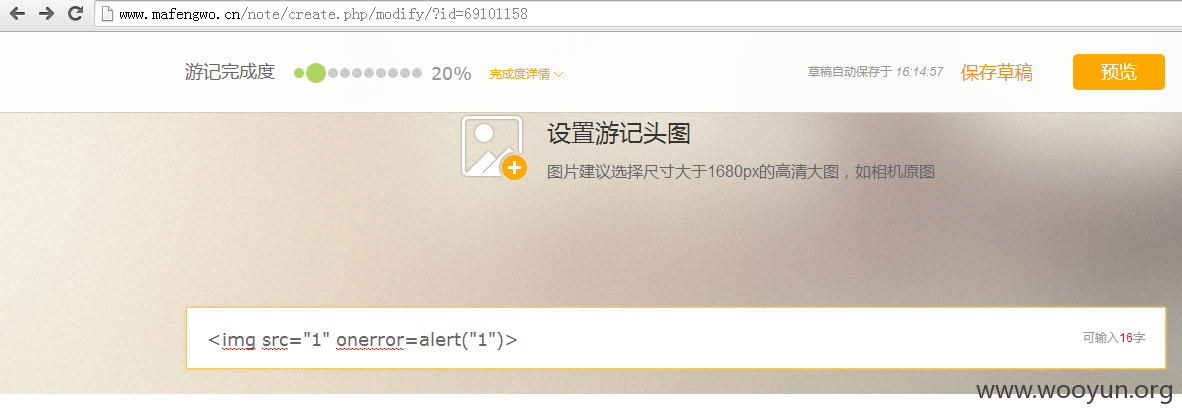

填写游记内容,<img src="1" onerror=alert("1")>点击保存,如图所示:

弹框,存在xss,填写游记标题,如图所示:

漏洞证明:

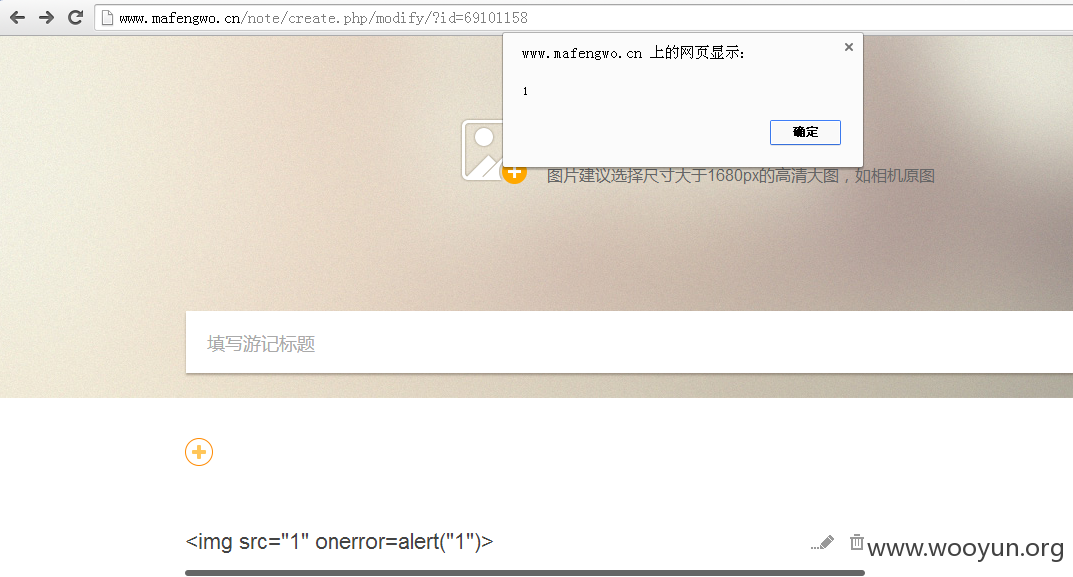

添加段落标题内容为<img src="1" onerror=alert("1")>,如图所示:

弹框,如图所示:

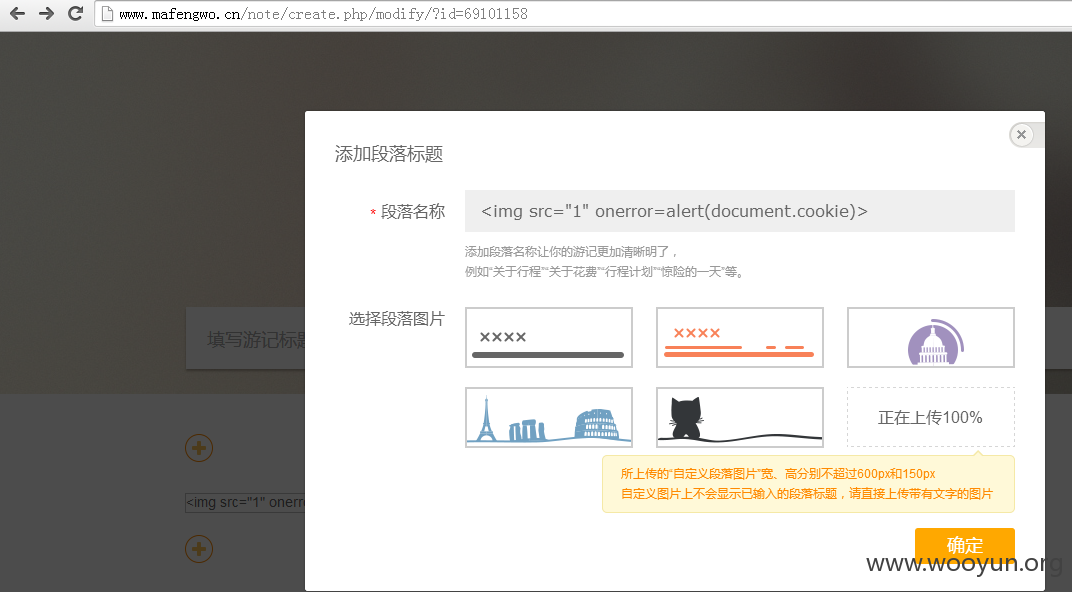

测试弹出cookies对话框,如图所示:

添加段落标题,<img src="1" onerror=alert(document.cookie)>,弹框,如图所示,得到cookies,

修复方案:

过滤~~修复你们更专业~

版权声明:转载请注明来源 帅克笛枫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-29 12:04

厂商回复:

你好 非常感谢反馈,修复中。

最新状态:

暂无