问题出在wap.mafengwo.cn

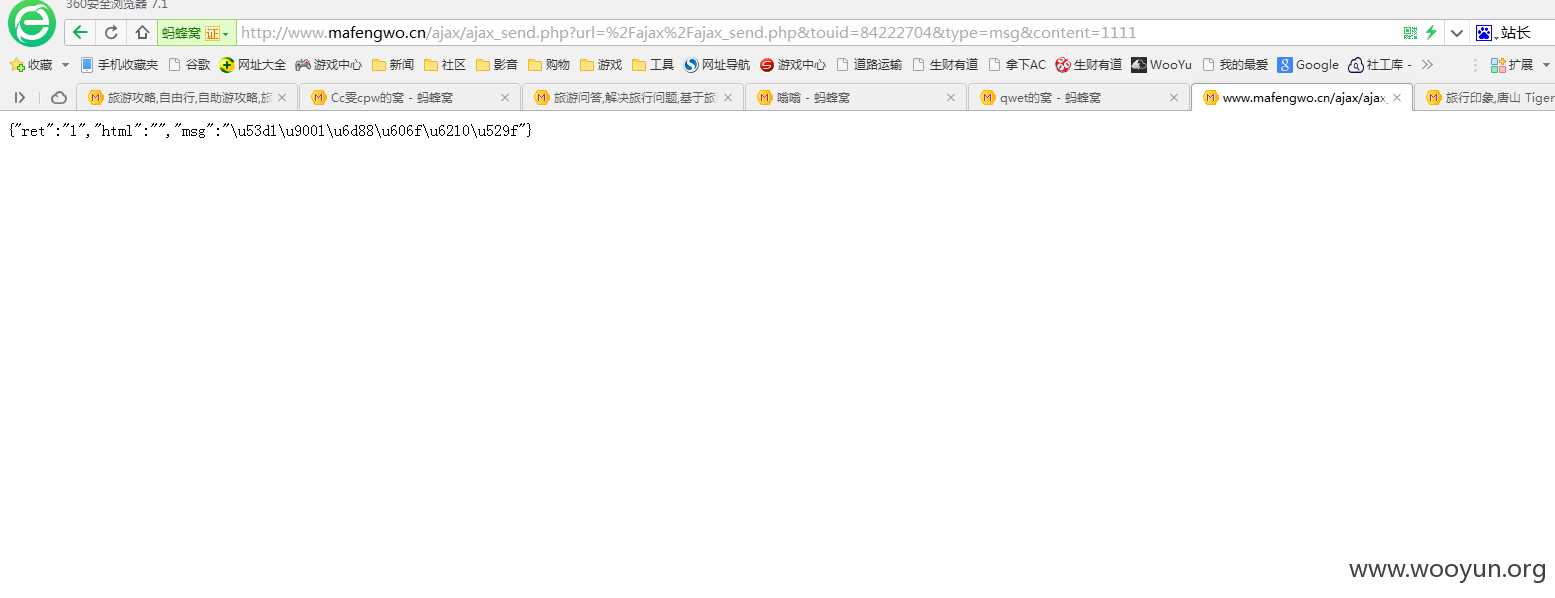

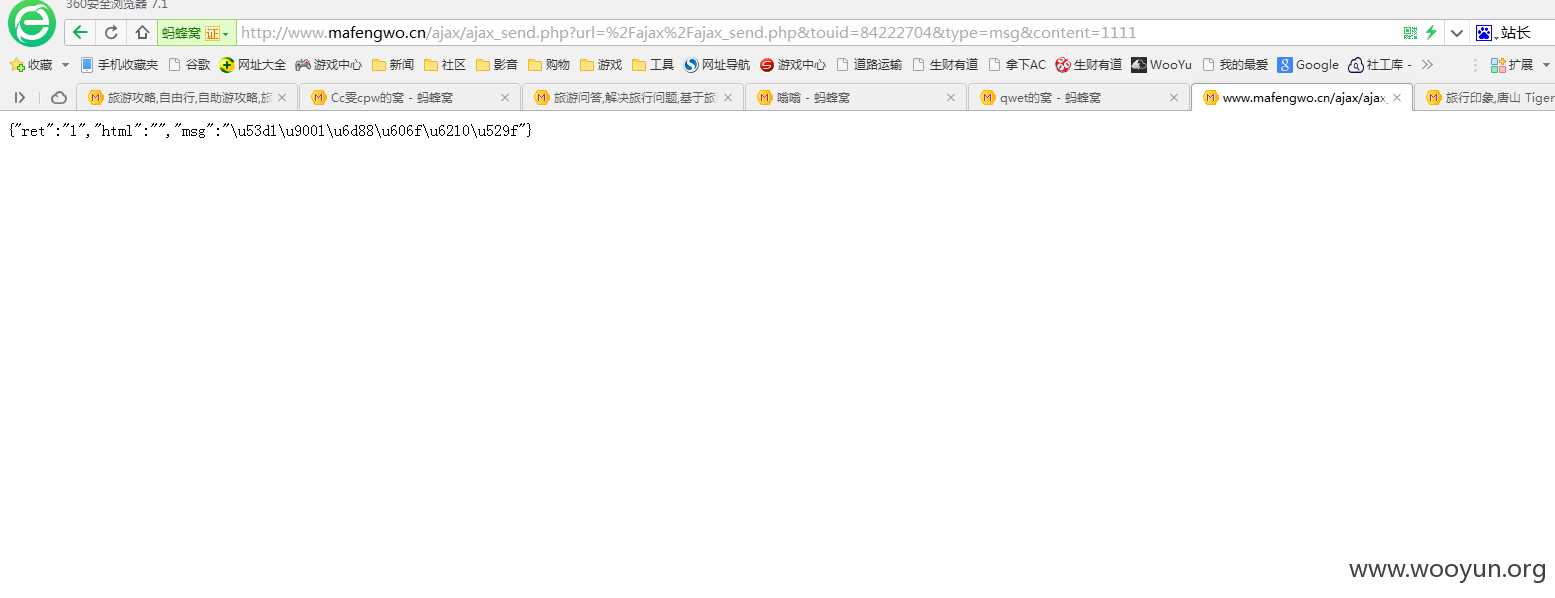

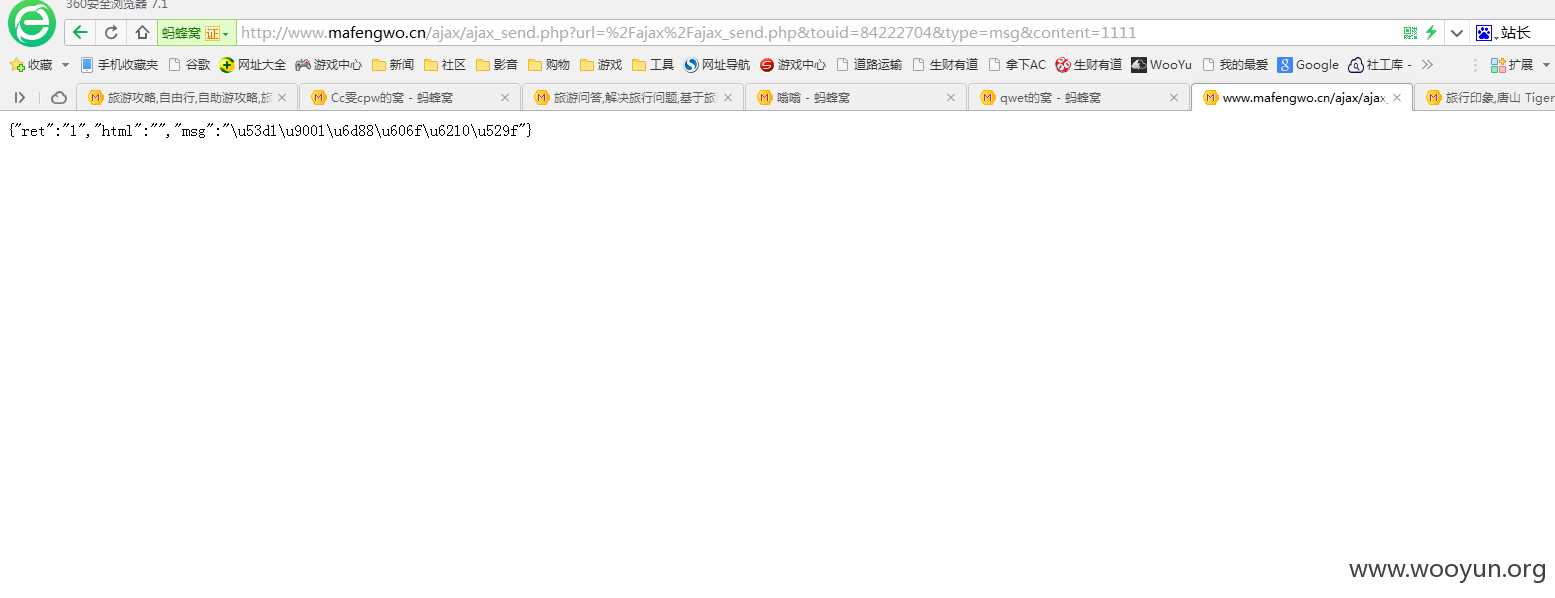

构造一个poc:

http://www.mafengwo.cn/qa/dialog.php?action=say_thank&qid=2524328&aid=要采纳的回答ID

纳尼?csrf就是这样关注而已没具体伤害?洞主好无聊。。。

呵呵,你们个人资料也有。。

访问

我们用UserB来访问。。

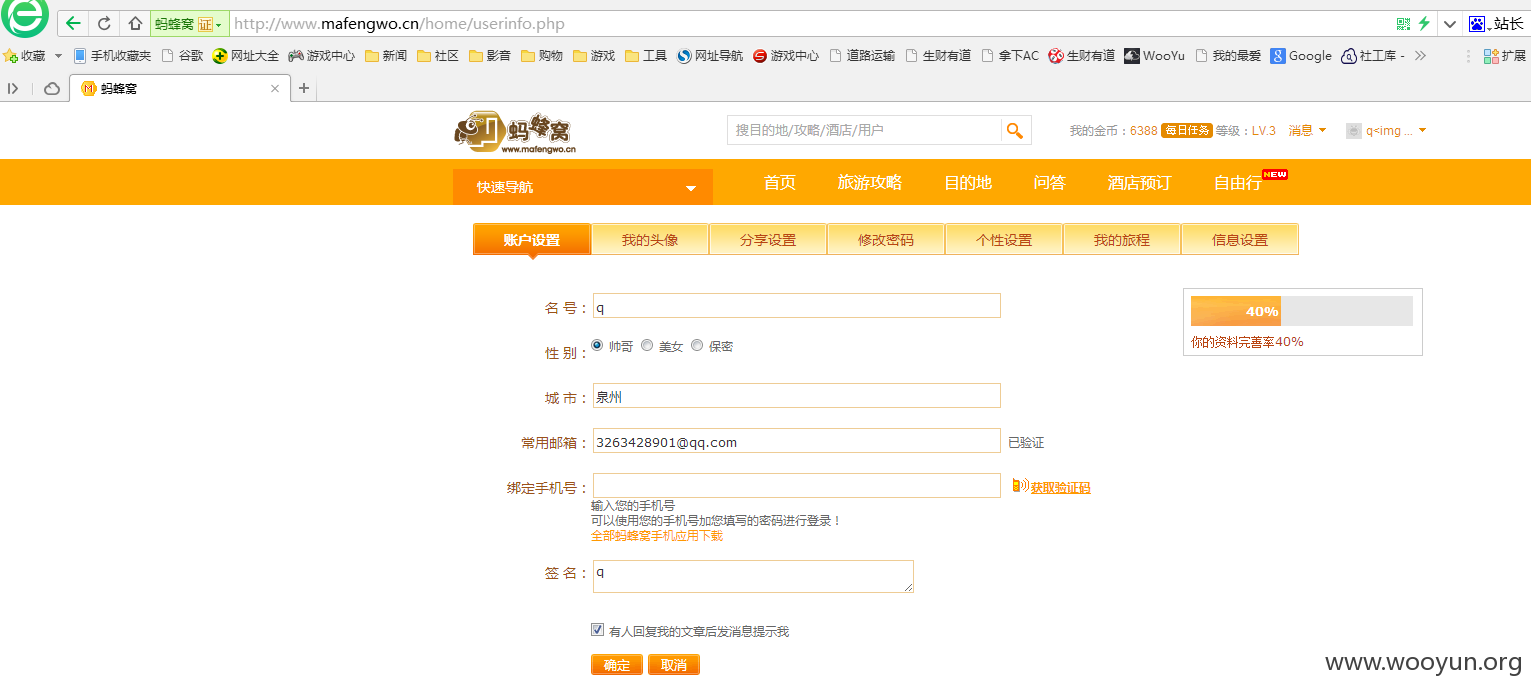

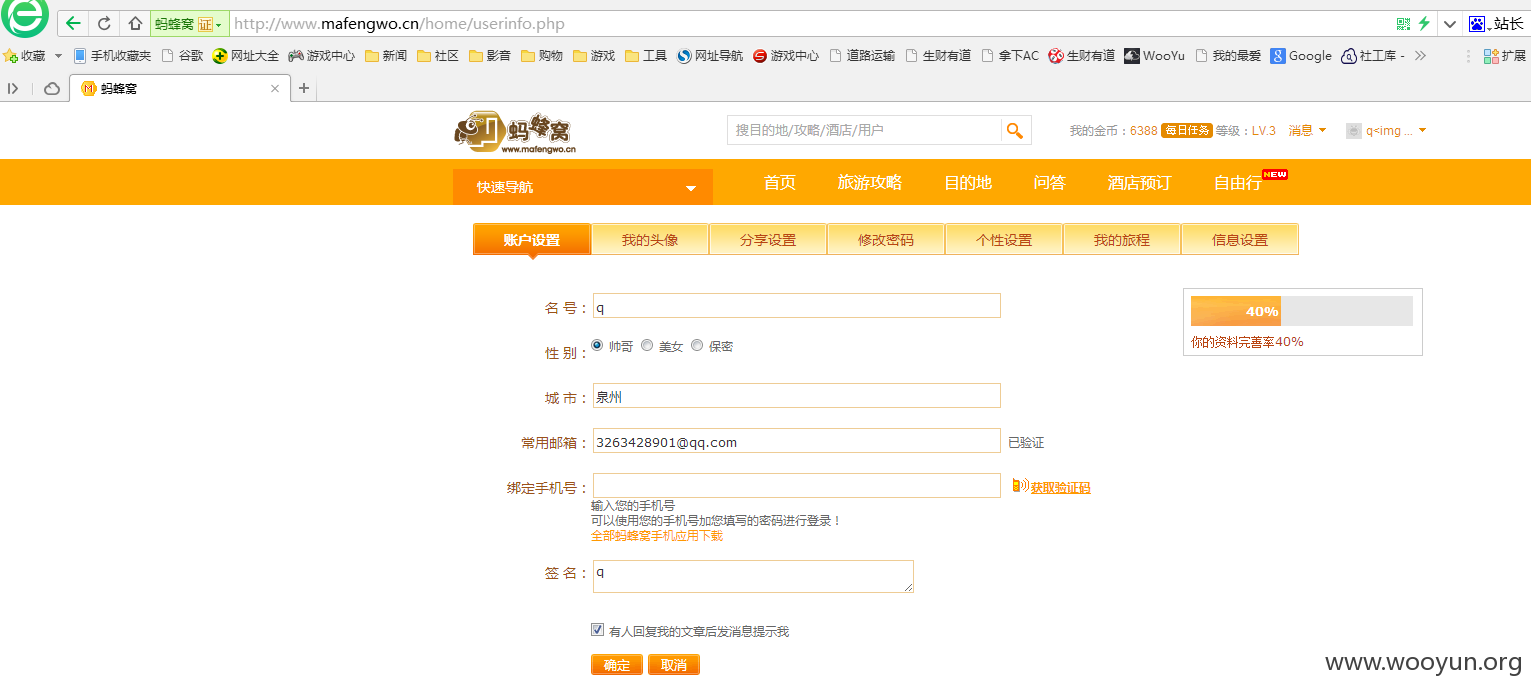

访问前:

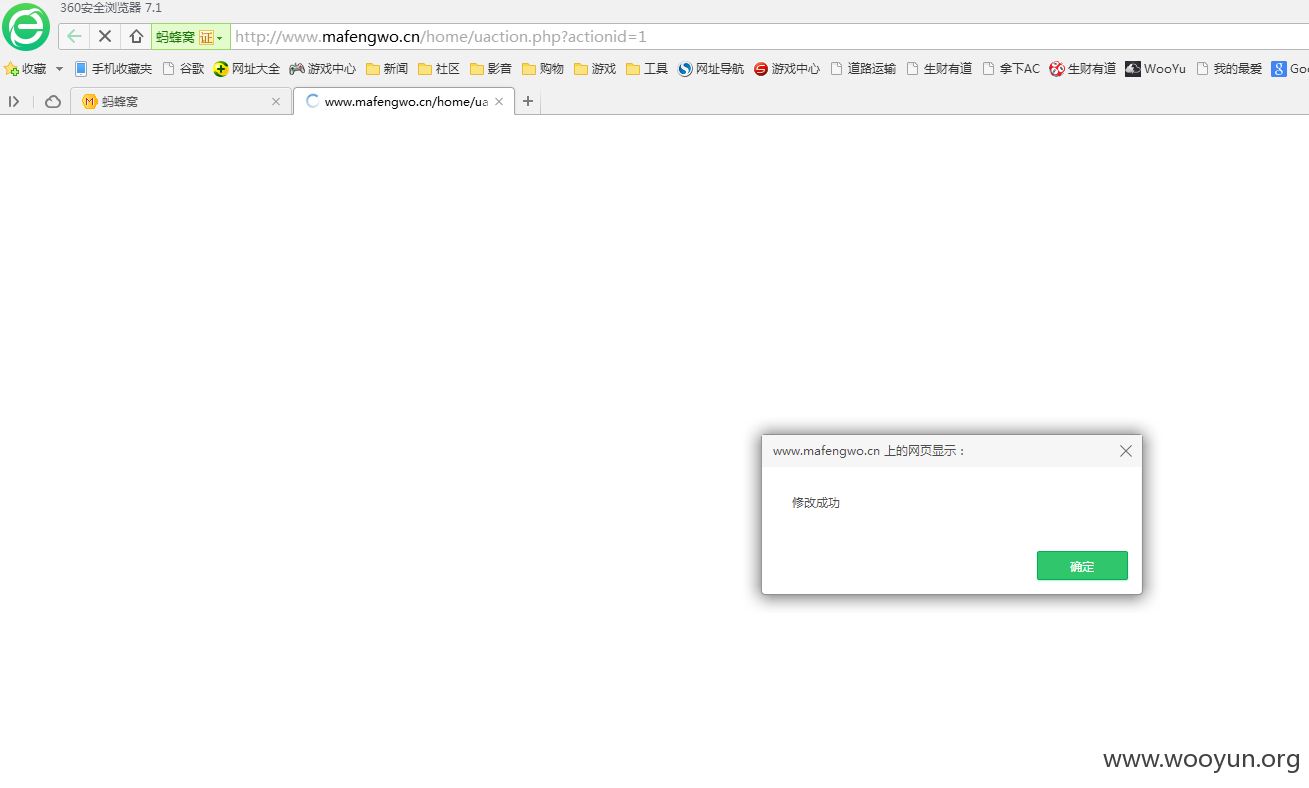

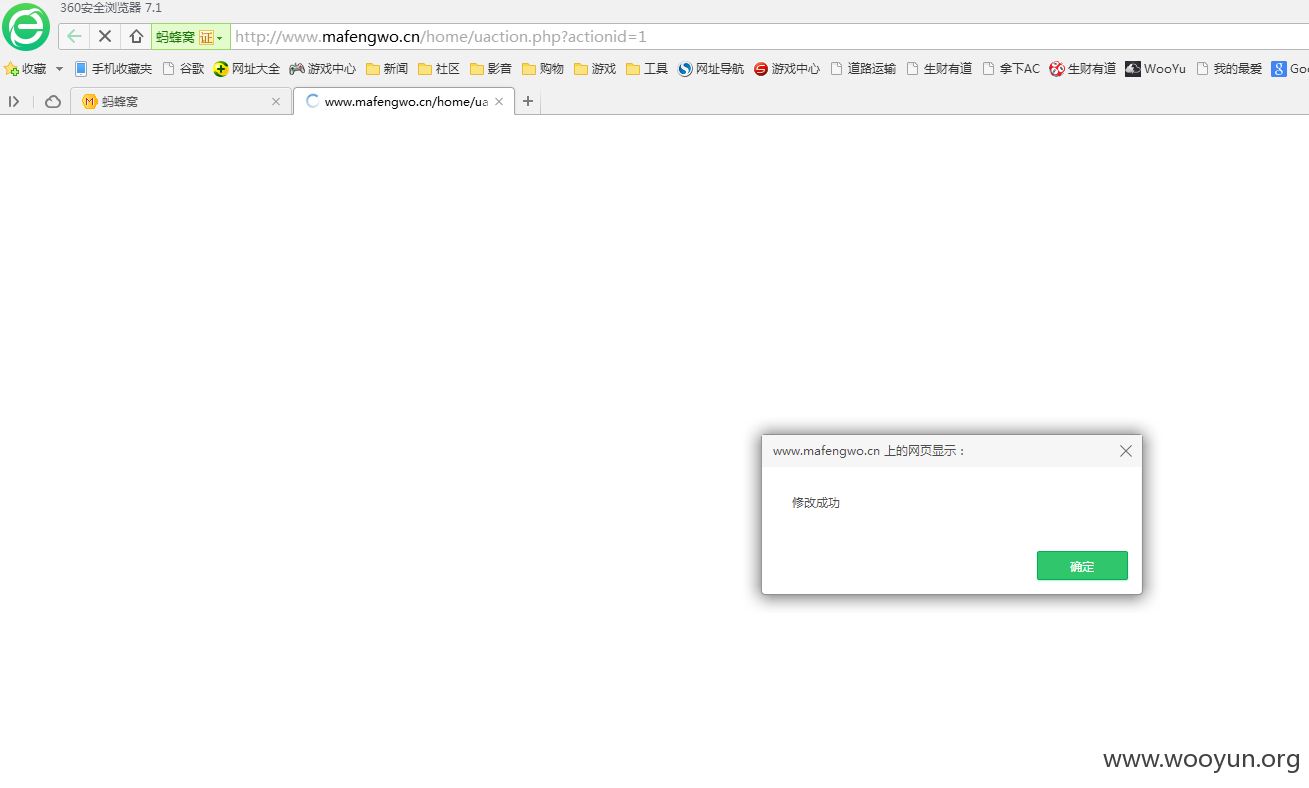

访问后:

可以看到我们修改过的邮件已经入库了,呵呵。危害大不大你们说了算

另外在头像处哪里过滤不全

img标签

http://z.mafengwo.cn/

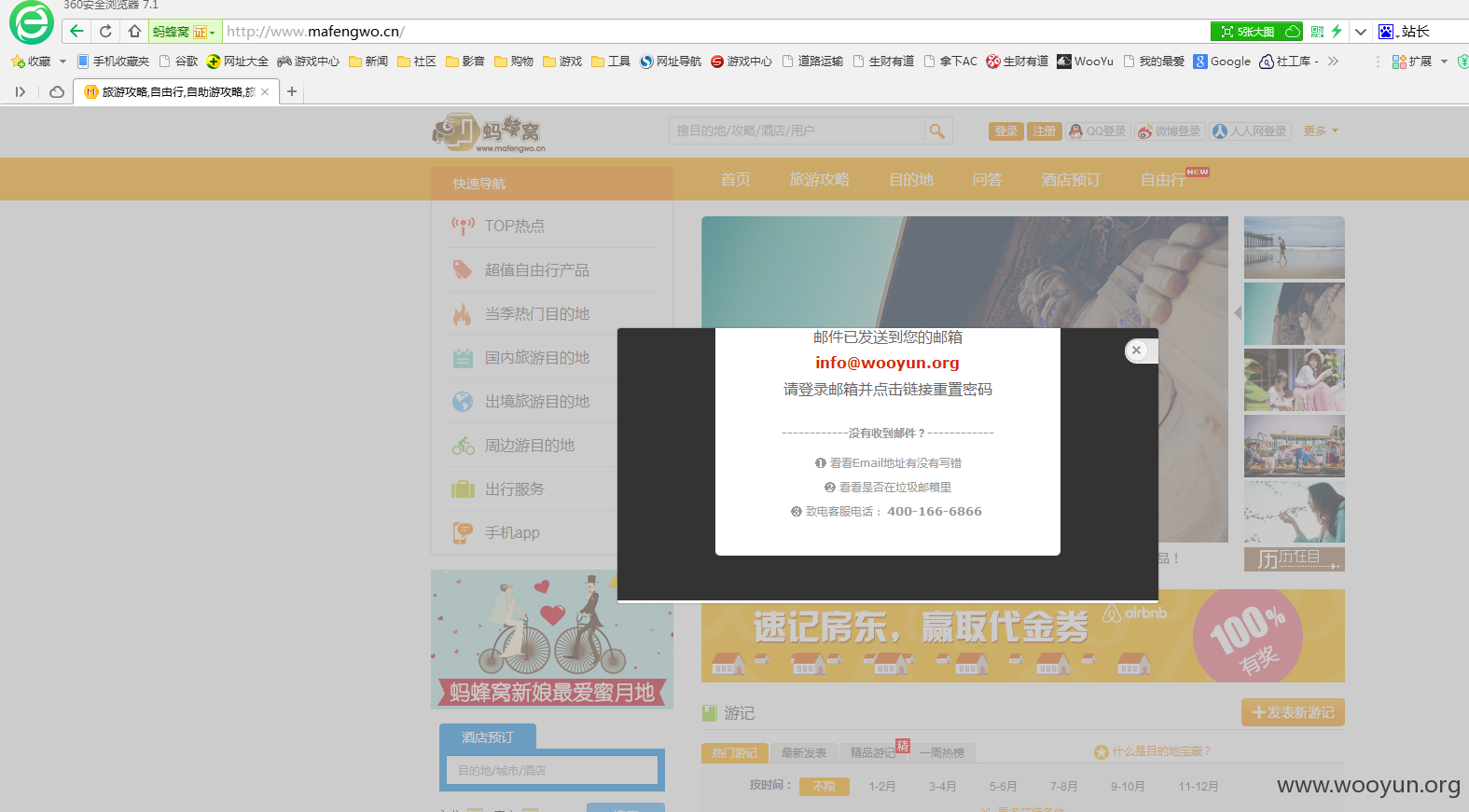

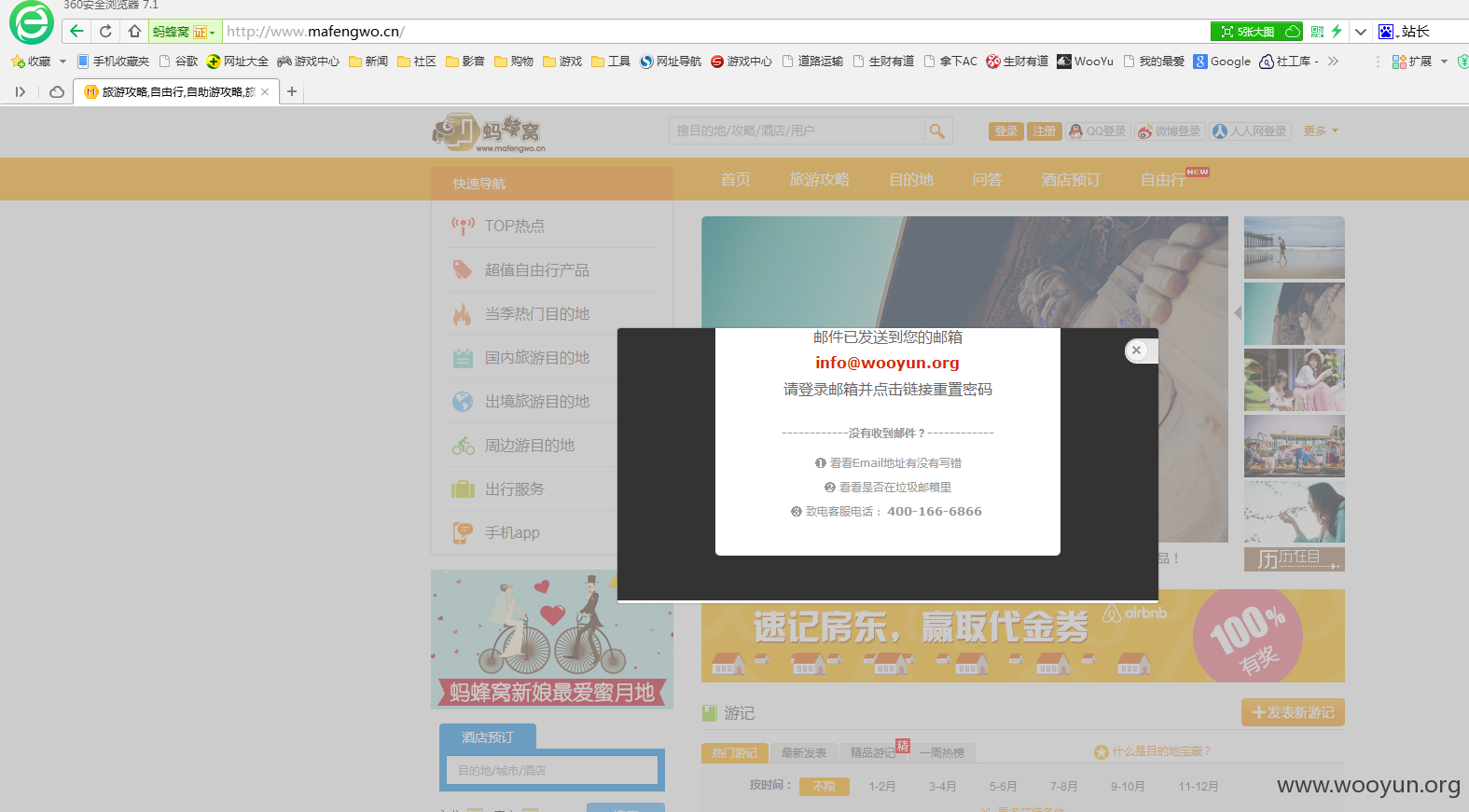

装逼图奉上。。

问题出在wap.mafengwo.cn

构造一个poc:

http://www.mafengwo.cn/qa/dialog.php?action=say_thank&qid=2524328&aid=要采纳的回答ID

纳尼?csrf就是这样关注而已没具体伤害?洞主好无聊。。。

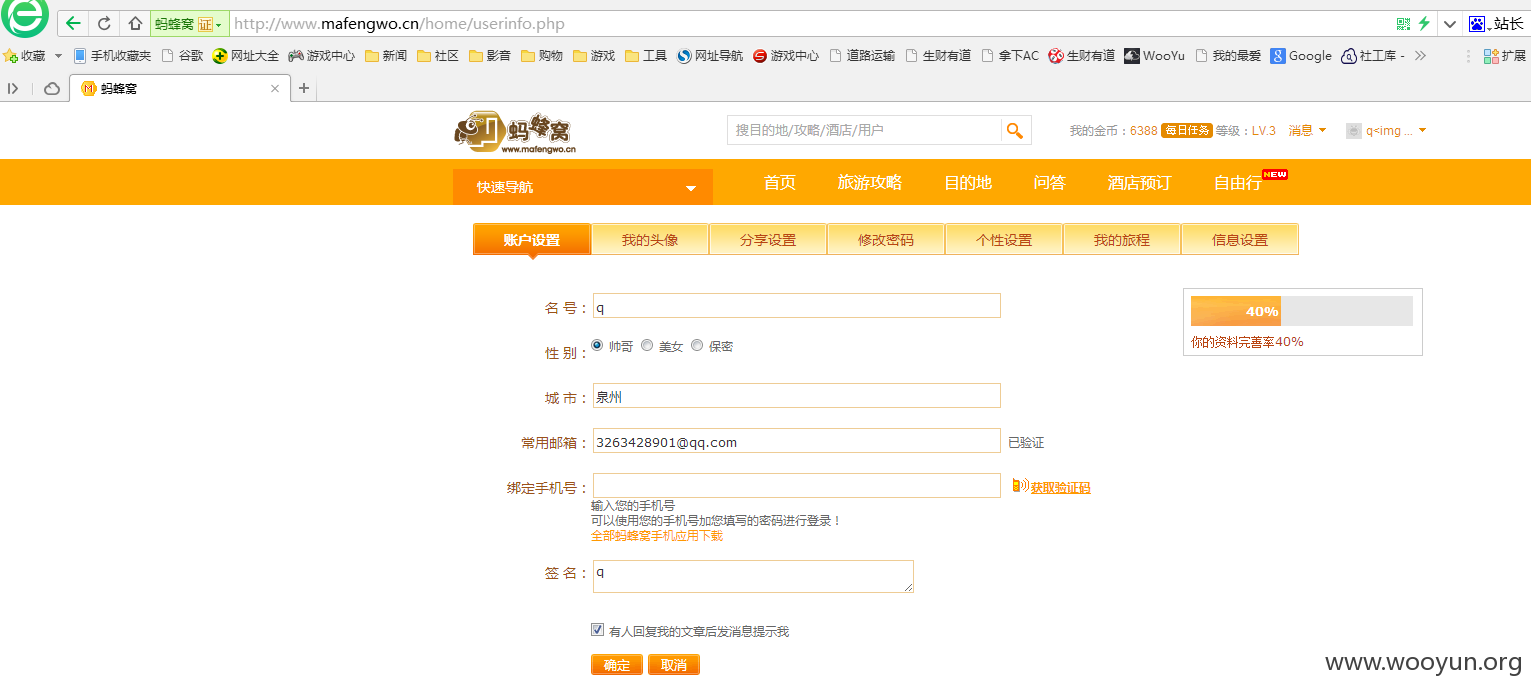

呵呵,你们个人资料也有。。

访问

我们用UserB来访问。。

访问前:

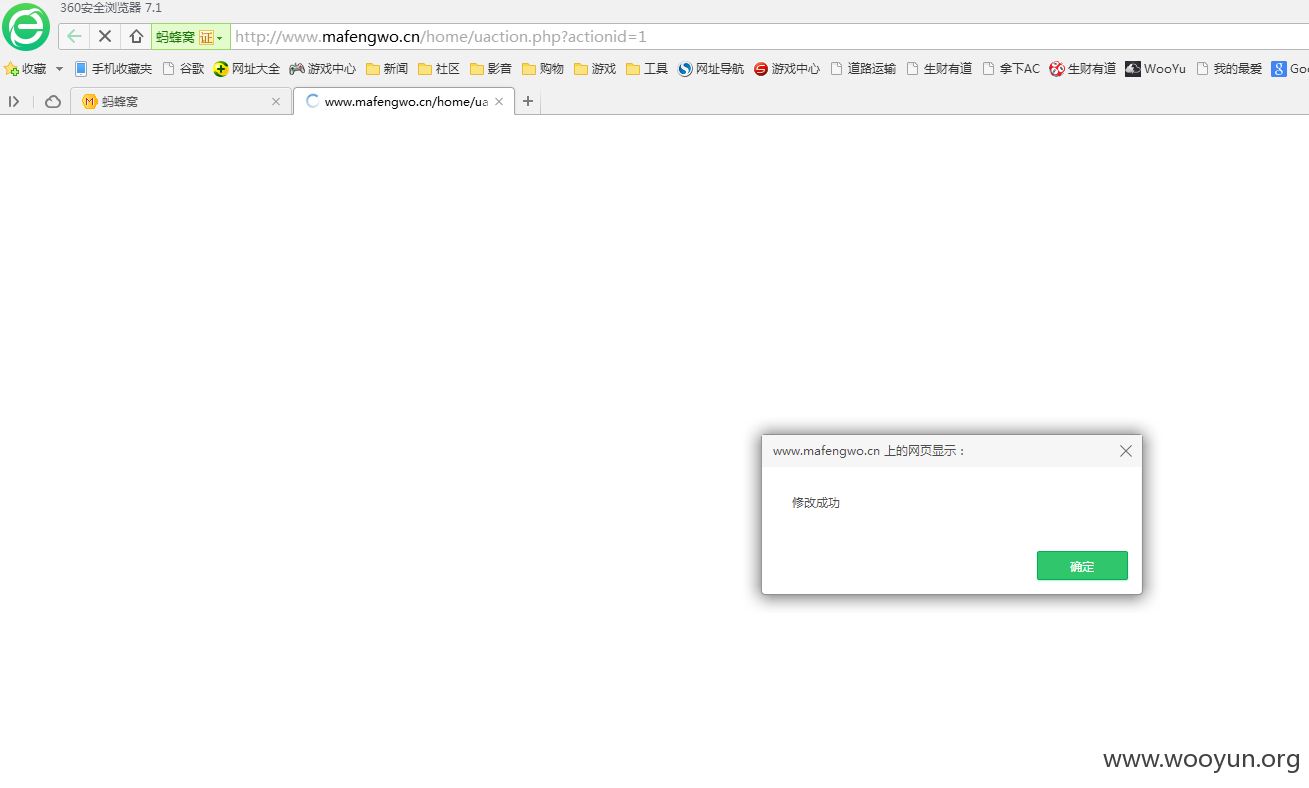

访问后:

可以看到我们修改过的邮件已经入库了,呵呵。危害大不大你们说了算

另外在头像处哪里过滤不全

img标签

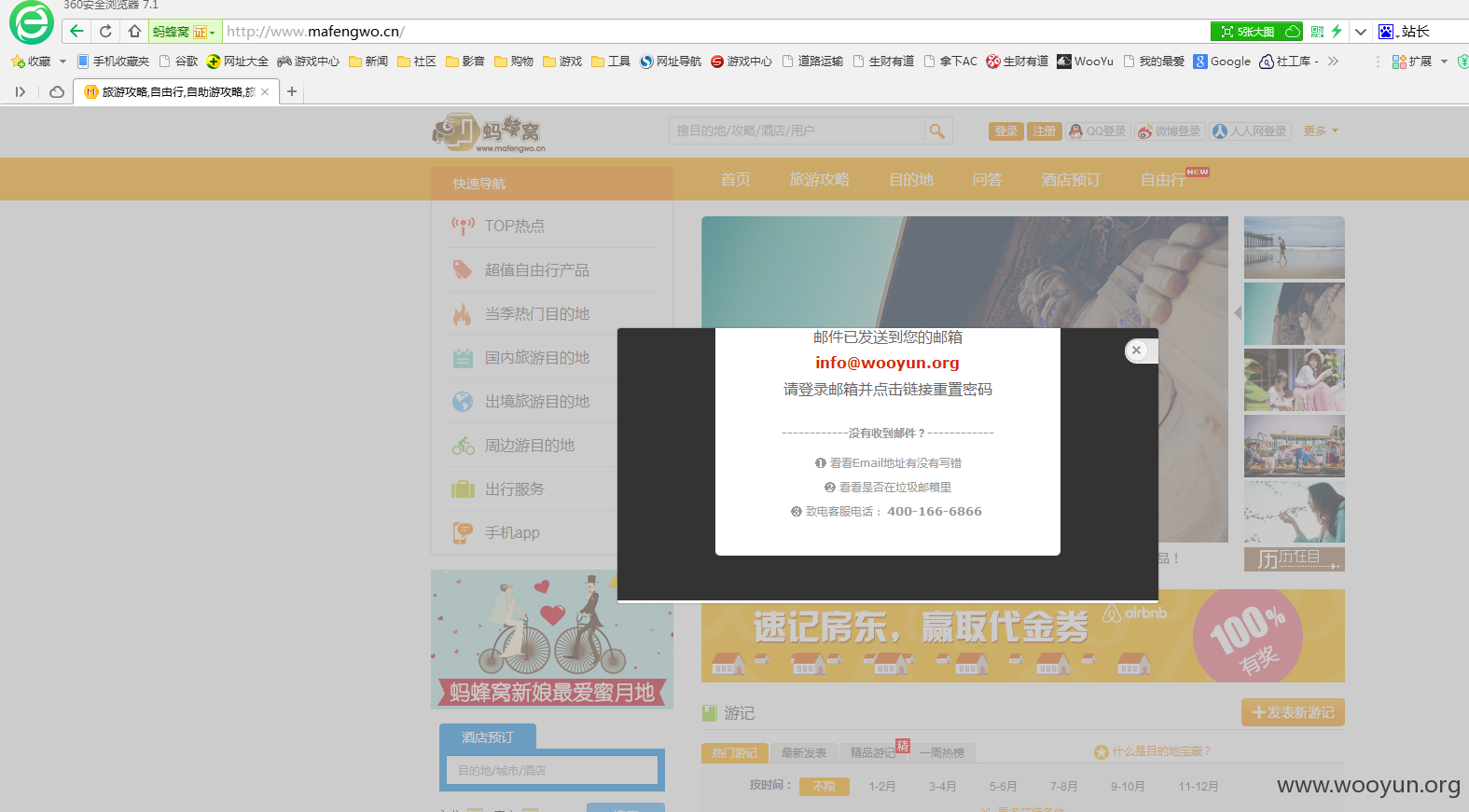

http://z.mafengwo.cn/

装逼图奉上。。