漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119259

漏洞标题:苏宁商城IOS客户端设计缺陷可导致中间人攻击(可劫持更新)

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: 高小厨

提交时间:2015-06-12 11:29

修复时间:2015-07-27 11:44

公开时间:2015-07-27 11:44

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

我真的很想去苏宁购物,但是没钱

详细说明:

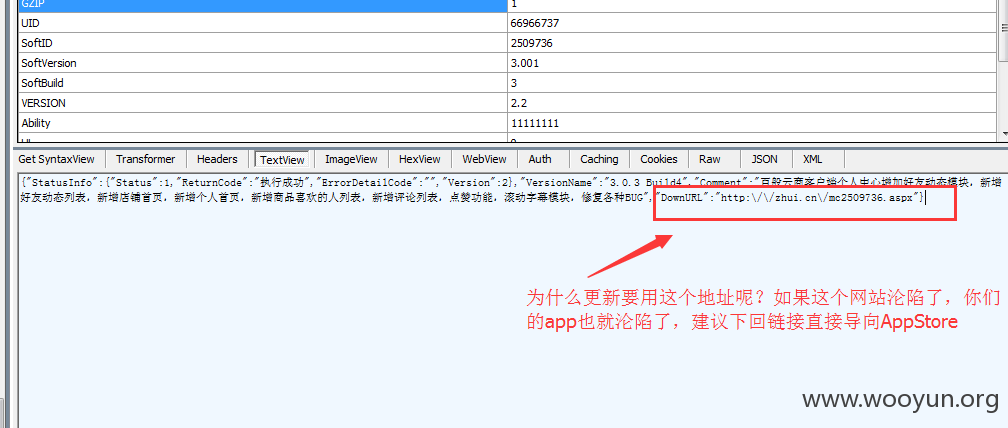

1、打开苏宁商城APP,使用fiddler截获数据包

2、点击设置->软件更新->修改返回的数据包

3、我这里修改为alipass:// ,此处利用url scheme,如果本地不校验返回数据是否合法,则应用将跳转到支付app,同理也可跳转下载恶意app等

原来的url地址(建议跳转到AppStore,现在使用的地址如果沦陷,则苏宁商城的所以app都会沦陷):

更改后的地址:

4、如果跳转,则该app存在被中间人攻击的危险,结果是跳转到了支付宝app,图就不贴了

漏洞证明:

我这里修改为alipass:// ,此处利用url scheme,如果本地不校验返回数据是否合法,则应用将跳转到支付app,同理也可跳转下载恶意app等

原来的url地址(建议跳转到AppStore,现在使用的地址如果沦陷,则苏宁商城的所以app都会沦陷):

更改后的地址:

如果跳转,则该app存在被中间人攻击的危险,结果是跳转到了支付宝app,图就不贴了

修复方案:

本地校验返回数据是否合法

版权声明:转载请注明来源 高小厨@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-12 11:43

厂商回复:

感谢提交,稍后送上礼品卡。

最新状态:

暂无