...

首先:

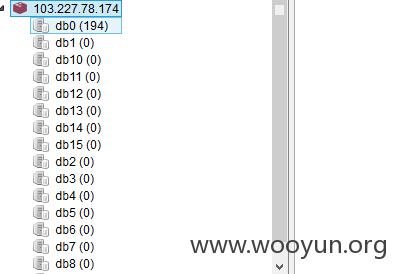

103.227.78.174:0>info

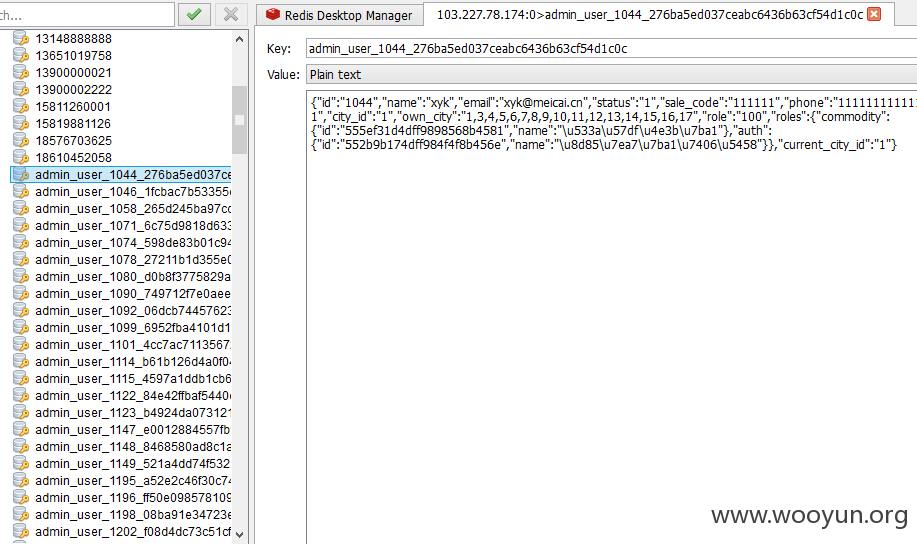

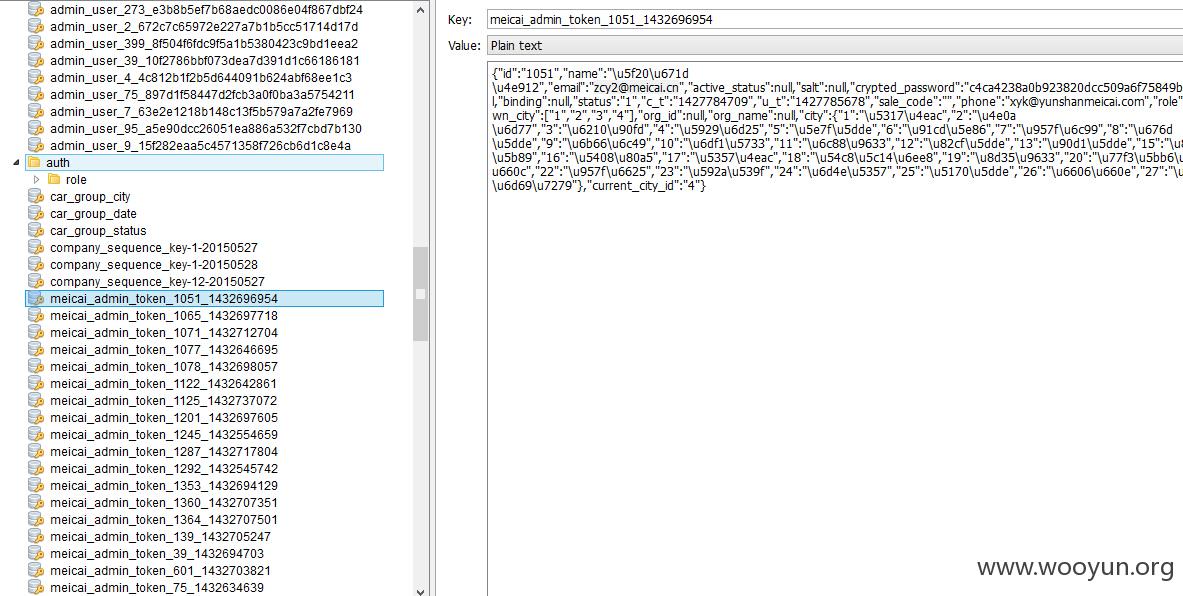

[email protected] 密码居然是:1 大量密码都是1 无语