漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167528

漏洞标题:神舟电脑主站某处漏洞导致Getshell

相关厂商:深圳市神舟电脑股份有限公司

漏洞作者: 路人甲

提交时间:2016-01-06 10:29

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-06: 细节已通知厂商并且等待厂商处理中

2016-01-07: 厂商已经确认,细节仅向厂商公开

2016-01-17: 细节向核心白帽子及相关领域专家公开

2016-01-27: 细节向普通白帽子公开

2016-02-06: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

求个首页 20rank

详细说明:

个人资料上传头像

第一次上传好像会失败,别放手,再次提交

ok

一句话:

http://www.hasee.net/uploadfiles/images/memberhead/201601051623308186.asp

密码:x

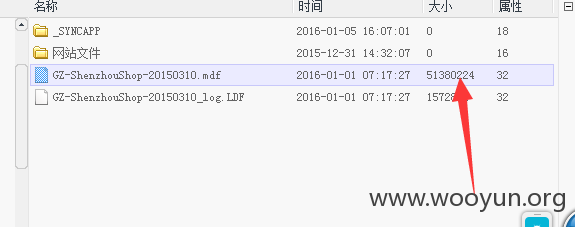

数据库可以下载

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-07 12:04

厂商回复:

多谢找出漏洞

最新状态:

暂无

![Q(L6U~``OW]2TOPF(9330)R.png](http://wimg.zone.ci/upload/201601/05162914decfa493724e06db73b6a38ce143ac68.png)

![}B2O~C[D~[[GN00]MPSBL21.png](http://wimg.zone.ci/upload/201601/0516381958f586e80d3ec131b4a7b1144de229c0.png)