漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116558

漏洞标题:某电厂监管系统缺陷可导致整个工控网络沦陷(DCS/PLC可被操控执行任何命令)

相关厂商:某电厂

漏洞作者: zph

提交时间:2015-05-27 20:21

修复时间:2015-07-16 11:22

公开时间:2015-07-16 11:22

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-27: 细节已通知厂商并且等待厂商处理中

2015-06-01: 厂商已经确认,细节仅向厂商公开

2015-06-11: 细节向核心白帽子及相关领域专家公开

2015-06-21: 细节向普通白帽子公开

2015-07-01: 细节向实习白帽子公开

2015-07-16: 细节向公众公开

简要描述:

中国制造2025中提到,制造业是国民经济的主体,是立国之本、兴国之器、强国之基,没有强大的制造业,就没有国家和民族的强盛。工控安全如果不能引起大家足够高的重视,就会引起意想不到的危害。

详细说明:

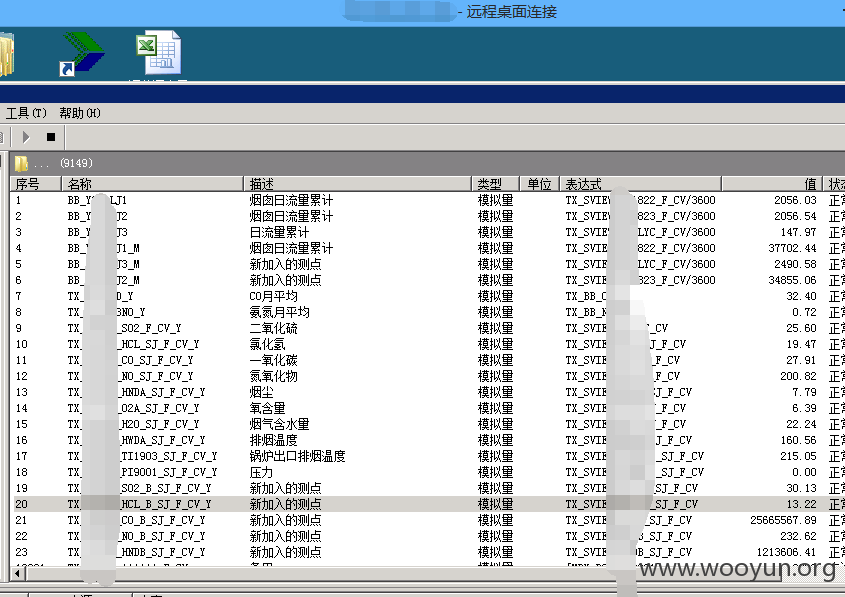

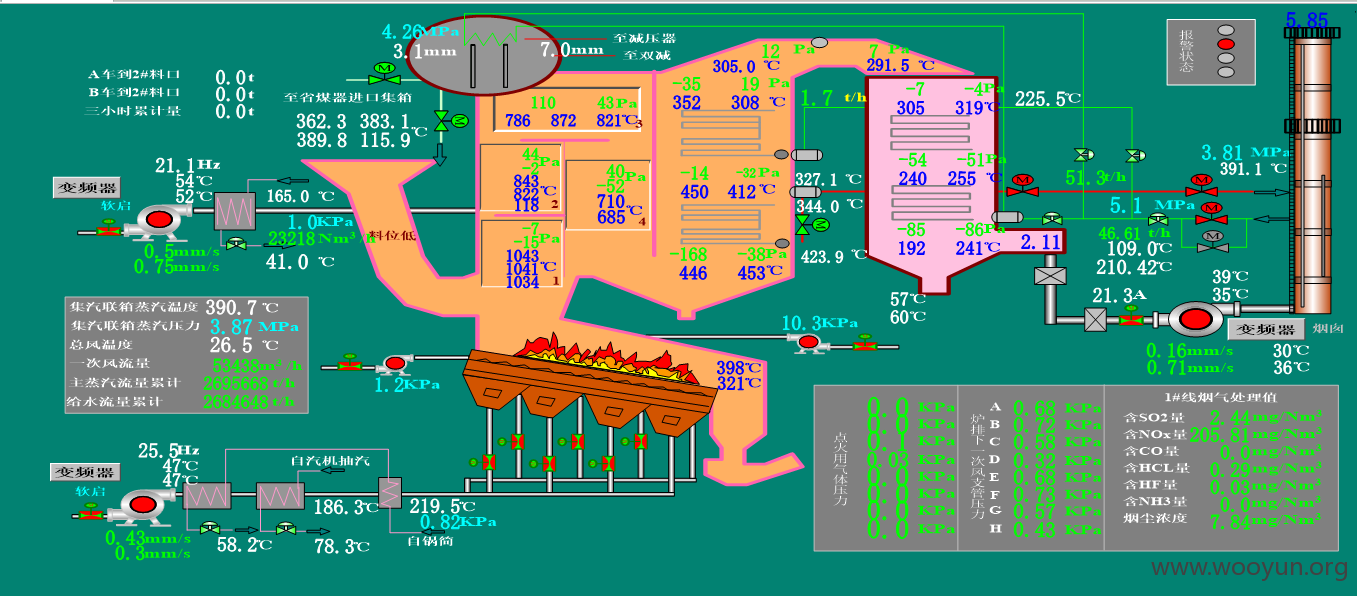

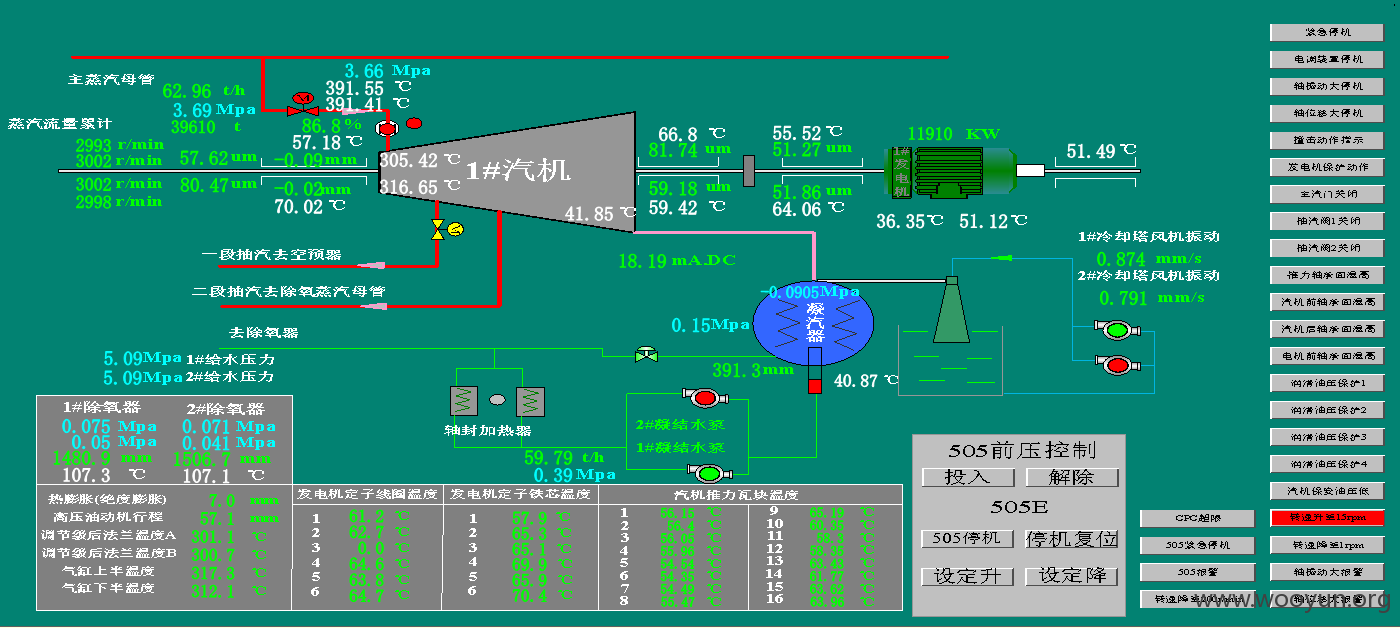

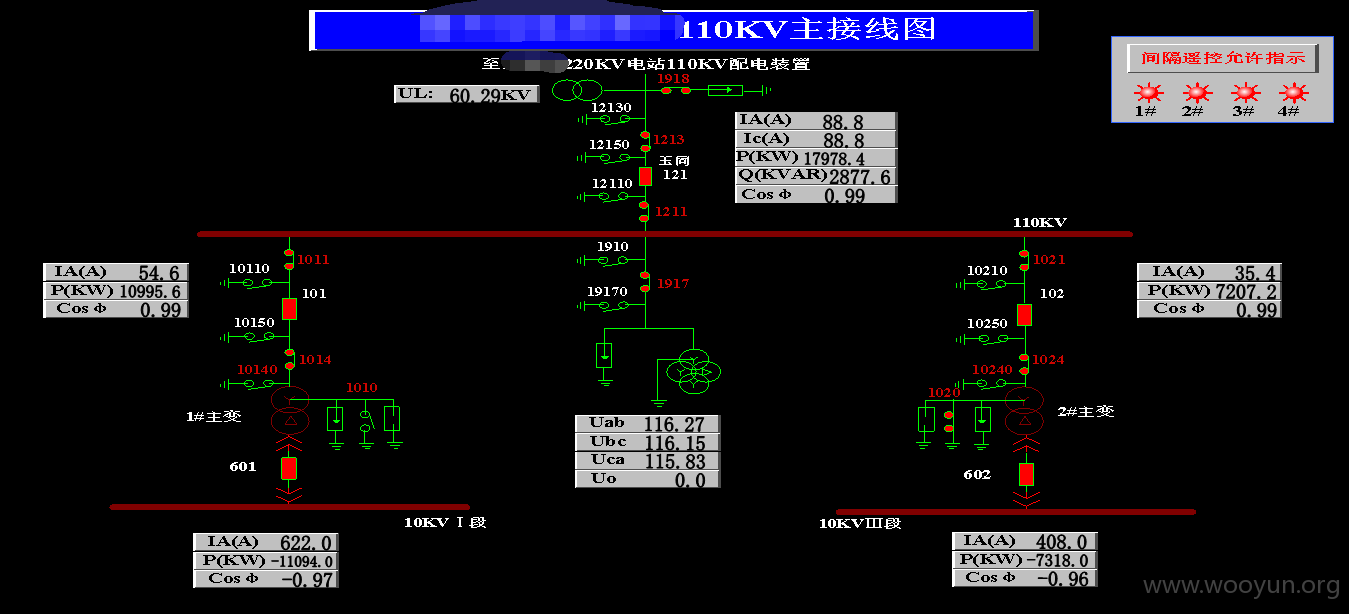

此ICS系统属于重庆三峰环境产业集团有限公司建设的重庆同兴发电厂。

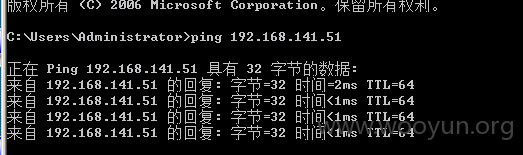

SCADA系统直接暴露在外网并存在缺陷,ip:

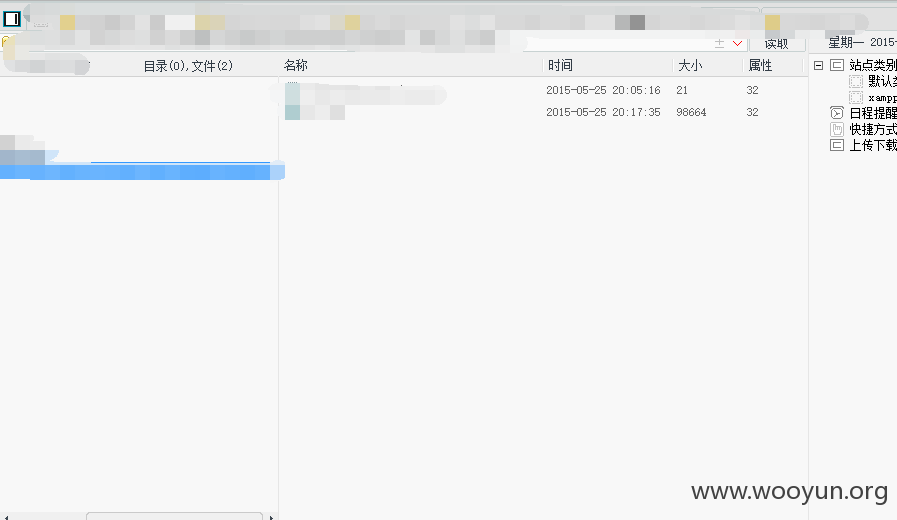

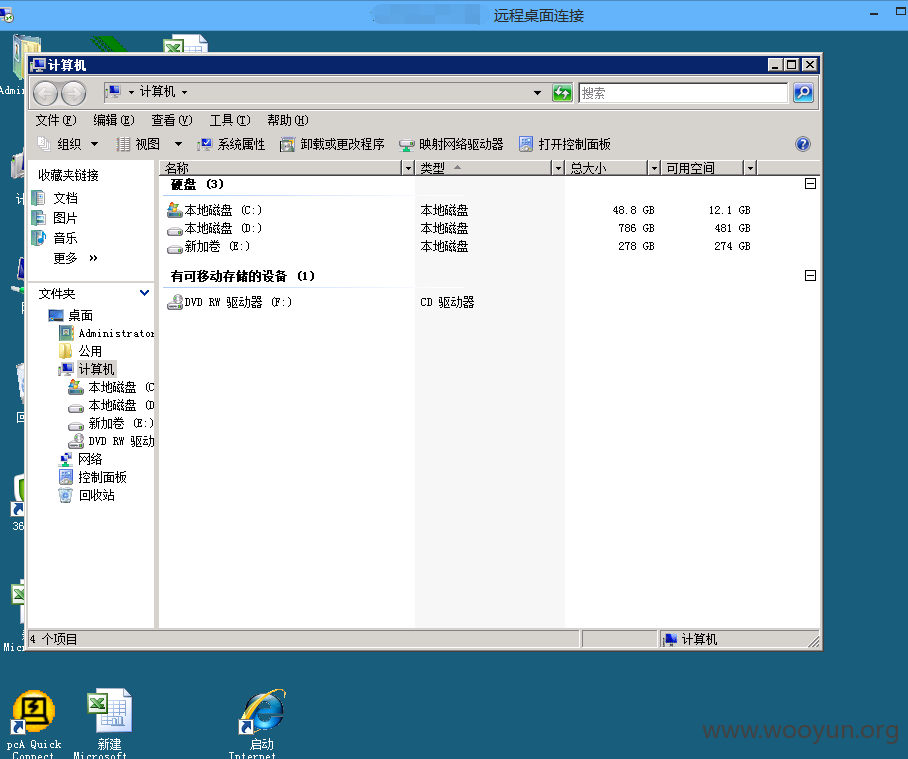

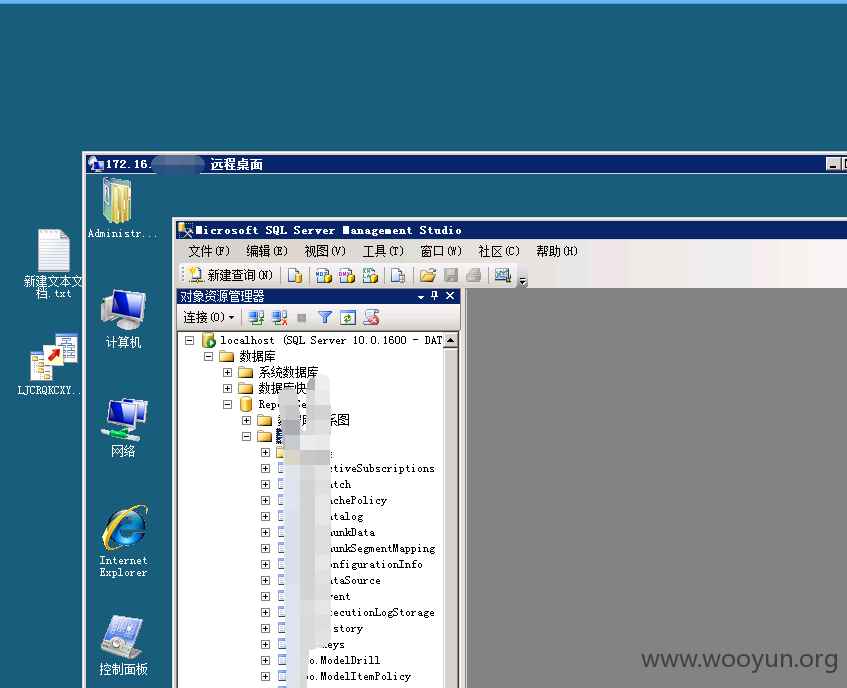

可直接shell

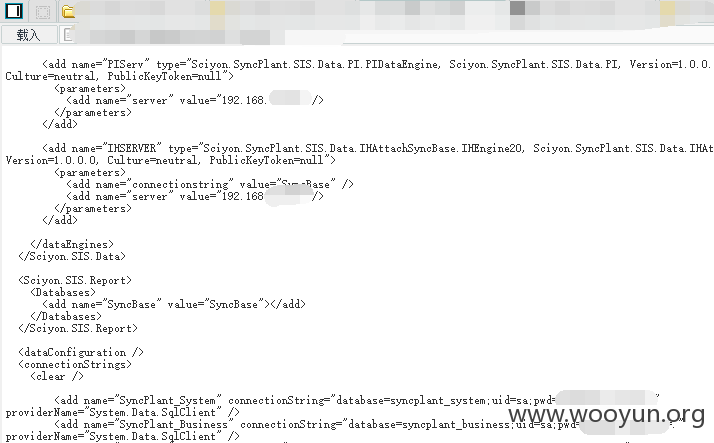

主机开启3389,并可用web.config中sql server密码登陆

密码也同样通杀数据库服务器

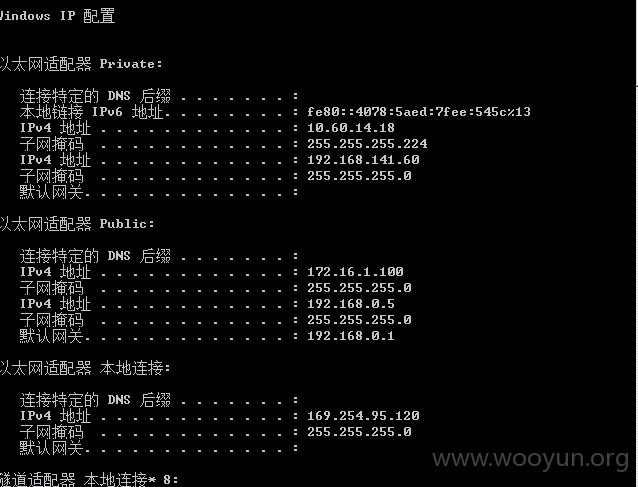

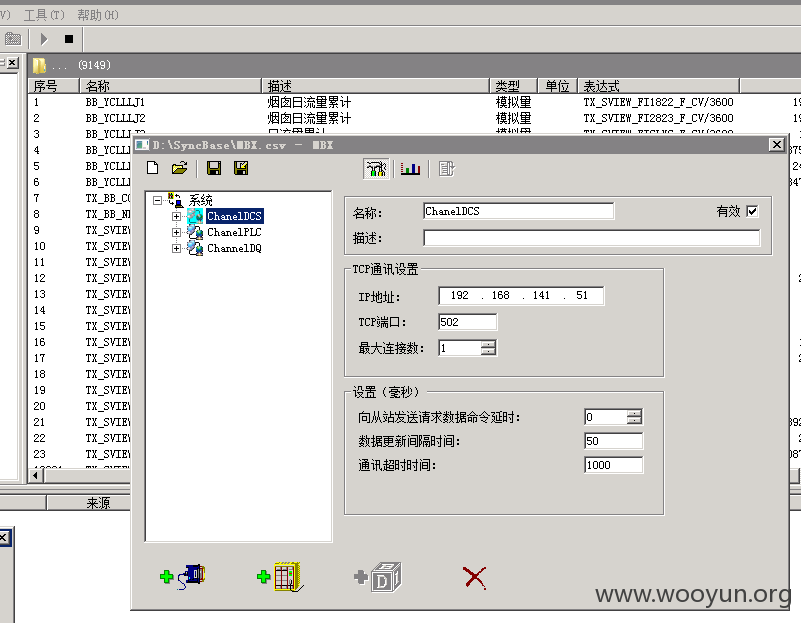

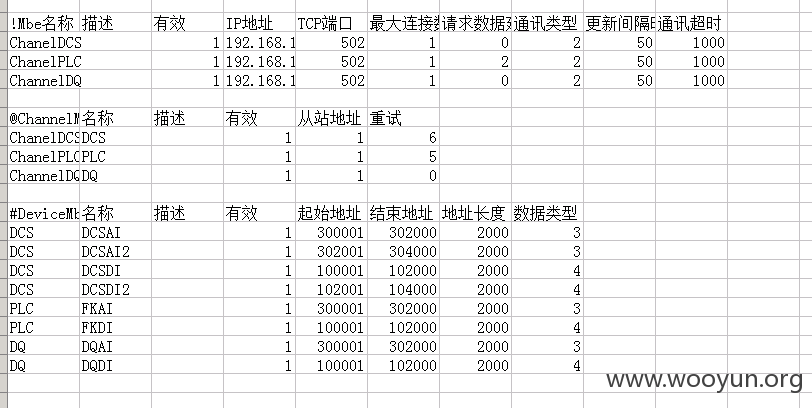

系统中配置了DCS/PLC主机的ip

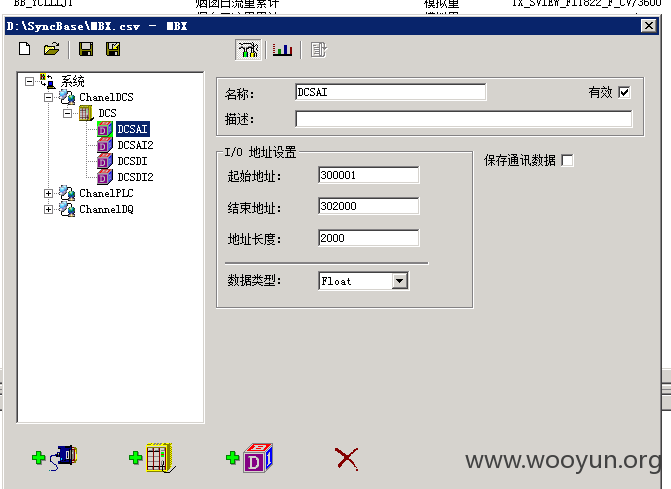

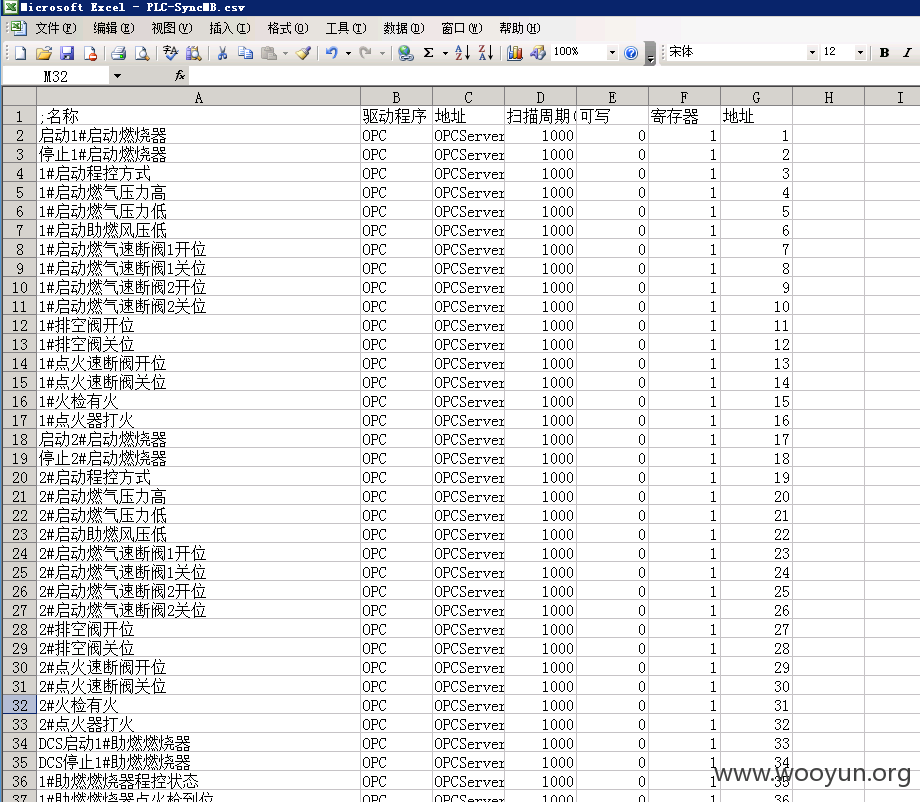

并且通讯地址写的非常详细,详细到每一个操作,比如:DCS启动#1助燃燃烧器

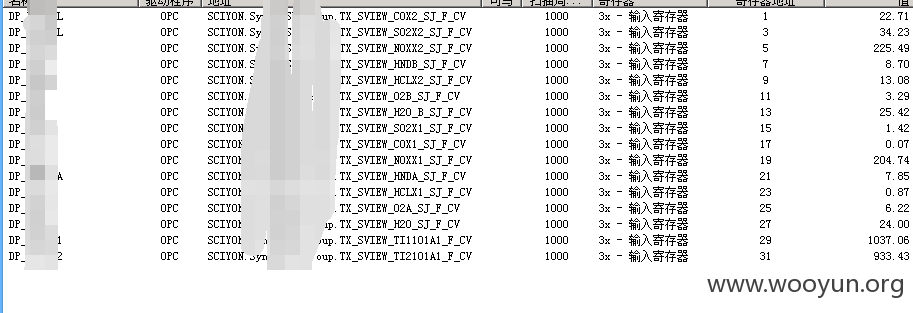

SCADA系统可直接访问到DCS

至此,已可向DCS发送对应操作的Modbus请求,即可为所欲为、控制整个工控系统。

漏洞证明:

修复方案:

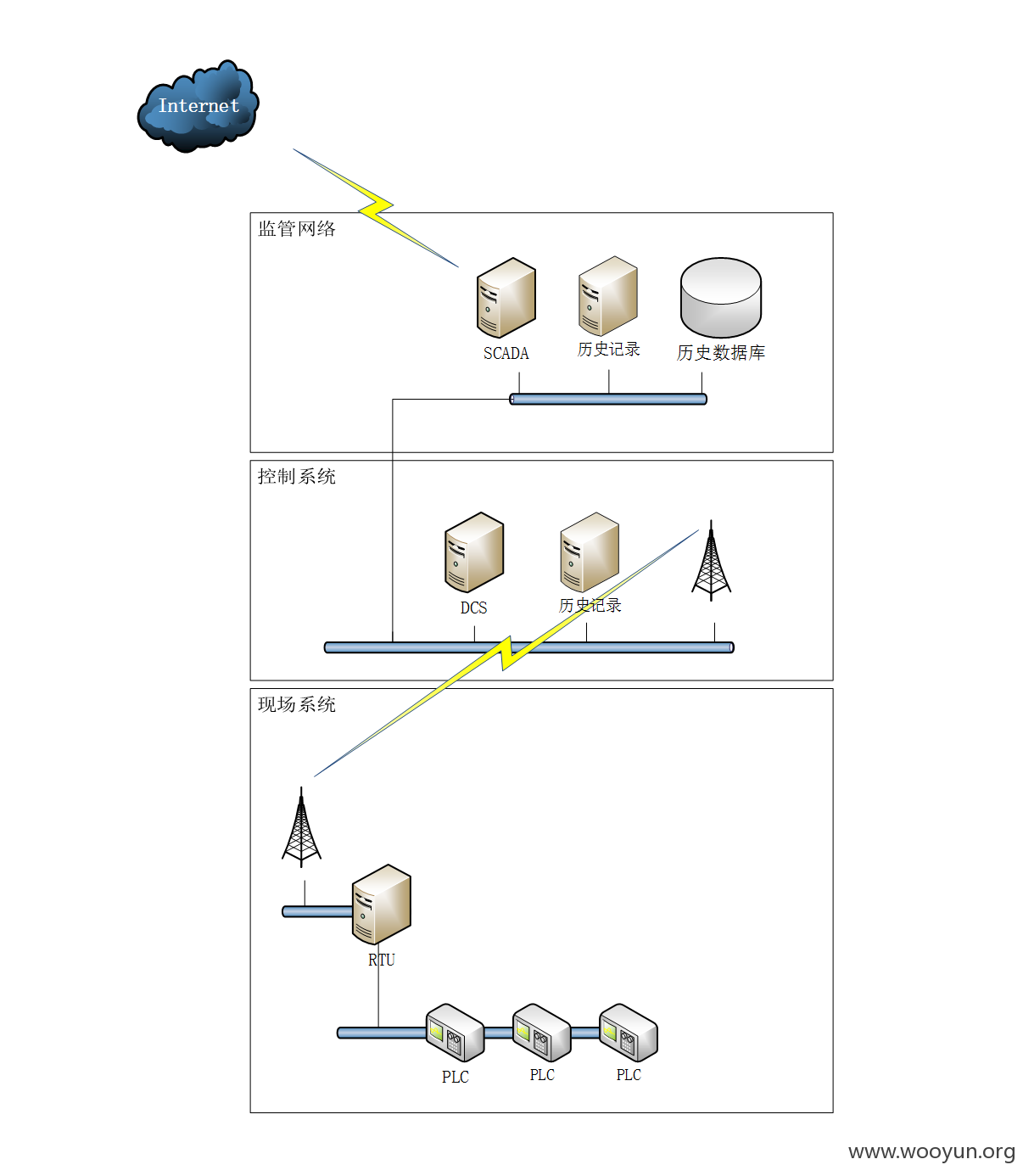

智能电网是受到恶意攻击风险最高的行业之一,其具有分布广泛性和脆弱性,一旦被攻陷,攻击者就能以智能电网为跳板,攻击与其连接的企业网络、业务网络和家庭。

对此给出以下最基本的解决方案,更多安全建议请咨询其他相关部门。

1.务必立刻将一切内部设备从外网隔离(或限制访问ip、建立vpn等),对整个网络进行安全排查,确保没被恶意利用。

2.修改服务器、数据库等一切可以从SCADA访问到的设备口令,一口令对应一设备,切勿重复使用,对相关人员进行安全培训。

3.向SCADA厂商索要漏洞解决方案或更换SCADA系统。

4.安装SCADA-IDS/IPS设备,做好异常行为监控。

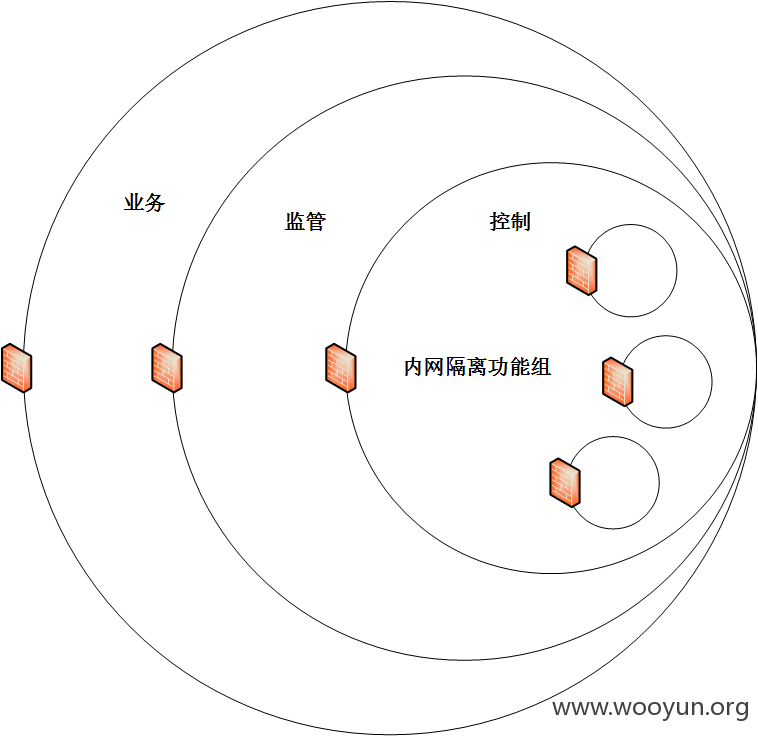

5.将关键资产划分为功能组,并由独立防火墙隔离,可减少攻击截面。

再附一张图,说明这种功能分层和拓扑隔离的方法对网络防御状况的改善:

版权声明:转载请注明来源 zph@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-06-01 11:21

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给重庆分中心,由其后续协调网站管理单位处置.

最新状态:

暂无