漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115914

漏洞标题:新疆某站配置不当导致敏感信息泄露(20W用户身份证姓名电话邮箱)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-05-28 18:56

修复时间:2015-07-16 18:58

公开时间:2015-07-16 18:58

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-28: 细节已通知厂商并且等待厂商处理中

2015-06-01: 厂商已经确认,细节仅向厂商公开

2015-06-11: 细节向核心白帽子及相关领域专家公开

2015-06-21: 细节向普通白帽子公开

2015-07-01: 细节向实习白帽子公开

2015-07-16: 细节向公众公开

简要描述:

.....

详细说明:

禁js访问

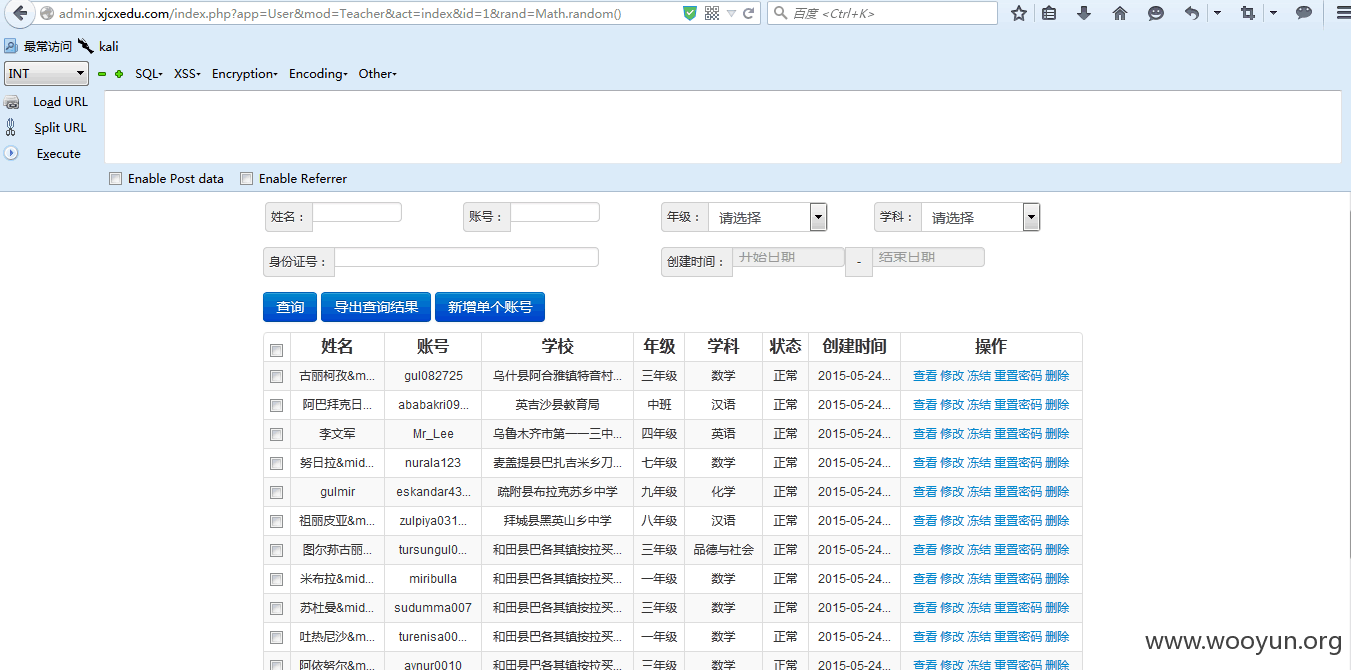

http://admin.xjcxedu.com/index.php?app=User&mod=Teacher&act=index&id=1&rand=Math.random%28%29

共12849页 每页15条

还有课件

http://admin.xjcxedu.com/index.php?app=Resource&mod=ResSubject&act=index&selection=zh-CN&source=UGC&p=6150

128431 条记录 6150/12844

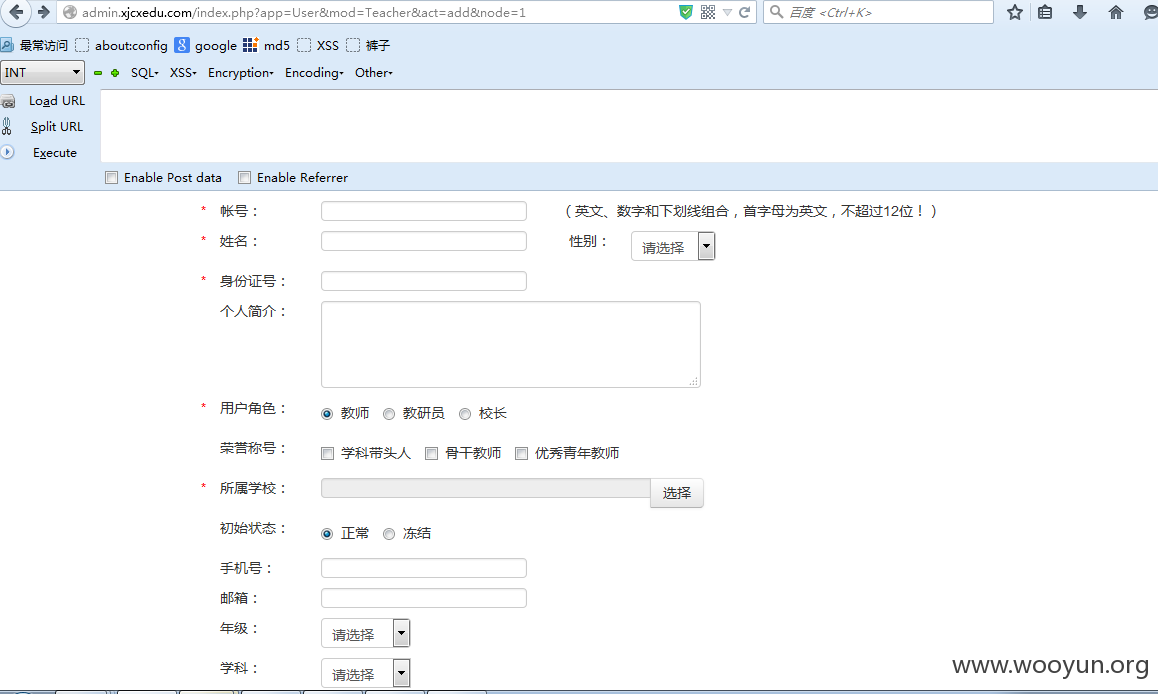

还可以任意添加账号

http://admin.xjcxedu.com/index.php?app=User&mod=Teacher&act=add&node=1

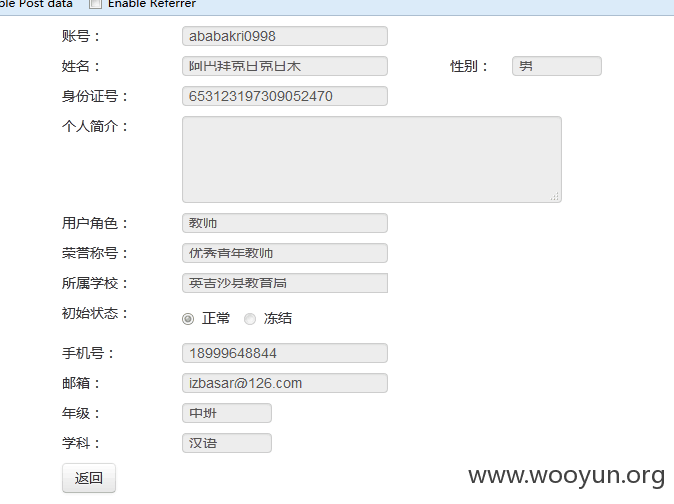

随便用了个老师的账号来登陆一下

Mr_Lee

123456

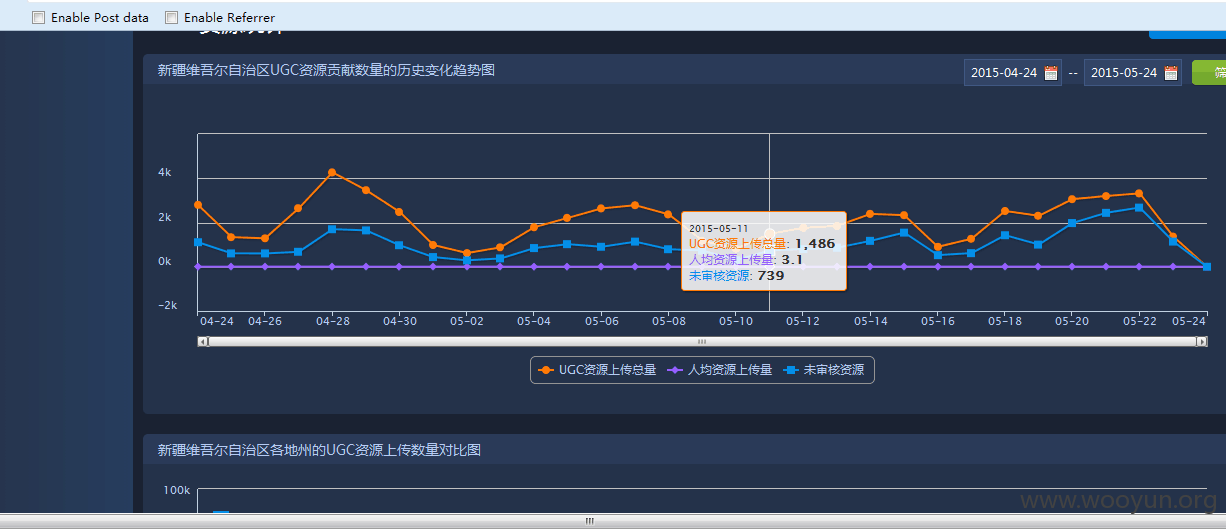

还有个看上去很牛逼的系统

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-06-01 18:56

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给新疆分中心,由其后续协调网站管理单位处置.

最新状态:

暂无

![}H6I$MICB}FI8I`7])O_AX9.png](http://wimg.zone.ci/upload/201505/2416452113483934c1ecbf84b1dbbf57b5a31055.png)

![~9{T3WR]DGO_]F$V{W2OP)I.png](http://wimg.zone.ci/upload/201505/24164704fca94d9839b931c7f6a3a813214248e4.png)

![]X(9I{F51}EML6I@L[)(B9I.jpg](http://wimg.zone.ci/upload/201505/241648597cd0220608e125c4fbdb9ade13978da5.jpg)