漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113284

漏洞标题:去哪网酒店确认后台弱口令导致住房人员信息泄露

相关厂商:去哪儿

漏洞作者: 路人甲

提交时间:2015-05-10 19:40

修复时间:2015-06-25 14:44

公开时间:2015-06-25 14:44

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-10: 细节已通知厂商并且等待厂商处理中

2015-05-11: 厂商已经确认,细节仅向厂商公开

2015-05-21: 细节向核心白帽子及相关领域专家公开

2015-05-31: 细节向普通白帽子公开

2015-06-10: 细节向实习白帽子公开

2015-06-25: 细节向公众公开

简要描述:

去哪网客服与酒店确定的电话录音通过该网站可以查询到,该网站存在账号弱口令

详细说明:

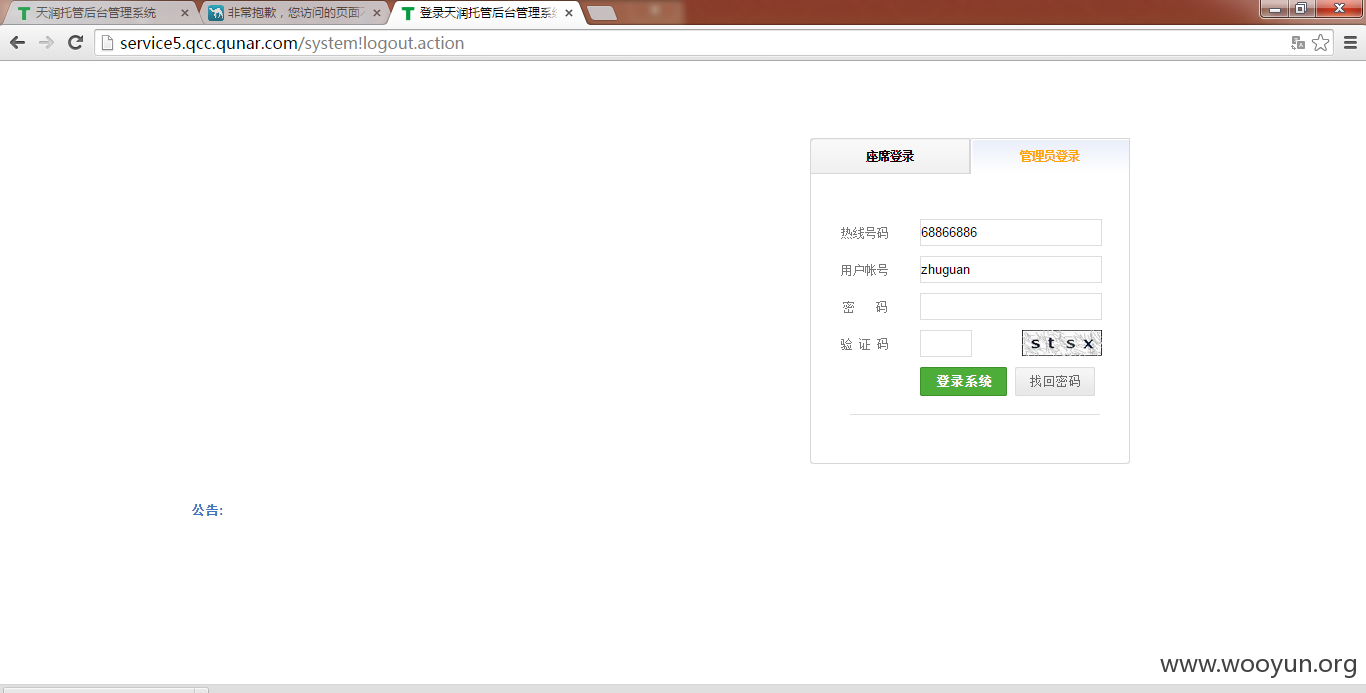

无意之间扫到这个网站后台,看到这个构造,直接想到去哪网客服分配账号时候的那几个通用密码:手工测试之::::http://service5.qcc.qunar.com/cdrOb!list.action

这个网站可以查询到去哪网酒店客服与酒店的确认录音,暴露N多信息问题 可任意听取录音 下载录音,直接公网访问;:选择管理员登陆 热线号码:68866886 用户账户:zhuguan 密码:1a2b3c4d5e(话说这个密码在qunar的后台很多普通客服的密码都是这个、、、)

漏洞证明:

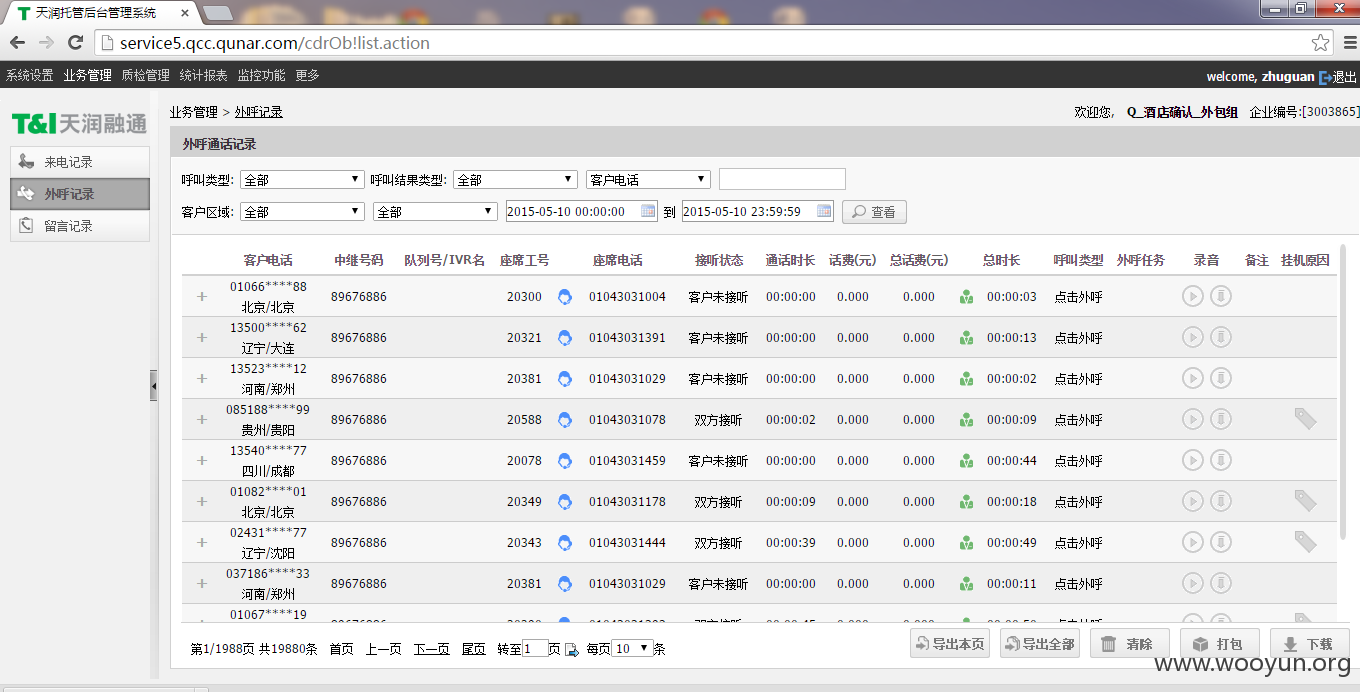

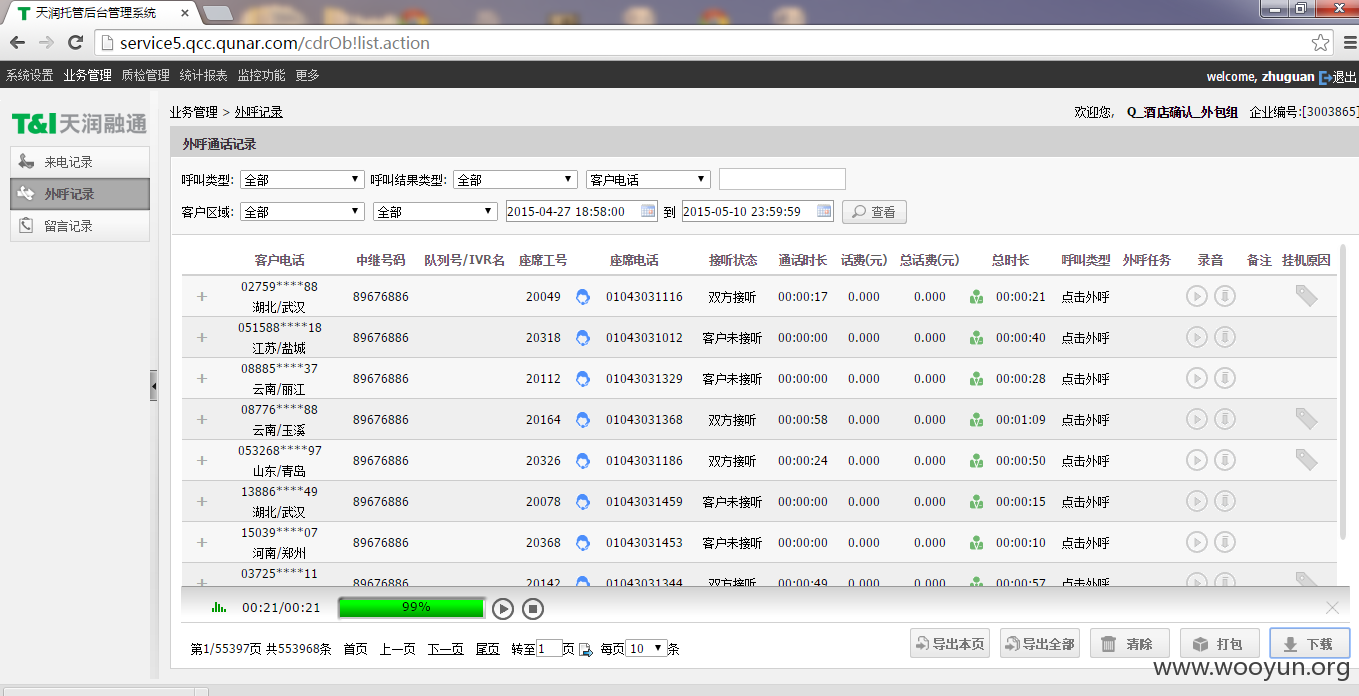

直接http://service5.qcc.qunar.com/cdrOb!list.action

访问后 弱密码登陆然后可以任意查询

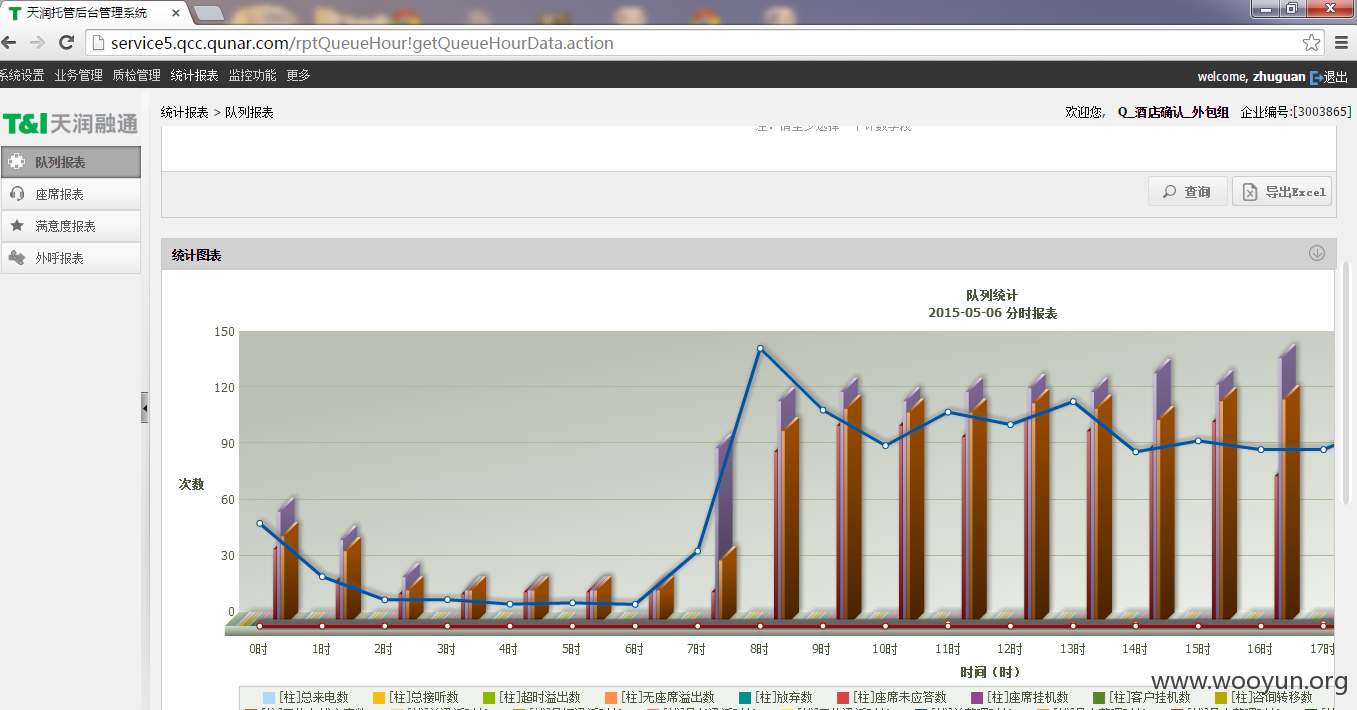

可以查看当前客服的统计

可以任意听取酒店确认录音 可以任意下载 任意打包等等。。。

还有很多功能就不测试了 希望尽快修复

修复方案:

最好加入你们内网啊 就像你们网站的callcenter,qunar.com那样加入公司内网,这样的话虽然客服都是弱密码可是内网也相对安全啊

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-11 14:42

厂商回复:

感谢白帽子同学提交安全漏洞,已经安排业务同学进行处理。

最新状态:

暂无