漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05964

漏洞标题:去哪儿?后台一枚(加补充上一个问题说明)

相关厂商:去哪儿

漏洞作者: 禽兽大叔

提交时间:2012-04-11 23:35

修复时间:2012-05-26 23:36

公开时间:2012-05-26 23:36

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:2

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-11: 细节已通知厂商并且等待厂商处理中

2012-04-12: 厂商已经确认,细节仅向厂商公开

2012-04-22: 细节向核心白帽子及相关领域专家公开

2012-05-02: 细节向普通白帽子公开

2012-05-12: 细节向实习白帽子公开

2012-05-26: 细节向公众公开

简要描述:

听说去哪儿喜欢用弱口令,有兴趣的童鞋去试试~

http://union.qunar.com/ 应该是去哪儿的广告业务

刚百度了一下得到一些链接 随便找的

http://union.qunar.com/live/wndj.php?bannerid=7121&zoneid=&source=&dest=http%3A%2F%2Fwww.998.com%2Fvip%2Fregister.aspx%3FSourceCode%3Dqunar02

跳到了格林豪泰 应该是广告链接了

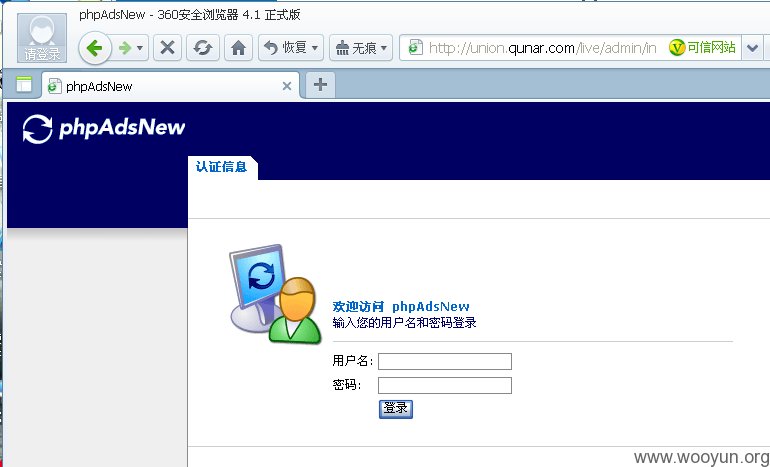

随后看了下网址找了下后台 尝试了下确定是管理广告的了 用的是phpadnew的广告程序

详细说明:

http://union.qunar.com/live/admin/index.php

phpadnew的广告程序

不知道和其他的去哪儿分站一样也是用的弱口令

漏洞证明:

修复方案:

漏洞修复

版权声明:转载请注明来源 禽兽大叔@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2012-04-12 00:27

厂商回复:

感谢您对去哪儿网的关注,我们会尽快修复这个问题,谢谢!

最新状态:

暂无