漏洞概要

关注数(24)

关注此漏洞

漏洞标题:全国多市某卫生系统存在漏洞可导致数亿儿童及其家庭敏感信息泄漏

提交时间:2015-05-08 10:59

修复时间:2015-08-10 15:18

公开时间:2015-08-10 15:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-05-08: 细节已通知厂商并且等待厂商处理中

2015-05-12: 厂商已经确认,细节仅向厂商公开

2015-05-15: 细节向第三方安全合作伙伴开放

2015-07-06: 细节向核心白帽子及相关领域专家公开

2015-07-16: 细节向普通白帽子公开

2015-07-26: 细节向实习白帽子公开

2015-08-10: 细节向公众公开

简要描述:

现在已经证明有一亿多,到2亿是可以的,仅证明问题存在

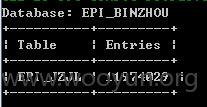

15054362+10448923+19725839+30772231+20834648+3158221+11974029 =111968253

详细说明:

</mask>

漏洞证明:

当然,后台还存在其他漏洞,不过不影响此次漏洞,写不下了

15054362+10448923+19725839+30772231+20834648+3158221+11974029 =111968253

1亿一千多万

修复方案:

版权声明:转载请注明来源 BMa@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-05-12 15:16

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无