漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-089852

漏洞标题:前程无忧Self Xss的巧妙利用到蠕虫到谁看X谁

相关厂商:前程无忧(51job)

漏洞作者: 小威

提交时间:2015-01-04 10:01

修复时间:2015-02-18 10:02

公开时间:2015-02-18 10:02

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:17

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-04: 细节已通知厂商并且等待厂商处理中

2015-01-05: 厂商已经确认,细节仅向厂商公开

2015-01-15: 细节向核心白帽子及相关领域专家公开

2015-01-25: 细节向普通白帽子公开

2015-02-04: 细节向实习白帽子公开

2015-02-18: 细节向公众公开

简要描述:

巧用self xss做蠕虫

详细说明:

http://fans.51job.com 这里的微博程序 全局没有做CSRF防御!

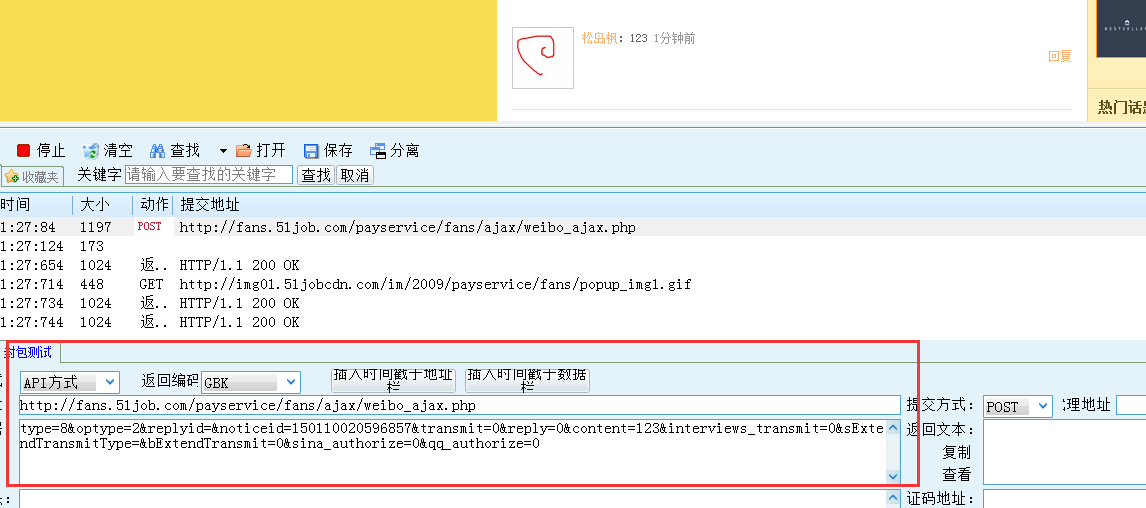

1.找一条微博,转发并抓包!

虽然是个post包,但是可以构造get的形式直接来使用!

因为没有对csrf做防御,所以我只要构造一个最简单的<img>标签,就可以把这个地址给代入到微博中来!

2.找了周边也没有合适的地方插入标签! 然后把目标转向了其他子站!

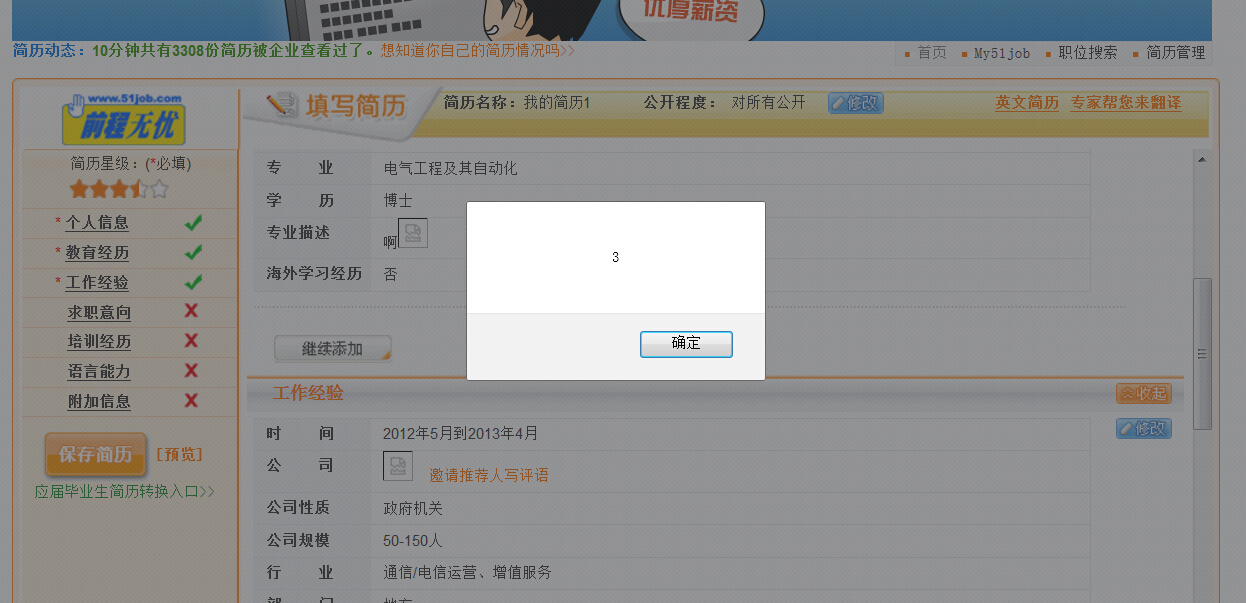

恰巧,在my.51job.com这里的简历的地方,发现了一枚self xss.

起初因为这是个鸡肋的xss.无法对大局造成影响!所以没有太过注意!

后来发现了一点小端倪!

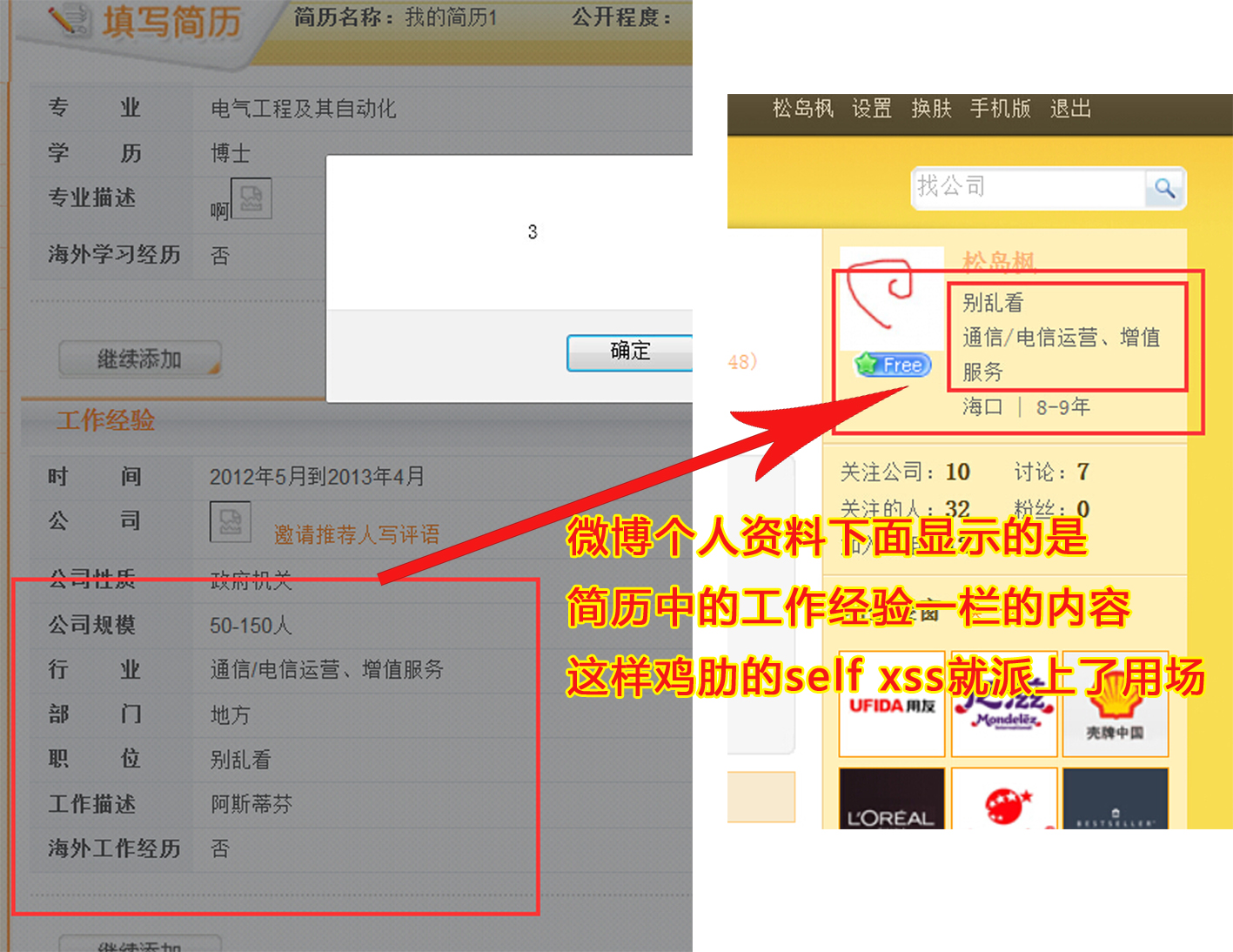

微博个人名字下面显示的内容恰巧就是个人简历中的“工作经验”一栏的内容。这样一个鸡肋的self xss就派上了用场!

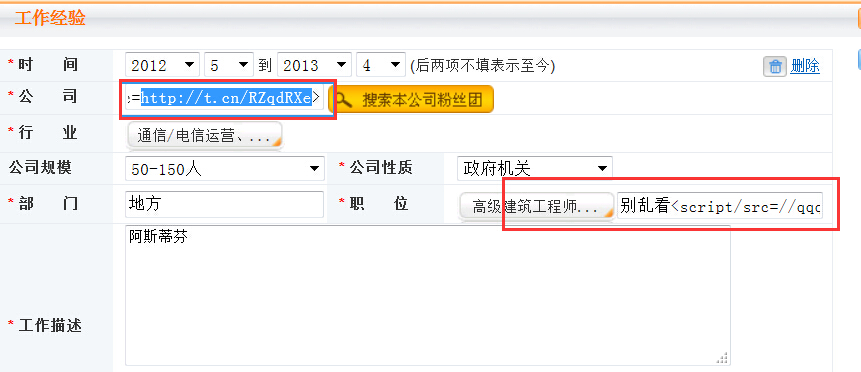

3.根据上面介绍。把“工作经验”一栏的“公司”中,我写入<img>标签来把刚刚抓包得到的转播地址给代入进来!为了直观,我对长的地址进行了网址缩短! 然后我在职位这里X入了xss跨站代码,顺道来截获转播人的cookie!

4.来看看效果吧!

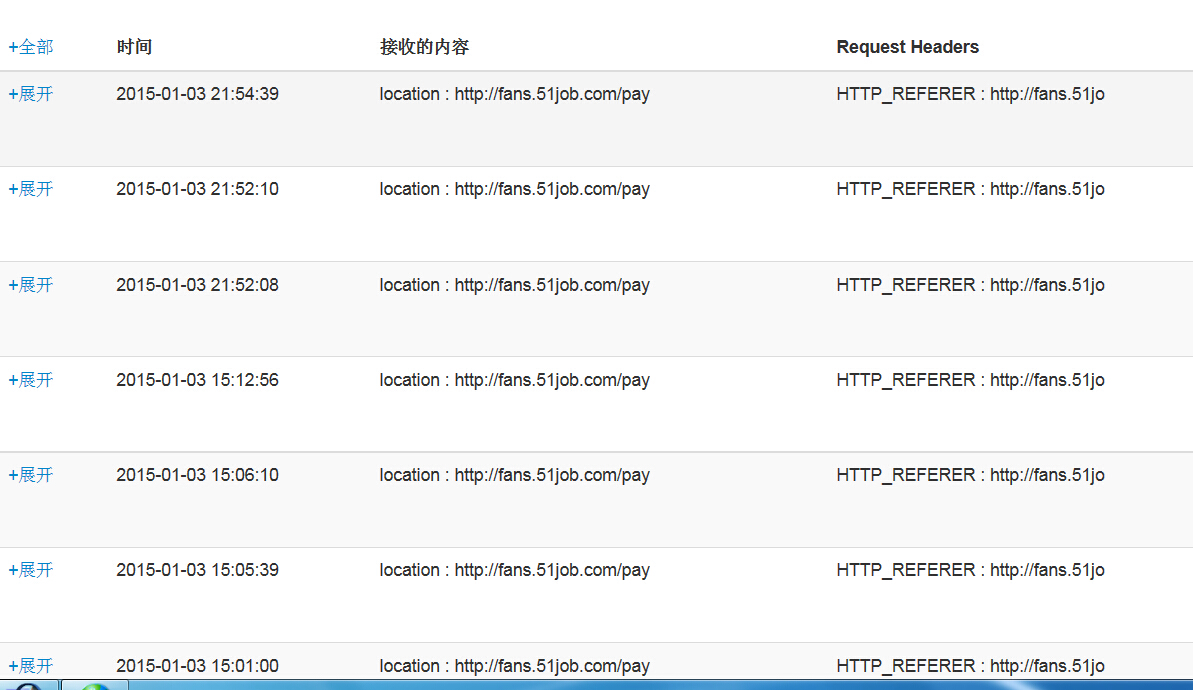

下午配置的,蠕虫还没有彻底动起来! 微博的名字够吸引人! 因为只要鼠标触到我的头像上面!就会加载个人小介绍!因而触发蠕虫转播并获取到对方的cookie!

漏洞证明:

http://fans.51job.com 这里的微博程序 全局没有做CSRF防御!

1.找一条微博,转发并抓包!

虽然是个post包,但是可以构造get的形式直接来使用!

因为没有对csrf做防御,所以我只要构造一个最简单的<img>标签,就可以把这个地址给代入到微博中来!

2.找了周边也没有合适的地方插入标签! 然后把目标转向了其他子站!

恰巧,在my.51job.com这里的简历的地方,发现了一枚self xss.

起初因为这是个鸡肋的xss.无法对大局造成影响!所以没有太过注意!

后来发现了一点小端倪!

微博个人名字下面显示的内容恰巧就是个人简历中的“工作经验”一栏的内容。这样一个鸡肋的self xss就派上了用场!

3.根据上面介绍。把“工作经验”一栏的“公司”中,我写入<img>标签来把刚刚抓包得到的转播地址给代入进来!为了直观,我对长的地址进行了网址缩短! 然后我在职位这里X入了xss跨站代码,顺道来截获转播人的cookie!

4.来看看效果吧!

下午配置的,蠕虫还没有彻底动起来! 微博的名字够吸引人! 因为只要鼠标触到我的头像上面!就会加载个人小介绍!因而触发蠕虫转播并获取到对方的cookie!

修复方案:

其实这个过程并无技术含量!只是运气稍好罢了!

1.简历这里过滤下跨站脚本

2.微博这里用的应该是网上现成的模板,做下csrf全局防御!

版权声明:转载请注明来源 小威@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-05 10:55

厂商回复:

谢谢反馈,尽快修复

最新状态:

暂无