漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109920

漏洞标题:SkyClass远程教育系统可伪造cookie

相关厂商:绿教科技

漏洞作者: 大象

提交时间:2015-05-06 14:49

修复时间:2015-06-20 14:50

公开时间:2015-06-20 14:50

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:12

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上次提交过了,审核人员可能没明白我的意思没复现成功,这次重新补充说明下。

详细说明:

西安交通大学开发的校园教学平台,用户多为各级教育部门。

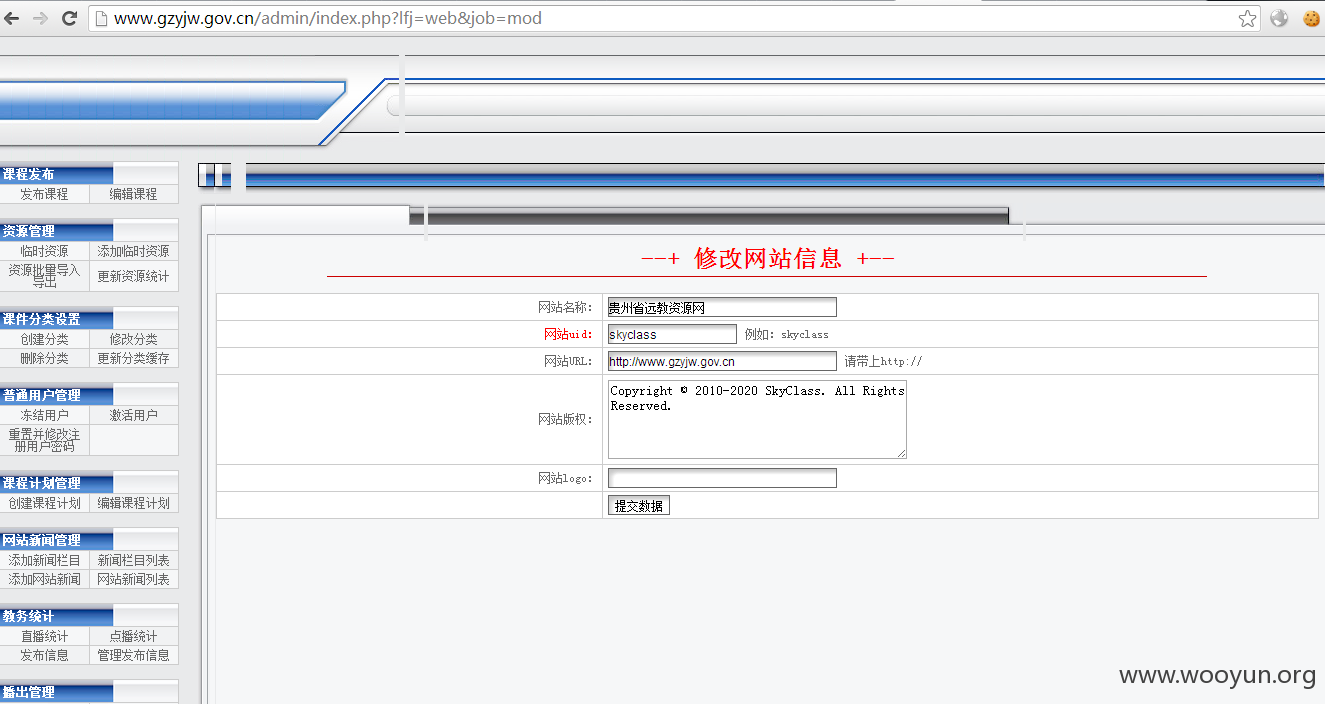

该系统可通过伪造cookie直接登陆后台。

#1 以贵州远教资源网为例 http://www.gzyjw.gov.cn/

打开网站后添加下列cookie

mmcbbsname和mmcbbpwd的值可以随意填写。

注:我上次提交时只让添加了前三项cookie,因为cccwebuid:skyclass 这项你访问网站主页后是会自动设置的,如果直接访问后台登陆页面则不会自动设置该项cookie,需要手动添加。上次审核人员审核时应该没按我说的步骤先访问主页,而是直接访问了后台,添加了我给的cookie,但是少一项是不起作用的,所以会提示找不到网页或者乱码。

然后再访问,

就以管理员身份登陆了后台。

漏洞证明:

其他测试案例:

修复方案:

版权声明:转载请注明来源 大象@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝