漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104486

漏洞标题:安徽电信某接口泄漏用户身份证照片信息

相关厂商:安徽电信&国政通

漏洞作者: wwt001

提交时间:2015-03-29 11:20

修复时间:2015-05-16 13:50

公开时间:2015-05-16 13:50

漏洞类型:内部绝密信息泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-29: 细节已通知厂商并且等待厂商处理中

2015-04-01: 厂商已经确认,细节仅向厂商公开

2015-04-11: 细节向核心白帽子及相关领域专家公开

2015-04-21: 细节向普通白帽子公开

2015-05-01: 细节向实习白帽子公开

2015-05-16: 细节向公众公开

简要描述:

【ps为什么通讯行业有权获得用户身份证头像?】

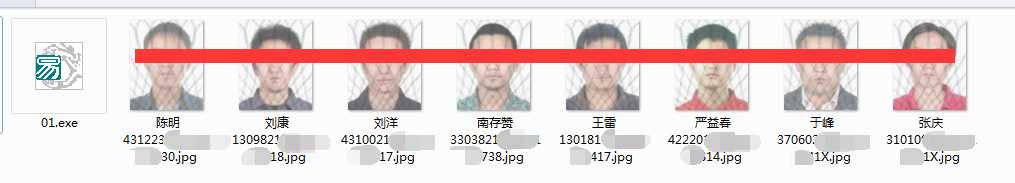

电信应该是将用户姓名与身份证号码发送至国政通平台。平台返回某种通用加密形式的照片。通过对密文解密,可以得到该用户的身份证头像。并且支持批量操作。严重侵犯用户隐私!通讯行业不是银行,此举易被不法分子利用!

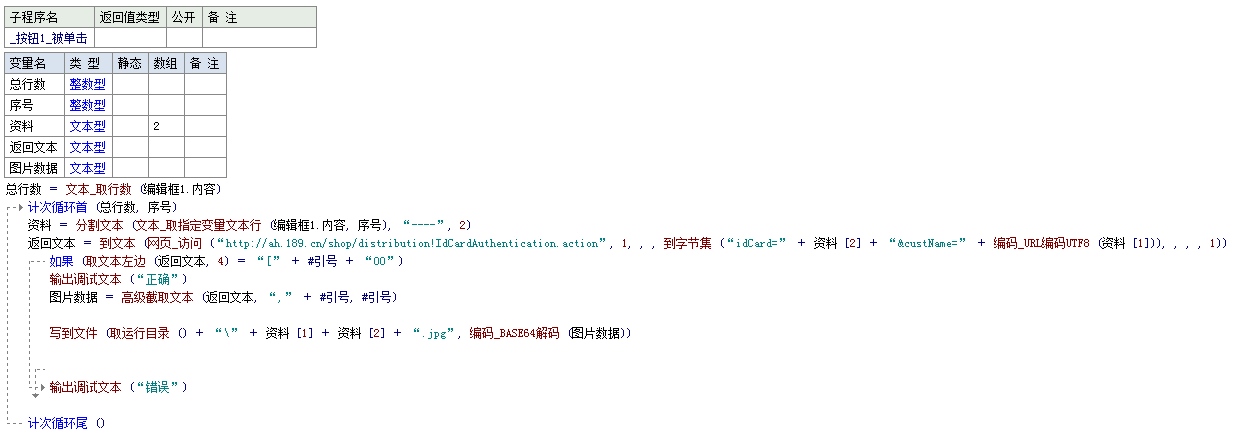

详细说明:

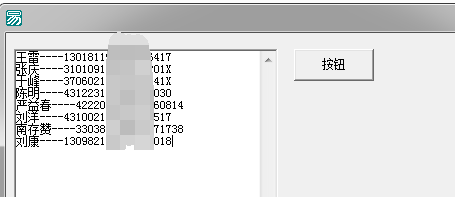

很多网站爆出各种数据库,如开房网,12306数据库等等,内均包含用户姓名和身份证号码,通过此漏洞,不法分子可以轻易的得到用户的身份证头像。

漏洞证明:

漏洞证明,一句话的事,非常简单。漏洞简单但不代表RANK低!

post地址=http://ah.189.cn/shop/distribution!IdCardAuthentication.action

post数据=idCard=身份证号码&custName=身份证姓名 (姓名采用utf8编码)

返回非00则是各种原因错误。返回00,则附带一个Base64编码的图片文件。通过Base64解码,生成字节集,可以保存为图片形式。

内容很简单,危害程度很大。3张图展示出来。

以上资料均来源于互联网上流传的所谓12306的14M数据库。相关隐私部分已打码处理。

修复方案:

国政通不应该给通讯行业返回身份证照片【通讯行业又不是银行需要更高级的安全认证,电信没有银行的保密措施那么好,经常通讯行业会出现用户隐私被泄漏的新闻。这是非常有争议的。】,仅返回该身份证号码与姓名是否匹配即可。否则任何有权限的人都可以保留该用户照片。如国家相关部门允许获得该信息,则该身份证头像,应做到仅可显示,不可以保存,并且不可以通过返回的形式,明文展现在大家面前。具体怎么修复,相信你们比我懂的多。

版权声明:转载请注明来源 wwt001@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-01 13:49

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无