漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115524

漏洞标题:真旅网员工安全意识不足导致敏感泄漏

相关厂商:真旅网集团

漏洞作者: Me_Fortune

提交时间:2015-05-22 17:31

修复时间:2015-07-09 15:26

公开时间:2015-07-09 15:26

漏洞类型:内部绝密信息泄漏

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-22: 细节已通知厂商并且等待厂商处理中

2015-05-25: 厂商已经确认,细节仅向厂商公开

2015-06-04: 细节向核心白帽子及相关领域专家公开

2015-06-14: 细节向普通白帽子公开

2015-06-24: 细节向实习白帽子公开

2015-07-09: 细节向公众公开

简要描述:

听说你们的礼物都没地方放了?

详细说明:

1、百度“@travelzen.com”,得到的账号

2、mail.travelzen.com/

无验证码,爆破

[email protected],

*****^^qw*****

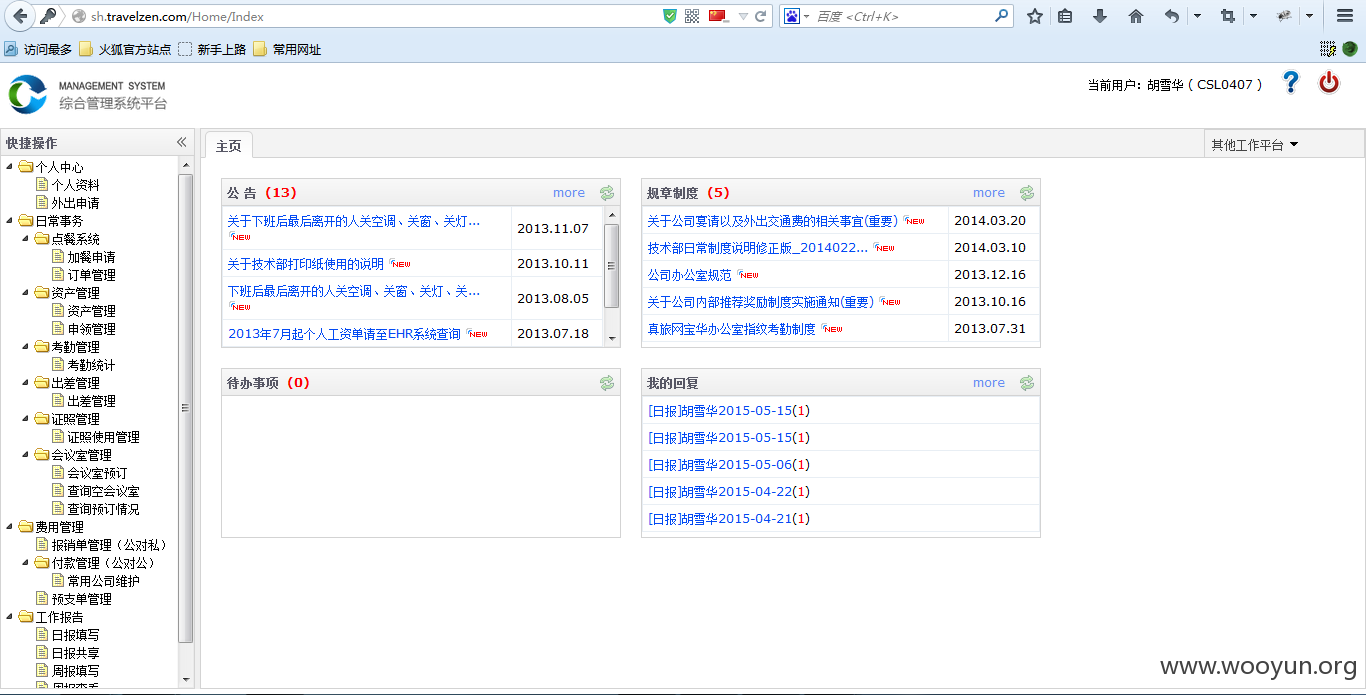

3、oa:

http://oa.travelzen.com/Users/Membership/LogOn

4、

5、我的管理组泄漏了员工姓名和工号,工号可以用来登陆,因为有验证码就不测试了。

*****^部-段学鹏,IT-郑明,*****

*****006),长寿-资讯技术*****

*****^^(CSL0377),何海江(*****

*****山(CSL0786),刘卓(C*****

*****伟(CSL0748),张琳(C*****

*****^东(CSL1019),崔良^*****

*****^^(CSL0839),杨盛韩(*****

*****^(CSL0679),张涛(CS*****

*****^辉(CSL0762),戚飞^*****

*****^^(CSL0878),毕延岭(*****

*****^^(CSL0976),王琪(CSL*****

*****^^(CSL0859),任雪梅(C*****

*****(CSL0904),雷天娟(C*****

*****^^(CSL0808),李文惠(C*****

*****^伟(CSL0615),陈亚^*****

*****^(CSL0954),罗旭红(*****

*****程(CSL0896),胡枫(C*****

*****俊(CSL0851),张静2(*****

*****^(CSL0376),卢思维(*****

*****(CSL0846),李婧轩(C*****

*****^^喆(CSL0893),黄一^*****

*****^^田(CSL1035),方敏*****

*****帅更(CSL0717),万程*****

*****发组-任水,穆春^*****

*****元(CSL1026),开发一^*****

*****^(CSL0132),叶根盛(*****

*****慧(CSL0721),何瑞君*****

*****(CSL0795),于婷婷(C*****

*****SL0736),开发四组-^*****

*****(CSL0591),王凯杰(C*****

*****^(CSL0522),向清华(C*****

*****(CSL0693),薛国华(C*****

*****^^(TSL0906),叶先进(C*****

*****资讯技术部-段学*****

*****^^,廖仁杰(CTDX006),长*****

*****组-何海江,贺涛(*****

*****林(CSL0681),杨中^*****

*****贺(CSL0841),袁崇^*****

*****^帆(CSL0769),高笑^*****

*****^^静(CSL1025),周鹁(*****

*****裕(CSL0649),唐娟(*****

*****^宁(CSL0572),徐郡^*****

*****^(CSL0937),秦莲莲(*****

*****光现(CSL0428),江^*****

*****青(CSL1012),仝琳琳(*****

*****^(CSL0985),廖艳玲(*****

*****^(CSL0913),王向飞(C*****

*****朵(CSL0852),吕继伟(*****

*****^卉(CSL0861),陈尚(*****

*****琪琪(CSL0912),陈^*****

*****(CSL0962),邵井俊(C*****

*****品组-魏琦,汪佳(*****

*****CSL0705),王星蕴(C*****

*****芳(CSL0978),周文喆(*****

*****^(CSL0502),洪英田(*****

*****^^(CSL0939),赵帅更(C*****

*****桦(CSL0440),开发^*****

*****依红(CSL0973),章^*****

*****^^*****

*****^浩(CSL0282),赵鹏(*****

*****^^(CSL0855),陈佳慧(*****

*****^慧(CSL0815),张敏(*****

*****(CSL0689),陈亮(CSL0*****

*****(CSL1010),王钊扬(C*****

*****^(CSL0770),严一鸣(*****

*****(CSL0645),王玉涛(C*****

*****^^(CSL0294),唐止戈(T*****

*****SL0471),许孟(CSL0503),^*****

*****^^(CSL0726),杨丽雲(C*****

*****测试组-卢思维,开发*****

*****08),赵慧颖(CSL0876),许*****

*****SL0755),龙林康(CSL*****

*****^(CSL0888),梁世锋(C*****

*****慧(TSL0796),胡雪^*****

*****03),钱俊(CSL0756),王云*****

*****^^(CSL0743),吴竞之(C*****

*****^^发一组-昌浩,开发^*****

*****^*****

*****SL0876),许晖(CSL0*****

*****-郑^*****

*****^(CSL0604),陈皓龙(C*****

*****^(CSL0824),张东海(C*****

*****^雪华(CSL0407),^*****

漏洞证明:

。。

修复方案:

加强员工安全意识,暴漏工号的小心了,也许在某一天进内网用得上呢 - -。

版权声明:转载请注明来源 Me_Fortune@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-05-25 15:25

厂商回复:

感谢配合打码。礼品稍后会安排人员发放。

最新状态:

暂无