漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104412

漏洞标题:国家超级计算某中心某系统漏洞可导致内网漫游(点到为止)

相关厂商:国家超算中心

漏洞作者: 管管侠

提交时间:2015-03-28 15:40

修复时间:2015-05-14 10:46

公开时间:2015-05-14 10:46

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-28: 细节已通知厂商并且等待厂商处理中

2015-03-30: 厂商已经确认,细节仅向厂商公开

2015-04-09: 细节向核心白帽子及相关领域专家公开

2015-04-19: 细节向普通白帽子公开

2015-04-29: 细节向实习白帽子公开

2015-05-14: 细节向公众公开

简要描述:

有个小哥叫@zph,检测过天津超算,我也凑凑热闹!

我哥是@撸撸侠

详细说明:

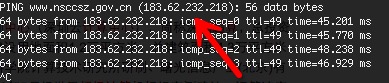

先找入口:www.nsccsz.gov.cn

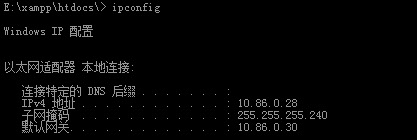

看看ip段

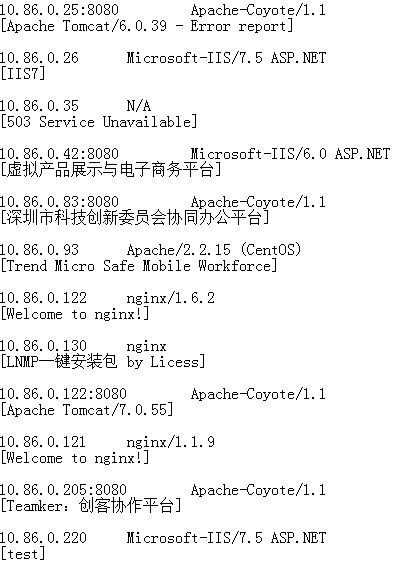

跑下该段

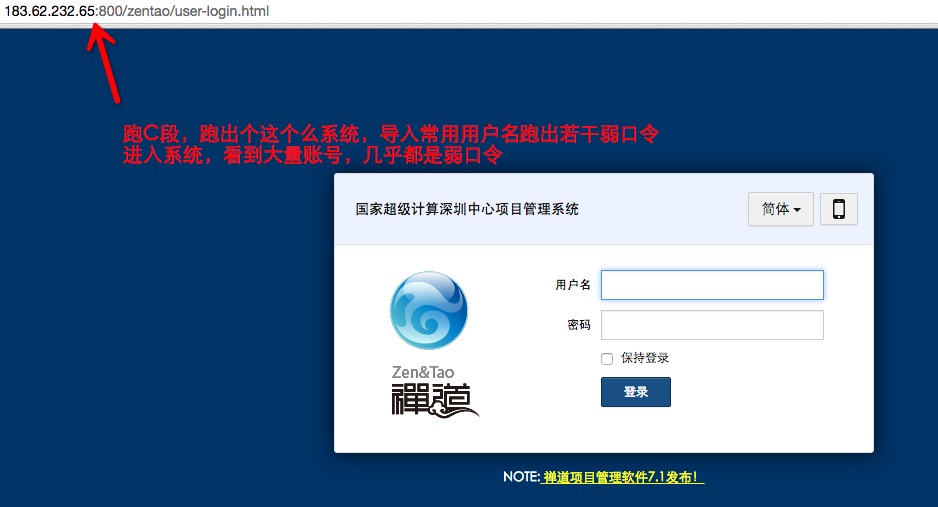

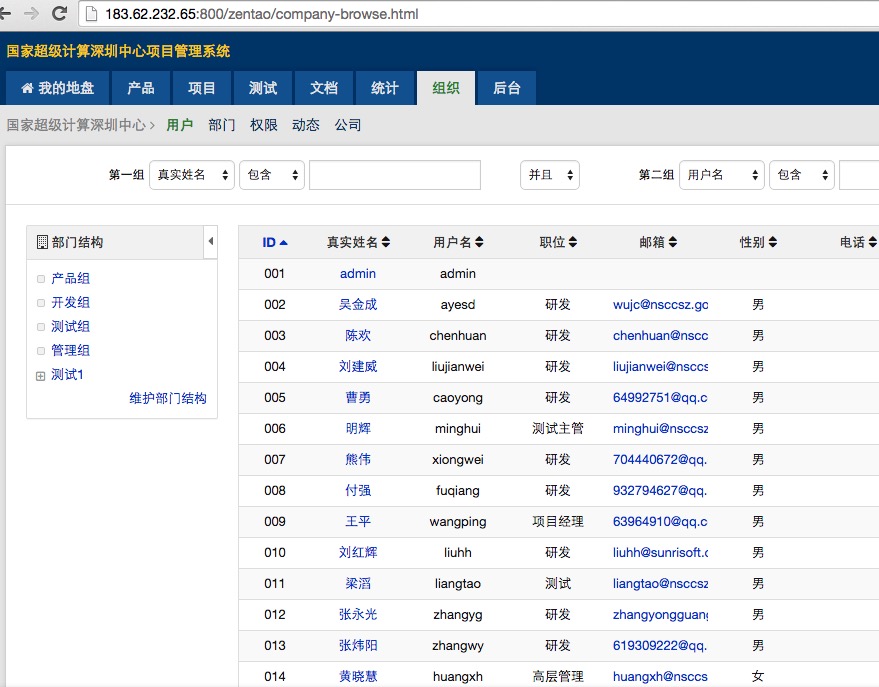

若干项目

都是弱口令

chenhuan

huangxh

.....

这些账号密码几乎都是123456

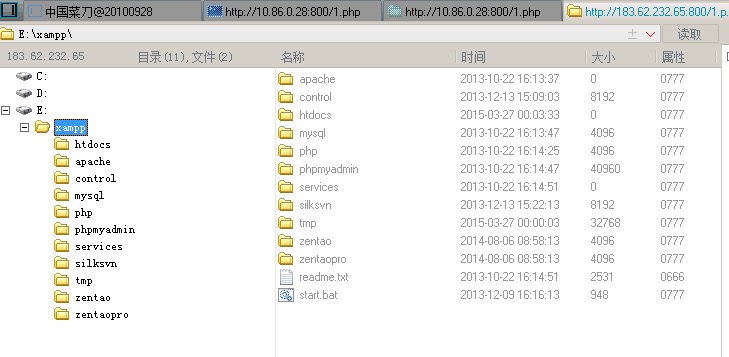

该系统可shell

同网段到是有些其他系统可以继续深入,还是算了,貌似涉及好多部门

不知道超级计算机ip段是不是也可以访问

漏洞证明:

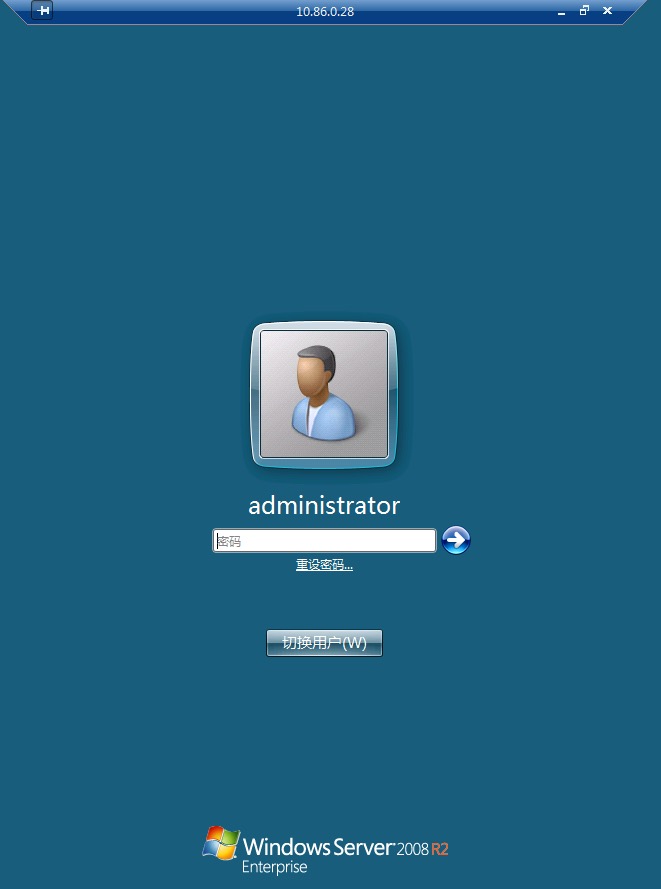

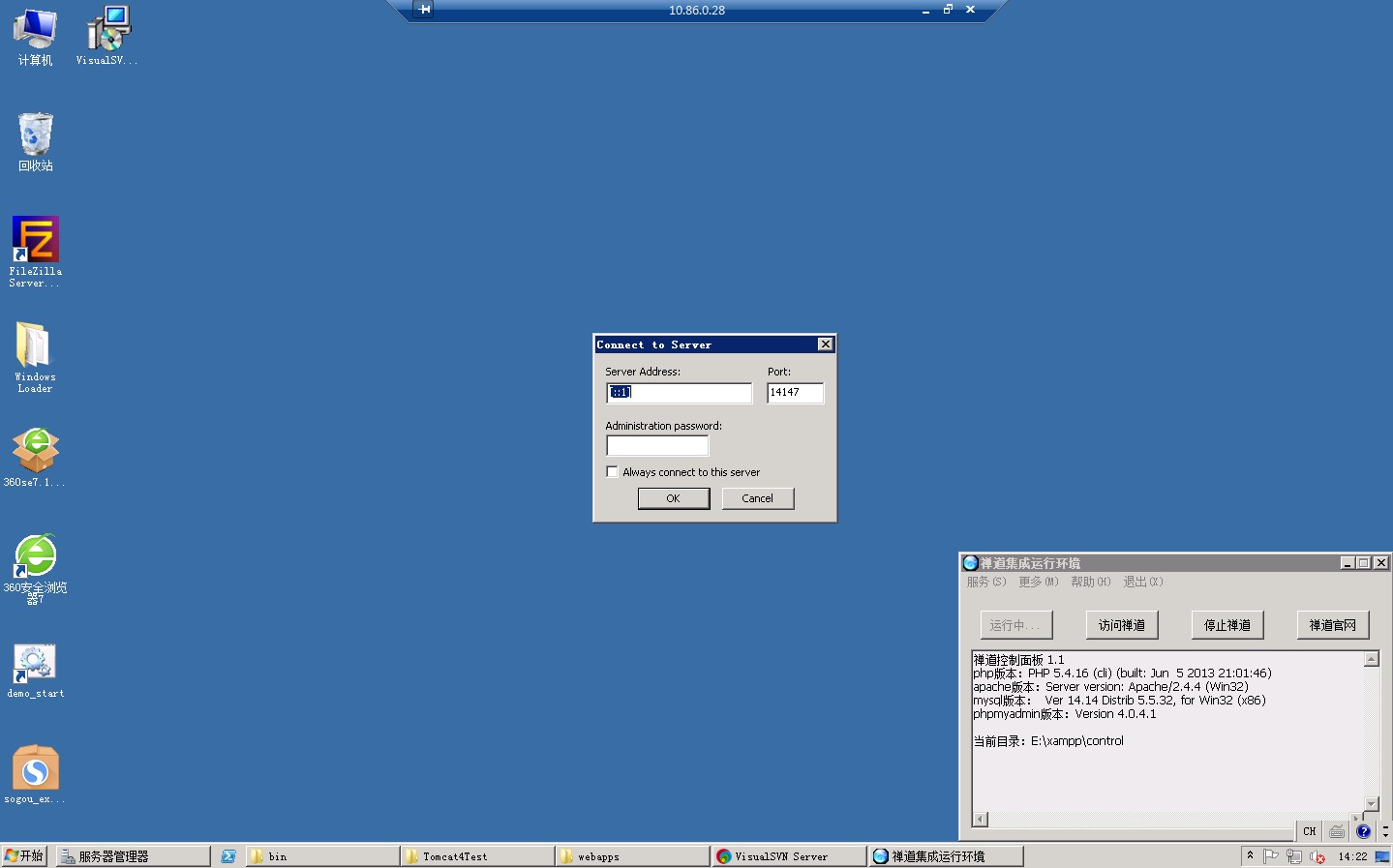

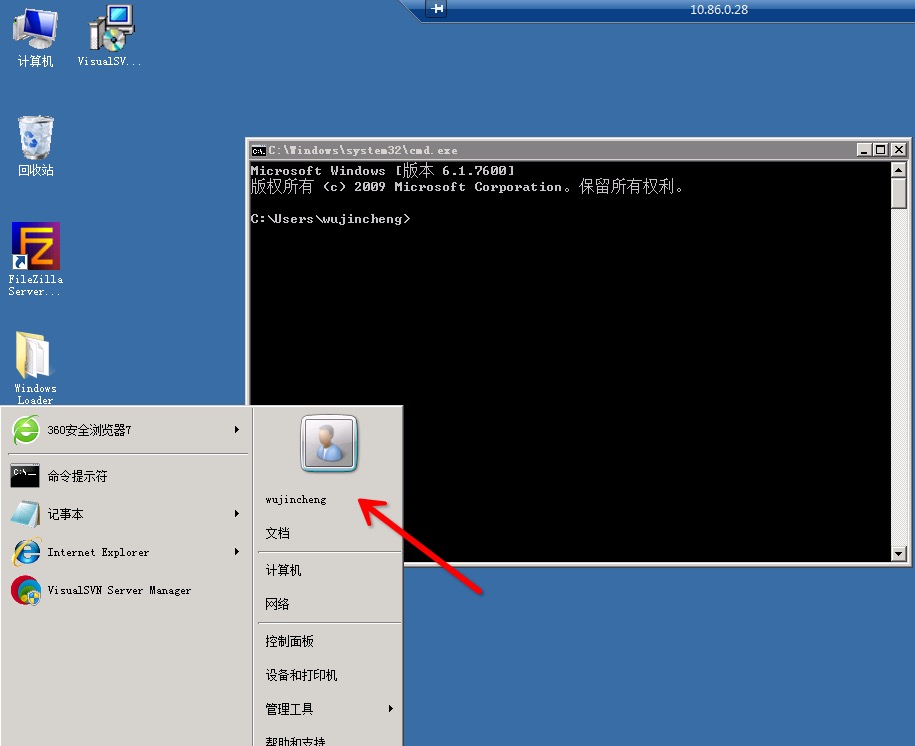

开了3389,不能直连,配置代理进入系统

账号:administrator、wujincheng

密码:P@ssw0rd1!

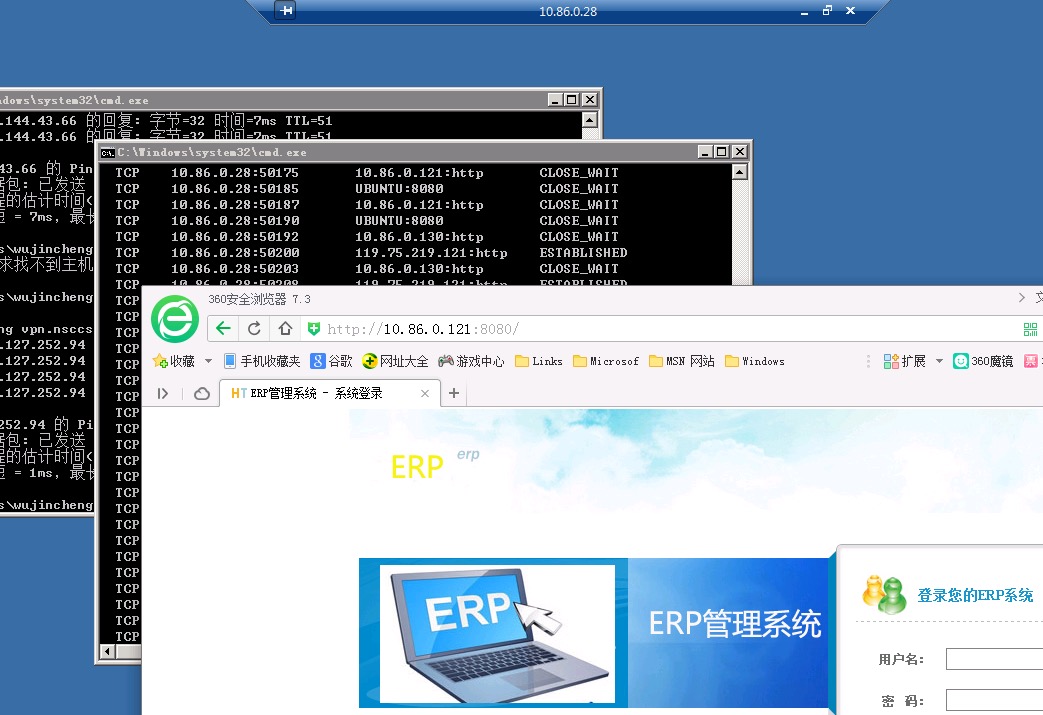

在内网了,有很多系统,就不一一体现了。

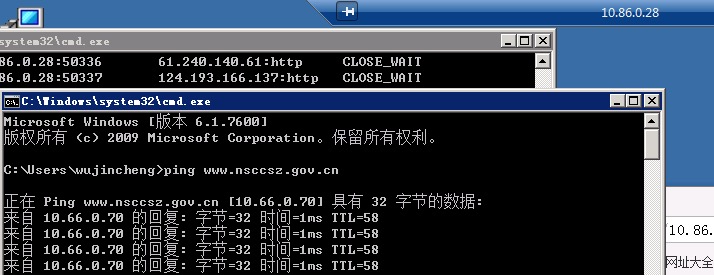

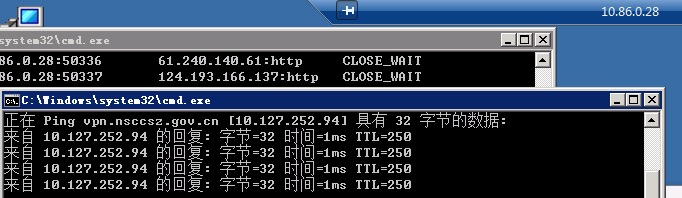

与主站www.nsccsz.gov.cn\vpn.nsccsz.gov.cn内网互通,看ip,检测这些网段,应该会更有料,不搞了,点到为止,证明即可

修复方案:

没做坏事,不抄水表

记得清除目录下的相关程序:

E:\xampp\htdocs\

1.php

版权声明:转载请注明来源 管管侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-30 10:44

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无