漏洞概要

关注数(24)

关注此漏洞

漏洞标题:51wan某分站支付漏洞

提交时间:2015-03-30 09:44

修复时间:2015-05-14 09:50

公开时间:2015-05-14 09:50

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-03-30: 厂商已经确认,细节仅向厂商公开

2015-04-09: 细节向核心白帽子及相关领域专家公开

2015-04-19: 细节向普通白帽子公开

2015-04-29: 细节向实习白帽子公开

2015-05-14: 细节向公众公开

简要描述:

看网页游戏时,看到了,就顺手测测了,不料。。。。

51wan某分站支付漏洞

详细说明:

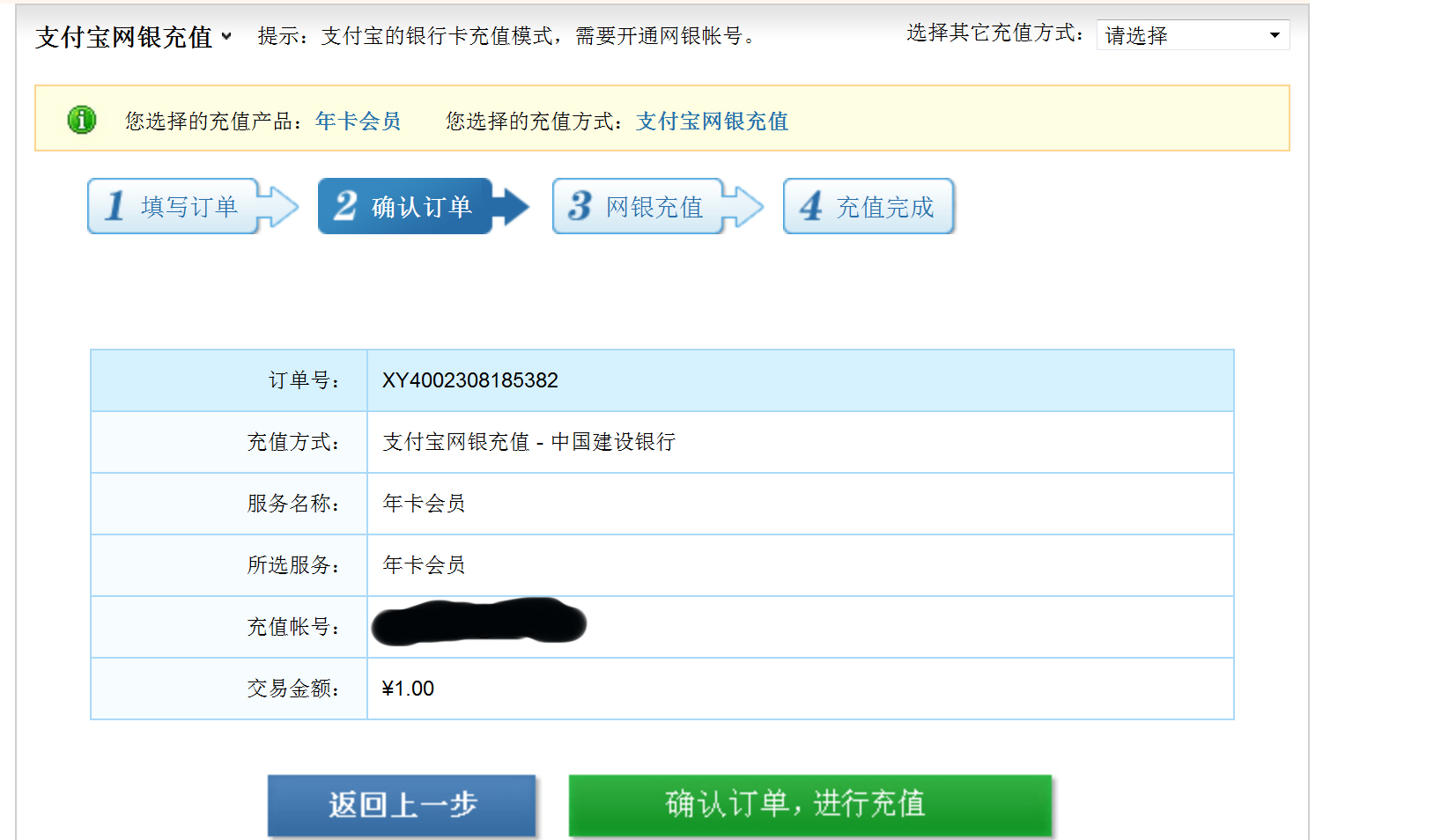

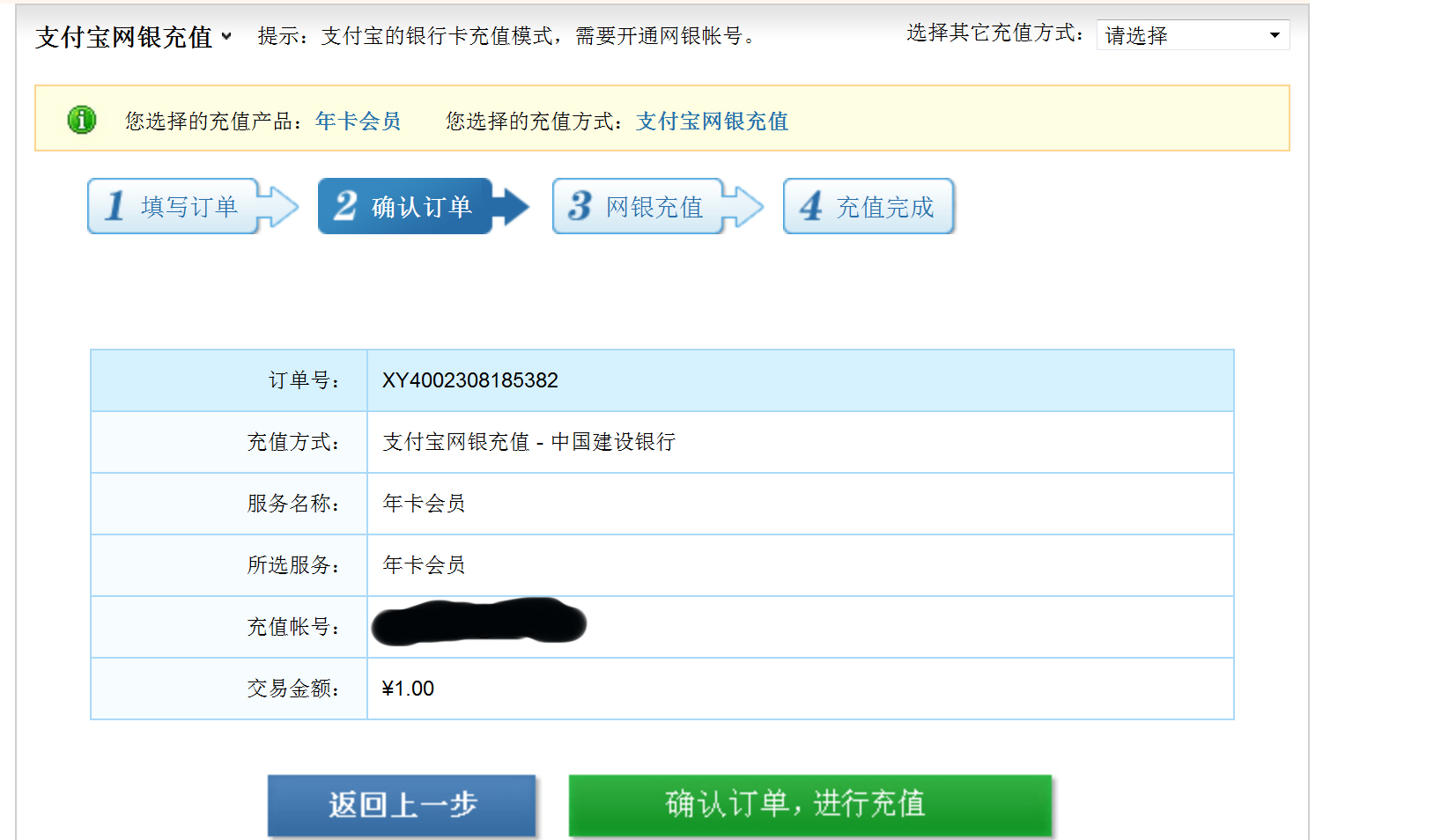

http://vip.51wan.com (会员中心)

进入开年费会员的页面;

然后进入支付宝网银支付;

接着;

漏洞证明:

修改此处的120 值。

为1咯

修复方案:

很严重的漏洞啊~

赶紧修复吧,求高rank,求礼物~~

版权声明:转载请注明来源 ssss@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-03-30 09:48

厂商回复:

多谢反馈,漏洞已修复!

最新状态:

暂无