漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087586

漏洞标题:唱吧安卓客户端用户登录敏感信息泄露漏洞

相关厂商:Changba-inc

漏洞作者: somebody365

提交时间:2014-12-17 22:25

修复时间:2015-01-31 22:26

公开时间:2015-01-31 22:26

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-17: 细节已通知厂商并且等待厂商处理中

2014-12-18: 厂商已经确认,细节仅向厂商公开

2014-12-28: 细节向核心白帽子及相关领域专家公开

2015-01-07: 细节向普通白帽子公开

2015-01-17: 细节向实习白帽子公开

2015-01-31: 细节向公众公开

简要描述:

唱吧(版本6.0.9)是一款以KTV为特色的社交化安卓APP,登录模块除了支持传统的注册登录方式,也支持第三方平台(新浪微博、腾讯QQ、人人网)登录,登录后可以充金币,查看个人信息等。用户首次登录后服务端返回的认证信息(Token等)存储在SDCard中中login.key文件中,虽然加密,但是加密处理都是与手机平台无关的(秘钥是硬编码的),恶意应用获取这些登录信息后,根本无需解密,就可登录。

详细说明:

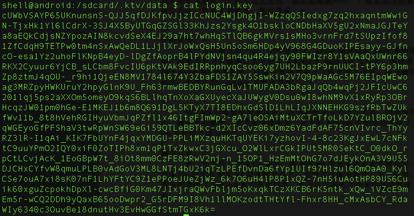

用户首次输入用户名、密码登录后,server端会返回token等登录信息,客户端将这些登录敏感信息存储在SDCard中login.key文件中,虽然采用了DES和base64加密处理,但是加密处理是与手机平台无关的,因为秘钥是硬编码的。加密后的login.key文件内容如下:

SDCard的数据很容易读到,因为加密处理是与平台无关的,得到加密的信息后,根本无需解密,将信息存储到另一台手机SDCard中相应的目录下,打开唱吧执行登录便可自动成功登录。

漏洞证明:

在一台手机上登录唱吧后,将SDCard中登录信息文件移到另一台没有登录唱吧的手机上,并放置于SDCard对应的目录下,打开唱吧点击登录按钮后发现可以成功登录。以上说明,如果恶意应用盗取了SDCard里中登录信息,便可以以该用户的身份成功登录唱吧。以下是登录成功后的界面:

修复方案:

将登录信息存储到/data/data/com.changba目录下,利用安卓的沙箱机制,恶意应用无法获取登录信息。

版权声明:转载请注明来源 somebody365@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-12-18 11:10

厂商回复:

谢谢,这个仅当用户安装恶意软件后才会导致本地文件被泄露。但是一旦用户安装恶意软件,很多数据其实都无法保证,包括用户的一些图片、作品等其他数据,因此相对而言,按照木桶理论,这个漏洞本身堵上也无法补上所有短板,比如用户本地的网络也许同样会泄露他的各种敏感信息。从这个漏洞被利用的难度和波及的用户量看,这个漏洞危害较低。

不过,我们还是会尽快修复这个问题,并谢谢这位白帽子的发现,请联系我们以方便我们寄赠礼物。

最新状态:

暂无