漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087269

漏洞标题:搜狐多个漏洞打包

相关厂商:搜狐

漏洞作者: 风之传说

提交时间:2014-12-15 19:02

修复时间:2015-01-29 19:04

公开时间:2015-01-29 19:04

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-15: 细节已通知厂商并且等待厂商处理中

2014-12-15: 厂商已经确认,细节仅向厂商公开

2014-12-25: 细节向核心白帽子及相关领域专家公开

2015-01-04: 细节向普通白帽子公开

2015-01-14: 细节向实习白帽子公开

2015-01-29: 细节向公众公开

简要描述:

搜狐几个漏洞打包

详细说明:

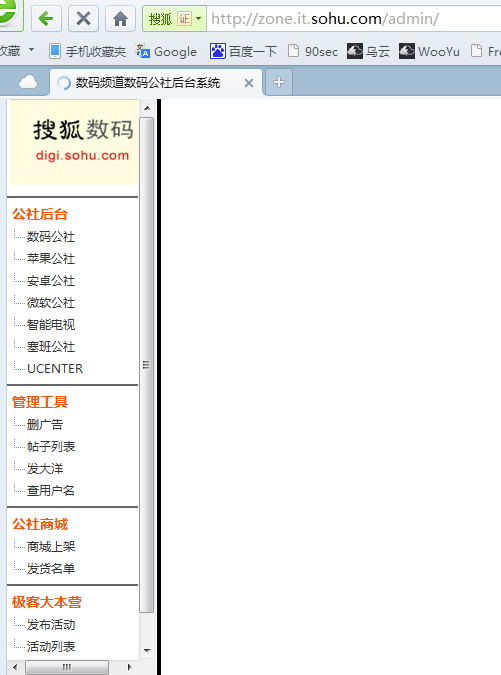

1.越权访问

http://zone.it.sohu.com/admin/

点进去后,发现很多页面都被删除了。。估计是你们修复了,但是残余的信息呢,仍然对我们有用:然后接下来就是各种后台地址被泄露,以下只列举一个,其余的可以自行查看其各种公社的链接:

http://zone.it.sohu.com/admin.php

顺便说一句,这些后台是百度不到的。。

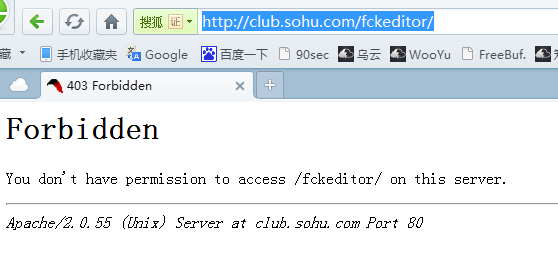

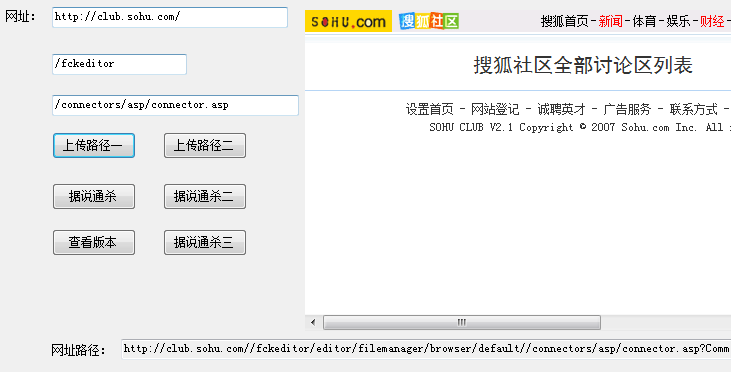

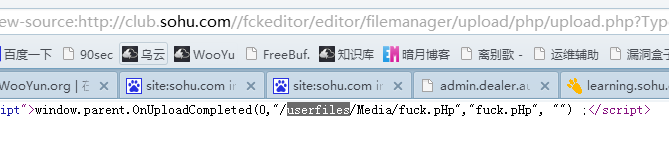

2.任意文件上传

在这之前我得说一句,有很多人,在一件事情还没发生之前,都不会有忧患意识。。人只有经过血的教训,才能明白,他错了。有很多时候,我们完全可以做的更好,只是因为人们的偷懒。

首先,我们打开页面:

http://club.sohu.com/fckeditor/

可以看到此目录存在。。然后用了其他相关软件进行测试,发现。有很多组件都删除了:

但是有一个没有:

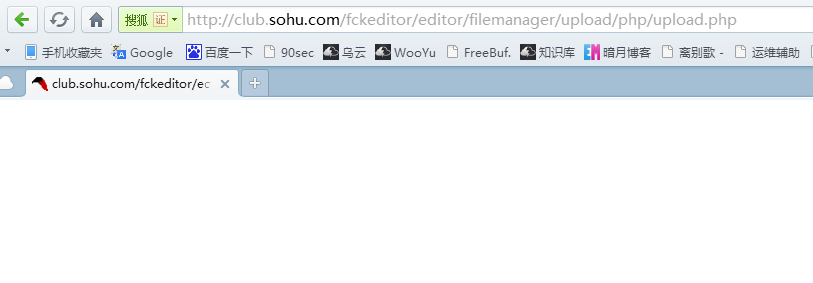

http://club.sohu.com/fckeditor/editor/filemanager/upload/php/upload.php

访问之,发现存在。。然后构造链接上传。。

然后显示上传结果如下:

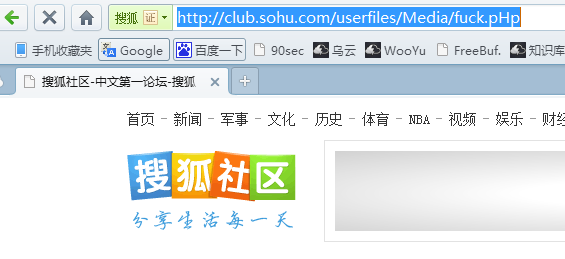

然后访问之,发现找不到地址:

http://club.sohu.com/userfiles/Media/fuck.pHp

在这个地方。。我找了半天地址,但是找不到,也许目录不在这个域名下。。也许有比我更厉害的大牛能找到呢?所以,这里虽然我利用失败,但是不能证明漏洞不存在。身为一个安全人员职业操守,这里我还是报出来了,还是希望你们能修复这里的fckeditor编辑器。。

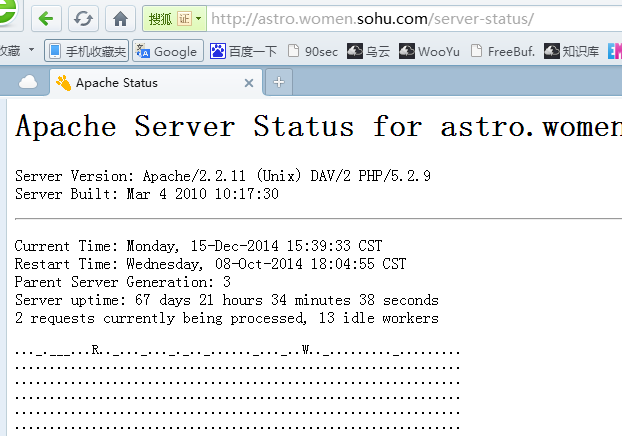

3.服务器信息泄露

http://astro.women.sohu.com/server-status/

服务器版本:apach/2.2.11(Unix的)DAV/2 PHP/5.2.9

服务器内置:2010年3月4日10时17分30秒

当前时间:周一,12月15日2014年11点57分01秒CST

重新启动时间:周三,2008年10月2014年18点04分55秒CST

父服务器生成:3

服务器正常运行时间:68天17小时52分钟6秒

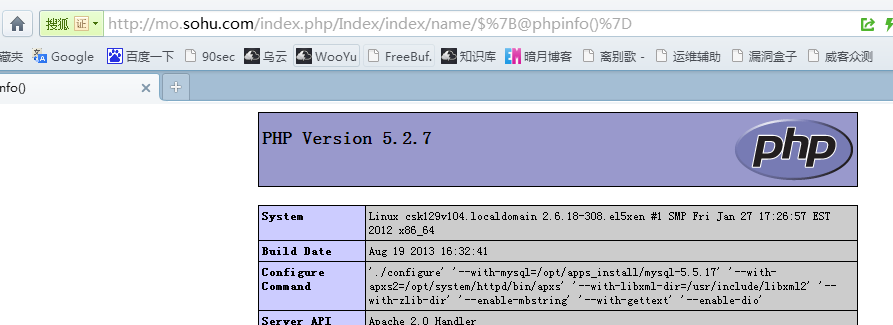

第二个:

http://mo.sohu.com/index.php/Index/index/name/$%7B@phpinfo()%7D

http://mo.sohu.com/index.php/Index/index/

开始以为命令执行,再看看这个。。然后就会发现,你错了。。害我兴奋的。

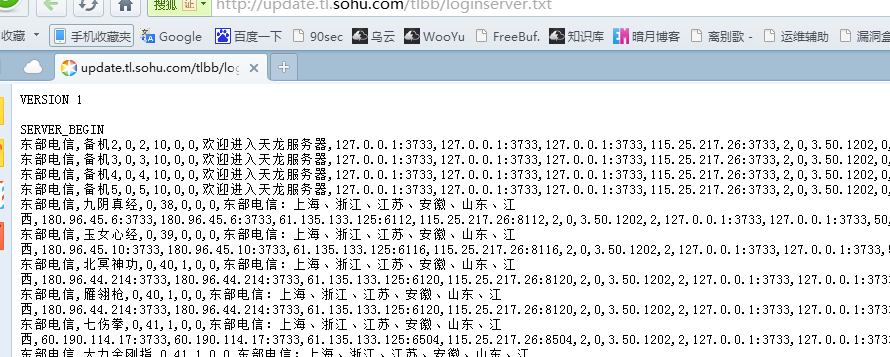

4.信息泄露

http://update.tl.sohu.com/tlbb/loginserver.txt

天龙八部的服务器信息侧漏:

被人知道IP后,如果进行ddos是不是不用做生意了。。。

其他游戏未测试,有兴趣的然后可以自己脑洞大开一下,看看其他游戏的日志:

http://update.tl.sohu.com/xxxx/loginserver.txt

漏洞证明:

如上

修复方案:

这些信息,只是刚开始的一个刺探,搜集的一些信息。。

也许接下来就会有漏洞第二弹,第三弹。做安全就得先补好这些小漏洞。

版权声明:转载请注明来源 风之传说@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-15 20:42

厂商回复:

感谢支持

最新状态:

暂无