代码出现在I方法中

关于I的方法,我就不多介绍了,具体可以参考官方手册,下面贴出部分关键代码

文件位置:/ThinkPHP/Common/functions.php

关键就看对数据处理的这句

//这里如果是数组会有TP自己的函数对数据进行处理,如果不是会直接用htmlspecialchars过滤

$data=is_array($data)?array_map_recursive($filter,$data):$filter($data);

代码跟进看下array_map_recursiv这个函数是怎么对数据进行处理的

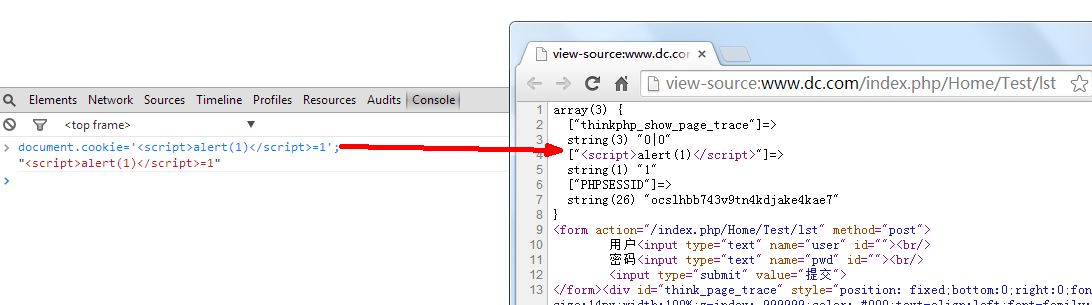

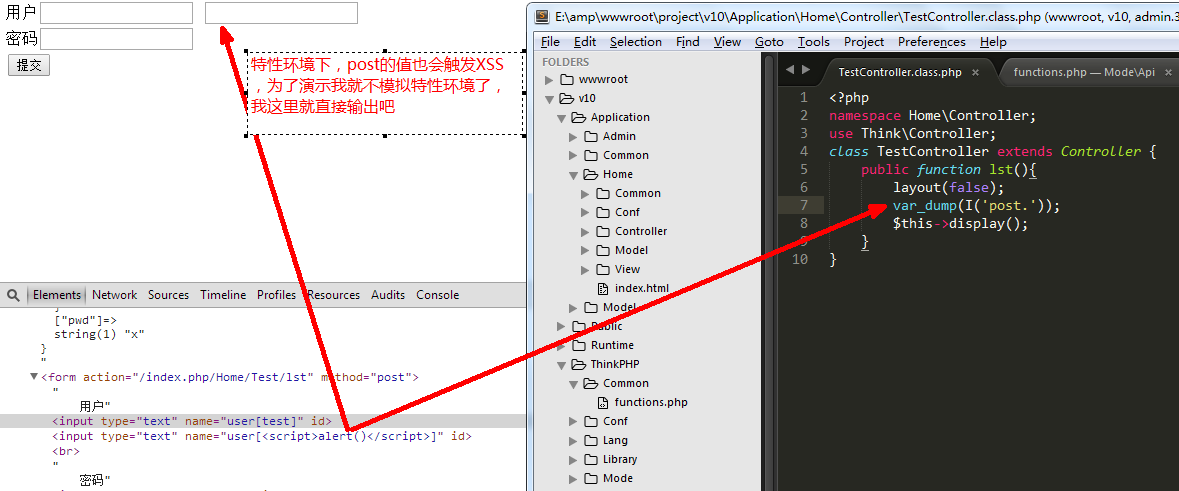

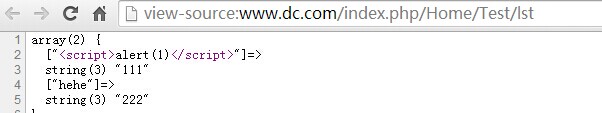

以上的代码作用是递归过滤数组的值,并没有对索引进行处理,到这里应该明白了吧,所以只要是I方法获取的post、get、cookie...等,只要是数组,都可以造成XSS,特定的环境甚至触发sql注入